VID

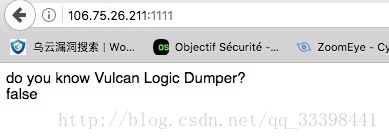

查看网页源代码发现有个文件路径

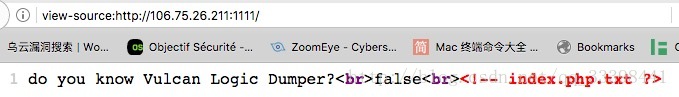

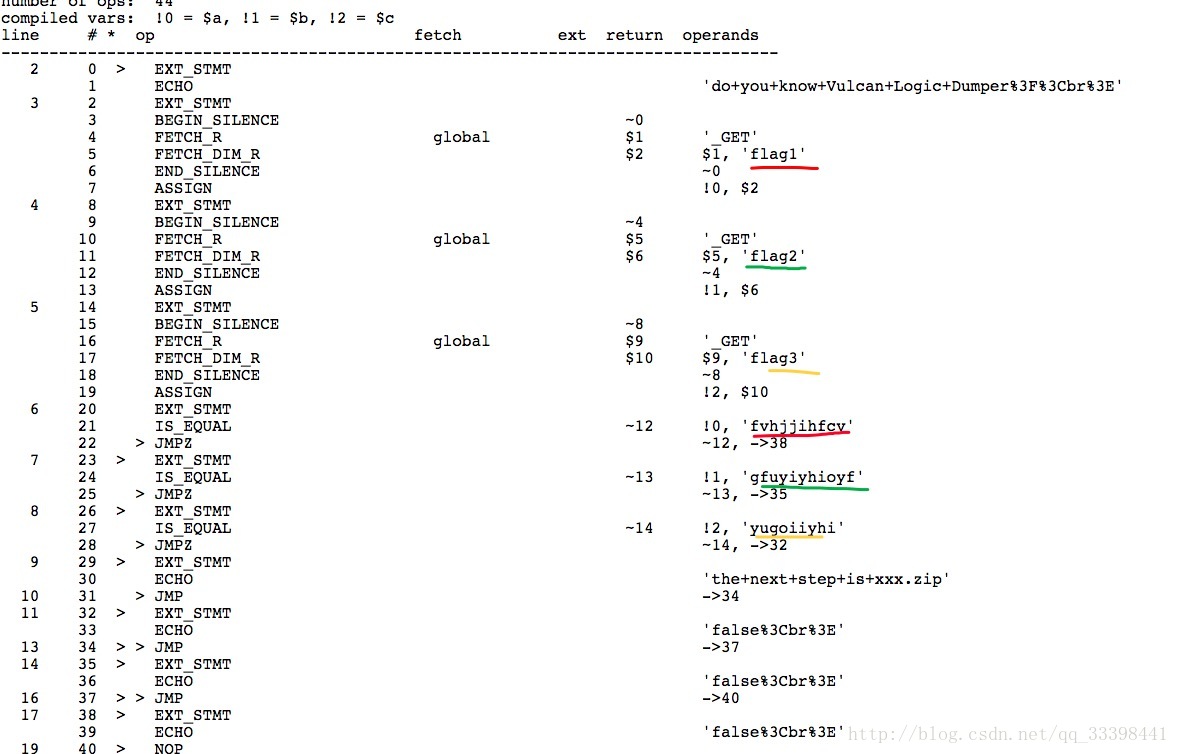

访问的看到了有三个参数用get方式提交

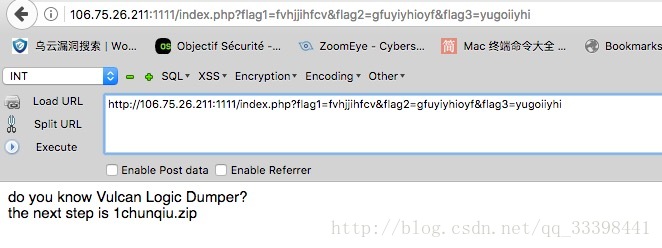

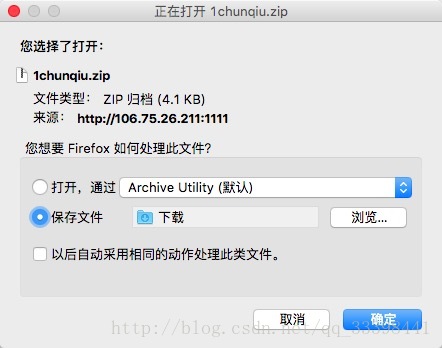

在url后提三个参数和对应的值就看到了一个1chunqiu.zip

访问就可以下载文件

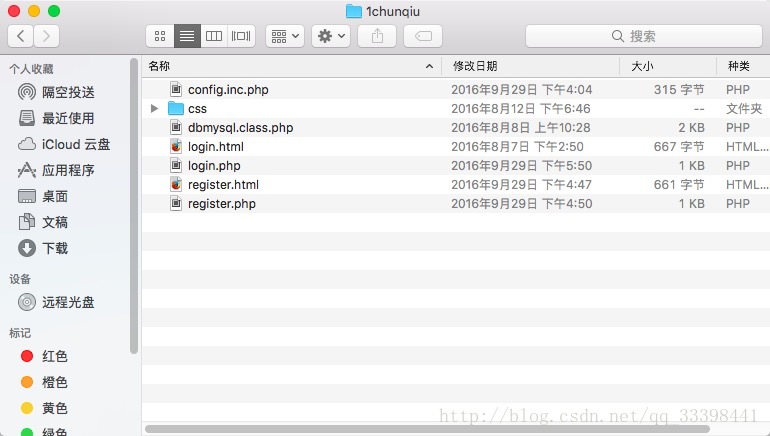

这里需要进行代码审计

先看log.php界面

if(isset($_POST['username']) && isset($_POST['password']) && isset($_POST['number'])){

$db = new mysql_db();

$username = $db->safe_data($_POST['username']);

$password = $db->my_md5($_POST['password']);

$number = is_numeric($_POST['number']) ? $_POST['number'] : 1;

$username = trim(str_replace($number, '', $username));

$sql = "select * from"."`".table_name."`"."where username="."'"."$username"."'";这里username处存在注入,他只进行了safe_data处理,我们跟进这个函数

public function safe_data($value){

if( MAGIC_QUOTES_GPC ){

stripcslashes($value);

}

return addslashes($value);

}这个代码的意思是在username中找我们输入的车牌号“number”,如果找到就替换成空,

$username = trim(str_replace($number, '', $username));根据文件路径访问到登陆界面

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

5407

5407

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?