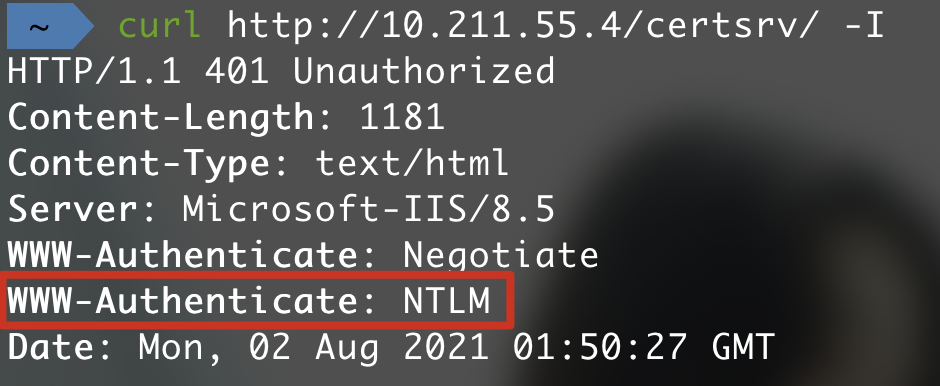

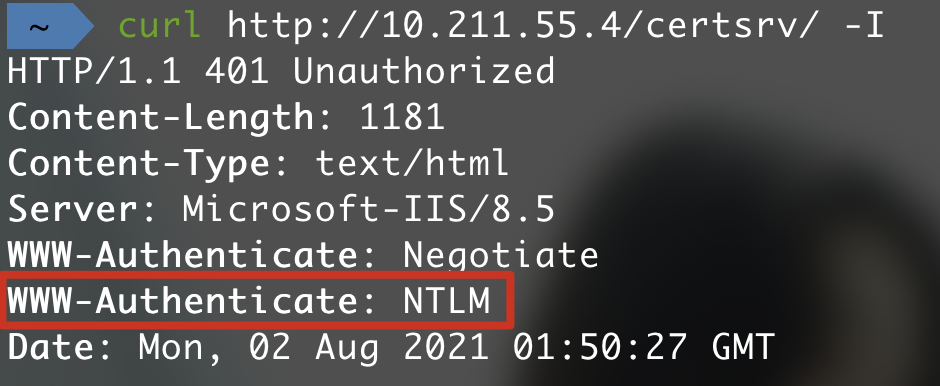

由于ADCS的http证书接口没有启用NTLM中继保护,因此其易受NTLM Relay攻击。而且Authorization HTTP 标头明确只允许通过 NTLM 身份验证,因此Kerberos协议无法使用。因此,攻击者可以利用NTLM Relay攻击ADCS证书服务。

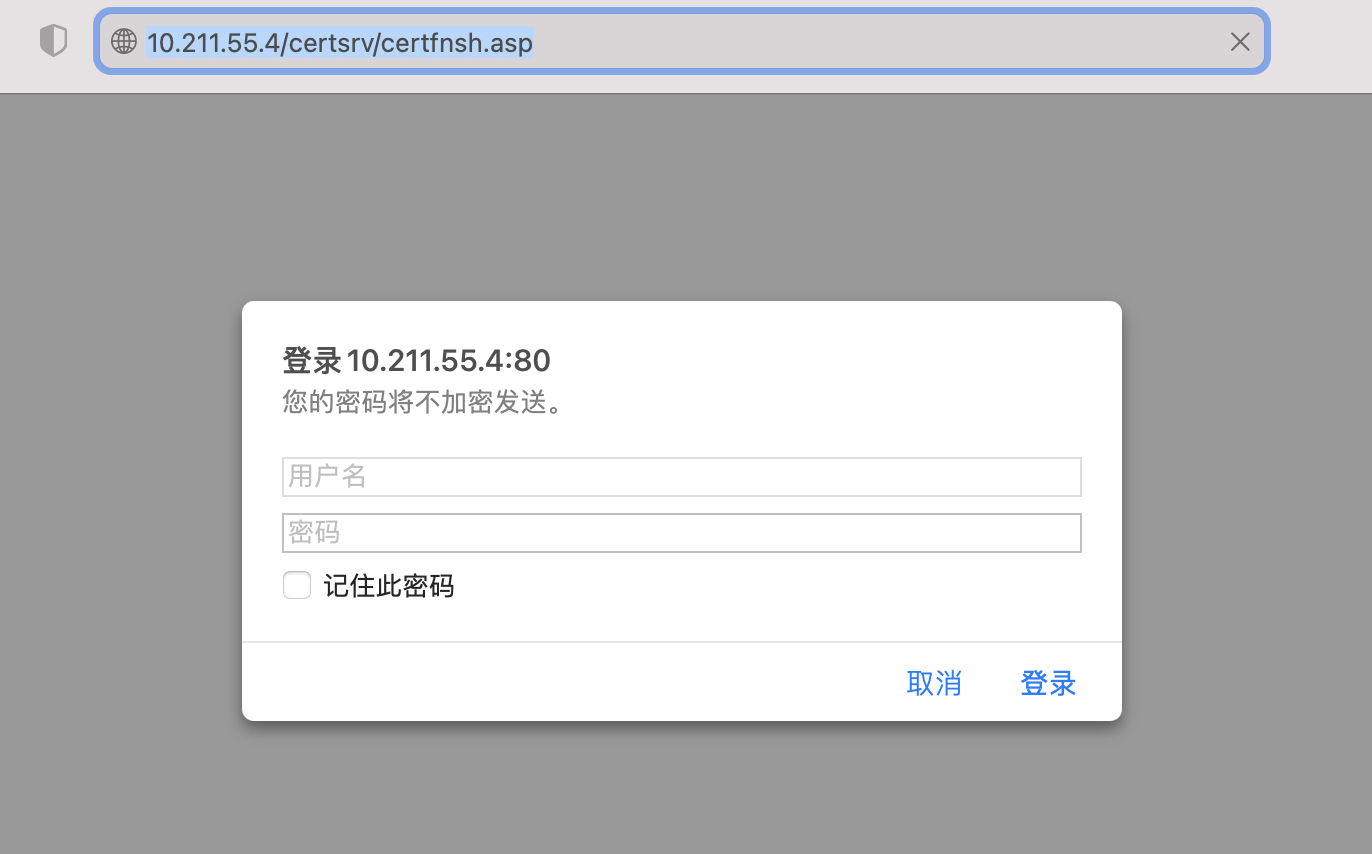

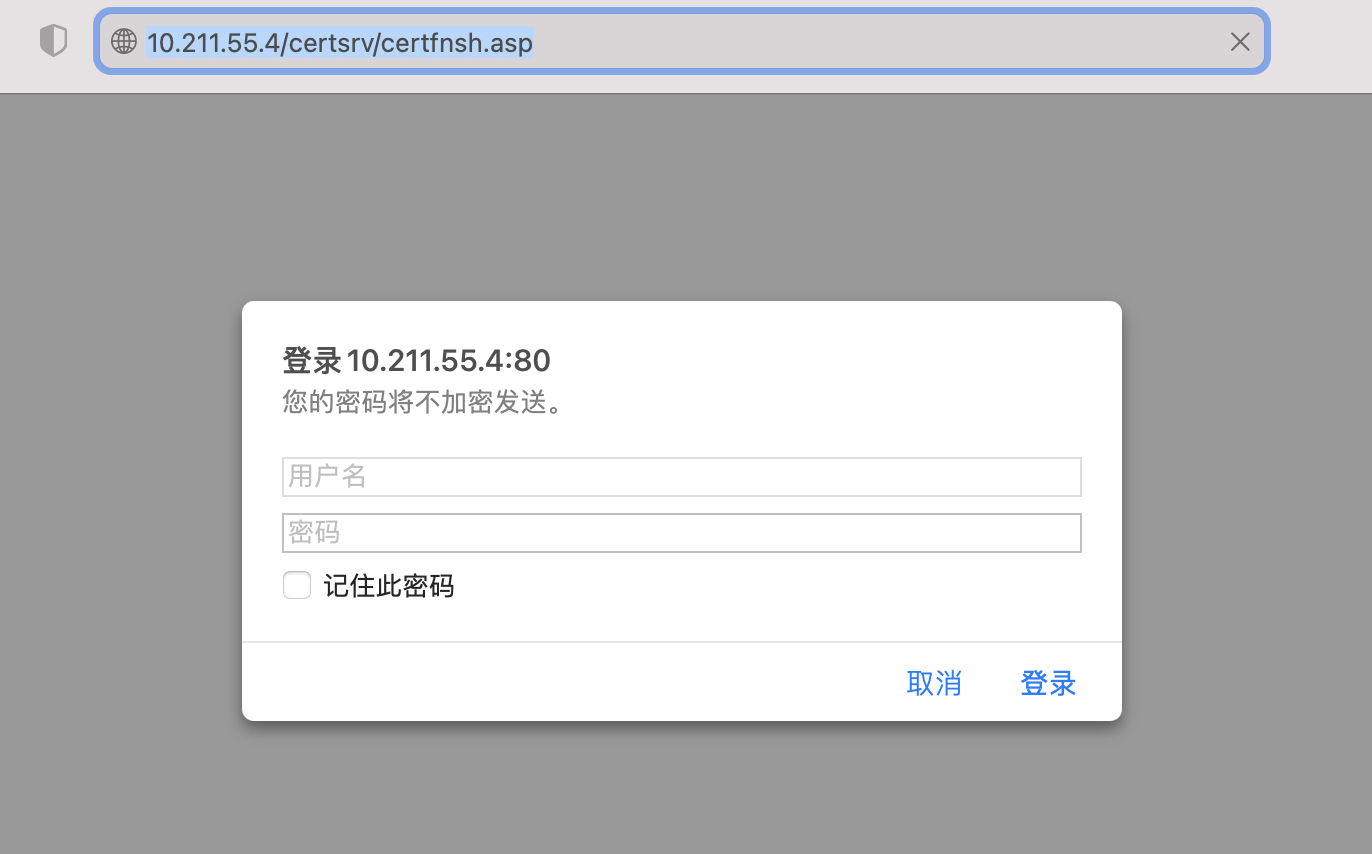

http://10.211.55.4/certsrv/certfnsh.asp

漏洞复现

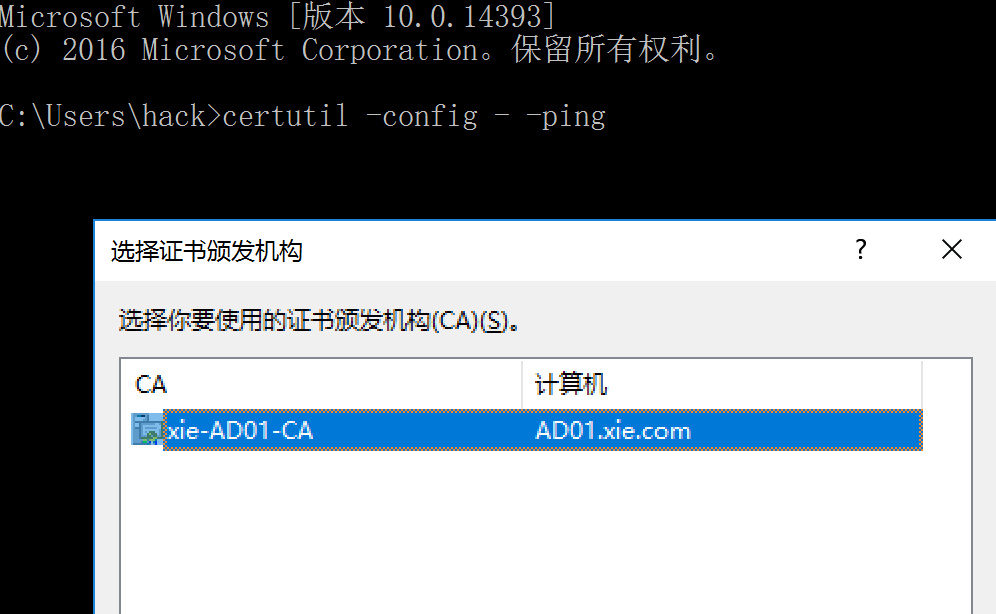

定位证书服务器机器

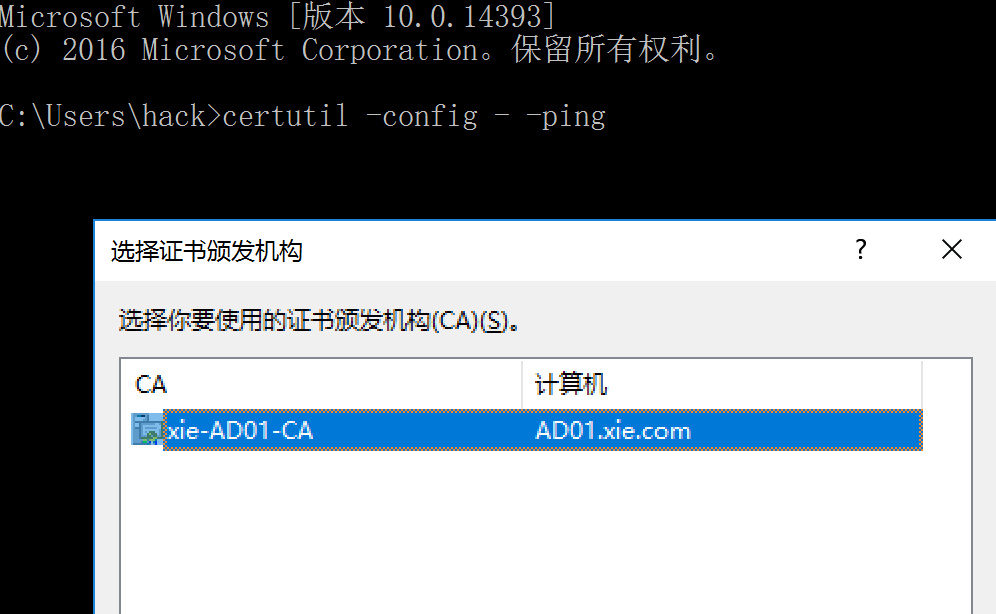

certutil -config - -ping

ntlmrelayx监听,这里需要新的impacket:

由于ADCS的http证书接口没有启用NTLM中继保护,因此其易受NTLM Relay攻击。而且Authorization HTTP 标头明确只允许通过 NTLM 身份验证,因此Kerberos协议无法使用。因此,攻击者可以利用NTLM Relay攻击ADCS证书服务。

http://10.211.55.4/certsrv/certfnsh.asp

定位证书服务器机器

certutil -config - -ping

ntlmrelayx监听,这里需要新的impacket:

170

170

399

399

6928

6928

6730

6730

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?