题目描述:

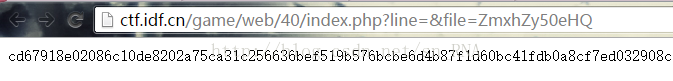

打开所给的链接得到的网页里面有一个非常长的字符串。

该代码用md5破解失败,不知是什么编码方式。 url参数传递一般用base64编码.

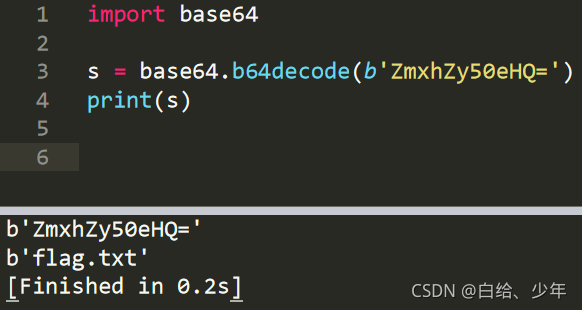

关于base64编码原理,具体可以上网查,这里可以简单地说成是将三个原文的字符用四个字符来替换,原理是:3个8位数转化为4个6位数,每个6位数仅表示‘a’~‘z’,'A'~'Z','0'~'9','+' 和 '\' ,共64个。所以如果原文的字符不是三的倍数,则需要在末尾补上1~2个‘=’字符,解码的时候会自动去掉。所以base64编码后字符数是四的倍数。

我们看到url参数为ZmxhZy50eHQ,字符数为11,所以在解码的时候需要在字符串末尾加上一个 '=',解出原文为 “flag.txt” 。

博客讨论了Base64编码在URL参数中的应用。原文指出,由于URL参数通常使用Base64进行编码,一个11字符的Base64字符串在解码时需要在末尾添加一个'=',以解码为“flag.txt”。文章强调了解码过程中的字符补充原则,即Base64编码后的字符串长度必须是4的倍数。

博客讨论了Base64编码在URL参数中的应用。原文指出,由于URL参数通常使用Base64进行编码,一个11字符的Base64字符串在解码时需要在末尾添加一个'=',以解码为“flag.txt”。文章强调了解码过程中的字符补充原则,即Base64编码后的字符串长度必须是4的倍数。

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?