参考链接 :Zabbix对接AD域 : https://www.jianshu.com/p/190b61ae7292

需要的信息:一个域账号密码,使用的端口;域名

1、 先查看php是否安装了ldap模块

php –m (查看已安装的php模块)

若没有安装请参照我之前写的文章“在已编译安装的PHP环境下安装LDAP模块”。

2、 LDAP用户:

方法A、域通过zabbix管理员配置,需要知道域控的同名Admin账号的账号密码;

方法B、已知某域控账号,有权限访问域控,可在zabbix上创建同名的账号,添加为”超级管理员”.

在zabbix页面上,选择“管理”→“认证”→“LDAP”

LDAP主机:域IP

Port:389或者636(389为默认端口,636为加密端口)

基于DN:域名称,需要拆开2部分,填写格式为:DC=,DC=;(在域中选择根用户查看属性查找)

搜索属性:sAMAccountName(必须为该属性值)

绑定DN:一般指的是专有名称distinguishedName;填写格式: CN=域帐号,OU=,DC=,DC(在域中选择该用户查看属性查找)

绑定密码:域账号的密码

登录:这里是自动默认是登录zabbix的账号,该账号必须存在于域内

用户密码:域账号的密码

点击“测试”

若报错登录名或密码错误php.162,需要检查填写的用户密码是否正确,填写的为域账号密码。

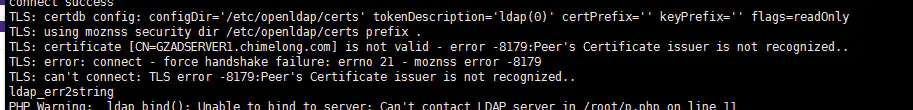

若报错登录名或密码错误php.114,需要检查是否是CA证书无效

在操作系统上执行,

openssl x509 -inform der -in certnew.cer -out certnew.pem

把文件certnew.cer与certnew.pem放到/etc/openldap/certs下

修改配置文件,添加TLS_REQCERT ALLOW,允许证书

vi /etc/openldap/ldap.conf

到zabbix页面上更换LDAP认证方式,点击测试

测试成功,点击更新,切换用域用户登录

原文地址

Zabbix对接AD域

参考链接 :Zabbix对接AD域 : https://www.jianshu.com/p/190b61ae7292

1154

1154

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?