Wireshark实验

数据链路层

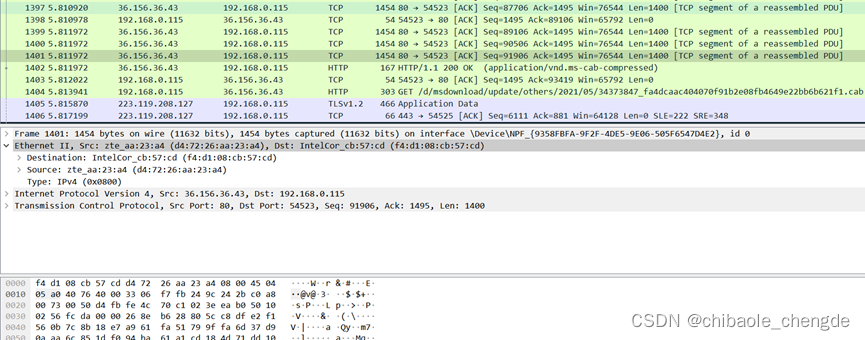

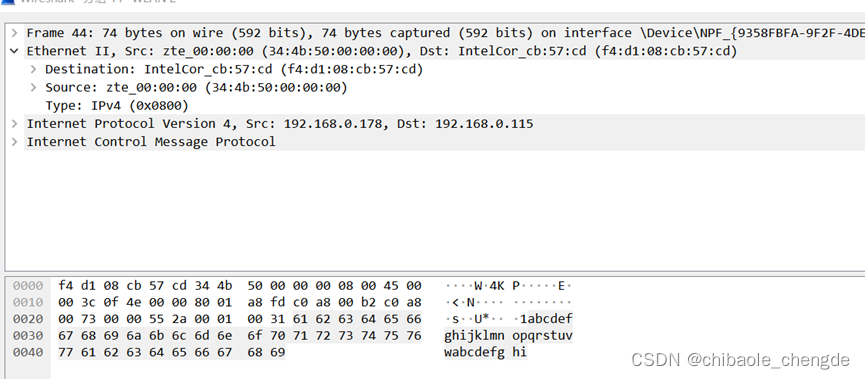

实作一 熟悉Ethernet帧结构

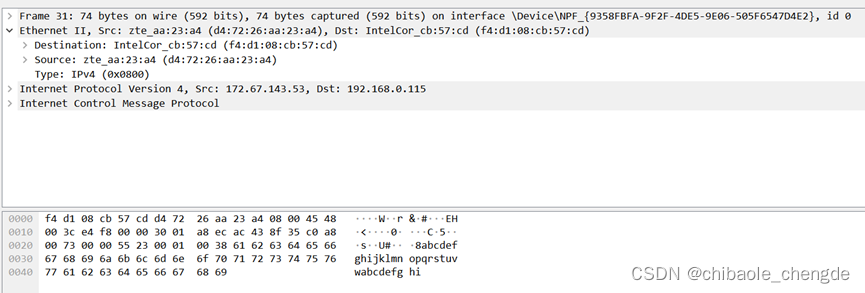

源MAC:d4:72:26:aa:23:a4

目的MAC:f4:d1:08:cb:57:cd

类型:IPv4(0x0800)

问题:

你会发现 Wireshark 展现给我们的帧中没有校验字段,请了解一下原因。

解答:

Wireshark在抓包前,在物理层网卡已经去掉了一些东西,比如FCS等,之后利用校验码CRC校验,正确时才会进行下一步操作,这时才开始抓包,因此,抓包到的是去掉前导码、FCS之外的数据,没有校验字段。

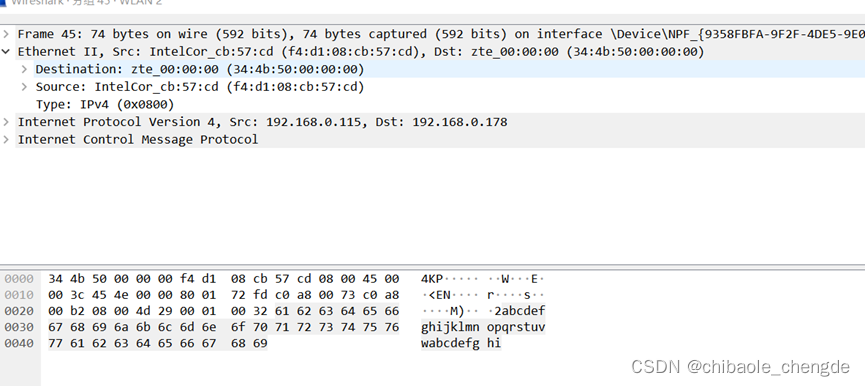

实作二 了解子网内/外通信时的MAC地址

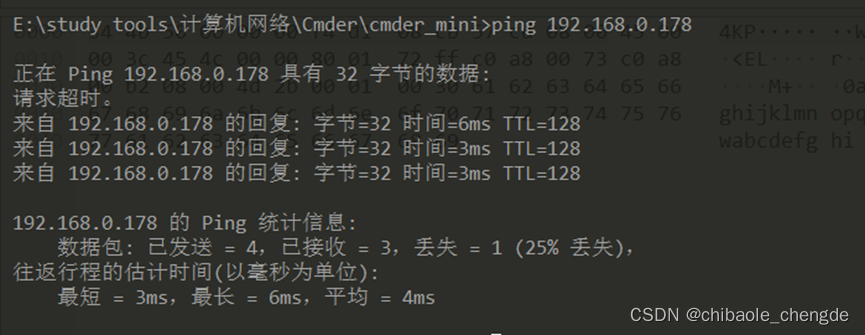

1、ping 你旁边的计算机(同一子网)

icmp过滤:

发出帧:

目的MAC:34:4b:50:00:00:00

这个MAC地址是旁边计算机的

返回帧:

目的MAC:f4:d1:08:cb:57:cd

这个MAC地址是自己主机的

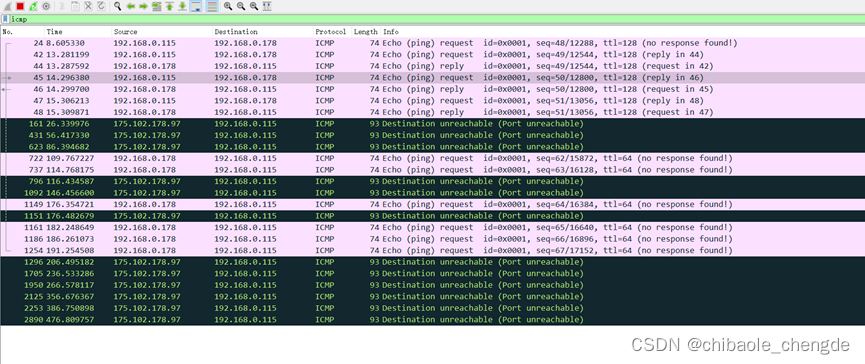

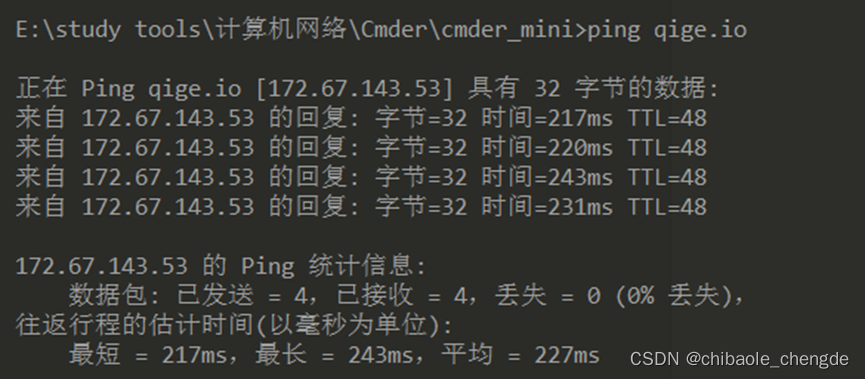

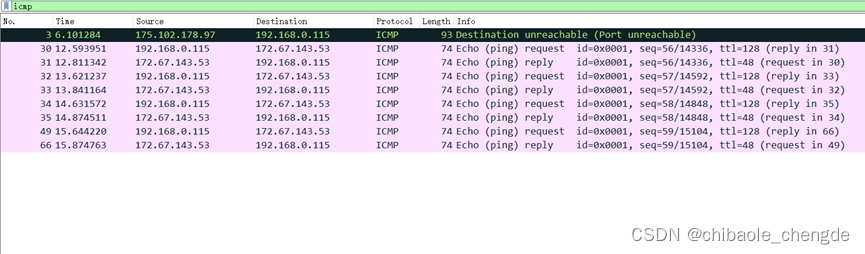

2、ping qige.io

icmp过滤:

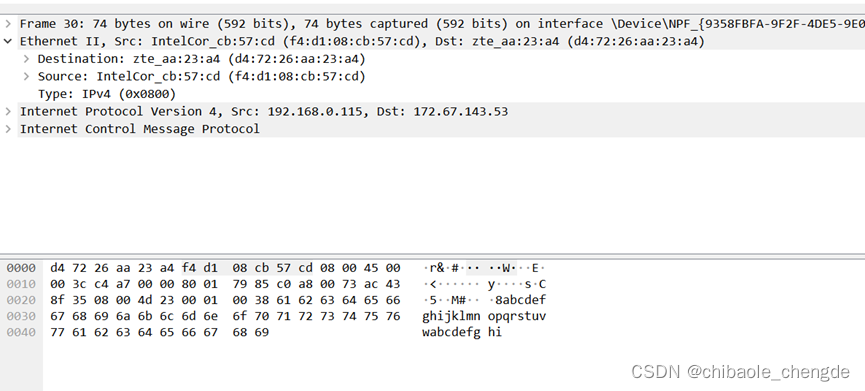

发出帧:

目的MAC: d4:72:26:aa:23:a4

返回帧:

源MAC: d4:72:26:aa:23:a4

发出帧的目的MAC和返回帧的源MAC都是d4:72:26:aa:23:a4,这个MAC地址是本主机所在子网的网关MAC地址。

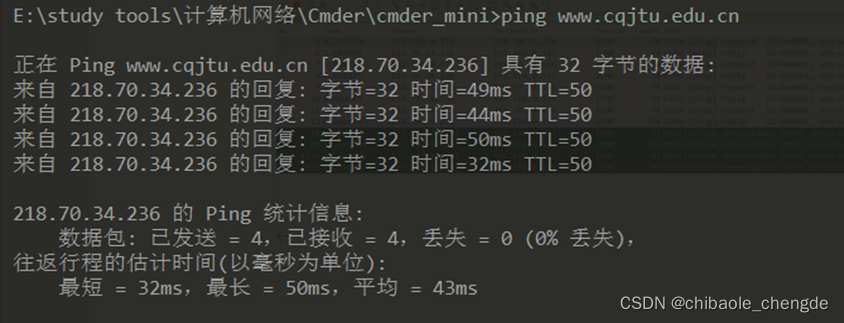

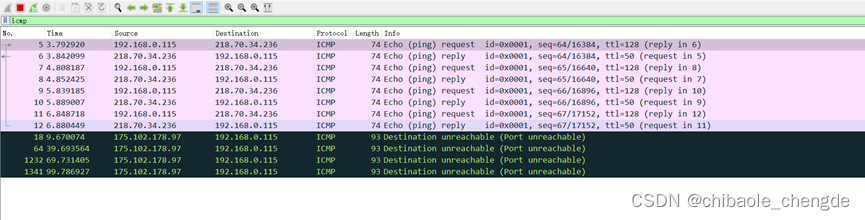

3、ping www.cqjtu.edu.cn

icmp过滤:

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

568

568

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?