参考:《2018年Windows平台漏洞年度报告》

《burpsuite安全工具使用教程》

一.什么是漏洞?

漏洞是在硬软件,协议的具体实现或系统安全策略上存在的缺陷,从而可以使攻击者能够在未授权的情况下访问或破坏系统。例如OpenSSL心脏出血漏洞,Badlock Bug,Stagefright等。

二.漏洞危害:

从小方面来讲,漏洞曝光后被不法使用会危害个人用户的隐私安全与财产安全。从大方面来讲,一些漏洞就是在网络方面的战略武器。(所以有自己国家的设备系统,芯片等真的很重要。国外有很多先例,我们可以作参考,但核心的东西必须自己有)

三.具体

这里我们拿2018年的数据来看。18年末,19年初,腾讯公开了《2018年Windows平台漏洞年度报告》对windows系统2018年发生的一些重大安全漏洞事件,重点分析Windows平台的漏洞攻击态势,并针对个人和企业漏洞防护提出合理化建议。

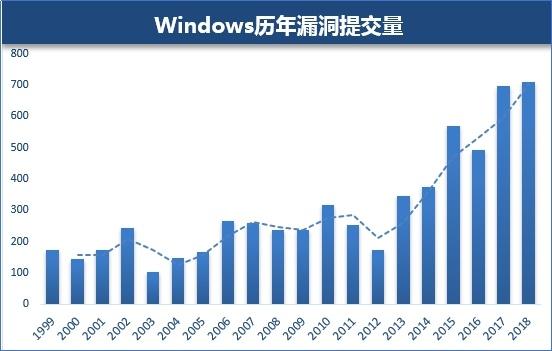

四.windows漏洞数达到新高度,win10影响最大

windows系统是由全球著名软件开发商微微软(软微型计算机软件公司Microsoft)开发的,作为微软旗下的招牌产品,微软也对其产品的安全性投入了巨大成本。windows系统目前应用很广,最新系统是windows11,单单从2018年及以前的数据来看,2018年共计发布了874个补丁,修复了728个漏洞,平均每月修复多达60个漏洞。在过去的几十年里Windows操作系统的漏洞提交数量呈逐年上涨趋势,2017年后呈暴涨趋势。根据《2018年Windows平台漏洞年度报告》显示:相比过去三年,2018年的安全漏洞提交数量同比上升超过40%,安全漏洞的数量和严重性都创下历史新高。这是《2018年Windows平台漏洞年度报告》里的统计图。

(图:Windows历年漏洞提交量)

由此可见,随着windows用户越来越多,各种硬软件漏洞也层出不穷,微软也在对windows不断升级,不断做好安全保障(方式很多,补丁管理就是网络安全最基础的一环,基本上每月都会发布补丁修复安全漏洞。)2018年微软共为其产品 (Windows,IE/Edge,office等 ) 发布了874个补丁,修复了728个漏洞,平均每月修复多达60个漏洞。

(图:2018年Windows安全公告数量)

官方保障产品安全性的措施在一定程度抑制了部分漏洞的恶意攻击,但并没有阻止更多漏洞的出现。

在所有漏洞影响的Windows产品中,Windows系统组件漏洞、浏览器漏洞、Office漏洞位居前三,占比分别为35%、25%、17%;从2018年Windows漏洞影响的产品分布情况来看,Office和Adobe被曝光的漏洞相对较少,但漏洞利用比例很高。对此,《报告》认为,不法黑客挑选漏洞攻击时,会优先考虑漏洞利用的成本,并参考其攻击目标人群与产品用户的重合度,与产品本身漏洞量并无直接关系。

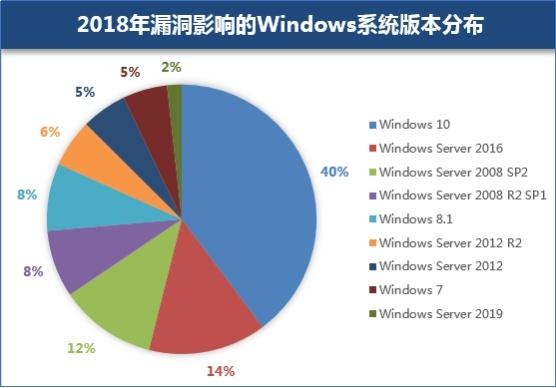

(图:2018年漏洞影响的Windows系统版本分布)

由上图见得2018年受漏洞影响最严重的是windows10系统,占总比高达40%,远高于占比第二的14%。那么为什么win10受影响最重呢? 简单来看有以下两个原因:

1.windows10成为主流系统,用户基数极大,使用群体广。据微软官方公布,截至2019年底,全球windows10用户达到10亿(当时全球PC用户大约20亿)。

2.windows10系统代替windows7系统,企业及个人用户忽视其漏洞风险。未做好更新工作。

腾讯安全技术专家表示,Windows 10成为当前主流操作系统的同时,漏洞曝光量也逐渐增多,企业及个人用户不可忽视其漏洞风险,建议每月及时安装更新是防范不法黑客入侵的必要步骤。

五.国内用户受攻击量top地区

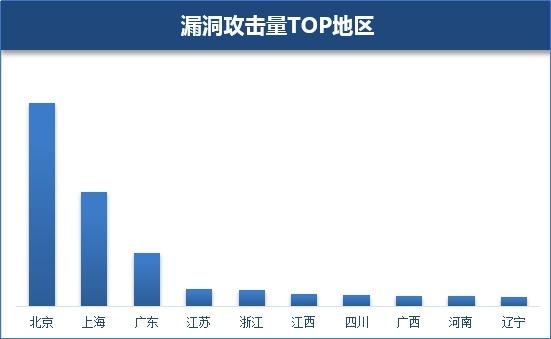

针对windows10系统漏洞利用攻击企业,个人的事件从未停止。在我国用户中,受攻击量最大的几个地区如下

(图:漏洞攻击量TOP地区)

《2018年Windows平台漏洞年度报告》指出,2018年漏洞攻击地区分布与当地经济水平及信息化普及程度相关,北京、上海、广州是不法黑客首选的攻击目标。而从行业来看,Windows操作系统的高危漏洞在教育、政府、卫生医疗行业的分布占比最高,分别为29%、26%、11%。从受攻击量的对比数据看,政府、教育、医疗卫生行业因其系统存在大量高危漏洞未及时修复,所受攻击次数也相对较高。值得一提的是,科技行业虽然漏洞存在量相对较少,受攻击量却是最高,窃取机密往往是攻击者首选目的。

在2018国内用户整体漏洞修复情况中,Windows漏洞和.NET漏洞修复率达到70%以上,其次是IE、Flash和Office漏洞修复率保持在60%左右。事实说明,整体漏洞修复率偏低反映出当前国内的个人用户信息安全意识亟待提升。对此,《报告》建议,普通用户务必提高计算机网络安全意识,不要轻易下载不明软件程序,及时备份重要的数据。

六.国内外漏洞安全事件频发 新老漏洞持续升级

伴随着互联网和信息技术应用的高速发展,以智能合约、人工智能为代表的新兴科技为市场发展添加了不竭动力。与此同时,安全问题也如影随形,成为产业互联网发展的一个痛点。目前,全球各领域漏洞提交数量持续上涨,而0day漏洞正变得愈发常见。

事实上,利益至上的不法黑客,对易用又稳定的漏洞可谓是爱不释手,典型的当属“永恒之蓝”系列漏洞。自2017年被曝以来,“永恒之蓝”系列漏洞频繁被利用获取系统最高权限,将病毒木马等恶意软件植入Windows系统。

2018年3月,腾讯安全御见威胁情报中心监测发现,WannaMiner挖矿木马利用 “永恒之蓝”漏洞在局域网内传播,将染毒机器打造成庞大的僵尸网络,长期潜伏挖矿,致使国内600多家企业超3万台电脑遭感染。除此以外,不法黑客还利用“永恒之蓝”漏洞主动传播的蠕虫式勒索病毒,开启了以“WannaCry”为代表的勒索病毒时代。

除老漏洞被反复利用以外,0day新漏洞也层出不穷。《报告》指出,Windows平台在半年内被连续爆出10枚0day漏洞,7枚已发现野外利用,而其中有6枚在被发现的短短几天时间内,就迅速被APT组织利用于盗窃企业、政府机构的机密信息。以“双杀”0day漏洞为例,2018年4月18日,首个IE“双杀”系列漏洞CVE-2018-8174的在野攻击样本被发现,DarkHotel(黑店)APT组织利用“双杀”0day高危漏洞针对企事业单位进行定向攻击,窃取国家机密。

同时,英特尔CPU“新一代幽灵”漏洞持续升级、Office公式编辑器再曝栈溢出漏洞等问题引发的安全事件同样也值得关注。另外《报告》预测,未来几年,鱼叉攻击结合Office公式编辑器漏洞,仍然会是成为针对中小型企业的攻击手段之一。

七.简述2021漏洞攻击教程

1.如何寻找漏洞(表达能力有限,具体找大佬细解)

方式一:使用漏洞扫描工具,这里我推荐Burpsuite

Scan queue扫描队列,包含了扫描进度Live scanning,扫描配置,分为主动扫描,自动探测浏览的目标页面,默认为不扫描,可以选择设定的目标域,也可以重新自定义目标域

被动扫描,默认扫描设置代理后浏览的页面

Issue definitions查看支持的漏洞扫描,显示漏洞名称、漏洞分级

Options设置探测位置,设定静态代码分析,主动扫描漏洞

针对存在漏洞的web系统进行主动扫描,分析漏洞,并导出漏洞报告。

在sitemap中选择网站地址,选择主动扫描,主动扫描设置,这时可查看扫描结果,扫描完成后,可导出漏洞报告,在sitemap中点击扫描的网站,右键点击选择issues,导出报告,选择保存目录,查看html报告

方式二:1是直接从代码上找 2是从程序(或其他)下手逆向分析

2.攻击方式:SQL注入,XSS(CSS),挂马。(具体以后可能会讲)

八.防护

漏洞攻击离我们不近也不远。最简单的防护方式就是下载安全软件,定期扫描就好,毕竟太厉害的漏洞大概率不会出现在你的设备。

“复杂”一点的方式有三种,针对SQL注入,XSS(CSS),挂马

1.预防SQL注入:处理方法是账户最小权限原则。比如对用户输入的信息进行必要检查,或对一些特殊的字符进行过滤或转换,使用强数据类型(强类型指的是程序中表达的任何对象所从属的类型都必须能在编译时刻确定), 限制用户输入的长度等。

2.预防XSS(CSS):对于XSS跨站攻击的防范分为对个人和对网站分别来讲。对于网站,坚决不要接受任何用户输入并过滤所有特殊字符,照这样做可以消灭绝大部分XSS攻击。 对于个人,保护自己的最好方法就是仅点击你想访问的那个网站上的链接。有时候XSS会在你打开电子邮件、打开附件、阅读留言板、阅读论坛时自动进行,当你打开电子邮件或是在公共论坛上阅读你不认识的人的帖子时一定要注意。最好的解决办法就是关闭浏览器的 Javascript 功能。在IE中可以将安全级别设置为最高,可以防cookie被盗。

3.预防挂马:要防止网站被挂马,可以采取禁止写入和目录禁止执行的功能,这两项功能相组合,就可以有效地防止 ASP木马。此外,网站管理员通过FTP上传某些数据,维护网页时,尽量不安装asp的上传程序。这对于常被ASP木马影响的网站来说,会有一些帮助。当然是用专业的查杀木马工具也是不错的防护措施。

有幸亲临过ISC 第七届互联网安全大会(旁听),后面不行了

不进行非法活动,不害怕侵权。

1479

1479

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?