linux下capabilities基础操作

capabilities的基础操作

书接上回,我们在上篇文章中基本了解了capabilities的概念,明白了它的存在就是为了能够细粒化的管理linux的一些进程权限。那么具体它可以用什么程序来进行控制呢?

Linux 系统中主要提供了两种工具来管理 capabilities:libcap 和 libcap-ng。libcap 提供了 getcap 和 setcap 两个命令来分别查看和设置文件的 capabilities,同时还提供了 capsh 来查看当前 shell 进程的 capabilities。libcap-ng 更易于使用,使用同一个命令 filecap 来查看和设置 capabilities。

1.libcap

注:本文示例环境为centos7

1.1 查看capabilities信息

#1.安装libcap

yum install -y libcap

#2.查看当前shell进程的capabilities

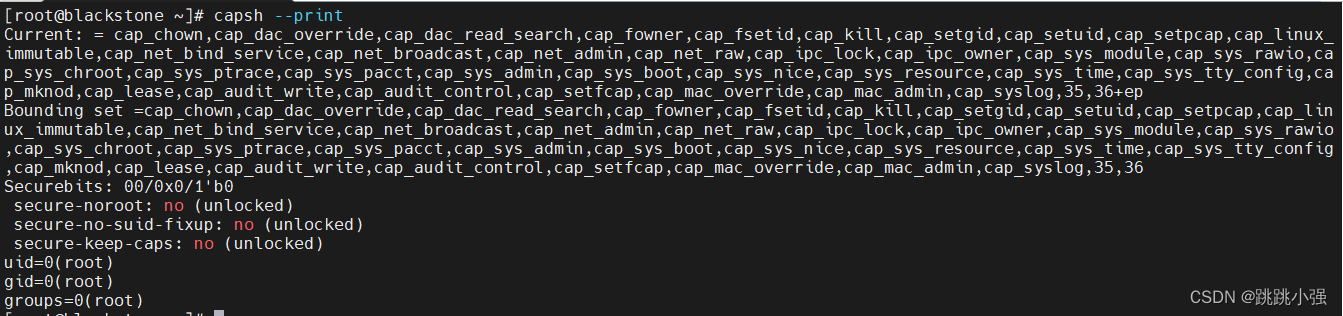

capsh --print

关于current和bounding set内容的解释:

- Current : 表示当前 shell 进程的 Effective capabilities 和 Permitted capabilities。可以

Linux Capabilities管理

Linux Capabilities管理

本文介绍Linux下使用libcap和libcap-ng工具管理capabilities的方法。涵盖了安装、查看和设置capabilities的具体步骤,并对比两种工具的特点。

本文介绍Linux下使用libcap和libcap-ng工具管理capabilities的方法。涵盖了安装、查看和设置capabilities的具体步骤,并对比两种工具的特点。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

1876

1876

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?