准备工作:

这里使用的设备是hackrf,所以需要在kali下安装hackrf的驱动和环境。打开终端,在终端中输入以下命令:

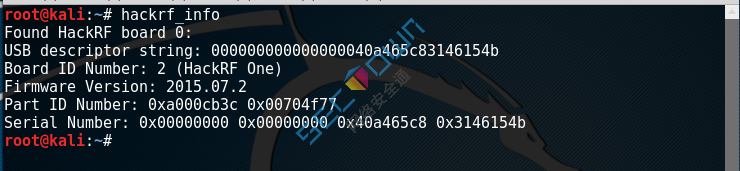

sudo apt-get install hackrf libhackrf-devlibhackrf0安装完毕之后,插上hackrf,运行以下命令,可查看hackrf的基本情况。如下所示:

hackrf_info接下来需要安装一些其他软件,在终端输入以下命令:

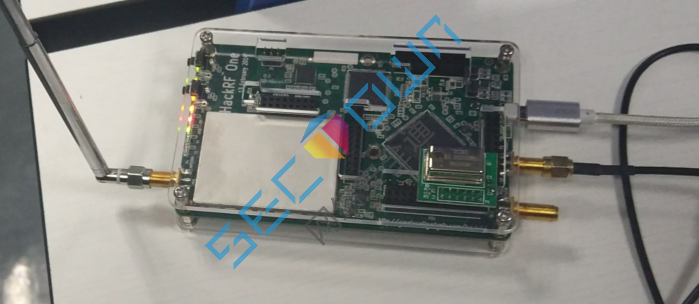

apt-getinstall gnuradio gnuradio-dev gr-osmosdr gqrx-sdr wireshark安装完毕之后,接上相应的天线。这里首先需要将无线门铃信号先接收,然后再重发出去,所以需要将一根天线连接ANT端,一根连接OUT端,还需要一根天线连接到IN端。连接完毕之后如下所示:

接下来就是需要去获得相应的门铃信号了。这里首先需要确

本文详细介绍了如何使用hackrf设备对无线门铃进行重放攻击。首先,需要在Kali Linux环境下安装hackrf及相关软件,然后通过gqrx或sdrsharp-x86寻找并记录无线门铃的315MHz信号。接着,使用Audacity分析信号并确保无畸变。最后,通过Gnu Radio Companion或hackrf命令行工具进行信号重放,实现无线门铃的重放攻击。

本文详细介绍了如何使用hackrf设备对无线门铃进行重放攻击。首先,需要在Kali Linux环境下安装hackrf及相关软件,然后通过gqrx或sdrsharp-x86寻找并记录无线门铃的315MHz信号。接着,使用Audacity分析信号并确保无畸变。最后,通过Gnu Radio Companion或hackrf命令行工具进行信号重放,实现无线门铃的重放攻击。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

524

524

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?