上期的结尾我们用wireshark抓包看了一下vrrp的协议报文,好多小伙伴对wireshark抓包很感兴趣,那今天我们就来聊聊wireshark

- wireshark的下载与安装

wireshark是一款免费的数据包分析软件,可以通过Wireshark · Download访问官方网站进行下载安装,支持windows、linux、macos等多种平台。wireshark功能强大,安装方便,掌握了wirshark的使用方法不但可以在学习中帮我们更直观深入的了解网络协议的工作原理,更能在以后的工作中帮助我们披荆斩棘排除故障,另外如果对usb、蓝牙抓包也感兴趣的小伙伴可以在安装时勾选上全部的可选安装软件,以获得更丰富的功能。

- 开始抓包

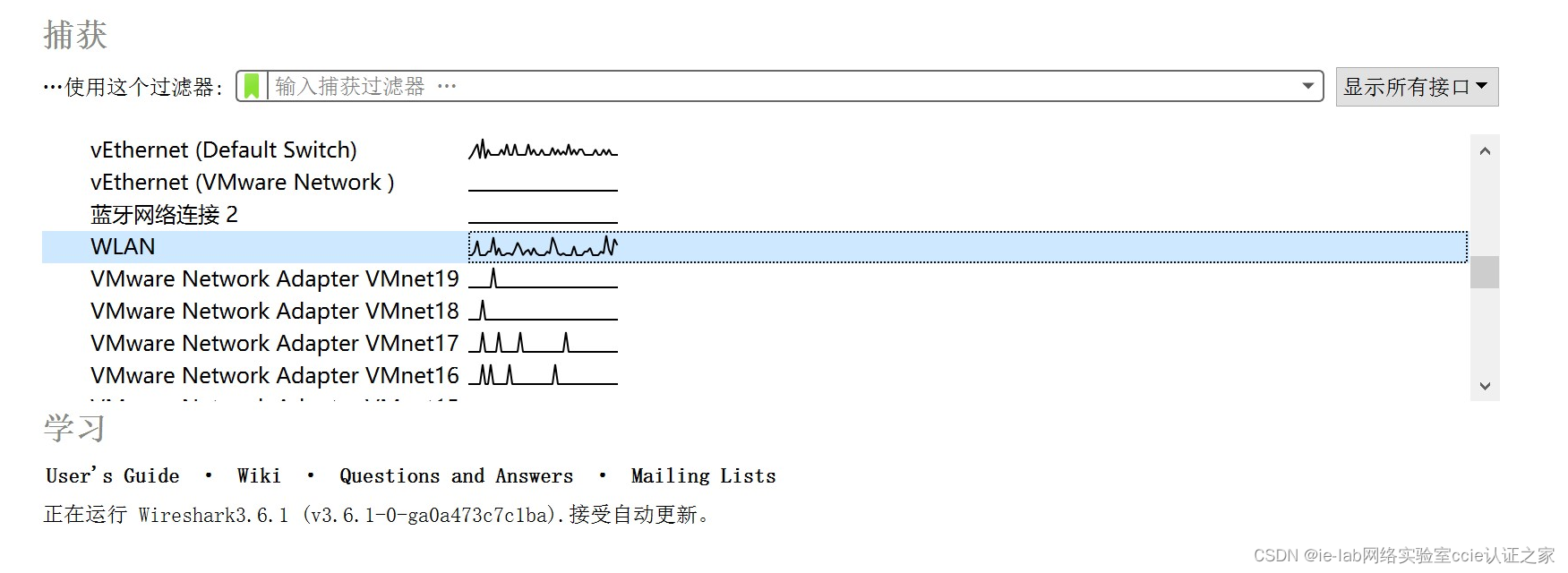

当你打开wireshark会出现网卡列表(如下图)通常可以先将网卡连接在要抓包设备的交换机上以捕获数据包,想要捕获哪个网卡的数据包直接双击就可以了,简单方便(这里我使用我的无线网卡进行演示)。

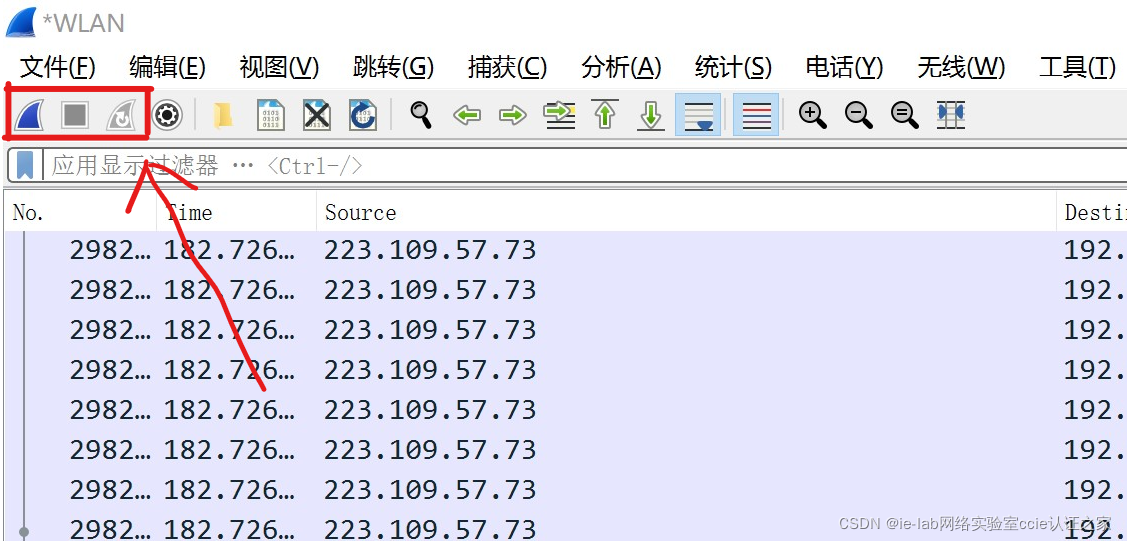

开始抓包后,因为网络中的数据量可能十分庞大,在捕获到我们想要的数据包之后,就可以点击左上角的停止捕获按钮让wireshark停止捕获,三个按钮依次为开始、停止、重新捕获。

接下来我们来看数据包列表

No代表序号

也就是第几个被捕获的数据包

time表示相对捕获时间

source代表的是数据包的源地址

destination表示数据包的目的地址

protocol是解析出数据包的协议类型

info是摘要的数据包信息

根据以上这些信息我们可以选择我们想要的数据包进行查看分析,这里我们选择一个http包进行举例

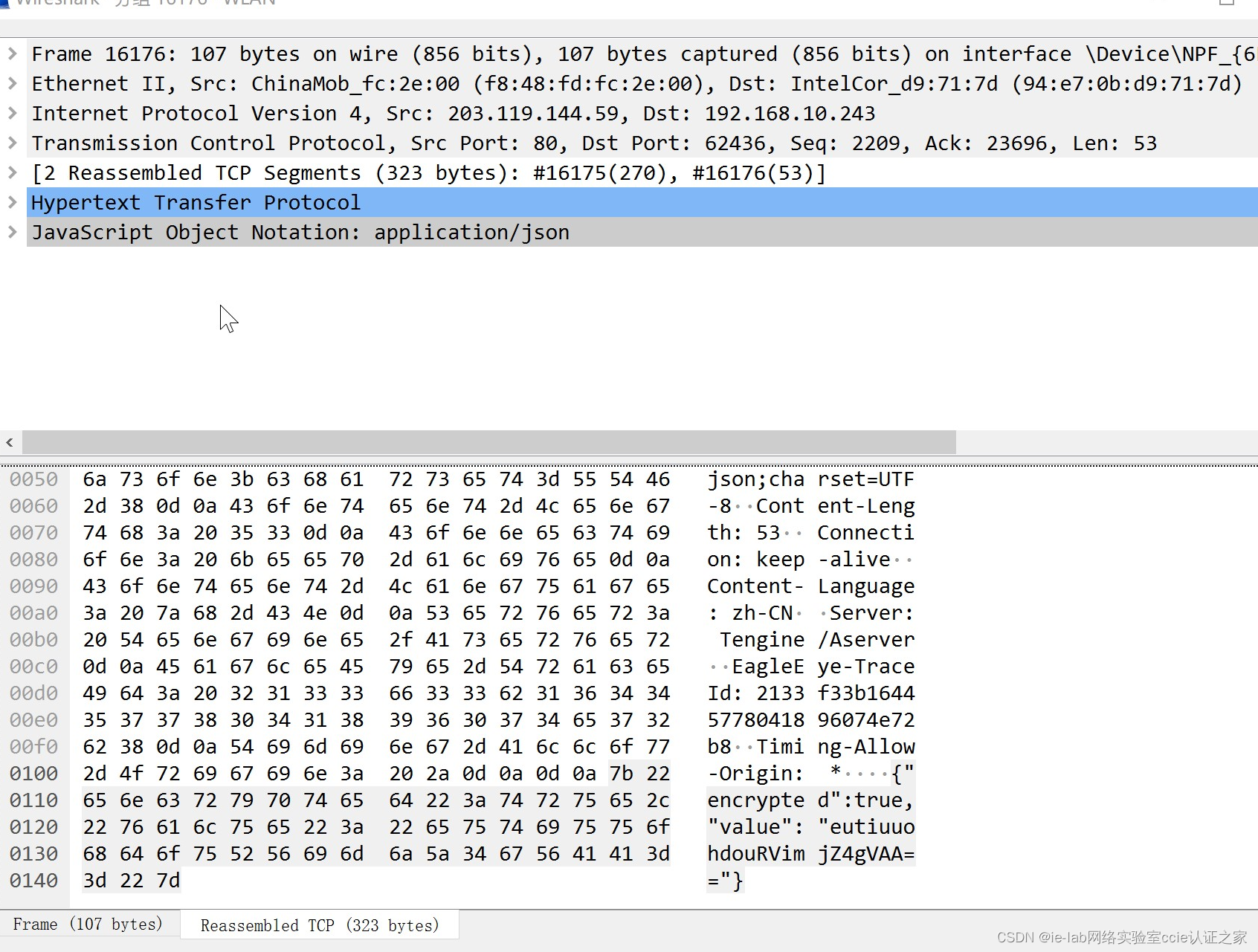

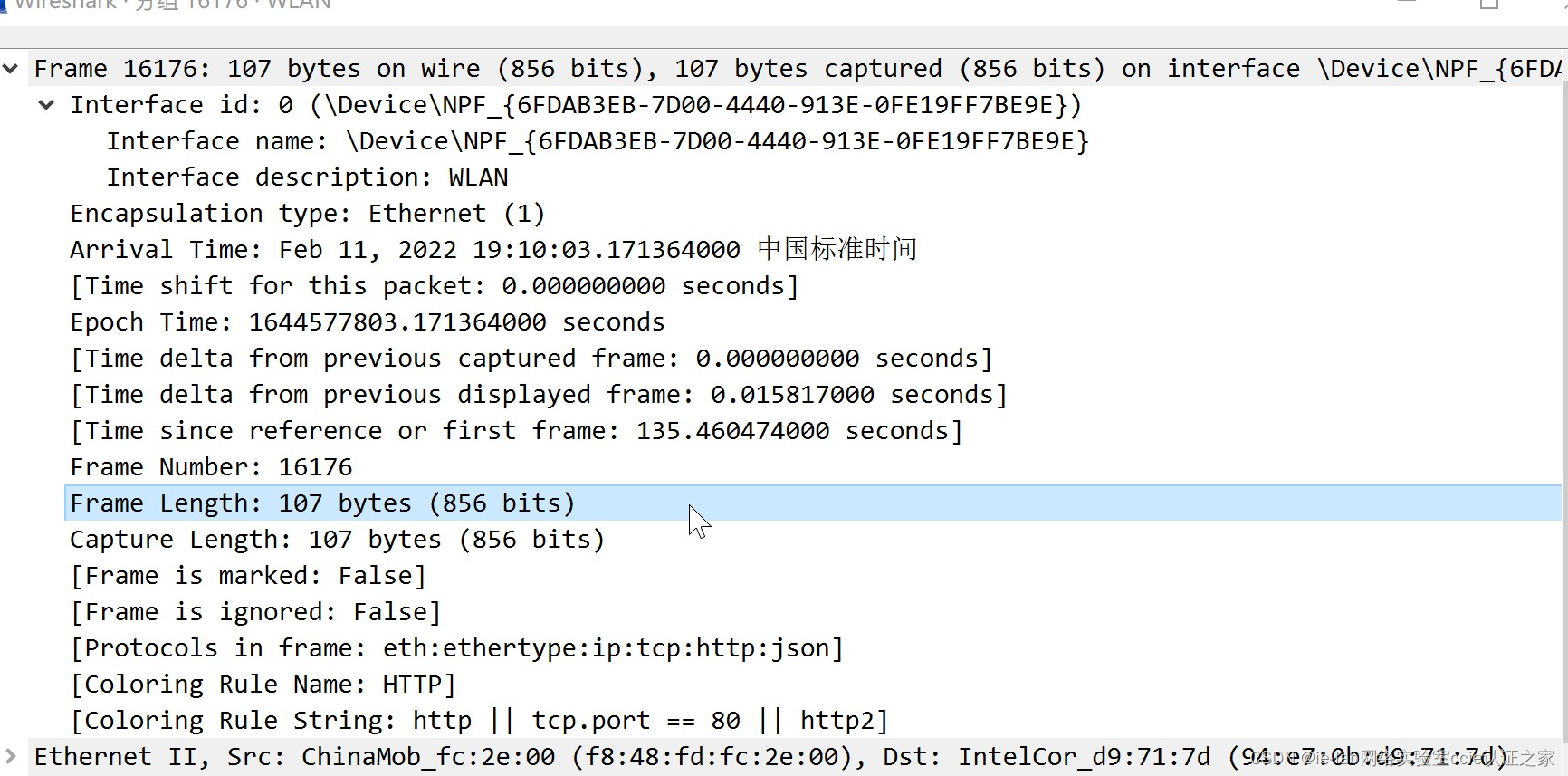

点开数据包后可以发现,上面有几个折叠的信息,越靠近上面的就越靠近物理层,越靠近下面的则越靠近应用层我们依次点开看看都能获取到哪些信息

首先展开看到的是物理层的信息,包括物理接口的相关信息,帧的长度,以及帧是不是被丢弃的状态。

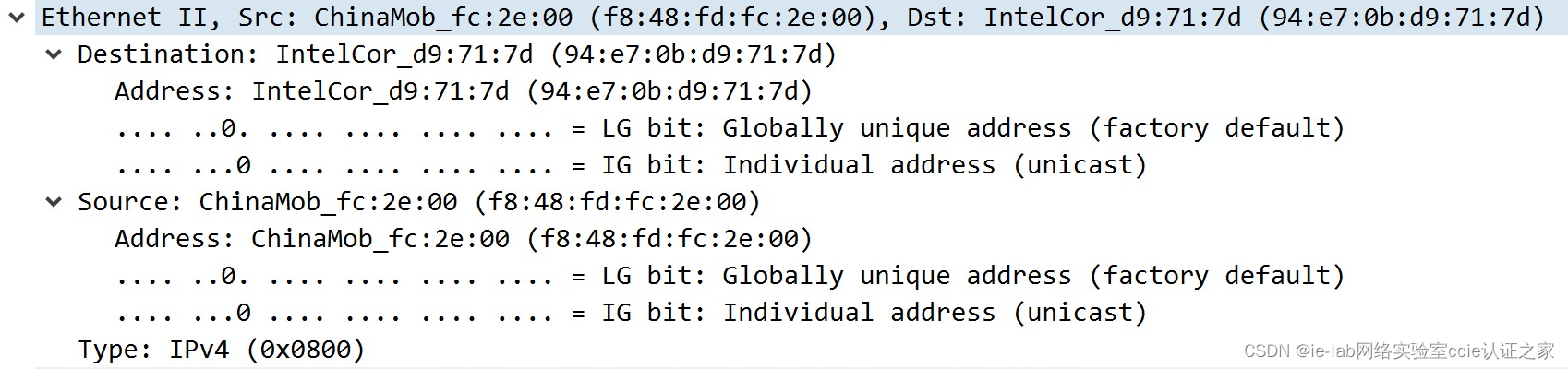

接下来展开的是二层的信息,包括以太网帧的封装类型,这里是以太二,以及源mac地址和目标mac地址,由于wireshark是一个自带分析功能的抓包工具,它可以帮助标出相关有用的字段,比如图中就标出了mac地址是一个单播地址(mac地址的第8位为单播/组播位,置0为单播,置1为组播),这种功能在抓包的时候非常直观方便,当然也可以在下面的十六进制区自己找到相应的字段进行分析。

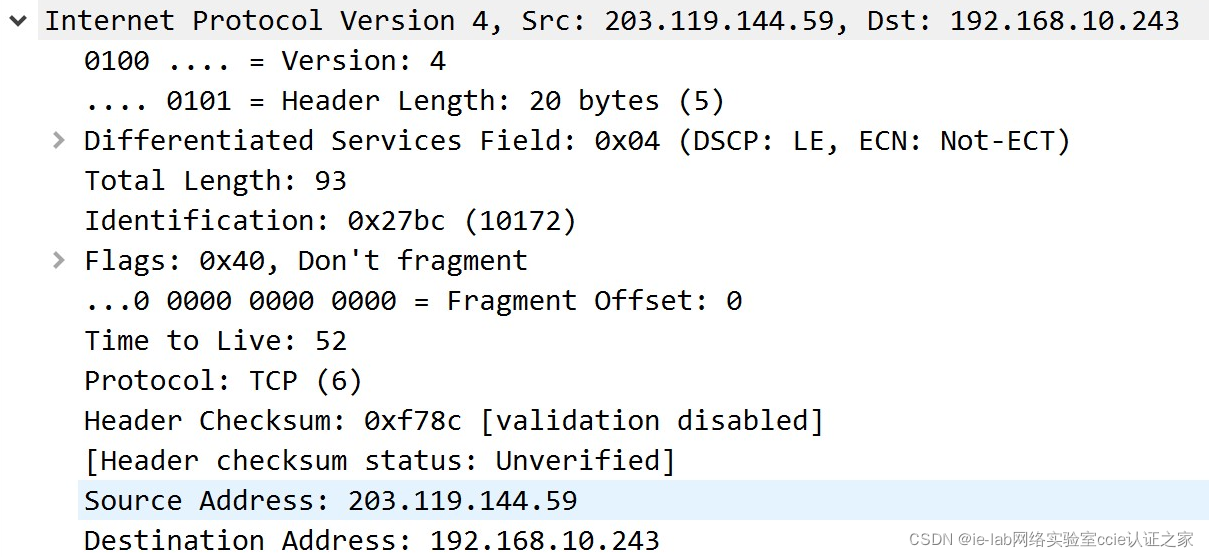

接下来是三层信息,包括了ip版本(ipv4)、头部长度、DS Field、头部校验和、以及我们通常第一眼回去看的源目ip地址和TTL字段。

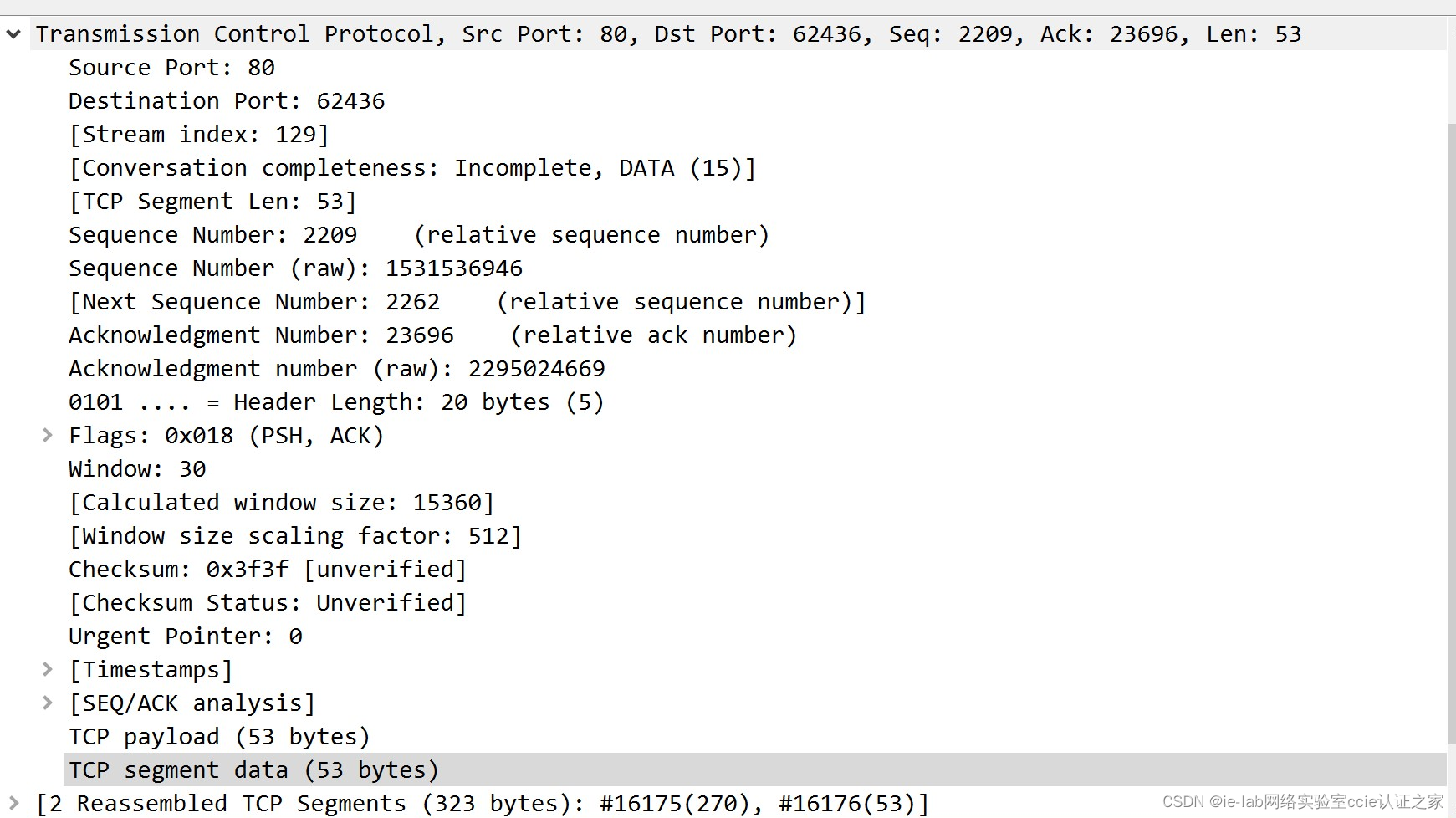

再来是传输层信息,这里我们比较关注的信息主要有传输层的协议、源目端口、段的大小、序列号(seq Number)以及标志位信息、payload大小等。图中展示的包可以看出,传输层协议为TCP、源端口为80证明是一个http相关的包,tcp段长度为53bytes,以及标志位ACK置位(这里如果要找是谁的ack,可以将seq号减一进行查找,就知道这个ACK是对哪个数据包进行的回复)

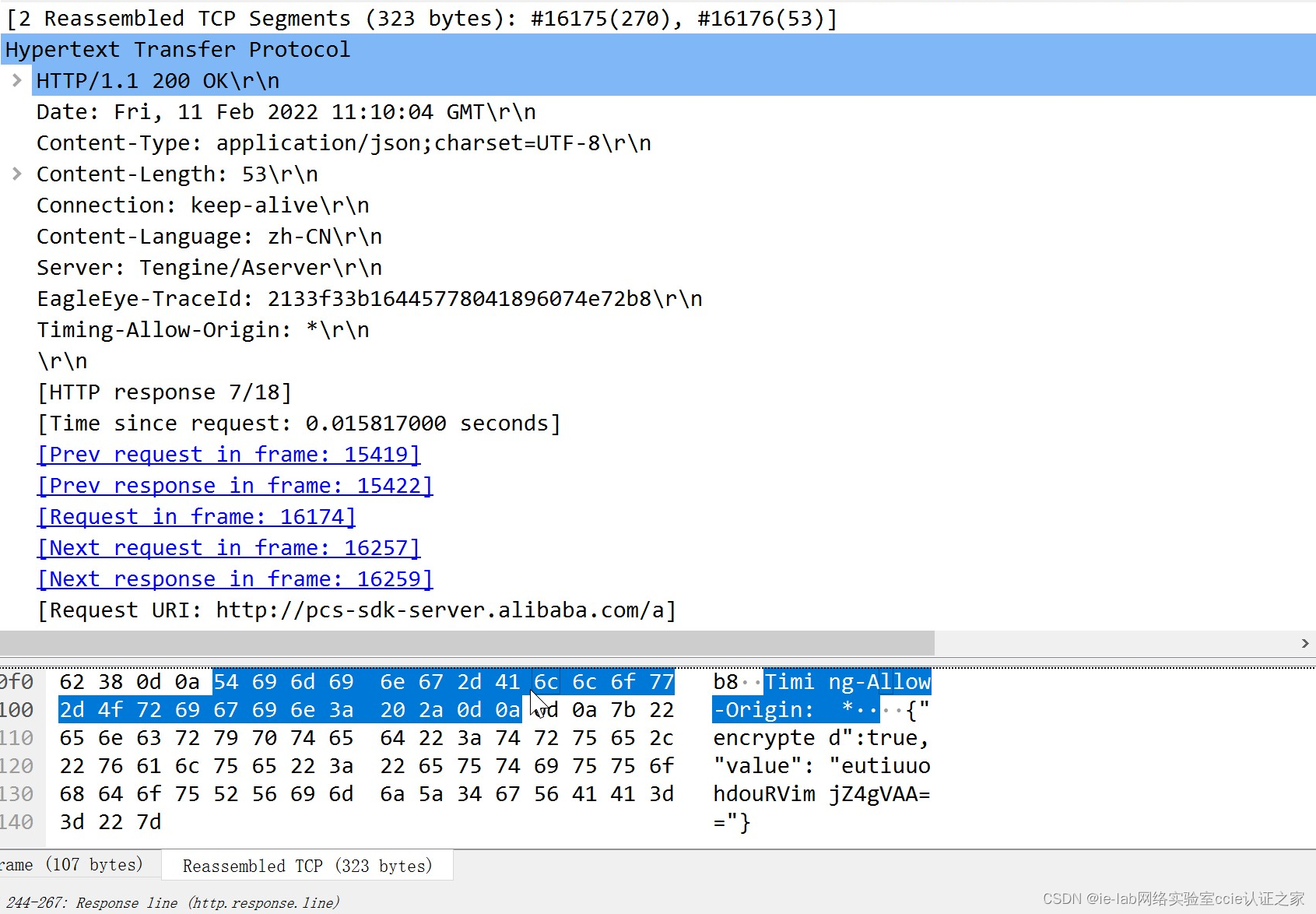

接下来的上层协议作为网络工程师通常我们是不太关心的,但有时候有需求也可以打开分析一下,如这里我们看到http返回了一个200,我们就可以知道这个包是正常响应的包,关于上层应用的抓包在有些项目中我们需要做防火墙或者服务器的时候就可能会需要了,幸运的是wireshark对相关的功能也都是支持的。

那么基本的操作我们知道了,但是在复杂的网络环境中,想在这么多数据包中找到我们想要看到的数据包,有时候简直就像是大海捞针一样,那有没有什么方法可以快速的找到我们需要的数据包,或者是有哪些操作对我们的抓包分析有帮助呢?

Wireshark常用过滤方式

地址过滤:ip.addr 用于显示出符合相应ip地址的数据包,同时有ip.src和ip.dst用于更详细的指定是要源IP符合还是目的IP符合。同理eth.addr用于显示出符合相应mac地址的数据包,eth.src和eth.dst用于更详细的指定我们具体要的是源mac还是目的mac。

协议过滤:假如我们想抓一个特殊的端口,那么可以使用tcp.port或udp.port进行相关的过滤,如果想过滤某一种协议也可以直接输入协议名,如想过滤出ospf的报文,就可以直接在过滤器中输入ospf即可。

常用逻辑符号:and代表与,or代表或,not代表非,eq即equal可以理解为等号

了解了以上常用的一些过滤方式,接下来我们来试着练习一下,建议同学们也跟着动手操作,以便快速的掌握这项技能

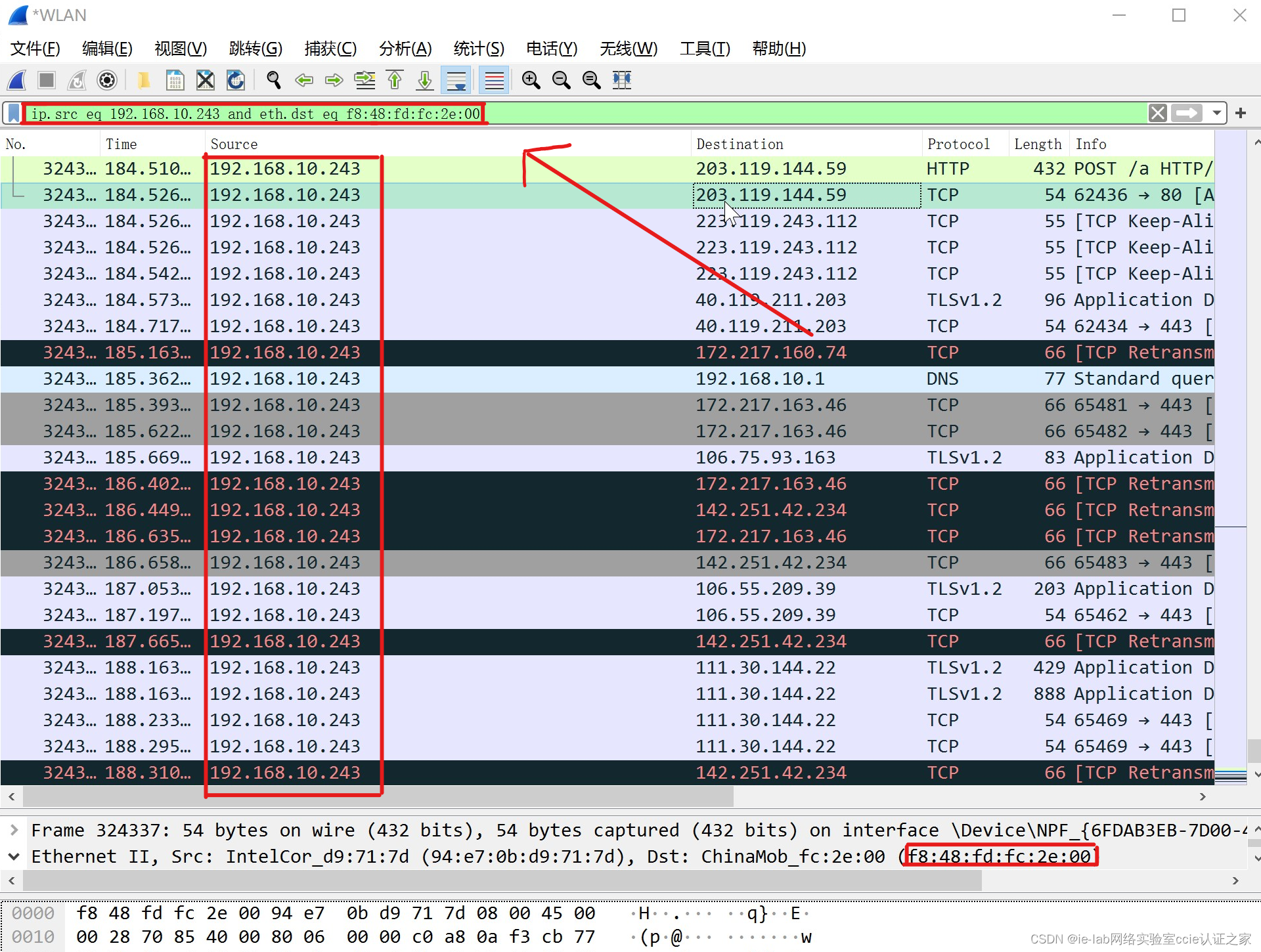

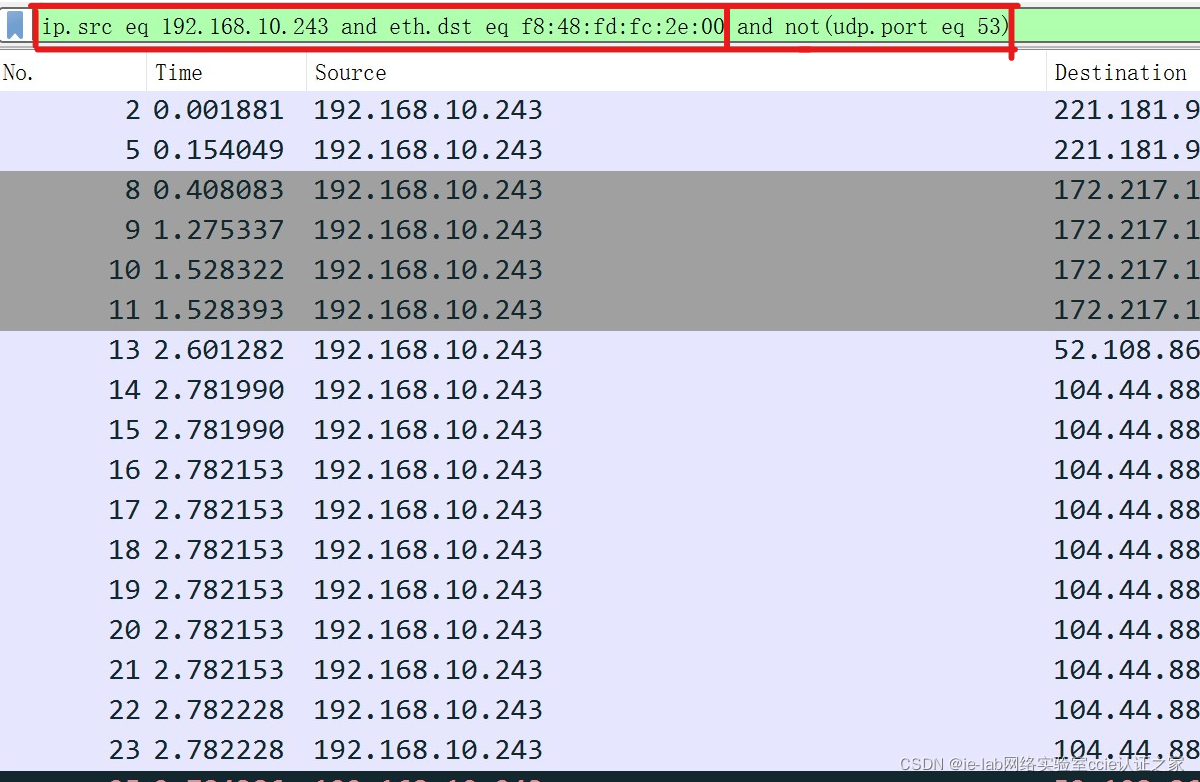

首先我们试着过滤出源ip为192.168.10.243,且目的mac为f8:48:fd:fc:2e:00的数据包

接下来,我们利用dns的端口号排除其中的dns报文

接下来我们添加上所有的广播报文

经过上面的练习,我们熟悉了对地址、协议、逻辑运算符的使用,接下来我们试着对网络内的报文按照一定的特征进行一次抓取

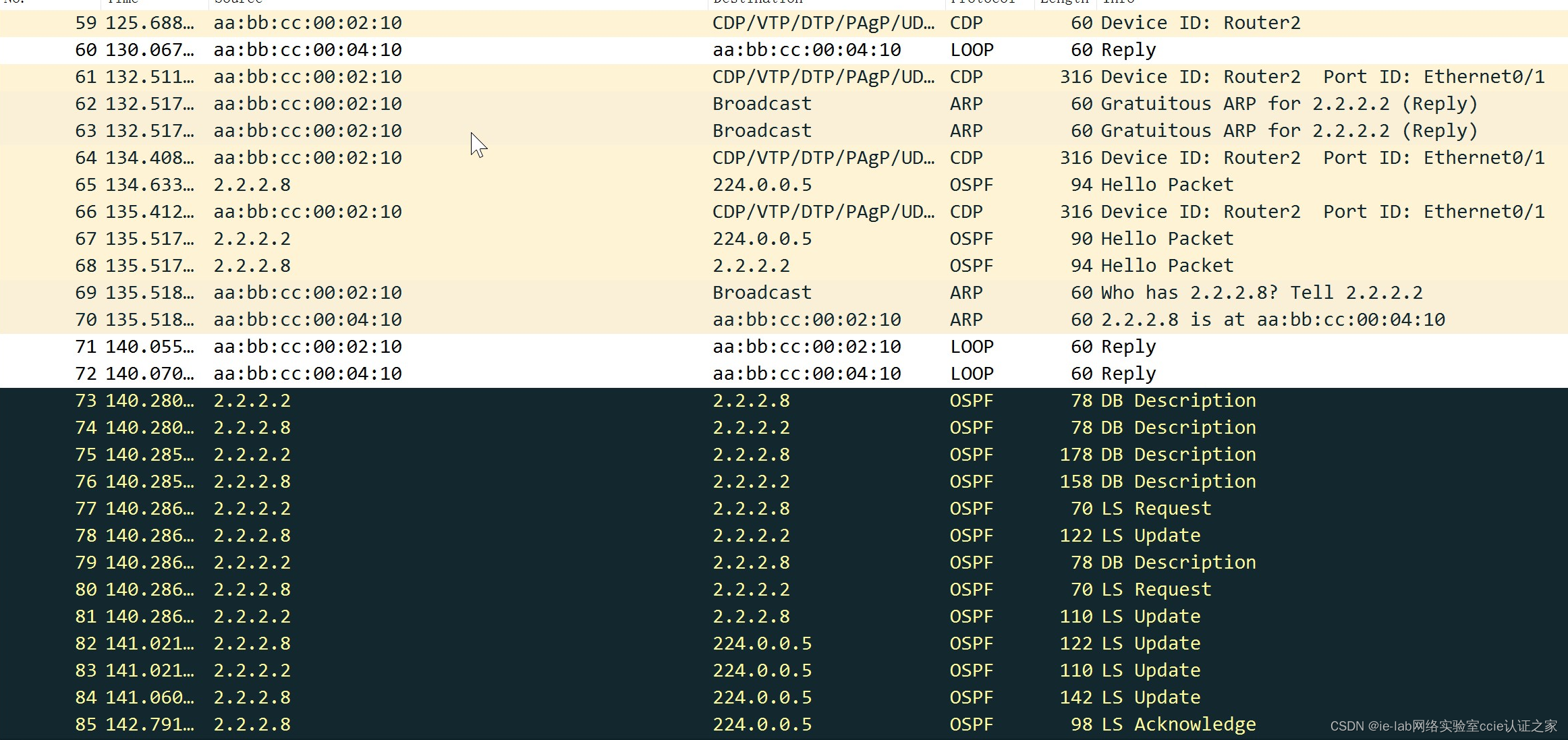

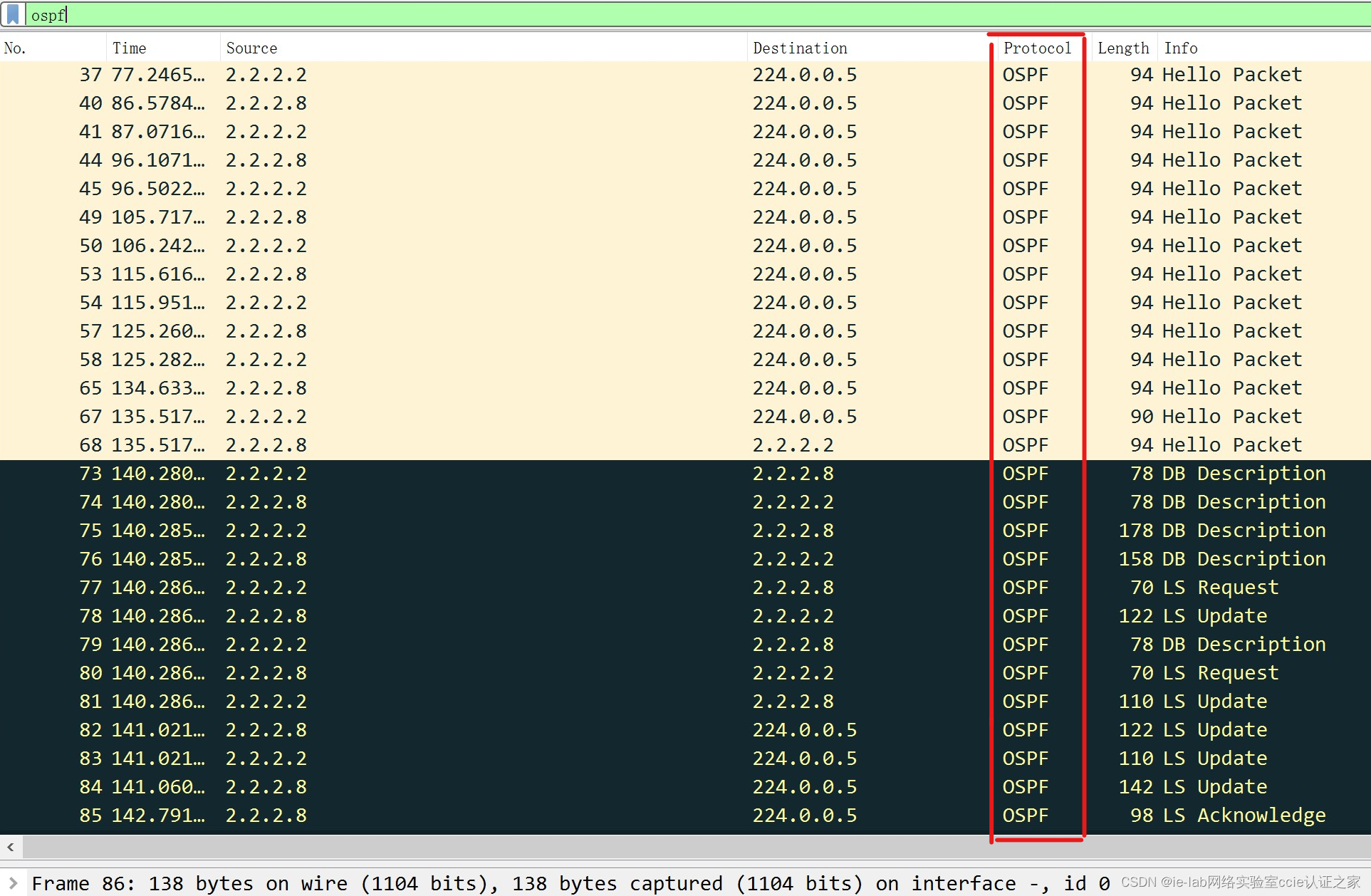

首先我们要从中过滤出ospf的包

然后我们要找到所有与二类lsa相关的报文

我们打开一个LSU报文可以看到其中是有二类LSA的才被过滤器留下,其余的报文则全部被过滤掉,方便我们更快的找到我们想要的数据包进行对比。

看完今天的分享相信一些小伙伴们已经跃跃欲试准备亲自动手试试看了,想知道wireshark还有哪些更有趣的用法吗,点赞收藏防走丢,后续我们会继续分享更多知识干货。

307

307

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?