文| zoedong、wynnfeng

随着全球企业数字化转型加速,操作系统容器化已成为云原生架构的核心基石,提供高效运维、资源集约化管理、业务弹性等关键技术。据Gartner预测,到2027年全球超75%企业将容器化核心业务系统,标志着这一技术趋势已从探索期进入规模化落地阶段。操作系统提供高效运维、资源集约化管理、业务弹性等关键技术,重点解决以下问题:

1. 轻量化:体积小,降低资源消耗,性能优化

2. 安全性:良好的资源隔离性、完善的漏洞管理

3. 可移植性:跨平台、弹性扩展、无缝迁移

4. 定制优化:结合业务特征制作定制容器镜像,专项优化,带来业务收益。

一、第三方OS容器镜像存在安全风险

一些第三方的容器镜像无公司团队维护,存在一系列安全风险或修复不及时的运营风险。例如,可能存在以下主要安全风险包括:

(1)恶意代码与后门程序风险

第三方镜像可能被植入恶意代码或后门程序。例如,攻击者通过公共镜像仓库(如Docker Hub)上传包含加密货币挖矿程序、远程控制木马的镜像。据研究,曾有17个恶意镜像在公共仓库中被下载超500万次。此类风险主要源于镜像构建流程缺乏审计,攻击者可利用镜像分层机制在底层隐藏恶意文件。

(2)已知漏洞未修复风险

第三方镜像常包含未修复的软件漏洞:

操作系统层漏洞:如Alpine Linux镜像的CVE-2019-5021漏洞,默认允许空密码的root用户提权;

依赖组件漏洞:扫描显示Docker Hub中30%的官方镜像含高危漏洞,平均每个镜像存在近200个漏洞,如Nginx、MySQL等常用镜像均存在高危缺陷;

供应链污染:第三方依赖库或构建工具漏洞(如xz压缩工具中的代码注入漏洞)可能通过镜像传播。

(3)配置不当引发的权限问题

默认权限过高:未限制容器以root用户运行,攻击者可利用容器逃逸技术(如CVE-2014-7822内核漏洞)获取宿主机权限;

敏感信息泄露:镜像中可能硬编码密码、API密钥等,例如Uber曾因工程师将密钥存储在公开GitHub页面导致数据泄露;

网络与存储配置缺陷:默认桥接网络模式易受ARP欺骗攻击,存储卷权限设置不当可能引发数据泄露或篡改。

(4)供应链攻击风险

镜像篡改:缺乏签名验证的镜像可能被中间人攻击篡改,例如通过未加密的HTTP协议下载镜像时注入恶意层;

依赖污染:构建过程中引入的第三方脚本、软件包可能携带隐蔽后门,如通过RUN指令执行恶意脚本。

(5)依赖组件安全失控

镜像中的开源软件组件可能引入风险:

组件版本过时:未及时更新依赖库(如Log4j漏洞未修复版本);

许可证冲突:非合规的开源组件使用可能导致法律风险。

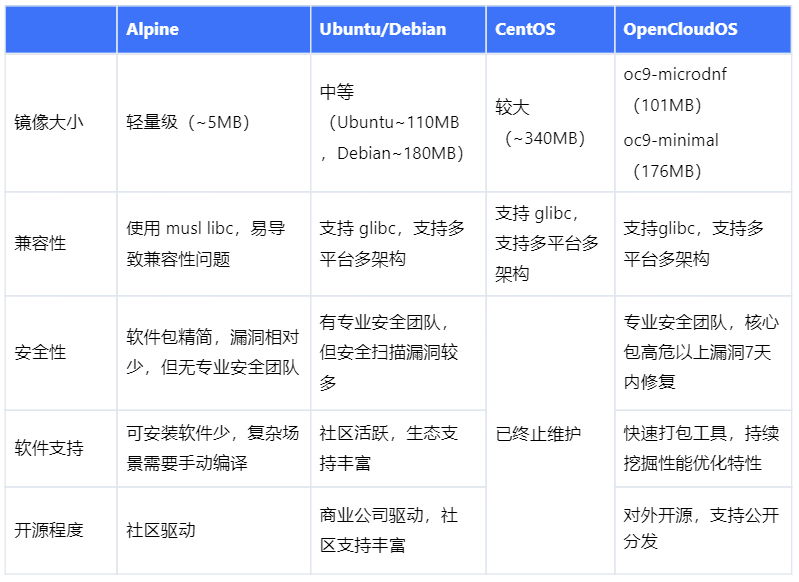

我们以几大主流社区版的 OS 容器镜像做个对比,可以看到,Alpine镜像轻量级但易导致兼容性问题;Ubuntu/Debian镜像通过社区提供支持,响应不及时,安全扫描漏洞较多;CentOS镜像较大且已经终止维护,不可长期持续使用。

二、 OpenCloudOS 9容器镜像技术体系

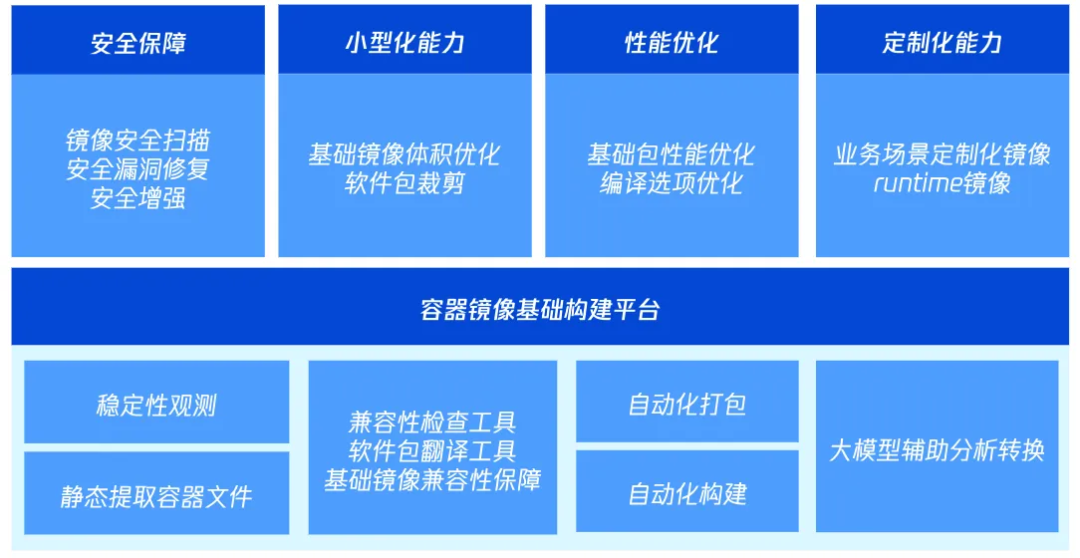

OpenCloudOS 9 容器镜像可解决容器镜像的安全问题、降低运维成本,同时提供性能优化和定制化能力。

2.1 安全漏洞修复

在 OpenCloudOS 9 生命周期内,opencloudos9-minimal、opencloudos9-microdnf 镜像保证默认安装软件包兼容性不变。在每次镜像发布时,都会进行兼容性分析,规避兼容性变化风险。若固定tag,需要投入人力维护多个tag版本。

漏洞修复响应时间缩短至24小时内

安全扫描集成15+检测维度,漏洞检出率提升90%

自动化构建流水线实现100%的CVE覆盖

ubuntu基础镜像漏洞情况 | opencloudos基础镜像漏洞情况 |

|---|---|

|

|

2.2 小型化架构

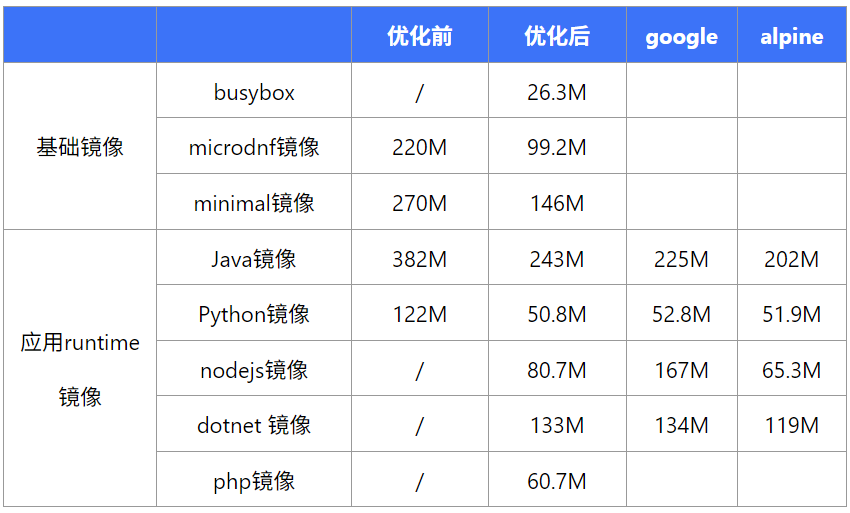

应用 runtime 镜像总体优于 google distroless 镜像,接近 alpine。以下是基础镜像小型化优化:

通过开发软件包切片技术,对软件包裁剪、拆分、减少依赖,优前后的基础镜像在大小上有明显变化。minimal镜像从270M优化到146M,microdnf镜像从220M优化到99.2M等。

2.3 性能优化

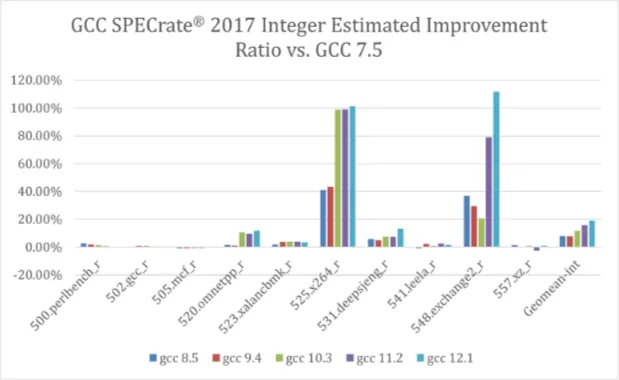

编译器优化:TGCC12带来10%+的编译性能提升

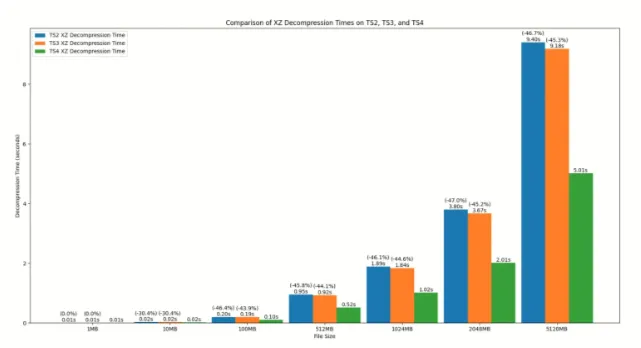

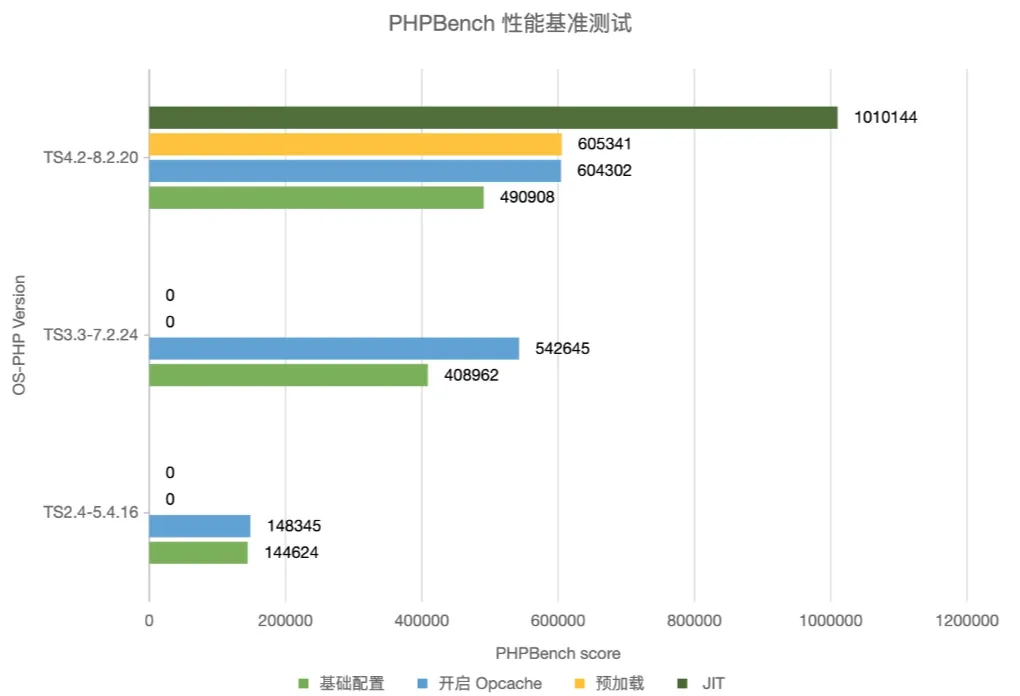

算法加速:XZ解压性能提升12%,PHP处理速度提升86%

2.4 场景化定制能力

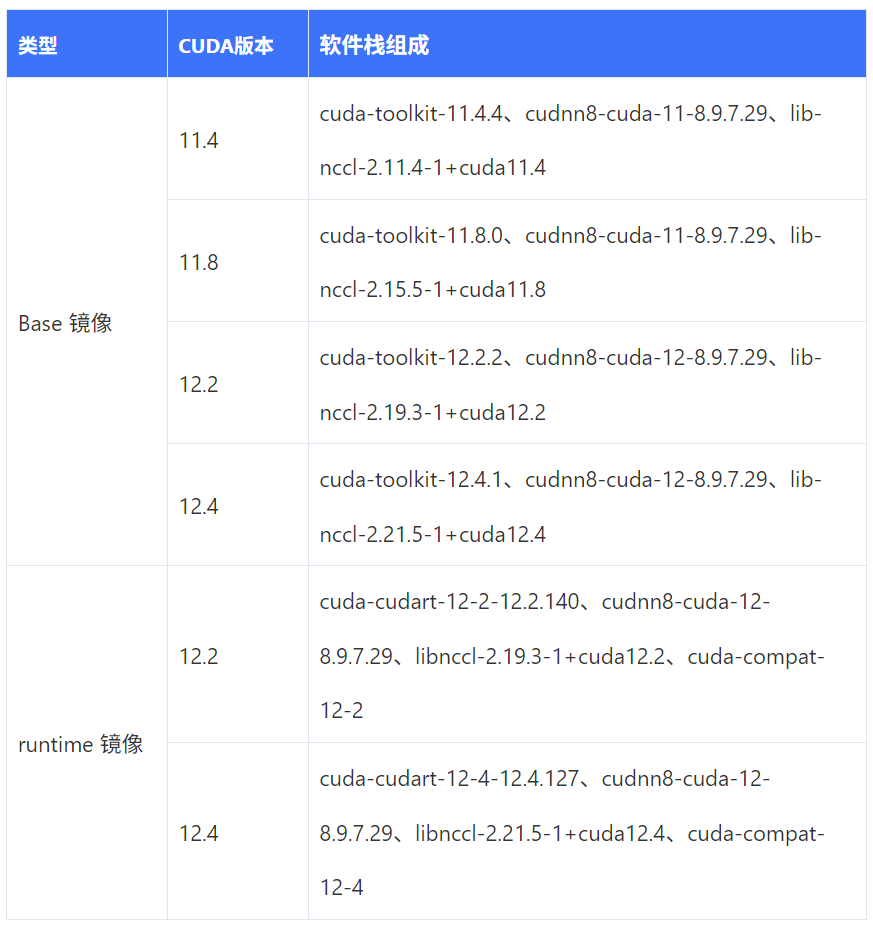

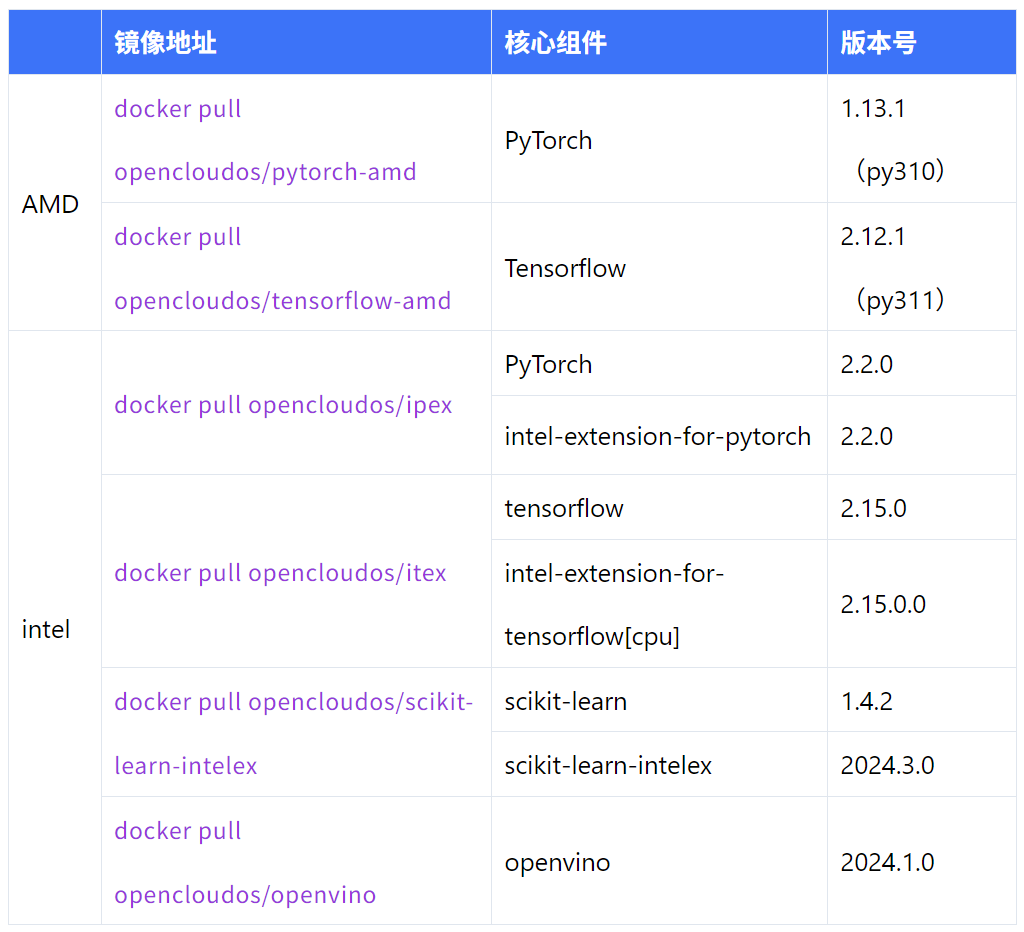

以AI场景为例,提供NVIDIA软件栈、intel软件栈、AMD软件栈、容器镜像,涵盖多种CUDA版本及相关软件组件。

三、 下载与支持

镜像支持 x86_64 和 aarch64 架构,已推送到 dockerhub,可以访问如下链接查询镜像信息和查看镜像拉取指引:https://hub.docker.com/u/opencloudos

在已通过 docker login 登录到镜像仓库的情况下,可以参考如下仓库地址,按需快速拉取最新版本的容器镜像。

opencloudos/opencloudos9-microdnfopencloudos/opencloudos9-minimalopencloudos/opencloudos9-initopencloudos/opencloudos9-busyboxopencloudos/opencloudos9-rt-java17opencloudos/opencloudos9-rt-python3.11opencloudos/opencloudos9-rt-dotnet7.0opencloudos/opencloudos9-rt-staticopencloudos/opencloudos9-rt-php8.2opencloudos/opencloudos9-rt-nodejs18如要拉取最新的 microdnf 容器镜像,可执行

docker pull opencloudos/opencloudos9-microdnf后续,OpenCloudOS 团队还会不断推出、完善各种容器镜像,打磨镜像制作优化工具及最佳实践,持续优化 OpenCloudOS 镜像的大小、构建效率、下载和启动时间等体验。

在 OpenCloudOS 容器镜像使用过程中,无论是在调试容器镜像遇到的问题,还是想了解更多关于容器镜像构建的最佳实践,亦或是寻求更高效的容器镜像、制作和优化工具等,可扫描下方二维码,加入社区用户群,获取技术相关的支持,分享交流使用体验。

加二维码入群,备注「容器」

欢迎更多开源力量加入 OpenCloudOS 社区,无论您身处何行业,无论您的企业规模如何,是否有开源经验,只要您愿意共同推动国产开源操作系统的发展,OpenCloudOS 社区欢迎你的加入。

点击下方图片,了解加入社区权益与方式↓

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?