1. 前言

最近几个月,全球勒索病毒肆虐。如之前的WannaCry,前两天的“Petya”。虽然这些病毒主要针对Windows系统,但很多朋友也不禁担心,后续会不会有针对Linux的病毒出现。我们知道,在数据中心内,Linux承载的业务重要性要高于Windows。

实际上,之前提到的几种病毒,大多是针对版本较旧、没有及时更新补丁的Windows系统。其实,在Linux系统中,补丁管理更为重要。

2. 如何有效地进行Linux补丁管理

红帽Linux操作系统RHEL的补丁,可以通过命令行进行安装。那么问题来了:

如果RHEL操作系统非常多,如何及时、高效地进行补丁安装。

客户如何能够确认,目前自己或得到的红帽补丁集是最新的、最全的呢?

RHEL的补丁更新比较快,客户如何知道哪些补丁需要马上打、哪些可以暂时不打,等有割接窗口时再统一打,而有些补丁可以不需要打呢?

红帽卫星可以帮客户解决这三个问题。

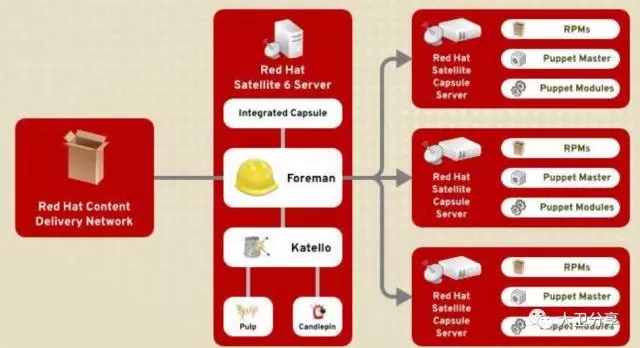

红帽Satellite是一种系统配置及管理的整体解决方案,它能帮助用户比较容易的进行基础设施的部署,扩展及优化。Satellite提供了操作系统自动部署,配置管理,软件包管理及补丁的更新,订阅的管理等功能,这些功能的集中化和自动化让用户对IT基础设施进行运维管理时更加有章可循,更加得心应手,为IT运维工作提高了效率,提高了安全性,从而降低了运营成本,更好的助力客户的业务发展。

Saltellite源于Foreman而功能远比Foreman强大。

3. Satellite管理RHEL补丁

接下来,我们看一下,如何通过Satellite,对RHEL进行有效地补丁管理。

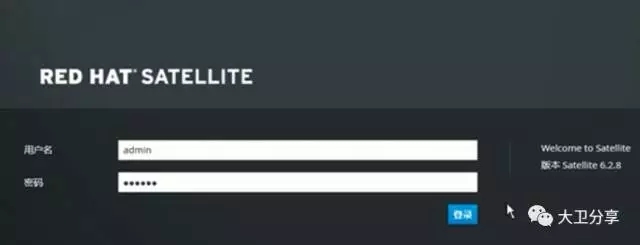

首先,登录satellite服务器:

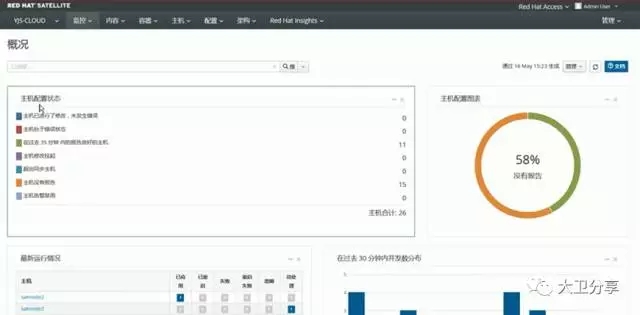

登录satellite以后,可以整个数据中心RHEL主机的状态:

其中包括RHEL运行状态:

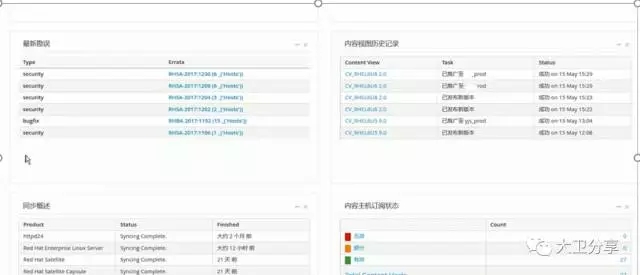

Satellite可以与红帽官网补丁库进行通讯,实时下载红帽RHEL最新的补丁。

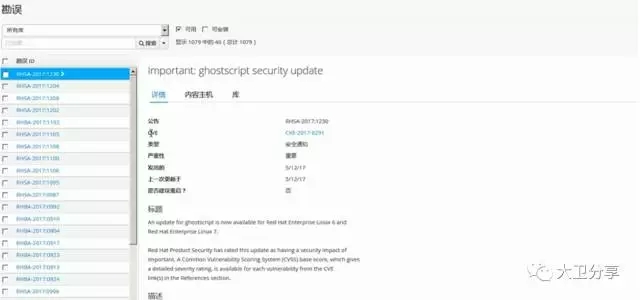

在Satellite中,可以看到针对数据中心使用的RHEL版本,红帽最新发布的安全升级动态:

点击其中一个补丁,可以列出这个补丁的详细信息,如:这个安全补丁的作用、影响的系统,安装补丁是否需要重启系统等等。

接下来,查询目前数据中心,哪些系统存在安全漏洞,需要打这个补丁:

很快,数据中心内,存在此安全漏洞的主机被列出来了:

接下来,我们对存在安全漏洞的系统进行补丁安装。

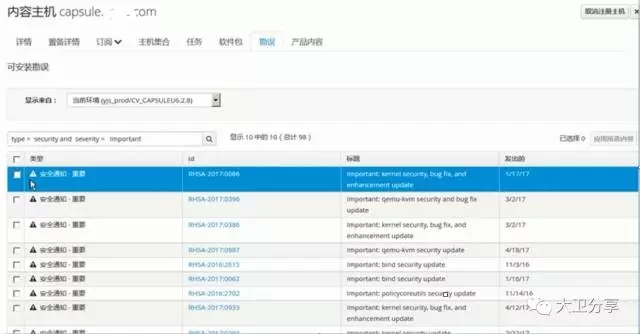

首先,我们看一下目前补丁服务器上,针对数据中心内部的RHEL版本,全部可用的补丁包:

我们可以看到,补丁包非常安全。

那么,这么多补丁,哪些补丁最迫切需要打呢?总不能一下都打吧。

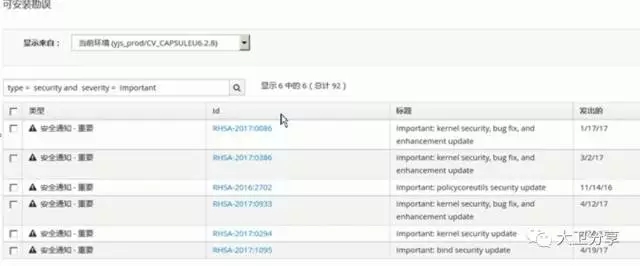

别担心,satellite可以为客户给出建议。我们根据关键词搜索,搜索出来和安全相关的补丁:

进一步查询安全级别高的补丁:

列出目前数据中心内RHEL需要打的、安全类的、并且最重要的补丁以后,我们还可以进一步看这些补丁的项目描述。

在确认好哪些补丁最迫切打之后,我们将选中这些补丁:

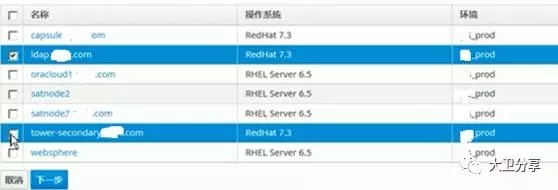

然后点击应用所选内容,进行补丁安装:

当然,安装补丁的时候,我们可以选择受影响的所有RHEL系统,或者部分系统:

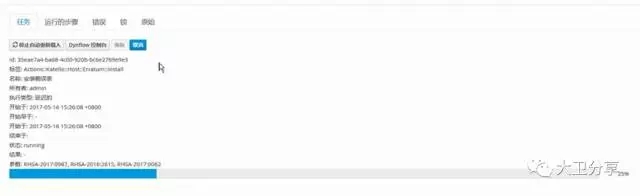

三个安全补丁,开始在受影响的系统上进行安装:

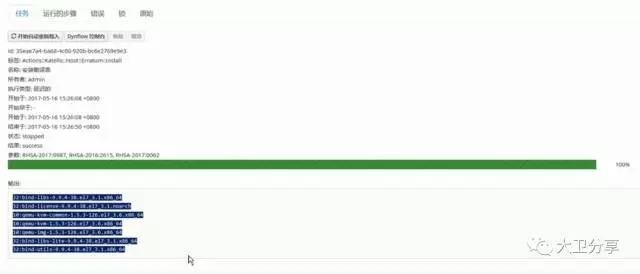

查看进度详情:

安全完成之后,可以显示升级的软件包列表:

再次扫描数据中心内的RHEL系统,确认已经没有之前的安全漏洞(因为修复安全漏洞的补丁已经打上):

文章来自微信公众号: 大卫分享

本文链接:http://www.yunweipai.com/21181.html

1414

1414

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?