文章前言

在2020年8月23日的下午

有个憨憨管理在我群艾特全员 说宝塔爆出漏洞了

赶快更新吧!

影响机器

需同时满足以下所有条件

1、软件版本为Linux面板7.4.2 或者Windows面板6.8.0

2、开放888且未配置http认证,

3、安装了phpmyadmin,mysql数据库

不受影响机器

只需满足一条则不受影响

1、未开放888端口,

2、针对888端口做了严格的安全认证,

3、未安装phpmyadmin,

4、未安装mysql数据库

5、面板版本不为Linux面板7.4.2/Windows面板6.8.0

漏洞分析

接下来步入正题吧

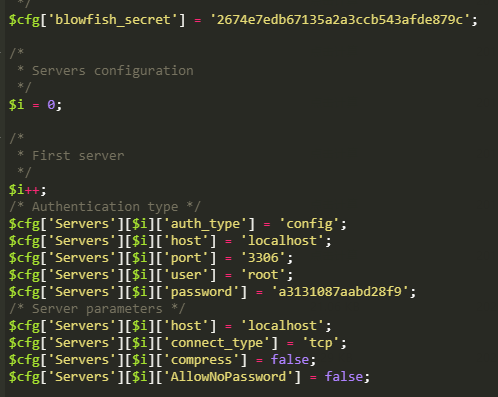

此次漏洞的分析如下 在/www/server/phpmyadmin目录下的PMA目录的config.inc.php文件

里面会保存设置好的数据库账号密码

和在/www/server/phpmyadmin目录下的随机生成的数据库目录的config.inc.php文件相对比

大家发现有什么不同的地方吗?

对了 第一个是采用账号密码的方式来进入数据库 也就是无需访问 即可进去

第二个是采用cookie和账户双认证 缺一不可 先登录宝塔 进入数据库管理界面进而管理

本次出问题的是以下采用WEB方式来访问数据库由于通过这个方式来访问的时候 未将phpmyadmin鉴权 所以才会出现这个严重的漏洞BUG

漏洞修复

1.更新宝塔到最新的7.4.3版本。

2.如果不想更新 请到/www/server/phpmyadmin目录下删掉pma目录

3.修改宝塔数据库管理端口

4.定期备份 毕竟数据第一 最好是本地一份 云端一份

5.不开放一些不重要的端口

745

745

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?