作者:龙飞雪

0x1序言

前面已经对感染型木马病毒resvr.exe的病毒行为进行了详细的分析见一个感染型木马病毒分析(一),可是认为还不够。不把这个感染型木马病毒的行为的亮点进行分析一下就有点遗憾了。

以下就针对该感染型木马病毒的感染性、木马性以及被感染文件的恢复几个方面进行详细的分析和说明。直观感受一下病毒的感染性、木马性质。

0x2病毒木马性的分析---远程控制用户的电脑

前面的分析中已经分析过了,该感染型木马病毒会在用户的电脑上创建socket套接字作为service端,等待病毒作者client端的连接。这样病毒作者就能远程控制用户的电脑(这里的“控制”是操作的意思)也就说,病毒作者可以通过socket套接字向用户的电脑发送控制命令CmdMsg,指挥病毒resvr.exe对用户的电脑进行恶意的破坏。

病毒resvr.exe在用户的电脑上创建监听绑定本地IP=127.0.0.1的套接字port号为40118,将用户的电脑变成了病毒作者能控制的service服务端。

病毒resvr.exe创建的本地监听套接字成功之后。等待接收病毒作者client方发来的控制命令CmdMsg,对用户的电脑进行恶意的操作。

病毒作者对用户电脑的远程控制操作有9组命令而且对用户电脑的控制操作也比較多。后面会具体的分析每一种远程控制命令的操作。

对于病毒作者client端发来的控制命令的recvCmdMsgBuffer的数据格式为“dwCmdMsg+数据内容”即接受到的数据的前8个字节是病毒作者控制用户电脑的具体的命令类型也就是以下的9组命令类型。

第1组dwCmdMsg=0x3EB的控制操作:

非常easy,向病毒作者的client端发送控制操作结果的反馈信息比如21 43 65 87 (4个字节)的数据。

第2组dwCmdMsg=0x450的控制操作:

依据病毒作者client端发来的数据创建C:\Program Files\Common Files\Microsoft Shared\Index.bat文件,系统本地提权瞬间关闭用户的计算机进行掩饰。

第3组dwCmdMsg=0x451的控制操作:

依据病毒作者client端发来的数据创建C:\Program Files\Common Files\Microsoft Shared\Index.bat文件,然后创建线程用于创建用户系统桌面右下角的弹窗对话框。

第4组dwCmdMsg=0x455的控制操作:

设置当前病毒进程感染用户文件的感染方式的标记 0xAABBCCDD。遍历用户电脑的全部逻辑盘里的文件进行“加密”方式的感染用户的全部文件。创建线程对用户电脑的26个软盘"ABCDEFGHIJKLMNOPQRSTUVWXYZ"里的.doc、.xls、.jpg、.rar格式的文件进行感染处理。

对用户文件的感染方式1,对用户文件的头0x400个字节进行xor异或的加密处理。

对用户文件的感染方式2,只对用户的.doc、.xls、.jpg、.rar格式的文件进行感染处理。

第5组dwCmdMsg=0x453的控制操作:

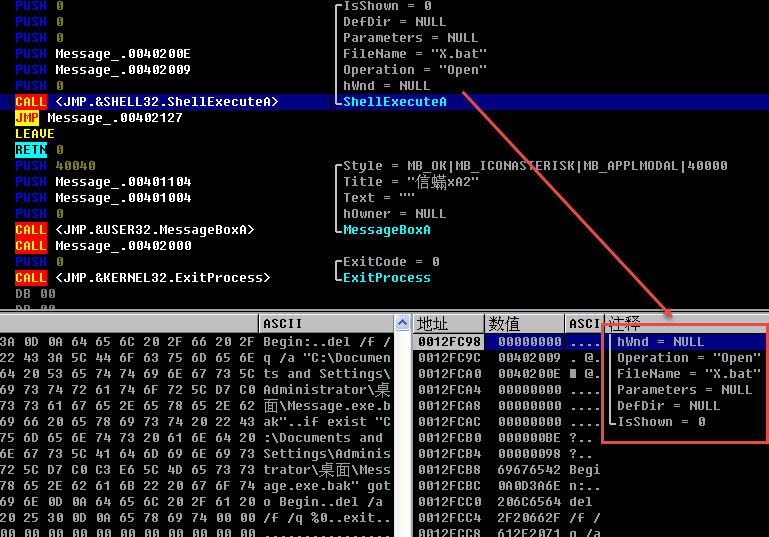

创建线程用于使用DOS入侵的命令数据创建C:\\Program Files\\Common Files\\Microsoft Shared\\X.bat文件用。

运行DOS入侵命令在用户的电脑上创建拥有更大权限的系统登录账户Guest。

第6组dwCmdMsg=0x458的控制操作:

创建线程用于获取当前病毒进程资源类型为RT_RCDATA且资源名称ResourceName = 0x69=105的资源数据,创建"Message.exe"文件然后执行该病毒文件Message.exe创建病毒进程。对于病毒文件Message.exe。后面具体分析。

第7组dwCmdMsg=0x7的控制操作:

对于控制命令"7",应该比較熟悉了吧。

前面的病毒分析中提到病毒母体resvr.exe感染文件产生的衍生病毒会发送命令数据"7"。详细的病毒行为是对病毒作者client端或者病毒母体resvr.exe感染文件产生的衍生病毒client端发送的"7+文件路径"中指定文件路径的.doc、.xls、.jpg、.rar格式的文件进行感染处理即对感染病毒作者或者衍生病毒指定的.doc、.xls、.jpg、.rar格式的文件进行感染。

第8组dwCmdMsg=0x452的控制操作:

向0x451中在用户桌面右下角创建的弹窗对话框投递WM_CLOSE消息。用以关闭在用户桌面右下角创建的弹窗对话框。

第9组dwCmdMsg=0x454的控制操作:

创建线程用于创建"C:\\Program Files\\Common Files\\Microsoft Shared\\X.bat"文件并执行X.bat文件退出 Guest系统登录账户。

0x3释放的病毒文件Message.exe的分析

弹一个MessageBox的对话框。然后创建X.bat文件删除病毒进程文件Message.exe自身,退出病毒进程。

截图太多。排版看起来比較乱,个人笔记而已。

说实话。对于一份病毒分析报告而言。写的太具体不是好事。对于看病毒分析报告的小白来说,你写的越具体,意味着他看的越迷糊。病毒分析报告不是为了炫耀。仅仅要像360的分析报告一样,简洁将病毒行为说明确就可以。

对于病毒的逆向。当然,IDA的伪代码质量比較高就看伪代码,不要为了显示自己非常牛掰,搞些汇编的截图过来,由于那说明不了什么。工具的作用是为了提高效率不是为了炫耀。

598

598

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?