Day 38

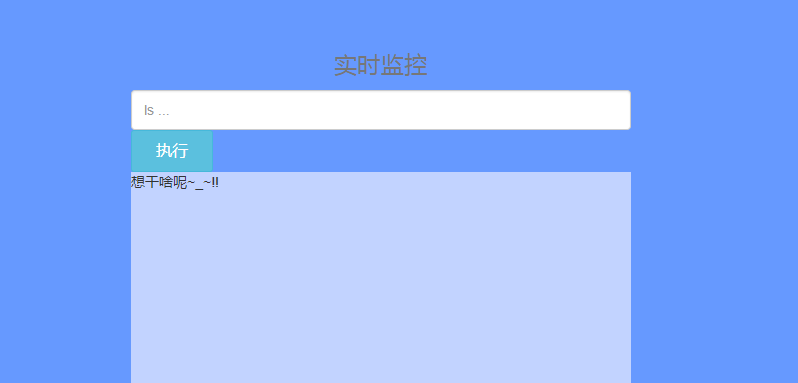

sql注入2

200

http://123.206.87.240:8007/web2/

全都tm过滤了绝望吗?

提示 !,!=,=,+,-,^,%

本题要点:

DS_Store源码泄露

-

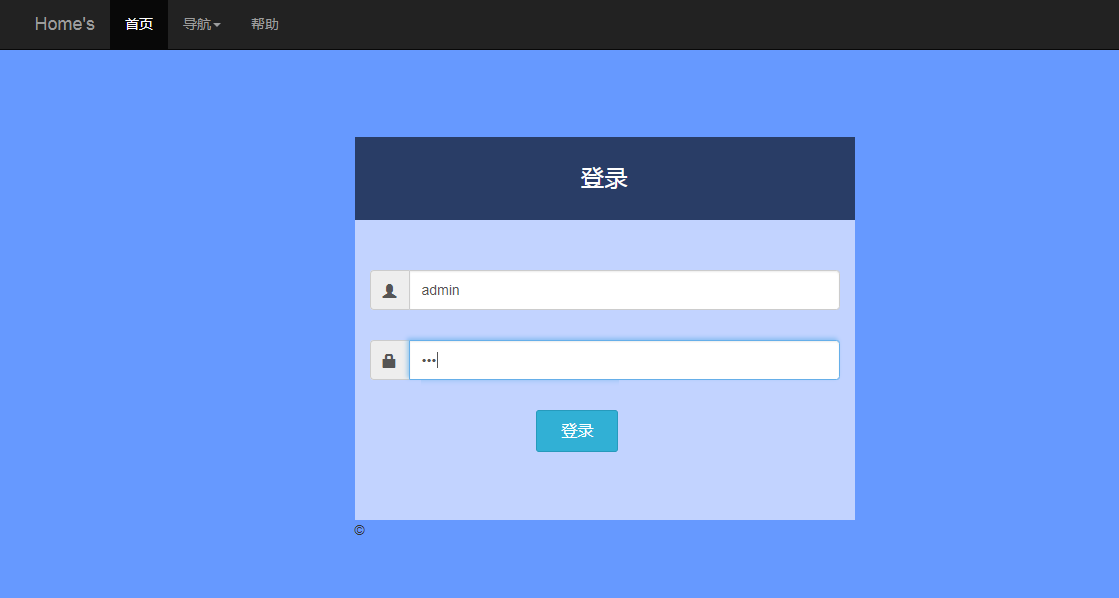

用bp弱口令爆一波

没有结果~

-

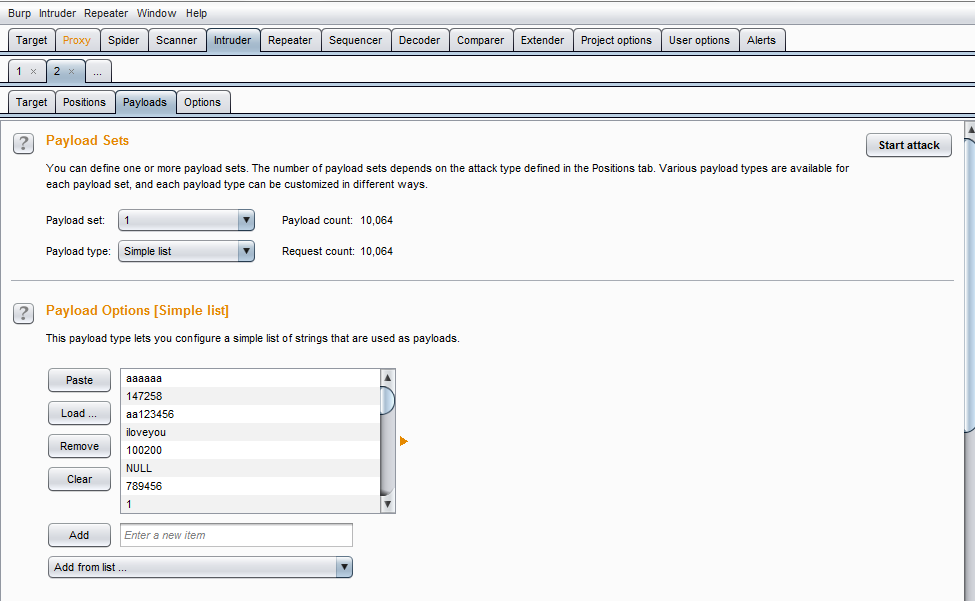

用御剑扫描后台

也没有有效信息~

-

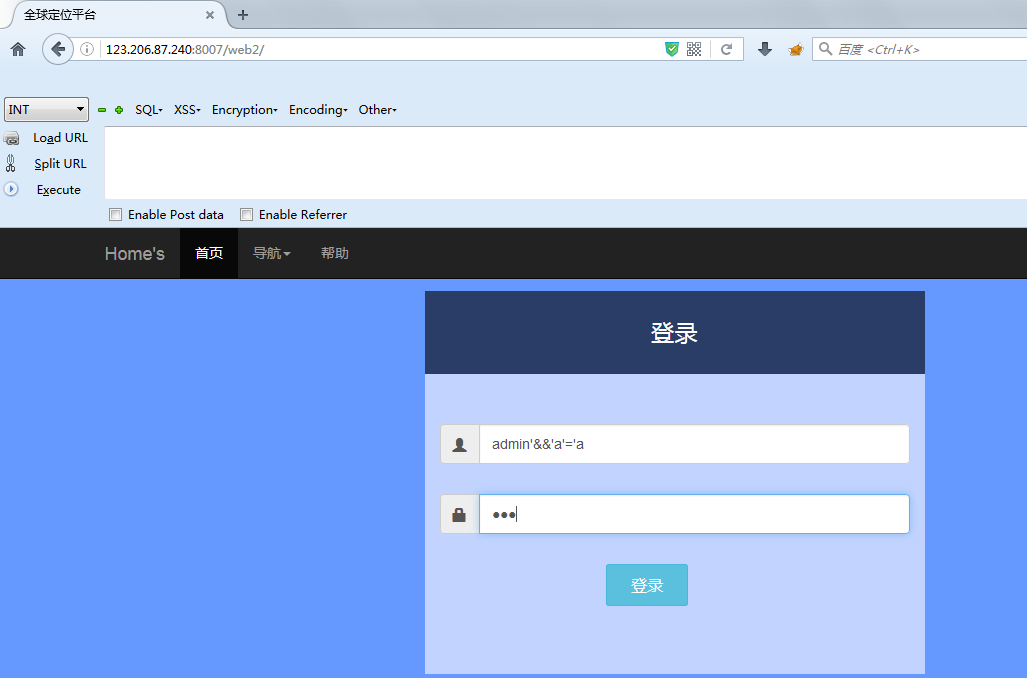

用语句测试一下

咦~~

为什么会直接跳转到后台.......我这里用的是chrome浏览器 (火狐浏览器就不行)

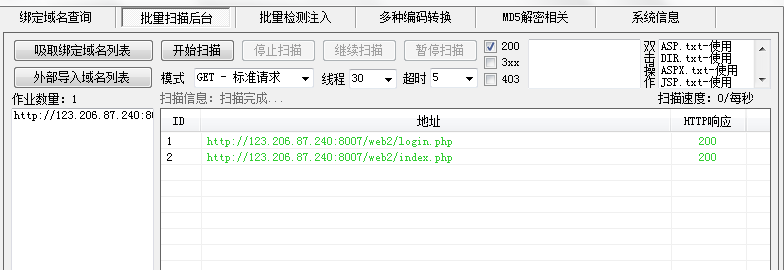

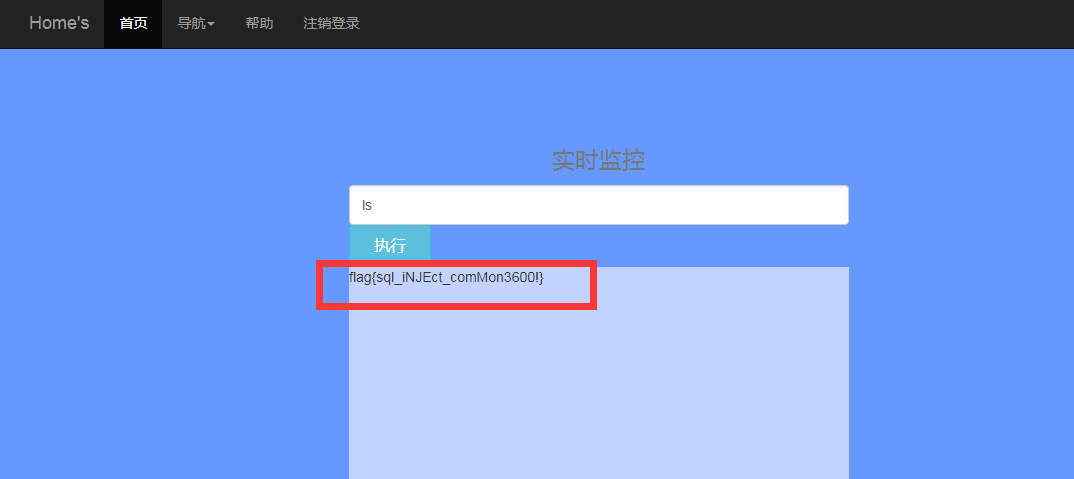

按照提示 输入命令ls

这就出来了?! (一脸懵逼ing)

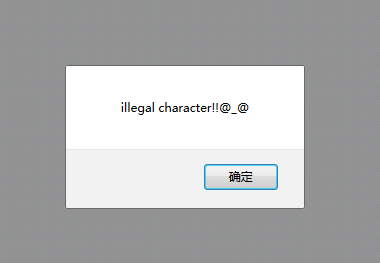

以下是试用火狐浏览器的显示:

神奇~~~~

emmmm.......继续查阅大佬们的wp~

第二种解法

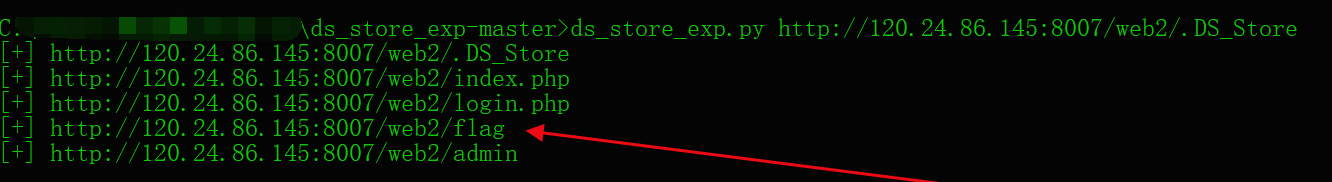

大佬们说 这道题属于典型的DS_Store源码泄露

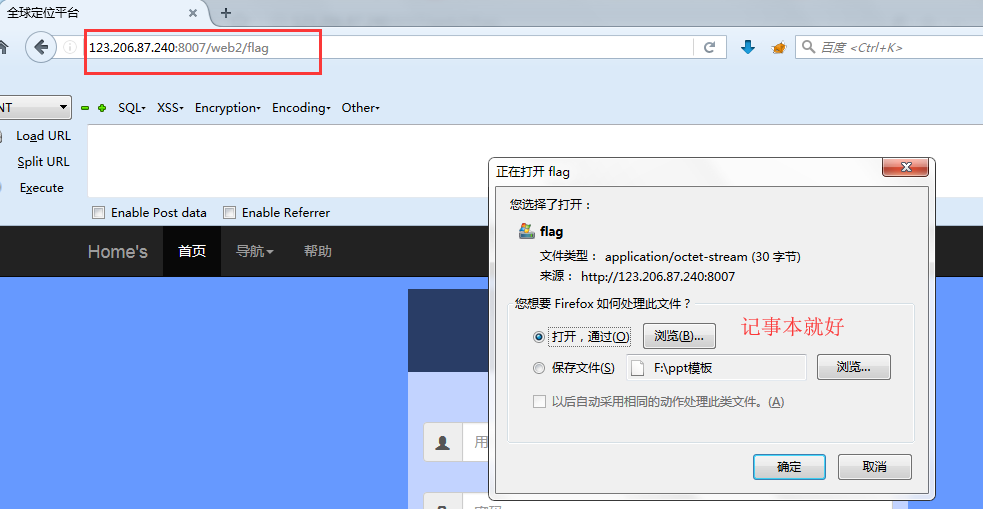

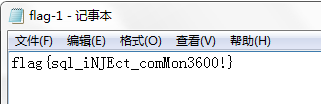

然后就需要用到python脚本来跑一下了,发现了flag目录,直接访问,然后就得到了flag。

这是大佬跑出来的结果:

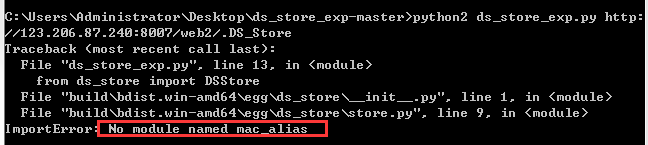

接下来是我没得到结果的过程....

按照命令输入...

报错.....

安装ds_store的包....

再次运行....

新的报错......

不知道怎么搞了.....

.DS_Store(英文全称 Desktop Services Store)是一种由苹果公司的Mac OS X操作系统所创造的隐藏文件,目的在于存贮目录的自定义属性,例如文件们的图标位置或者是背景色的选择。相当于 Windows 下的 desktop.ini。

额.....

没有接触过DS_Store源码泄露的知识.....查阅了很多资料....还是不知道怎么操作....

(希望有大神指点迷津~~~感谢!)

然后我们直接访问目录

完成!

但是回头看这道题的提示,似乎上述得到flag的手段有点太便捷了......~

有关此题的其他知识点 还需笔者继续研究~~~

参考资料:

https://www.secpulse.com/archives/55286.html

http://www.lijiejie.com/ds_store_exp_ds_store_file_disclosure_exploit/

309

309

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?