http://my.oschina.net/mopidick/blog/167372

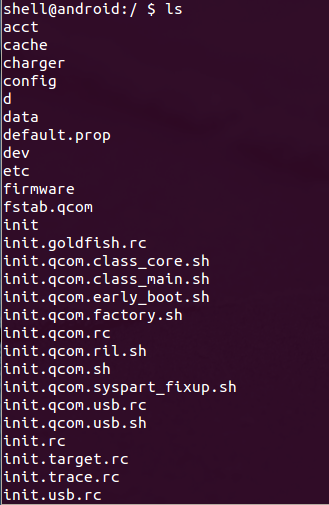

作为一名Android开发者,经常需要进入Android 的shell终端运行一些命令。但是我们发现Android终端下的内置命令不仅少的可怜,如基本的清屏命令(clear)都没有,而且十分难用,如 ls 命令的显示简直奇丑无比!!

这篇文章主要专注于解决上面两个问题,或许有的牛人会告诉你,直接在Android手机上装一个busybox,然后一切都搞定了。不过除了这个方法还有别的方法没,这篇文章会让你感受到新的认识!!

这里我主要提供一下7个命令的移植:

|

1

2

|

ubuntu@ubuntu:~

/wxg-pku-android-project/android-shell-command-tools

$

ls

clear

ls

procrank screenshot

strace

su

tcpdump busybox

|

其中 screenshot 是Android 截屏的命令, su 是获取Android root权限的命令,至于别的命令,读者可以自己百度,不一一介绍

首先贴图看看效果:

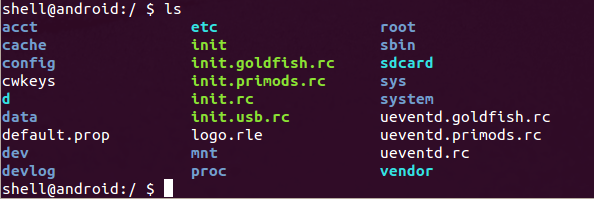

上面这张图是原始命令 ls 的显示图,下面这张是移植以后的 ls 的效果图

是不是很爽,很熟悉的感觉!!

下面开始移植,准备工作

1、需要root权限的手机一部

2、需要基本的linux shell 知识

3、linux系统的pc(在windows下有替代品或许也可以,如虚拟机,或者Cygwin)

我们以移植 ls 命令为例,剩下的命令移植方法跟下面的一样,请读者自己完成!

步骤

1、下载所有工具

这里的工具包括上面需要移植的各种命令,还有获取手机root权限的工具:

|

1

2

3

4

5

6

7

8

9

10

11

12

|

ubuntu@ubuntu:~$

mkdir

tmp

ubuntu@ubuntu:~$

cd

tmp/

ubuntu@ubuntu:~

/tmp

$ git clone https:

//code

.google.com

/p/wxg-pku-android-project/

Cloning into

'wxg-pku-android-project'

...

remote: Counting objects: 22,

done

.

Unpacking objects: 100% (22

/22

),

done

.

ubuntu@ubuntu:~

/tmp

$

cd

wxg-pku-android-project/

ubuntu@ubuntu:~

/tmp/wxg-pku-android-project

$

ls

android-shell-

command

-tools SuperOneClickv2.3.3

test

ubuntu@ubuntu:~

/tmp/wxg-pku-android-project

$

cd

android-shell-

command

-tools/

ubuntu@ubuntu:~

/tmp/wxg-pku-android-project/android-shell-command-tools

$

ls

clear

ls

procrank screenshot

strace

su

tcpdump

|

可以在android-shell-command-tools文件夹下看到这几个命令,这就是我们需要移植到手机的命令。

2、获取手机的root权限(已获取的就不需要这一步)

在下载的文件中,有一个 SuperOneClickv2.3.3 文件夹,解压文件夹下的工具,可以看到里面有一个 SuperOneClick.exe 文件,在window下双击安装,最后用这个工具root 你的手机,这个非常easy,我就不多说了。

当你的手机获取到root权限的时候, su 命令就植入到你的手机里了

你可以运行以下命令确认一下:

|

1

2

3

4

5

6

7

8

9

10

11

12

|

ubuntu@ubuntu:~

/tmp/wxg-pku-android-project/android-shell-command-tools

$ adb shell

shell@android:/ $

cd

data

shell@android:

/data

$

ls

ls

: can

't open '

.': Permission denied

1|shell@android:

/data

$

su

shell@android:

/data

# ls

anr dalvik-cache drm property tombstones

app data htcfs radio user

app-private data.sys.dex

local

resource-cache

audio data.sys.zip lost+found secure

backup dontpanic misc system

shell@android:

/data

#

|

可以看到,普通用户查看data下的内容会出错:Permission denied ,当用su切换到root的时候,就可以查看了

3、移植 ls 命令

|

1

2

3

4

5

6

|

ubuntu@ubuntu:~

/tmp/wxg-pku-android-project/android-shell-command-tools

$

ls

clear

ls

procrank screenshot

strace

su

tcpdump

ubuntu@ubuntu:~

/tmp/wxg-pku-android-project/android-shell-command-tools

$ adb push .

/ls

/sdcard/

1865 KB

/s

(849476 bytes

in

0.444s)

ubuntu@ubuntu:~

/tmp/wxg-pku-android-project/android-shell-command-tools

$ adb shell

shell@android:/ $

cd

/sdcard

|

|

1

2

|

shell@android:

/sdcard

$

su

shell@android:

/mnt/sdcard

# chmod 777 ./ls

|

|

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

|

shell@android:

/sdcard

# cp ./ls /data/local/

shell@android:

/sdcard

# cd /data/local/

shell@android:

/data/local

# ls

ls

strace

tcpdump tmp toolbox

shell@android:

/data/local

# ./ls

ls

strace

tcpdump tmp toolbox

shell@android:

/data/local

# ./ls /sdcard

Amap Tencent log sogou

Android TestTrace.trace

ls

stericson-

ls

BaiduMapSdk UCDownloads

make

strace

DCIM Vlog.xml mapbar

su

Download YJFDownloads mitc talk_log.txt

FetionConnect batterywatcher.apk moji tcpdump.pcap

KuwoMusic busybox msf tigermap

LOST.DIR capture.pcap p2pcache toolbox-stericson

My Documents

clear

powerword trepn

PicStore downloads procrank video.log

QCDownload gmon.out qqsecure videoEngine.log

QQSecureDownload jingdong scriptlog.txt wandoujia

Qianyu kingsoft sina wukongbeng.apk

Renren libs sod.log wxg

|

说明:首先,我们将 ls 命令由 pc 上传 到手机的 /sdcard 目录下,然后却换到root用户,用chmod 给 ls 添加执行权限,然后将sdcard目录下的 ls 拷贝到 /data/local/目录下,执行我们自己的 ls 命令查看当前目录以及 /sdcard目录下的内容,发现我们自己的 ls 命令执行成功,显示不再是单一排列,且有了颜色!!

4、将自己的 ls 命令拷贝到 /system/bin目录下(都需要su却换到root)

虽然上面的步骤已经完成了 ls 命令的移植,但是结果并不满意,因为我们不想每回运行都要带上 /data/local/ls 这个字眼,这么麻烦!!

我们尝试以下命令,将 ls 拷贝到 /system/bin目录下

|

1

2

3

|

shell@android:/

# cp /data/local/ls /system/bin

cp

: can

't create '

/system/bin/ls

': Read-only

file

system

1|shell@android:/

#

|

由于/system/bin/目录是只读的,你无法拷贝进去!解决方法如下:先用mount命令找到 /system 目录是从哪个设备挂载而来

|

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

|

<strong>shell@android:/

# mount

rootfs / rootfs ro,relatime 0 0

tmpfs

/dev

tmpfs rw,nosuid,relatime,mode=755 0 0

devpts

/dev/pts

devpts rw,relatime,mode=600 0 0

proc

/proc

proc rw,relatime 0 0

sysfs

/sys

sysfs rw,relatime 0 0

/dev/block/mmcblk0p25

/system

ext4 ro,relatime,user_xattr,barrier=1,data=ordered 0 0

/dev/block/mmcblk0p26

/data

ext4 rw,nosuid,nodev,relatime,user_xattr,barrier=1,data=ordered,noauto_da_alloc 0 0

/dev/block/mmcblk0p28

/cache

ext4 rw,nosuid,nodev,relatime,user_xattr,barrier=1,data=ordered 0 0

/dev/block/mmcblk0p29

/devlog

ext4 rw,nosuid,nodev,relatime,user_xattr,barrier=1,data=ordered 0 0

none

/acct

cgroup rw,relatime,cpuacct 0 0

tmpfs

/mnt/asec

tmpfs rw,relatime,mode=755,gid=1000 0 0

tmpfs

/mnt/obb

tmpfs rw,relatime,mode=755,gid=1000 0 0

none

/dev/cpuctl

cgroup rw,relatime,cpu 0 0

tmpfs

/data/secure/data

tmpfs rw,relatime,mode=771,uid=1000,gid=1000 0 0

tmpfs

/data/secure/data

tmpfs rw,relatime,mode=755,gid=1000 0 0

htcfs

/data/htcfs

fuse.htcfs rw,nosuid,nodev,relatime,user_id=0,group_id=0,allow_other 0 0

/dev/block/vold/179

:32

/mnt/emmc

vfat rw,dirsync,nosuid,nodev,noexec,relatime,uid=1000,gid=1015,fmask=0702,dmask=0702,allow_utime=0020,codepage=cp437,iocharset=iso8859-1,shortname=mixed,utf8,errors=remount-ro 0 0

/dev/block/vold/179

:65

/mnt/sdcard

vfat rw,dirsync,nosuid,nodev,noexec,relatime,uid=1000,gid=1015,fmask=0702,dmask=0702,allow_utime=0020,codepage=cp437,iocharset=iso8859-1,shortname=mixed,utf8,errors=remount-ro 0 0

/dev/block/vold/179

:65

/mnt/secure/asec

vfat rw,dirsync,nosuid,nodev,noexec,relatime,uid=1000,gid=1015,fmask=0702,dmask=0702,allow_utime=0020,codepage=cp437,iocharset=iso8859-1,shortname=mixed,utf8,errors=remount-ro 0 0

tmpfs

/mnt/sdcard/

.android_secure tmpfs ro,relatime,size=0k,mode=000 0 0

/dev/block/dm-0

/mnt/asec/com

.tencent.peng-2 vfat ro,dirsync,nosuid,nodev,relatime,uid=1000,fmask=0222,dmask=0222,codepage=cp437,iocharset=iso8859-1,shortname=mixed,utf8,errors=remount-ro 0 0 <

/strong

>

|

|

1

|

shell@android:/

#

|

找到这一行

|

1

|

/dev/block/mmcblk0p25

/system

ext4 ro,relatime,user_xattr,barrier=1,data=ordered 0 0

|

我们发现挂载到/system下的设备是(读者的设备很可能跟我的不一样,所以不要照搬我的命令):

|

1

|

/dev/block/mmcblk0p25

|

那么我现在要做的就是,将这个设备重新挂载,并且挂载为可读可写(rw)

|

1

2

|

shell@android:/

# mount -o remount,rw /dev/block/mmcblk0p25 /system

shell@android:/

#

|

这样我们就可以对 /system目录进行任意的读写了!!

|

1

|

shell@android:/

# rm /system/bin/ls

|

|

1

2

3

4

5

6

7

8

9

10

11

12

|

shell@android:/

# cp /data/local/ls /system/bin/ls

shell@android:/

# ls

acct etc root

cache init sbin

config init.goldfish.rc sdcard

cwkeys init.primods.rc sys

d init.rc system

data init.usb.rc ueventd.goldfish.rc

default.prop logo.rle ueventd.primods.rc

dev mnt ueventd.rc

devlog proc vendor

shell@android:/

#

|

我们先把系统自带的 ls 命令删除,然后将自己的 ls 命令复制到 /system/bin/ 目录下 !!

就这样,我们大功告成了,把自己的 ls 命令移植成功,剩下的命令移植读者自己可以自己独立完成,有问题可以联系哦、

总结:

要点有2点:

1、获取手机的root权限,将 su 命令移植到手机上

2、用 mount 命令重新挂在 /system 目录为可读可写 !

296

296

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?