简介:JavaScript是网页开发的关键脚本语言,常用于处理客户端逻辑和服务器通信。为确保代码安全,开发者会采用加密技术对JavaScript页面进行加密。本文重点介绍了三种常用加密方法:Base64编码、MD5和SHA哈希算法,并提供了实现这些加密方法的简单代码示例。Base64适用于数据传输,MD5和SHA则主要用于数据校验和密码存储,但要警惕它们在密码存储方面的安全风险。通过结合盐值和更安全的哈希算法,可以进一步增强安全性。

1. JavaScript加密概述

随着网络应用的广泛普及和互联网数据交互的不断增长,数据的隐私和安全性变得越来越重要。加密技术,尤其是那些可以轻量级地应用于Web前端开发的技术,已经成为保障数据安全不可或缺的一部分。

在Web开发领域,加密和混淆虽然常被混淆,但它们有本质的区别。加密技术(Encryption)是将数据转化为一种安全的格式,以防止未授权的访问;而混淆(Obfuscation)则是通过改变代码的可读性来保护源代码,但它不能提供加密级别的安全保障。

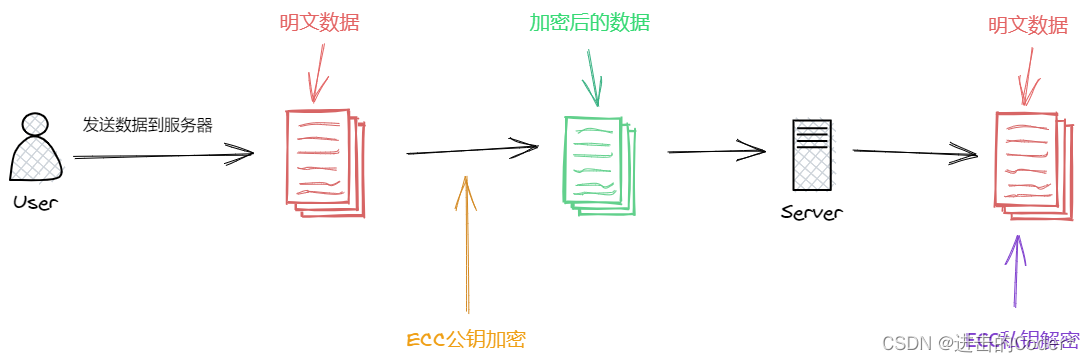

加密技术可以根据其用途、执行方式和安全性要求被分为不同的类别,例如对称加密、非对称加密、散列函数、消息认证码和数字签名等。这些技术被广泛应用于用户认证、数据传输加密、文件存储保护等不同领域中。

现在,让我们深入探讨这些概念,并在后续章节中着重讨论一些特定的加密技术实现细节及其在JavaScript中的应用。

2. Base64编码技术及应用

2.1 Base64编码原理解析

2.1.1 Base64编码的起源与应用场景

Base64编码是一种广泛应用于编码二进制数据为ASCII字符串的方法,以便能够在使用了仅支持ASCII字符的数据传输协议中传输二进制文件。其起源可以追溯到早期的网络协议,如电子邮件传输,当时需要一种方法来编码附件内容,以便能够通过只允许ASCII字符的邮件服务器进行传输。

Base64编码之所以存在,是因为网络传输和存储媒介往往只处理文本数据。它通过把三个字节数据转换为四个十六进制表示的字符,从而转换成ASCII字符集中的字符,使得二进制数据可以安全地在这些系统中传输。典型的场景包括:

- 隐藏敏感信息的URL参数

- 将二进制数据嵌入到文本文件中,如HTML和CSS

- 在电子邮件中嵌入非文本内容

2.1.2 Base64的编码与解码过程

Base64编码过程涉及以下几个步骤:

- 将源数据分成每三个字节为一组,不足三字节则在末尾补0。

- 每三个字节(共24位)被分成四个6位的块,每块对应一个Base64字符。

- 生成的四个6位块会转换为对应的ASCII字符(A-Z,a-z,0-9,+,/)。

- 最后,如果在原始数据末尾补充了0,会添加一个或两个'='字符作为填充。

Base64解码是编码的逆过程,将每四个Base64字符转换回原始的三个字节数据。

// 示例 Base64 编码表

// A-Z, a-z, 0-9, +, /, =(填充字符)

ABCDEFGHIJKLMNOPQRSTUVWXYZabcdefghijklmnopqrstuvwxyz***+/

2.2 Base64编码在JavaScript中的实现

2.2.1 使用内置API实现Base64编码

在JavaScript中,可以利用内置的 btoa() 函数和 atob() 函数进行数据的Base64编码和解码。

// Base64编码示例

const originalString = 'Hello, world!';

const base64String = btoa(originalString);

console.log(base64String); // SGVsbG8sIHdvcmxkIQ==

// Base64解码示例

const decodedString = atob(base64String);

console.log(decodedString); // Hello, world!

需要注意的是, btoa() 函数不能直接处理非ASCII字符。如果源数据包含非ASCII字符,必须先转换为字节序列。

2.2.2 常见库函数与自定义Base64编码方法

对于某些复杂场景,内置的API可能不足以满足需求,这时可以使用第三方库如 CryptoJS ,或者自定义Base64编码函数。

以下是使用 CryptoJS 库进行Base64编码的例子:

const CryptoJS = require("crypto-js");

// 使用CryptoJS进行Base64编码

let originalString = 'Hello, world!';

let base64String = CryptoJS.enc.Utf8.parse(originalString).toString(CryptoJS.enc.Base64);

console.log(base64String); // UGVsbG8sIHdvcmxkIQ==

// 使用CryptoJS进行Base64解码

let decodedString = CryptoJS.enc.Base64.parse(base64String).toString(CryptoJS.enc.Utf8);

console.log(decodedString); // Hello, world!

自定义Base64编码函数则需要处理所有的编码细节,包括字符集映射和填充逻辑,这在实际中比较少见,但可以加深理解Base64编码机制。

2.3 Base64编码的安全性分析

2.3.1 Base64编码的局限性

虽然Base64编码不是加密算法,它只是一种编码方式,但它存在明显的局限性:

- 由于Base64编码后的数据仍然可以被反编码回原始数据,因此它不提供任何形式的安全性。

- 如果没有适当的安全措施(例如,使用HTTPS),Base64编码的数据在传输过程中可能会被截获。

2.3.2 防止Base64编码被轻易解码的方法

在一些场景下,即使***4编码不能提供真正的安全性,我们仍然可以采取以下措施来降低被轻易解码的风险:

- 与其他加密方法结合使用,比如先对数据进行加密,然后再进行Base64编码。

- 限制数据的访问和传输,确保编码数据只在安全的通道中传输。

- 使用复杂的编码和解码逻辑,比如自定义字符映射表,虽然这在某些情况下也可能被破解,但它增加了对手的难度。

// 使用自定义字符集的Base64编码示例

const base64Chars = "ABCDEFGHIJKLMNOPQRSTUVWXYZabcdefghijklmnopqrstuvwxyz***+/a";

function customBase64Encode(data) {

// 将输入数据转换为二进制

let binary = "";

for (let i = 0; i < data.length; i++) {

let charCode = data.charCodeAt(i);

binary += String.fromCharCode(charCode >> 8, charCode & 0xff);

}

// 编码为Base64格式

let base64 = "";

for (let i = 0; i < binary.length; i += 3) {

let chunk = binary.substr(i, 3);

let j = i / 3;

let byte1 = chunk.charCodeAt(0);

let byte2 = i + 1 < binary.length ? chunk.charCodeAt(1) : 0;

let byte3 = i + 2 < binary.length ? chunk.charCodeAt(2) : 0;

let encoded = (

(byte1 >> 2) << 4 |

(byte2 >> 4) << 2 |

(byte3 >> 6)

).toString(36);

base64 += base64Chars[encoded];

}

return base64;

}

在使用上述示例时,需要确保双方拥有相同的字符映射表,否则解码将会失败。这个自定义编码方法提供了一定程度上的安全性,因为它不会使用标准的Base64编码表,但如果攻击者了解编码逻辑,那么加密仍然是可逆的。因此,最好将此方法与其他加密技术结合使用。

3. MD5哈希算法的实现与示例

3.1 MD5算法的工作原理

3.1.1 MD5算法的发展背景和应用领域

MD5(Message-Digest Algorithm 5)是一种广泛使用的哈希函数,能产生出一个128位(16字节)的哈希值(通常用32位16进制数字表示)。它由Ron Rivest于1991年设计,目的是替代MD4加密算法。MD5被设计得易于使用,且在计算机上运行非常快。尽管如此,由于其安全性逐渐受到质疑,MD5已被认为不再适合用在安全敏感的应用中。

MD5主要的应用领域包括但不限于以下几点:

- 数据完整性校验 :在下载软件时,许多网站会提供文件的MD5哈希值,用户下载后可以验证文件的MD5值确保没有被篡改。

- 密码存储 :尽管不推荐用于密码加密,但MD5曾被广泛用于存储用户密码的哈希值。

- 版权保护 :某些内容提供商可能会使用MD5哈希值来标识和保护他们的数字内容不被盗版。

3.1.2 MD5算法的加密过程和结果特征

MD5算法的加密过程是相对复杂的,其主要步骤包括:

- 填充消息 :将输入消息填充至长度是512位的倍数。

- 附加原始长度值 :在填充后的消息后面附加一个64位的原始长度值,这使得MD5即使对于消息长度相同的消息也能产生不同的哈希值。

- 初始化MD缓冲区 :使用四个特定的32位常数初始化缓冲区,这些值是第一个32位整数的正弦值(以弧度计)的前32位。

- 处理消息块 :将填充后的消息分为512位的消息块,然后对每个块进行处理,这涉及到一系列的操作,包括位运算和函数运算。

结果特征:

- 固定长度 :无论输入消息的长度如何,输出总是128位。

- 易于计算 :对相同的消息,MD5总是产生相同的哈希值。

- 抗碰撞性 :找到两个不同的消息,它们具有相同的MD5哈希值,在计算上是不可行的(尽管已发现多种碰撞攻击方法)。

- 隐藏原始数据 :原始数据的结构和特征在哈希值中不易被发现。

3.2 JavaScript中实现MD5哈希

3.2.1 原生JavaScript实现MD5加密

尽管原生JavaScript没有内置的MD5函数,我们仍然可以通过现有的算法实现来生成MD5哈希值。一个常见的实现是使用以下代码段,这是一个非加密性的MD5实现,出于教育和学习目的,不推荐用于生产环境:

function md5(message) {

// ... MD5算法的JavaScript实现代码 ...

}

这段代码通过一系列位运算和函数运算,最终实现MD5算法。每一步骤包括:

- 初始化缓冲区 :用特定常数填充四个变量a, b, c, d。

- 消息分块 :将消息分割成512位的块进行处理。

- 循环处理 :对每个消息块,根据特定的步骤进行操作,包括:

- 加法 :将消息块与缓冲区的相应部分相加。

- 函数操作 :执行一系列非线性函数。

- 位操作 :进行位循环左移。

- 更新缓冲区 :将计算结果更新回缓冲区。

- 生成最终哈希值 :将缓冲区中的值经过一系列运算后得到最终的128位哈希值。

3.2.2 借助第三方库实现MD5加密

在实际开发中,通常借助可靠的第三方JavaScript库来实现MD5加密,比如使用 crypto-js 库。以下是使用 crypto-js 来生成MD5哈希值的示例代码:

// 引入CryptoJS库

var CryptoJS = require("crypto-js");

// 使用CryptoJS的MD5方法

var message = "Hello, World!";

var md5Hash = CryptoJS.MD5(message);

console.log(md5Hash.toString());

代码中首先引入了CryptoJS库,然后调用了 MD5 方法并传入了需要哈希的消息,最后输出了哈希结果。借助第三方库不仅提高了代码的可靠性,同时也能简化开发过程。

3.3 MD5哈希算法的实例应用

3.3.1 简单的用户密码存储场景

在早期的Web应用中,MD5经常被用于密码的哈希存储,虽然现代安全建议不再使用MD5用于密码存储,但了解这种用法有助于理解MD5的历史作用。一个简单的使用MD5哈希存储用户密码的示例代码如下:

// 假设用户输入的密码为password123

var userPassword = "password123";

var hashedPassword = CryptoJS.MD5(userPassword).toString();

console.log("Original Password: password123");

console.log("Hashed Password: " + hashedPassword);

上述代码示例将用户密码进行了MD5哈希处理,并输出原始密码和哈希后的密码。

3.3.2 MD5加密在文件完整性校验中的应用

MD5的一个重要用途是校验文件在传输或存储过程中的完整性。比如,一个软件下载网站可以提供文件的MD5哈希值供用户下载后验证:

// 用户下载文件后得到的MD5值

var downloadedFileMd5 = "abcde12345...";

// 软件网站提供的正确MD5值

var correctMd5 = "abcde12345...";

if (downloadedFileMd5 === correctMd5) {

console.log("文件完整,未被篡改");

} else {

console.log("文件可能已损坏或被篡改");

}

通过比较用户下载文件后计算得到的MD5值和网站提供的值,用户可以验证文件的完整性。如果两个值相同,说明文件是完整的;如果不同,则说明文件可能在传输过程中被篡改或者损坏。

4. SHA哈希系列算法的实现与示例

4.1 SHA系列算法的概述

4.1.1 SHA算法家族简介

安全哈希算法(Secure Hash Algorithm)是一系列加密散列函数,由美国国家安全局设计,并由美国国家标准与技术研究院发布为联邦数据处理标准(FIPS)。SHA家族包括SHA-1、SHA-224、SHA-256、SHA-384、SHA-512等,不同数字后缀表示哈希值的比特位数。

SHA算法被广泛应用于数字签名和验证过程,确保数据完整性、安全传输和存储。SHA算法输出固定长度的哈希值,对于任何给定的数据,无论大小如何,都会产生一个唯一的、固定大小的哈希值。

4.1.2 不同SHA算法的特点及应用场景

每个SHA算法都有其独特的特点和应用场景:

- SHA-1 产生160位的哈希值,但已不被推荐使用,因为存在安全漏洞。

- SHA-224至SHA-512提供不同程度的安全性,分别产生224、256、384和512位的哈希值。

- SHA-3是SHA算法的最新成员,提供可变长度的哈希值,并且基于新的加密学原理。

在Web开发中,选择合适的SHA算法对于保护用户数据、防止信息泄露至关重要。高安全性场合推荐使用SHA-256以上版本。

4.2 JavaScript中实现SHA哈希

4.2.1 利用内置对象或第三方库实现SHA加密

现代浏览器已内置支持Web Cryptography API,可以直接在客户端进行SHA哈希计算。以下是一个使用内置API对字符串进行SHA-256哈希计算的示例:

async function hashData(data) {

const encoder = new TextEncoder();

const dataBuffer = encoder.encode(data);

// 获取全局 crypto 对象

const hashBuffer = await crypto.subtle.digest('SHA-256', dataBuffer);

// 将结果转换为十六进制表示

const hashArray = Array.from(new Uint8Array(hashBuffer));

const hashHex = hashArray.map(b => b.toString(16).padStart(2, '0')).join('');

return hashHex;

}

hashData('Hello World!').then(hash => console.log(hash));

第三方库如 crypto-js 为旧版浏览器或Node.js环境提供了兼容支持。以下是一个使用 crypto-js 进行SHA-256加密的示例代码:

var CryptoJS = require("crypto-js");

var hash = CryptoJS.SHA256("Hello World!");

console.log(hash.toString());

4.2.2 SHA加密的性能比较和选择策略

在实际应用中,SHA算法的性能和安全性需要被均衡考虑。虽然SHA-256和SHA-512提供了更高的安全性,但在性能上,它们相比SHA-1和SHA-224/SHA-384会消耗更多资源。因此,在性能要求较高的场合,应当选择较短的哈希值算法;而对于安全性要求极高的场合,则推荐使用SHA-256或SHA-512。

4.3 SHA算法的实践应用案例

4.3.1 在安全通讯协议中的应用

SHA算法在安全通讯协议如SSL/TLS中扮演重要角色。这些协议使用SHA算法来验证数字证书,确保数据传输过程中未被篡改。以SSL握手为例,服务器的证书包含了一个由证书颁发机构使用SHA-256哈希算法签名的哈希值,客户端通过验证哈希值来确认证书的完整性和真实性。

4.3.2 结合数字签名的高级应用场景

数字签名可以确保信息的完整性和发送者的身份验证,它通常与公钥基础设施(PKI)结合使用。数字签名过程中,发送者使用自己的私钥对消息的SHA-256哈希值进行加密,接收者可以使用发送者的公钥对签名进行解密,并重新计算消息的哈希值进行比对。

在JavaScript中,可以利用Web Cryptography API实现数字签名过程。例如,在Node.js中可以使用 crypto 模块:

const crypto = require('crypto');

const { privateEncrypt, publicDecrypt } = crypto;

const keyPair = crypto.generateKeyPairSync('rsa', {

modulusLength: 2048,

publicKeyEncoding: { type: 'spki', format: 'pem' },

privateKeyEncoding: { type: 'pkcs8', format: 'pem' }

});

const message = 'Hello World!';

const encrypted = privateEncrypt(keyPair.privateKey, Buffer.from(message));

const decrypted = publicDecrypt(keyPair.publicKey, encrypted);

console.log('Message:', decrypted.toString('utf8')); // Message: Hello World!

在此案例中,公钥可以公开传输,用于解密数据;私钥必须保密,用于签名数据。这样,数据的完整性和发送者的身份都可以得到验证。

通过这些应用场景的描述,我们可以看到SHA算法不仅用于数据完整性校验,还在数字签名和身份验证方面发挥着重要作用。开发者在实现相关功能时,应选择合适版本的SHA算法,确保应用的安全性。

5. 安全性考虑:盐值和多哈希

5.1 引入盐值的重要性

5.1.1 盐值对抗彩虹表攻击的原理

彩虹表是一种预先计算并存储密码哈希值对应明文的表格,攻击者可以利用彩虹表快速查找并破解用户密码。盐值(Salt)是一种技术手段,通过在密码明文的基础上添加随机数据来增加破解难度。盐值的引入是为了解决哈希函数的“雪崩效应”(即输入的微小变化会带来输出的巨大差异)和可逆性问题。

当一个密码被盐值处理后,即使两个用户使用了相同的密码,由于盐值的加入,其哈希值也将完全不同。这意味着攻击者不能简单地通过彩虹表来查找哈希值对应的明文,因为每个用户的盐值都是随机生成的,彩虹表必须为每一个可能的盐值重新计算,这将大大增加破解的难度和成本。

5.1.2 如何在JavaScript中生成和应用盐值

在JavaScript中生成盐值通常会使用 crypto 模块(Node.js环境)或Web Cryptography API(浏览器环境)。以下是Node.js中生成随机盐值和应用盐值的示例代码:

const crypto = require('crypto');

// 生成一个随机盐值

function generateSalt(size) {

return crypto.randomBytes(size).toString('hex');

}

// 将盐值与密码结合并哈希化

function hashPassword(password, salt) {

return crypto.createHash('sha256').update(password + salt).digest('hex');

}

// 使用示例

const password = 'password123';

const salt = generateSalt(16); // 生成一个16字节的盐值

const hashedPassword = hashPassword(password, salt);

console.log(`Password: ${password}`);

console.log(`Salt: ${salt}`);

console.log(`Hashed Password: ${hashedPassword}`);

在上述代码中,我们首先通过 crypto.randomBytes() 生成了一个指定大小的随机盐值,并通过 toString('hex') 将其转换为十六进制字符串。然后在 hashPassword 函数中,我们使用 crypto.createHash() 创建一个哈希对象,并通过 update() 方法将密码和盐值结合,最后通过 digest() 方法生成哈希值。

5.2 多哈希技术的原理与优势

5.2.1 多哈希技术对安全性的提升

多哈希技术指的是对同一份数据应用多个哈希函数进行哈希化。这种做法有以下几点优势:

- 提升安全性 :如果一个哈希算法被破解,攻击者还需要面对另一个哈希算法的挑战。

- 延缓破解速度 :攻击者在破解时需要分别计算每个哈希算法的结果,使得破解过程变得更加耗时。

- 减少重复哈希问题 :即使多个用户使用相同的密码,由于应用了不同的哈希函数,其最终的哈希值也将有所不同。

5.2.2 实现多哈希技术的策略和技巧

在实现多哈希技术时,应该遵循一些最佳实践,以确保安全性和效率:

- 使用不同算法 :选择两个或多个不同的哈希算法,例如先使用SHA-256,再使用SHA-512。

- 合理选择顺序 :避免使用存在已知弱化问题的哈希函数,比如MD5或SHA-1。

- 保持哈希算法独立性 :确保每次哈希化都是独立完成,避免一些算法的弱点影响到其他算法。

以下是一个简单的JavaScript代码示例,展示了如何使用不同的哈希函数实现多哈希技术:

const crypto = require('crypto');

// 密码哈希处理

function multiHashPassword(password) {

const sha256Hash = crypto.createHash('sha256').update(password).digest('hex');

const sha512Hash = crypto.createHash('sha512').update(password).digest('hex');

return `${sha256Hash}:${sha512Hash}`;

}

// 使用示例

const password = 'password123';

const hashedPassword = multiHashPassword(password);

console.log(`Password: ${password}`);

console.log(`Multi-Hashed Password: ${hashedPassword}`);

在上述代码中,我们使用了Node.js的 crypto 模块分别对密码应用了SHA-256和SHA-512两个哈希函数,并将得到的哈希值以冒号分隔的形式输出。

5.3 结合盐值和多哈希的实例

5.3.1 安全存储用户密码的实际案例

在实际应用中,结合盐值和多哈希技术来存储用户密码,可以大大提升系统的安全性。以下是一个简单的案例,展示如何在用户注册和登录过程中应用这些技术:

- 用户注册时 :

- 生成随机盐值。

- 将用户输入的密码与盐值结合。

- 应用多个哈希算法对结合后的字符串进行哈希化。

-

将得到的多个哈希值和盐值存储到数据库中。

-

用户登录时 :

- 从数据库中读取用户的盐值和多个哈希值。

- 将用户输入的密码与盐值结合。

- 应用相同的哈希算法对结合后的字符串进行哈希化。

- 比较计算得到的哈希值与存储在数据库中的哈希值是否一致。

5.3.2 多哈希与盐值在Web安全中的最佳实践

在Web应用中实现盐值和多哈希的最佳实践应该包括:

- 使用强哈希函数 :选择如SHA-256或SHA-512等较强安全性的哈希函数。

- 存储安全 :确保盐值和哈希值的安全存储,避免泄露。

- 使用密码策略 :强制用户使用强度较高的密码,并限制密码尝试次数。

- 定期更新盐值和算法 :随着时间的推移和技术的发展,定期更新盐值和哈希算法,以应对潜在的安全威胁。

通过这些措施,开发者可以显著降低密码被破解的风险,从而保障用户的信息安全。

6. 密码存储安全最佳实践

6.1 当前密码存储面临的安全挑战

随着信息技术的快速发展和网络攻击手段的多样化,密码存储的安全问题日益成为用户和企业关注的焦点。本小节将分析密码泄露事件并强调安全性最佳实践的重要性。

6.1.1 密码泄露事件分析

近年来,众多知名公司和网站频繁发生密码泄露事件。例如,2012年的LinkedIn密码泄露事件导致超过六百万用户的账户凭证被公开。这些事件往往是因为密码存储策略过于简单,如使用明文或基本的哈希存储,而没有采取有效的安全措施。

6.1.2 安全性最佳实践的重要性

安全性最佳实践的实施可以极大地提高系统抵抗各种安全威胁的能力。例如,使用强加密算法、定期更新加密密钥、引入盐值和多哈希等技术手段,都是目前行业内公认的密码存储安全实践。

6.2 密码存储的安全策略

在密码存储过程中,采用合适的安全策略能够有效提升系统的安全性。以下两种策略尤为重要:

6.2.1 高级加密标准(AES)的选择与应用

高级加密标准(AES)是目前公认的、广泛使用的加密算法。与传统的哈希算法相比,AES提供了对称加密的机制,允许使用相同的密钥进行数据加密和解密,特别适用于敏感数据的存储保护。

6.2.2 密码策略的设计与实施

设计一个健全的密码策略包括要求用户使用复杂密码、定期更新密码、监控异常登录行为等。此外,实施技术如账户锁定机制和多因素认证也是提升密码存储安全性的重要组成部分。

6.3 案例分析与总结

通过对成功密码存储策略案例的分析,我们可以获得宝贵的实践经验。本小节将探讨这些案例并展望密码存储安全的未来。

6.3.1 成功的密码存储策略案例

成功的密码存储策略通常包含对多种加密技术的综合应用和细致的策略设计。例如,谷歌公司使用了自定义的密码存储方案,该方案结合了多哈希、盐值以及定期的密钥更新等技术。

6.3.2 从实践到理论,密码存储安全的综合展望

密码存储安全不仅仅是一个技术问题,它也关系到企业安全政策的制定与执行。从实践中,我们可以总结出密码存储的最佳实践,从理论上指导未来的技术发展与应用。

此章节展示了当前密码存储面临的挑战,并介绍了应对这些挑战的有效策略和实践案例。通过分析密码存储的案例,我们可以了解到在密码管理方面的最佳实践,为将来在安全性上的提升提供参考。

简介:JavaScript是网页开发的关键脚本语言,常用于处理客户端逻辑和服务器通信。为确保代码安全,开发者会采用加密技术对JavaScript页面进行加密。本文重点介绍了三种常用加密方法:Base64编码、MD5和SHA哈希算法,并提供了实现这些加密方法的简单代码示例。Base64适用于数据传输,MD5和SHA则主要用于数据校验和密码存储,但要警惕它们在密码存储方面的安全风险。通过结合盐值和更安全的哈希算法,可以进一步增强安全性。

2417

2417

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?