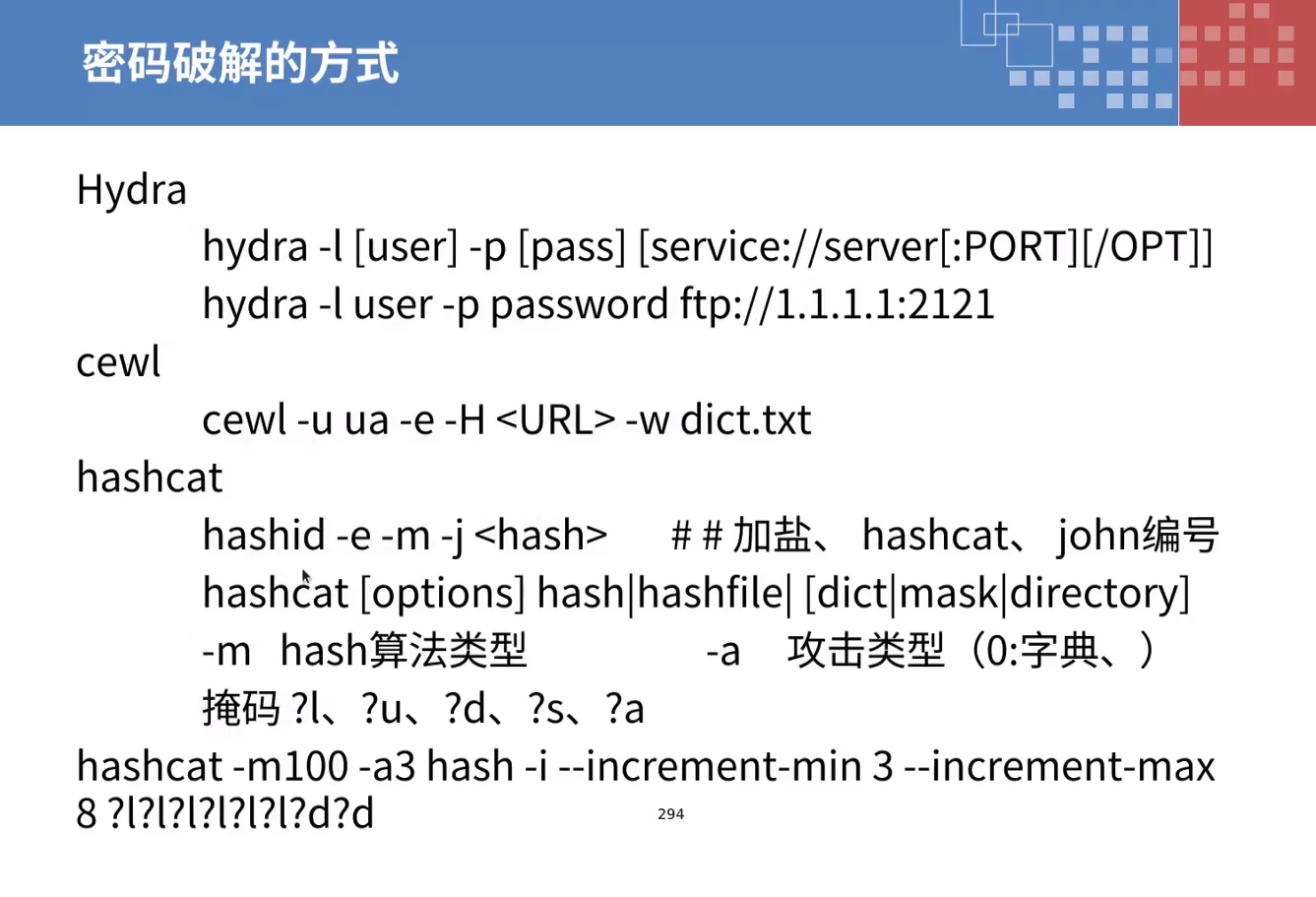

Hydra

Hydra是一个并行化的暴力破接工具,用于测试弱口令。它支持多种协议和服务,包括但不限于FTP、SSH、Telnet、HTTP、HTTPS、SMB、RDP等。以下是Hydra的基本用法和一些进阶用法示例。

基本用法

示例

假设我们要对一个FTP服务器进行密码爆破,目标IP为192.168.1.100,我们有一个用户名列表文件usernames.txt和一个密码列表文件passwords.txt。

1. 使用单个用户名和密码文件

这里-l user指定了单个用户名,-P passwords.txt指定了密码列表文件。

2. 使用用户名列表文件和密码文件

这里-L usernames.txt指定了用户名列表文件,-P passwords.txt指定了密码列表文件。

3. 设置线程数和输出文件

这里-t 4设置了4个线程,-o output.txt指定了输出文件。

4. 显示详细信息和找到密码后停止

这里-vV显示了详细信息,-f表示找到密码后立即停止。

进阶用法

1. 使用不同的协议

Hydra支持多种协议,例如SSH、HTTP、HTTPS等。以下是一个SSH爆破的例子:

2. 使用代理

如果需要通过代理进行公鸡,可以使用以下命令:

这里-s 8080指定了代理服务器的端口,-x proxy:127.0.0.1:8080指定了代理服务器的地址和端口。

使用自定义的公鸡模式

Hydra允许用户定义自己的公鸡模式。以下是一个例子:

这里-M mymode.xml指定了自定义的公鸡模式文件。

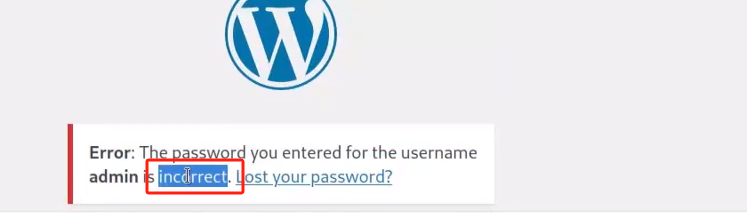

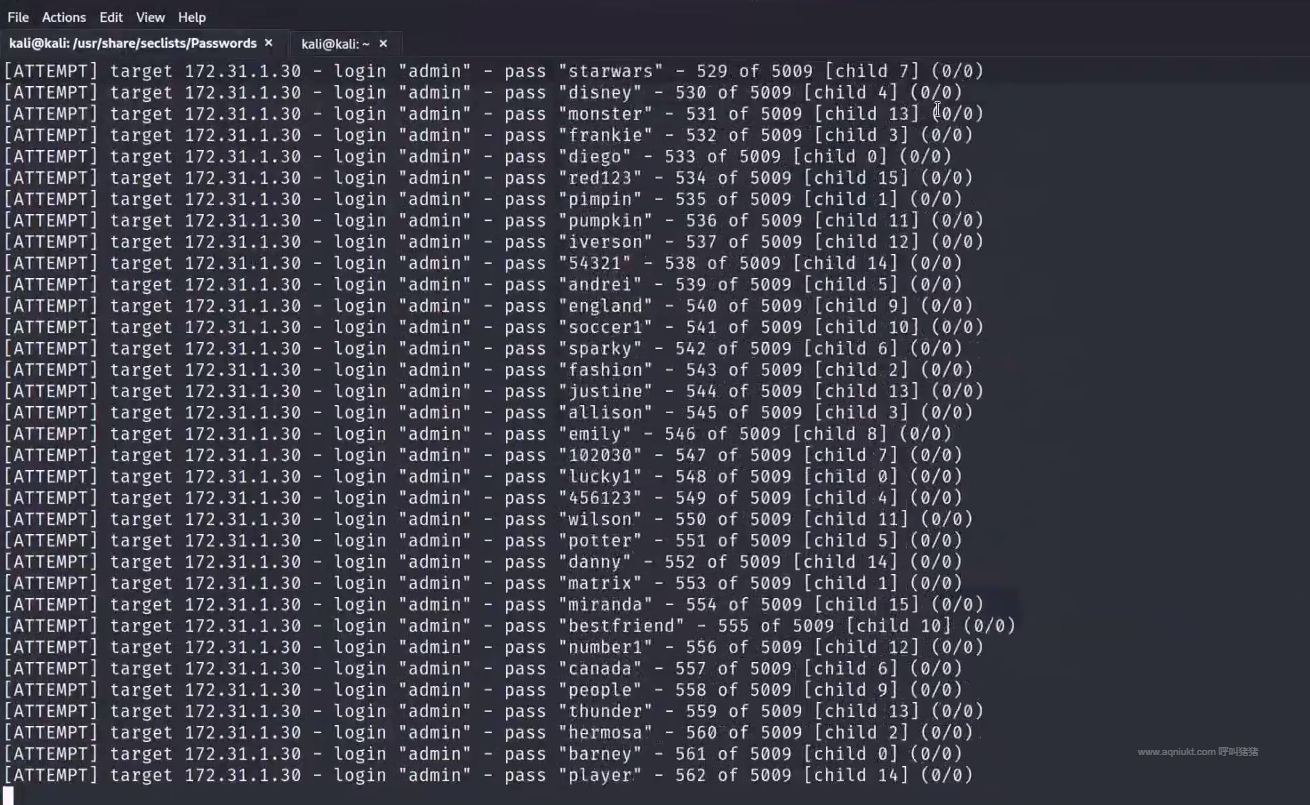

只有输入正确的账户名又输入了错误的密马才会出现这个单词incorrect

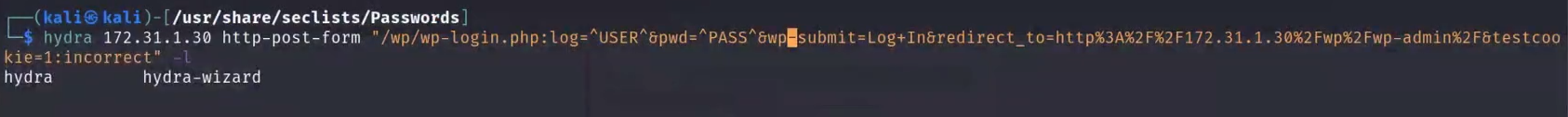

使用Hydra进行HTTP POST表单的密码爆破公鸡。这个命令的目标是WordPress网站的登录页面,该页面位于http://172.31.1.30/wp-login.php。公鸡的目标是尝试不同的用户名和密码组合,以找到正确的凭证。

以下是命令的详细解释:

hydra: 运行Hydra工具。172.31.1.30: 目标网站的IP地址。http-post-form: 指定公鸡类型为HTTP POST表单。"/wp-login.php:log=USER&pwd=PASS&wp-submit=log+In&redirect_to=http%3A%2F172.31.1.30%2Fwp-admin%2Fwp-admin%2F&testcookie=1:incorrect": 这部分定义了要公鸡的表单的URL和字段。这里:

"/wp-login.php": 表单的URL。log=USER&pwd=PASS: 表单的用户名和密码字段,其中USER和PASS是占位符,Hydra会替换为实际的用户名和密码。wp-submit=log+In: 提交按钮的名称和值。redirect_to=http%3A%2F172.31.1.30%2Fwp-admin%2Fwp-admin%2F: 登录成功后的重定向URL。testcookie=1:incorrect: 这是为了测试Cookie是否有效,通常用于防止CSRF公鸡。

-l: 指定用户名或用户名文件。在这个命令中,你没有提供用户名或用户名文件,这意味着Hydra将只使用默认的用户名(通常是admin)进行公鸡。

如果你想要使用用户名文件,可以使用-L选项,例如:

这里usernames.txt是包含用户名列表的文件,passwords.txt是包含密码列表的文件。

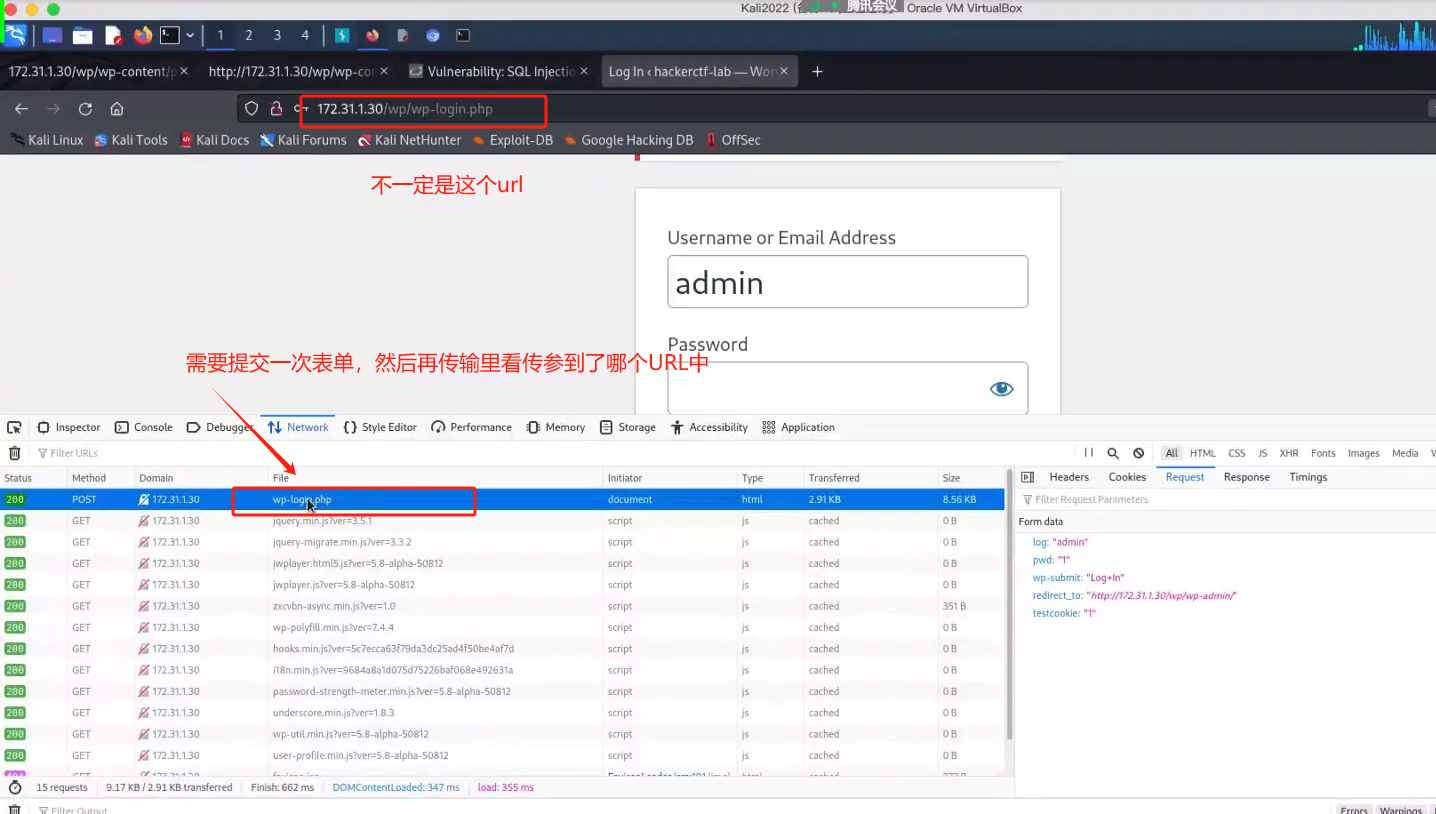

不一定就是所在表单的url,需要提交一次表单来抓取url

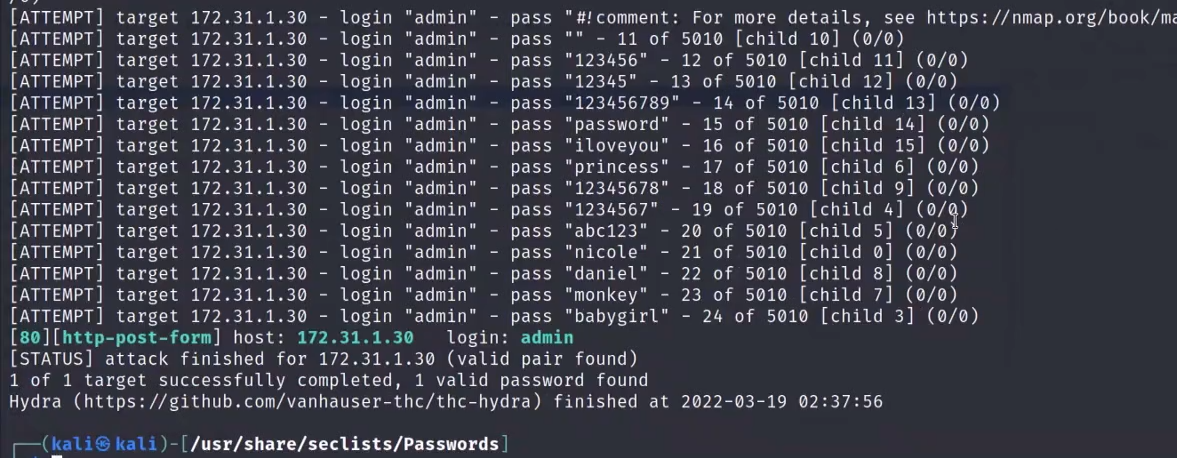

没跑出来也没跑完就停止了

因为字典里有一个空行

然后在跑就正常了

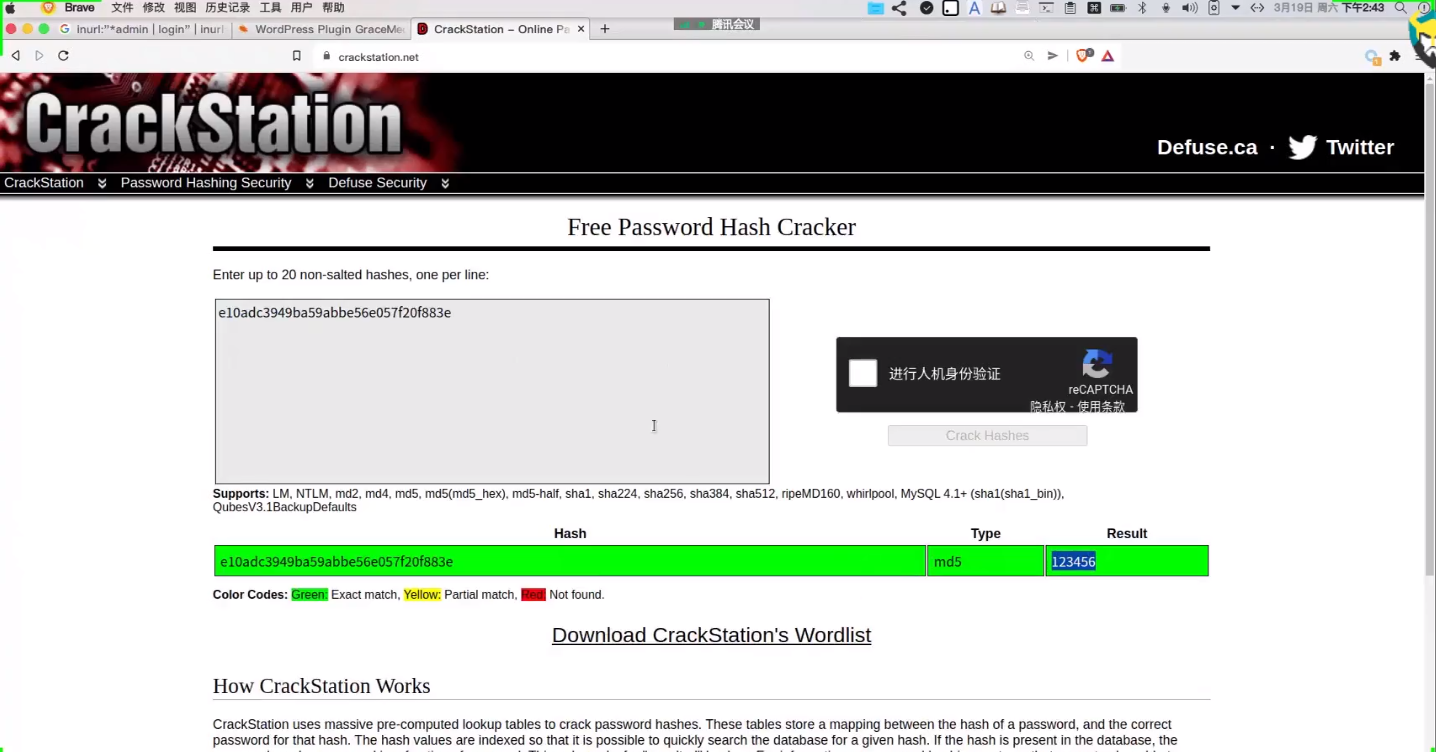

echo -n "123456" | md5sum #输出123456的md5值

这个网址可以在线查询md5,如果之前解算过的直接会显示出来

效率相对会高一点

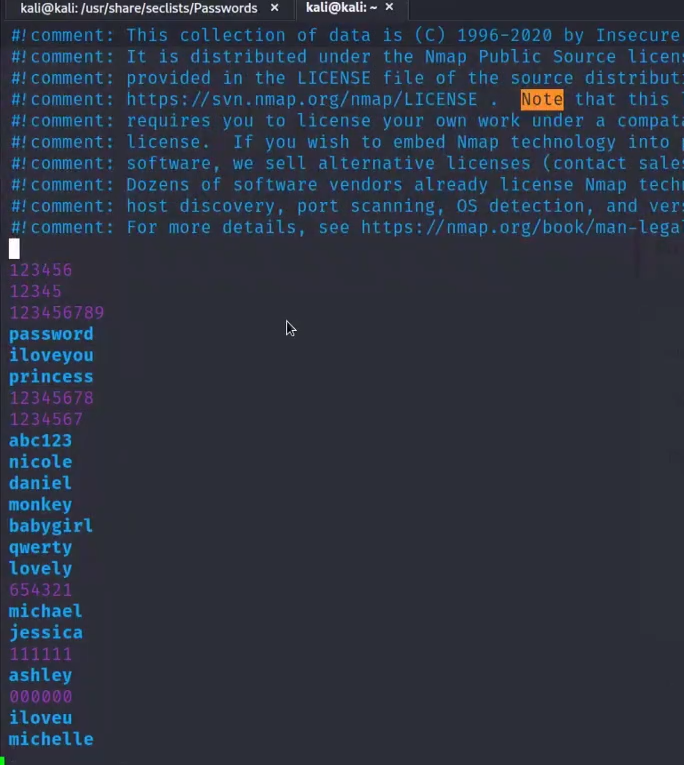

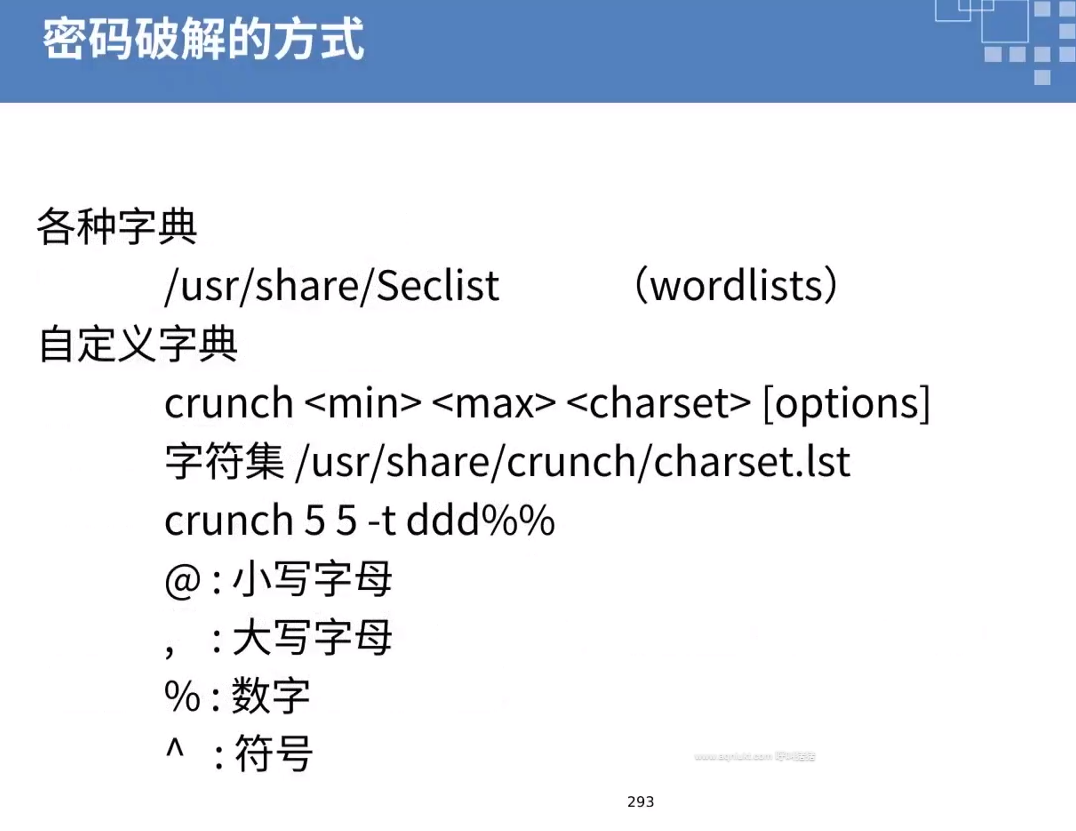

crunch <min><max><charset>[options]

字符集 /usr/share/crunch/charset.lst

@:小写字母

,:大写字母

%:数字

^:符号

hashcat

可以利用显卡来计算值,比cpu快几千倍

Hashcat 是一款流行的密码恢复工具,主要用于破接散列值。它支持多种散列算法,包括 MD5、SHA1、bcrypt 等,并且可以利用 CPU 和 GPU 的计算能力来加速破接过程。

Hashcat 的主要特点包括:

- 支持多种散列算法:Hashcat 支持超过 200 种不同的散列算法和密码存储格式。

- 多线程和多设备支持:Hashcat 可以充分利用多核 CPU 和多个 GPU 设备来提高破接速度。

- 支持多种公鸡模式:包括字典公鸡、暴力公鸡、规则基础公鸡等。

- 支持用户自定义规则:用户可以通过编写规则文件来自定义公鸡策略。

- 支持多种平台:Hashcat 支持 Windows、Linux 和 macOS 系统。

使用 Hashcat 的基本步骤如下:

- 准备散列值:获取需要破接的散列值。

- 选择公鸡模式:根据情况选择合适的公鸡模式(如字典公鸡、暴力公鸡等)。

- 准备密码字典或规则文件:如果是字典公鸡,需要准备一个包含潜在密码的字典文件;如果是规则基础公鸡,需要准备一个规则文件。

- 运行 Hashcat:在命令行中输入相应的命令来启动 Hashcat。例如:

其中,<hash_type> 是散列算法的类型,<attack_mode> 是公鸡模式,<hash_value> 是待破接的散列值,<wordlist> 是密码字典文件或规则文件的路径。

- 监控进度和结果:Hashcat 会显示破接进度和结果。如果破接成功,会显示找到的原始密码。

示例

假设我们要破接一个 MD5 散列值 5f4dcc3b5aa765d61d8327deb882cf99,使用字典公鸡,字典文件为 rockyou.txt,可以使用以下命令:

这里:

-m 0指定了 MD5 散列算法(MD5 的哈希类型ID是0)。-a 0指定了公鸡模式为字典公鸡。5f4dcc3b5aa765d61d8327deb882cf99是待破接的 MD5 散列值。rockyou.txt是密码字典文件。

2034

2034

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?