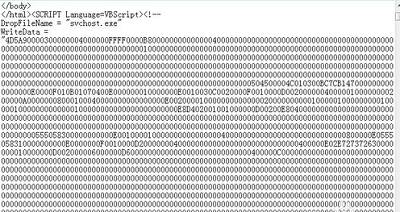

新写的html文件,总是在保存之后,自动变成一个超大文件,如图源文件大约3k,保存之后200多k,打开一看是被注入了很多不明vbs代码:

360安全中心和腾讯管家直接报毒,秒删文件,被这个玩意折腾的痛不欲生,杀毒之后重新电脑,一开机找了个.html文件试了一下,还是依然没有解决!!这个病毒还会主动感染,导致本地磁盘很多项目文件被感染,杀毒后小心翼翼上传到服务器依然中招阵亡!难道本地和服务器都要全部格式化重装,这样一来相当于至少近三个月的项目都要作废了,但凡有一线希望都不能这么做,再说服务器里放的还有客户的资料呢。

网上查询了一下类似情况,很多小伙伴都说这个是很可怕的Ramnit感染型病毒,解决方法是使用专杀工具或者全盘格式化。

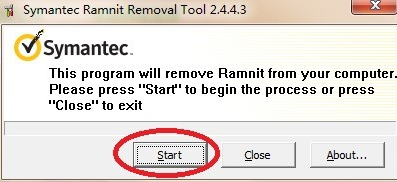

结果:使用赛门铁克Ramnit病毒专杀工具(FxRamnit.exe,点击可下载,提取码: 87vq);

简单使用说明:点击I Accept(接受),其次点击Start(开始)启动软件,启动之后,工具会进行一个进程的扫描。我们需要做的,就是等它把进程扫完并杀死病毒。值得注意的是:工具会扫描进程以及所有硬盘的文件所以,扫描多长时间取决于电脑中的文件多少。(小编等了越4个小时,检查结果吓了一跳,许多1年前的文件都已经被感染了,幸好及时发现处理。)

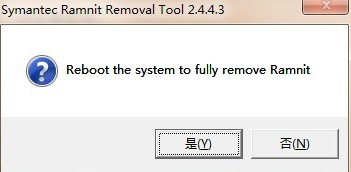

扫描完毕后,点击是进行杀毒。注意:会重启电脑。重启完成之后,别动电脑。直到FxRamnit.exe文件目录下生成一个FxRamnit.log的日志文件。该日志文件内记载这病毒的位置(包括注册表位置等等)

要说一点特别特别特别重要的事:

打开计算机,搜索DesktopLayer.exe这个文件(笔者搜索了4个小时,并没有找到改文件)。

它运行后会开启一个后门木马,卡巴斯基检测为Backdoor.Win32.IRCNite.yb。它还会将自身复制到C:Program Files (x86)Microsoft目录下。为了感染其它可执行文件进行传播此病毒会启动internet explorer并向ie进程中注入代码,所注入的代码会搜索可执行文件并对其进行感染。此病毒还会感染html文件,向其中加入VBS代码以释放和运行病毒。

这个一般会占用我们的应用程序。怎么删除?直接开启任务管理器关闭正在运行的应用,就能直接删掉了。

最后一步,此时我们可以这样做,来分辨是否成功清除了病毒: 运行一个软件,被感染的EXE程序都会自动创建1个"程序名 + Srv".exe的程序。

至此,小编电脑里的Ramnit顽固型病毒已经彻底清除,正常运行1天之后,没有重新感染的情况发生了,这里想要再提醒一句,那就是没有确定病毒源头的情况下,尽量不要上传到服务器上了,以免扩大损失!

764

764

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?