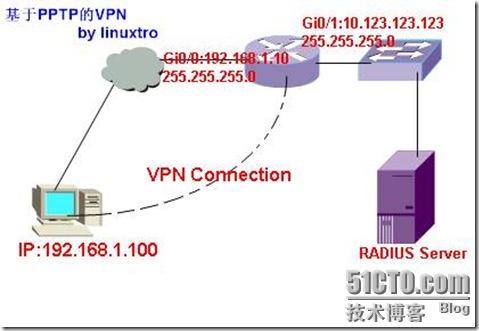

实验环境为:Windows XP 和Cisco 3825路由器

在路由器上做×××服务器,用Windows自带的××× Client与×××服务器连接。

实验拓扑图大致如下:

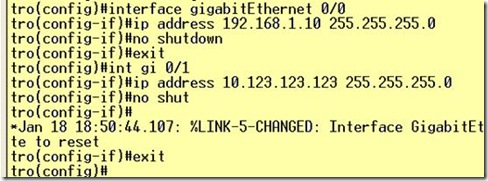

实验步骤:

一、×××服务端的配置:

1:、在路由器上启用VPDN网络(虚拟专用拨号网络) 。这是用于×××客户端连接。

2、创建一个基于PPTP的VPDN网络组配置,配置如下:

3、将路由器接口配置如下IP地址。

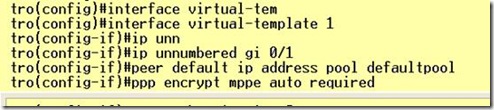

4、

ip unnumbered gi0/1创建虚拟模板并将其引用到gi0/1端口上,确保可以接受×××的访问连接。

peer default ip address pool defaultpool 配置默认地址池名称

ppp encrypt mppe auto required 设置ppp加密方式为微软点对点自动加密。

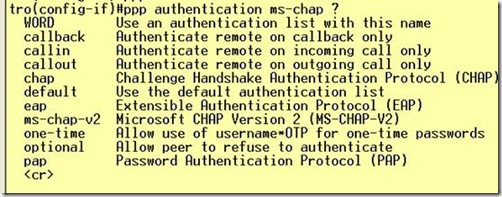

ppp authentication ms-chap ms-chap-v2配置的PPP认证机制,以匹配×××客户端的默认值:

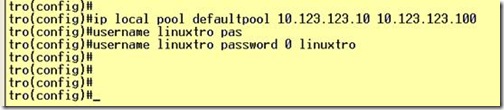

5、建立IP地址池并新建测试用户,

6、配置身份验证PPP和使用本地数据库。如果你有一个RADIUS服务器,这在这里您将指向RADIUS服务器,而不是本地数据库,

到这里,×××客户端的所有配置已经完成了。再来看一下车完整的配置:

ro#show running-config

Building configuration...

Current configuration : 1298 bytes

!

version 12.4

service timestamps debug datetime msec

service timestamps log datetime msec

no service password-encryption

!

hostname tro

!

boot-start-marker

boot-end-marker

!

!

aaa new-model

!

!

aaa authentication ppp default local

!

!

aaa session-id common

ip cef

!

no ip domain lookup

!

multilink bundle-name authenticated

!

vpdn enable

!

vpdn-group linuxtro

! Default PPTP VPDN group

accept-dialin

protocol pptp

virtual-template 1

l2tp tunnel receive-window 1024

!

voice-card 0

no dspfarm

!

username linuxtro password 0 linuxtro

archive

log config

hidekeys

!

interface GigabitEthernet0/0

ip address 192.168.1.10 255.255.255.0

duplex auto

speed auto

media-type rj45

!

interface GigabitEthernet0/1

ip address 10.123.123.123 255.255.255.0

duplex auto

speed auto

media-type rj45

!

interface Virtual-Template1

ip unnumbered GigabitEthernet0/1

peer default ip address pool defaultpool

ppp encrypt mppe auto required

ppp authentication ms-chap ms-chap-v2

!

!

ip local pool defaultpool 10.123.123.10 10.123.123.100

!

!

ip http server

no ip http secure-server

!

!

control-plane

!

line con 0

stopbits 1

line aux 0

stopbits 1

line vty 0 4

!

scheduler allocate 20000 1000

!

web*** cef

!

End

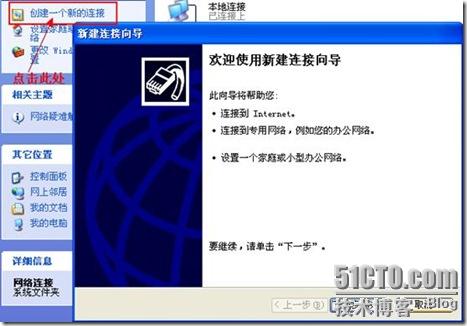

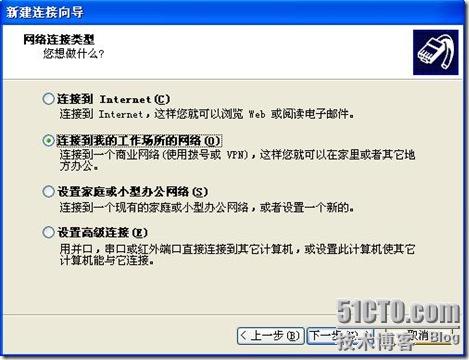

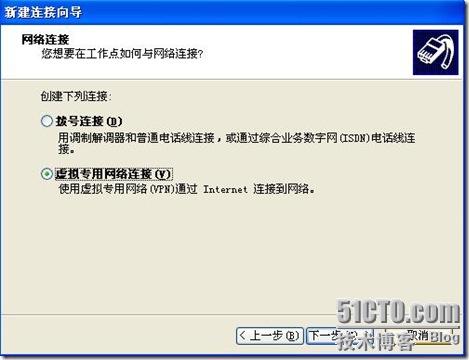

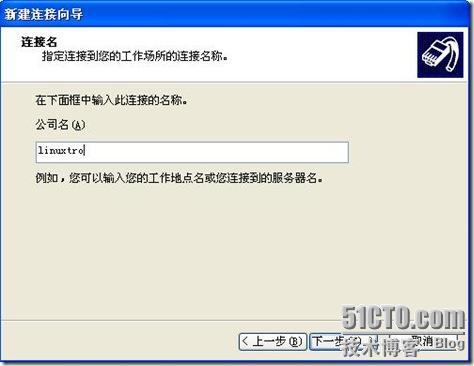

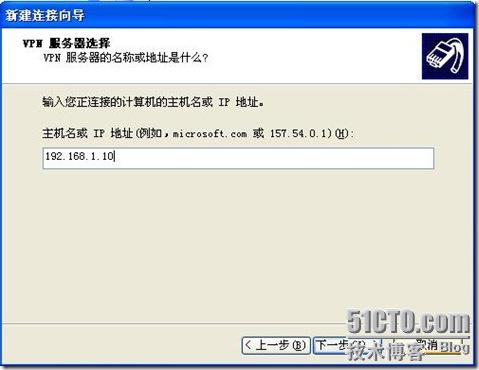

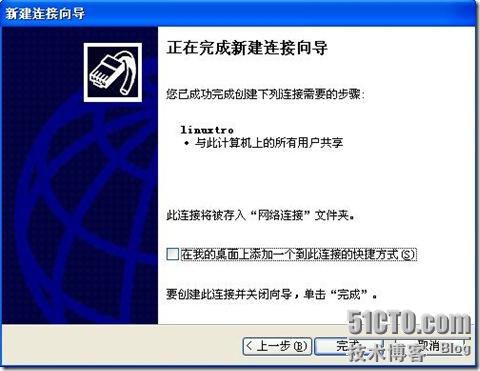

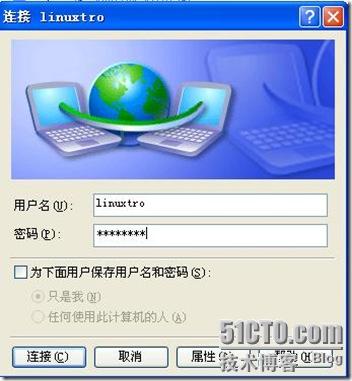

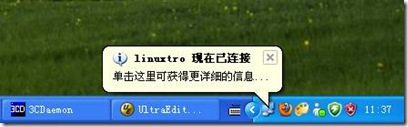

二、×××客户端的配置

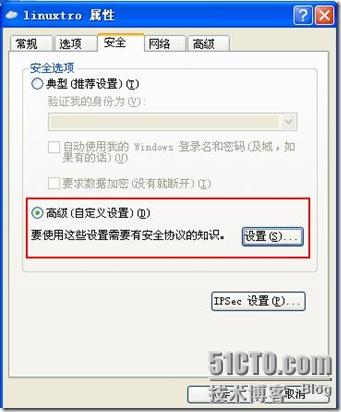

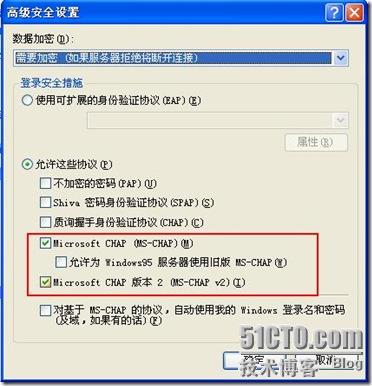

查看×××的属性的安全选项卡下的高级设置按钮可以看到

在这里可以看到Windows下默认的×××认证方式是MS-CHAP MS-CHAP v2

在此处可以看到×××类型为PPTP

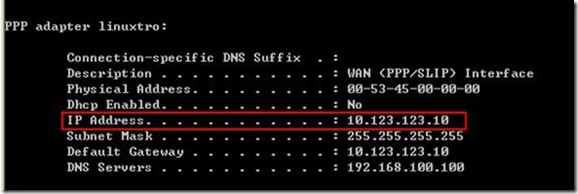

在命令行查看IP地址可以看到已经会的地址池中的IP地址

转载于:https://blog.51cto.com/linuxtro/341067

420

420

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?