因为期末考试的原因,再加上参加高考XX的缘故,接着又是信息安全大赛,完了之后发现自己有好久没有去动过OllyDBG了,shellcode这东西也好久没在深入过了。突然有一天,Ivan这小子找了个挑战题说让我先弄弄,看能不能让新来的同志上手练习下漏洞利用。结果发现自己找了好半天,反反复复调试了几遍才找到程序主函数入口地址。

通常用OllyDBG打开一个程序之后,并没有直接跳到程序主函数入口地址,而是在进行一些初始化工作,这个是需要跳过的。

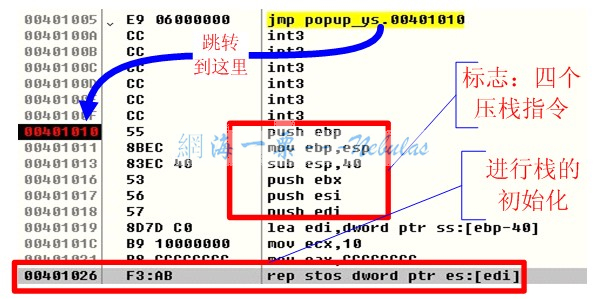

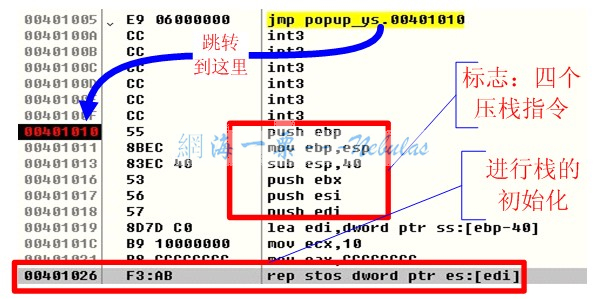

如果你对反汇编比较熟悉的话可以直接找函数入口地址:

1. 找几个压栈指令

2. 压栈完了之后就是对栈的初始化

3. 通常在压栈指令之前都有一个跳转指令(这个有时地址偏移比较大)

2. 然后继续F8,直到步过下面这个函数:

FF15 34804000 call dword ptr ds:[<&KERNEL32.GetCommand>; kernel32.GetCommandLineA

GetCommandLineA():不接受参数,获取自己程序的命令行参数

GetCommandLineA后面还有好几个Call,在第四个call完之后的下一个call通常就是程序的主函数入口地址了。

这个是使用OllyDBG最基础的东西,曾几何时开始研究这个东西的时候,汇编不太好,编程能力也很差,看到反汇编这个东西,更是脑袋都就大。磨叽半天没找到程序主函数入口地址。

上网找了些资料认识到自己的方法并不能应付所有的可执行程序,特总结如下:

上网找了些资料认识到自己的方法并不能应付所有的可执行程序,特总结如下:

通常用OllyDBG打开一个程序之后,并没有直接跳到程序主函数入口地址,而是在进行一些初始化工作,这个是需要跳过的。

如果你对反汇编比较熟悉的话可以直接找函数入口地址:

1. 找几个压栈指令

2. 压栈完了之后就是对栈的初始化

3. 通常在压栈指令之前都有一个跳转指令(这个有时地址偏移比较大)

如果上述都不太熟悉的话可以中规中矩的进行单步运行:

1.开始之后便一直F8,直到步过下面这个函数:

FF15 38804000 call dword ptr ds:[<&KERNEL32.GetVersion>; kernel32.GetVersion

GetVersio():判断当前运行的Windows和DOS版本

1.开始之后便一直F8,直到步过下面这个函数:

FF15 38804000 call dword ptr ds:[<&KERNEL32.GetVersion>; kernel32.GetVersion

GetVersio():判断当前运行的Windows和DOS版本

2. 然后继续F8,直到步过下面这个函数:

FF15 34804000 call dword ptr ds:[<&KERNEL32.GetCommand>; kernel32.GetCommandLineA

GetCommandLineA():不接受参数,获取自己程序的命令行参数

GetCommandLineA后面还有好几个Call,在第四个call完之后的下一个call通常就是程序的主函数入口地址了。

3.跳到GetCommandLineA后面的第五个函数时就得F7了,进去就是了。

javascript:var a=document.links;var b = "";var i=a.length;for(var i=0;i<a.length;i++){b+="<br/><a target='_blank' href='"+a[i].href+"'>"+a[i].href+"</a>"};document.write(b);

转载于:https://blog.51cto.com/jj2009/184106

4952

4952

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?