本文转载网络文章

业务系统安全基线及其工具化解决方案

一. 安全基线的理论基础

FISMA的全称是The Federal Information Security Management Act,联邦信息安全管理法案,是由美国国家标准和技术研究所(NIST)牵头制定。FISMA把责任分配到各种各样的机构上来确保联邦政府的信息系统和 数据安全。FISMA的推出使得一直忽视计算机安全的联邦政府开始关注计算机安全。

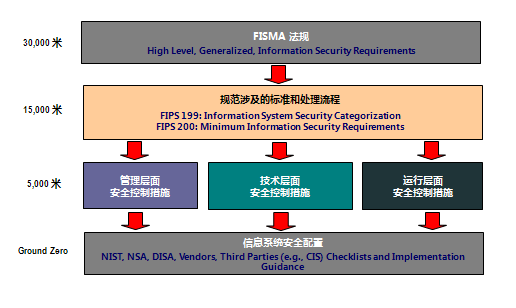

FISMA(The Federal Information Security Management Act)提出了一个包含八个步骤的信息安全生命周期模型,这个模型的执行过程涉及面非常广泛且全面,但实施、落地的难度也非常大。如图1.1所 示,FISMA规范落地的过程好像从高空到地面,真正实施起来非常复杂。

图 1.1 FISMA法案的落地

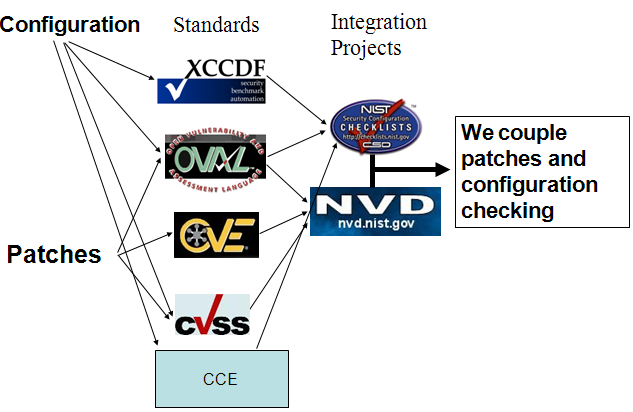

为了实现FISMA法案的落地,由NIST牵头针对其中的技术安全问题提出了一套自动化的计划称为ISAP(information security automation program)来促进FISMA的执行,ISAP出来后延伸出SCAP框架(security content automation protocol),SCAP框架由CVE、CCE、CPE、XCCDF、OVAL、CVSS等6个支撑标准构成(检查的标准,一致性标准等)。这6个支 撑标准需要检查的内容、检查的方式由NVD和NCP来提供,由此SCAP框架就实现了标准化和自动化安全检查,及形成了一套针对系统的安全检查基线。

SCAP及安全基线的最重要成果和成功案例当属FDCC(Federal Desktop Core Configuration,联邦桌面的核心配置)项目,FDCC是在美国政府支持下建立的桌面系统(Windows XP、Windows vista等)相关安全基线要求规范,并通过自动化的工具进行检查。FDCC基于NVD、NCP等内容进行基线安全核查。NVD(National Vulnerability Database,国家漏洞数据库)为自动化漏洞管理、安全评估和合规性检查提供数据支撑,包含安全核查名单、与安全相关的软件漏洞、配置错误以及量化影 响等。NVD数据库针对数据库中的漏洞等提出了一整套核查名单(Checklist),划归到NCP(National Checklist Program)计划中。简言之FDCC体现了两个方面的特性:

1. 标准化:在NVD、NCP的基础上,构建了一套针对桌面系统的安全基线(检查项),这些检查项由安全漏洞、安全配置等有关检查内容构成,为标准化的技术安全操作提供了框架。

2. 自动化:针对桌面系统的特性,采用标准化的检查内容和检查方法,通过自动化的工具来执行,为自动化的技术安全操作提供支持。

如图1.2所示,为NVD和NCP的逻辑关系图:

图 1.2 NVD和NCP示意图

综上,安全基线的重要理论基础之一就是美国的NVD以及SCAP体系。在运营商行业中业务系统可以很容易地找到安全基线的应用价值, 比如某运营商的智能网系统在各省级公司中的业务应用环境、网络连接情况、内部组网结构、内部系统构成等都存在很大的相似性,因此这就为构建一套运营商自身 业务系统的“SCAP”计划提供了基础。

二. 安全基线的定义

2.1 安全基线的概念

安全基线是一个信息系统的最小安全保证, 即该信息系统最基本需要满足的安全要求。信息系统安全往往需要在安全付出成本与所能够承受的安全风险之间进行平衡, 而安全基线正是这个平衡的合理的分界线。不满足系统最基本的安全需求, 也就无法承受由此带来的安全风险, 而非基本安全需求的满足同样会带来超额安全成本的付出, 所以构造信息系统安全基线己经成为系统安全工程的首要步骤, 同时也是进行安全评估、解决信息系统安全性问题的先决条件。

2.2 安全基线的框架

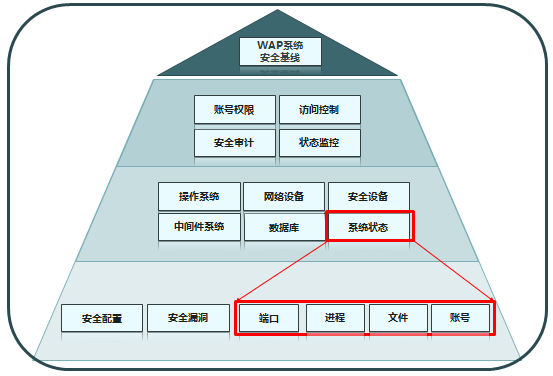

在充分考虑行业的现状和行业最佳实践,并参考了运营商下发的各类安全政策文件,继承和吸收了国家等级保护、风险评估的经验成果等基础上,构建出基于业务系统的基线安全模型如图2.1所示:

图 2.1 基线安全模型

基线安全模型以业务系统为核心,分为业务层、功能架构层、系统实现层三层架构:

1. 第一层是业务层,这个层面中主要是根据不同业务系统的特性,定义不同安全防护的要求,是一个比较宏观的要求。

2. 第二层是功能架构层,将业务系统分解为相对应的应用系统、数据库、操作系统、网络设备、安全设备等不同的设备和系统模块,这些模块针对业务层定义的安全防护要求细化为此层不同模块应该具备的要求。

3. 第三层是系统实现层,将第二层模块根据业务系统的特性进一步分解,如将操作系统可分解为Windows、Solaris等系统模块,网络设备分解为华为路 由器、Cisco路由器等系统模块……这些模块中又具体的把第二层的安全防护要求细化到可执行和实现的要求,称为Windows安全基线、华为路由器安全 基线等。

下面以运营商的WAP系统为例对模型的应用进行说明:

首先WAP系统要对互联网用户提供服务,存在互联网的接口,那么就会受到互联网中各种蠕虫的攻击威胁,在第一层中就定义需要防范蠕虫 攻击的要求。蠕虫攻击的防护要求对于功能架构层的操作系统、网络设备、网络架构、安全设备等都存在可能的影响,因此在这些不同的模块中需要定义相对应的防 范要求,而针对这些防范要求,如何来实现呢?这就需要定义全面、有效的第三层模块要求了。针对不同类型蠕虫病毒的威胁,在Windows、Solaris 等系统的具体防范要求是不一样的,第三层中就是针对各种安全威胁针对不同的模块定义不同的防护要求,这些不同模块的防护要求就统一称为WAP业务系统的安 全基线。针对WAP业务系统安全基线的检查,就可以转化为针对操作系统、网络设备等的脆弱性检查上面。

2.3 安全基线的内容

根据业界通行的一些安全风险评估方法及运营商日常安全维护经验,我们将安全基线的内容分为三个方面:1)系统存在的安全漏洞。2)系统配置的脆弱性。3)系统状态的检查。业务系统的安全基线由以上三方面必须满足的最小要求组成。具体组成如图2.2所示:

图 2.2 安全基线的组成

具体来说,安全基线的三个组成部分分别为:

1) 漏洞信息:漏洞通常是由于软件或协议等系统自身存在缺陷引起的安全风险,一般包括了登录漏洞、拒绝服务漏洞、缓冲区溢出、信息泄漏、蠕虫后门、意外情况处 置错误等,反映了系统自身的安全脆弱性。由于漏洞信息由相应的国际标准,如CVE(Common Vulnerabilities & Exposures ,公共漏洞和暴露)就列出了各种已知的安全漏洞,因此系统的初始漏洞安全基线可以采用通用标准。

2) 安全配置:通常都是由于人为的疏忽造成,主要包括了账号、口令、授权、日志、IP通信等方面内容,反映了系统自身的安全脆弱性。在安全配置基线方面,移动 集团下发了操作系统安全配置规范、路由器安全配置规范、数据库安全配置规范等一系列规范,因为系统初始安全配置基线可以采用集体下发的标准。

3) 系统重要状态:包含系统端口状态、进程、账号以及重要文件变化的监控。这些内容反映了系统当前所处环境的安全状况,有助于我们了解业务系统运行的动态情 况。由于系统状态基线随着业务应用不同而不同,没有标准模板可借鉴。我们通过对系统的状态信息进行一个快照,对非标准的进程端口、关键文件MD5校验值等 信息确认后作为初始的系统状态安全基线。

业务系统的安全基线建立起来后,可以形成针对不同系统的详细漏洞要求和检查项(Checklist),为标准化和自动化的技术安全操作提供可操作和可执行的标准。

三. 安全基线检查的工具化实现思路

3.1 工具化安全检查的方式

3.1.1 远程检查

远程检查通常描述为漏洞扫描技术,主要是用来评估信息系统的安全性能,是信息安全防御中的一项重要技术,其原理是采用不提供授权的情 况下模拟攻击的形式对目标可能存在的已知安全漏洞进行逐项检查,目标可以是终端设备、主机、网络设备、甚至数据库等应用系统。系统管理员可以根据扫描结果 提供安全性分析报告,为提高信息安全整体水平产生重要依据。

图 3.1 远程检查示意图

在远程评估技术方面,绿盟科技颇有建树。其中,绿盟科技的漏洞扫描产品曾在移动集团组织的中外漏洞产品评测中名列第一,并获得了英国西海岸实验室的checkmark认证。

基于多年的安全服务实践经验,同时结合用户对安全评估产品的实际应用需求,绿盟科技自主研发了远程安全评估系统,它采用高效、智能的 漏洞识别技术,第一时间主动对网络中的资产进行细致深入的漏洞检测、分析,并给用户提供专业、有效的漏洞防护建议,让攻击者无机可乘,是您身边专业的“漏 洞管理专家”。极光具有以下特点:

1.依托专业的NSFOCUS安全小组,综合运用NSIP(NSFOCUS Intelligent Profile)等多种领先技术,自动、高效、及时准确地发现网络资产存在的安全漏洞;

2.对发现的网络资产的安全漏洞进行详细分析,并采用权威的风险评估模型将风险量化,给出专业的解决方案;

3.提供Open VM(Open Vulnerability Management开放漏洞管理)工作流程平台,将先进的漏洞管理理念贯穿整个产品实现过程中;

4.通过国际权威漏洞管理机构CVE 最高级别认证,CVE compatible;

5.亚太地区唯一获得英国西海岸实验室安全认证的漏洞扫描产品;

6.极光远程安全评估系统在业界的广泛认可,广泛应用于测评机构、运营商、金融、政企等行业;在中国移动、金财工程等多个入围测评中排名第一。

3.1.2 本地检查

本地检查是基于目标系统的管理员权限,通过Telnet/SSH/SNMP、远程命令获取等方式获取目标系统有关安全配置和状态信息;然后根据这些信息在检查工具本地与预先制定好的检查要求进行比较,分析符合情况;最后根据分析情况汇总出合规性检查结果。

配置核查是本地检查最常见的一项内容。配置检查工具主要是针对Windows、Solaris等操作系统,华为、Cisco、Juniper等路由器和Oracle 数据库进行安全检查。检查项主要包括:账号、口令、授权、日志、IP协议等有关的安全特性。

图 3.2 本地检查示意图

绿盟科技配合移动集团在2008年11月开发了中国移动安全配置核查工具。

中国移动针对业务系统的安全特性,制订了针对性的《中国移动设备通用安全功能和配置规范》系列规范(以下简称《配置规范》),规范的 出台让运维人员有了检查默认风险的标准,是整个安全基线的重要组成部分。随着日常安全检查、合规性安全检查的开展,面对业务系统内种类繁多、数量众多的设 备、系统,如何快速、有效的进行配置安全检查成为一个难题。运用这一产品可以对中国移动网络中的操作系统、网络设备、数据库等《配置规范》符合性检查,从 系统部署和集成的层面规避缺省脆弱性的存在。目前,该工具在中国移动集团以及14个省公司运维中使用。

3.2 安全基线检查的工具化设计

3.2.1 安全基线检查工具框架

安全基线检查工具基于业务系统安全运行的要求(最低/基本),对目标系统的漏洞、配置和重要状态进行检查。

从检查的方式上来看,分为远程检查和本地检查。远程检查体现为漏洞扫描的过程,本地检查体现为对配置的检查和对重要状态的检查。因此,以检查手段为基础,将安全基线检查分为安全漏洞检查、安全配置检查和重要状态监控。

最终,工具以系统快照的方式获得安全检查的结果,并与安全基线比对,获得当前系统的安全状况,并通过多次检查的结果,梳理出系统的变化趋势。

图 3.3 安全基线检查工具框架

3.2.2 安全基线的建立

安全基线的建立是以对业务系统的安全评估和基线梳理基础上的。

1. 安全漏洞:通常是属于系统自身的问题引起的安全风险,一般包括了登录漏洞、拒绝服务漏洞、缓冲区溢出、信息泄漏、蠕虫后门、意外情况处置错误等,反映了系统自身的安全脆弱性。

2. 安全配置:通常都是由于人为的疏忽造成,主要包括了账号、口令、授权、日志、IP通信等方面内容,反映了系统自身的安全脆弱性。安全配置方面与系统的相关 性非常大,同一个配置项在不同业务环境中的安全配置要求是不一样的,如在WEB系统边界防火墙中需要开启HTTP通信,但一个WAP网关边界就没有这样的 需求,因此在设计业务系统安全基线的时候,安全配置是一个需要关注的重点。

3. 重要状态:重要状态,包括端口、进程和重要文件,这些状态的异常可能意味着来自于外部的各种威胁因素导致,比如非法登陆尝试、木马后门、DDoS攻击等都属于安全异常活动,反映了系统当前所处环境的安全状况,和可能存在的外部风险。

3.2.3 安全基线检查的应用

业务系统的安全基线建立起来后,可以形成针对不同系统的详细漏洞要求和checklist要求,为标准化的技术安全操作提供了框架和 标准。其应用范围非常广泛,主要包括新业务系统的上线安全检查、第三方入网安全检查、合规性安全检查(上级检查)、日常安全检查等。通过对目标系统展开合 规安全检查,找出不符合的项并选择和实施安全措施来控制安全风险。

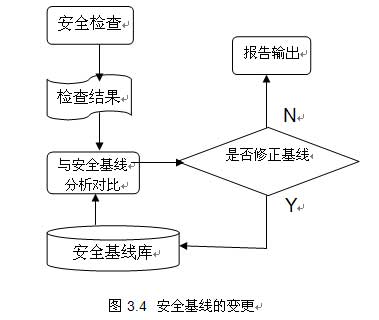

3.2.4 安全基线的变更

基于安全基线的检查工作,可以预见的难题可能在于,使用通用的安全基线评估时,由于各个业务系统、各个设备由于功能应用的不同,安全 要求也不同;同一设备随着应用的改变,安全要求也随之改变。因此每次使用同一安全基线进行检查,就会重复出现一些已经确认过的风险,而一些新出现的风险却 又未加进检查范围内。

我们使用初始安全基线进行通用安全评估后,系统管理员、安全人员对评估结果进行确认,如果有需要忽略或新增的项目,就调整并保存到基 线数据库中。如果没有就返回到评估结果。当启动后一次评估并生成评估结果后,新的评估结果会与基线库中的安全基线自动进行对比,管理员、安全人员对评估结 果进行确认,如果有需要忽略或新增的项目,就保存到基线库形成新的基线。如果没有任何基线项目需要变更,则生成新的评估报告。 如此循环,使用来参照的安全基线能够随着系统变化而变化。

图3.4为安全基线变更的流程示意图:

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?