一、 Windows登录类型

Windows登录类型对应含义如下表:

| 类型ID | 登录方式 | 描述信息 |

| 2 | Interactive | A user logged on to this computer at the console |

| 3 | Network | A user or computer logged on to this computer from the network |

| 4 | Batch | Batch logon type is used by batch servers, where processes might run on behalf of a user without the user’s direct intervention |

| 5 | Service | A service was started by the Service Control Manager |

| 7 | Unlock | This workstation was unlocked |

| 8 | NetworkCleartext | A user logged on to a network and the user password was passed to the authentication package in its unhashed (plain text) form. It is possible that the unhashed password was passed across the network, for example, when IIS performed basic authentication |

| 9 | NewCredentials | A caller (process, thread, or program) cloned its current token and specified new credentials for outbound connections. The new logon session has the same local identity, but it uses different credentials for other network connections. |

| 10 | RemoteInteractive | A user logged on to this computer remotely using Terminal Services or a Remote Desktop connection. |

| 11 | CachedInteractive | A user logged on to this computer with network credentials that were stored locally on the computer. The domain controller was not contacted to verify the credentials |

登录类型2:交互式登录(Interactive): 就是指用户在计算机的控制台上进行的登录,也就是在本地键盘上进行的登录。

登录类型3:网络(Network): 最常见的是访问网络共享文件夹或打印机。另外大多数情况下通过网络登录IIS时也被记为这种类型,但基本验证方式的IIS登录是个例外,它将被记为类型8。

登录类型4:批处理(Batch) :当Windows运行一个计划任务时,“计划任务服务”将为这个任务首先创建一个新的登录会话以便它能在此计划任务所配置的用户账户下运行,当这种登录出现时,Windows在日志中记为类型4,对于其它类型的工作任务系统,依赖于它的设计,也可以在开始工作时产生类型4的登录事件,类型4登录通常表明某计划任务启动,但也可能是一个恶意用户通过计划任务来猜测用户密码,这种尝试将产生一个类型4的登录失败事件,但是这种失败登录也可能是由于计划任务的用户密码没能同步更改造成的,比如用户密码更改了,而忘记了在计划任务中进行更改。

登录类型5:服务(Service) :与计划任务类似,每种服务都被配置在某个特定的用户账户下运行,当一个服务开始时,Windows首先为这个特定的用户创建一个登录会话,这将被记为类型5,失败的类型5通常表明用户的密码已变而这里没得到更新。

登录类型7:解锁(Unlock) :很多公司都有这样的安全设置:当用户离开屏幕一段时间后,屏保程序会锁定计算机屏幕。解开屏幕锁定需要键入用户名和密码。此时产生的日志类型就是Type 7。

登录类型8:网络明文(NetworkCleartext) :通常发生在IIS 的 ASP登录。不推荐。

登录类型9:新凭证(NewCredentials) :通常发生在RunAS方式运行某程序时的登录验证。

登录类型10:远程交互(RemoteInteractive) :通过终端服务、远程桌面或远程协助访问计算机时,Windows将记为类型10,以便与真正的控制台登录相区别,注意XP之前的版本不支持这种登录类型,比如Windows2000仍然会把终端服务登录记为类型2。

登录类型11:缓存交互(CachedInteractive) :在自己网络之外以域用户登录而无法登录域控制器时使用缓存登录。默认情况下,Windows缓存了最近10次交互式域登录的凭证HASH,如果以后当你以一个域用户登录而又没有域控制器可用时,Windows将使用这些HASH来验证你的身份。

本文由赛克蓝德(secisland)原创,转载请标明出处,感谢!

二、 常见登录类型日志分析(以windows2008为例)

1、本地交互式登录,也就是我们每天最常使用的登录方式。

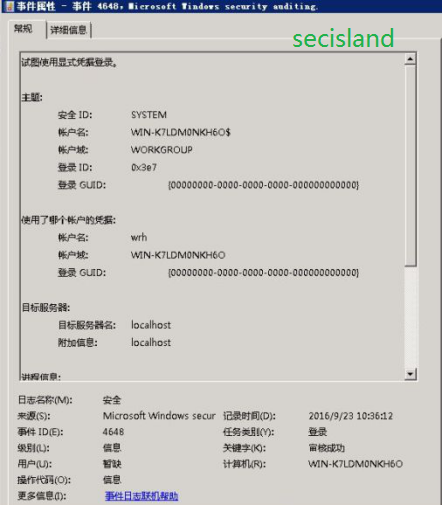

首先是成功的登录,从日志分析来看至少会有2个事件发生,分别为ID4648、 4624,以下从上至下分别是各自的截图。

审核成功 2016/9/23 10:36:12 Microsoft Windows security auditing. 4648 登录

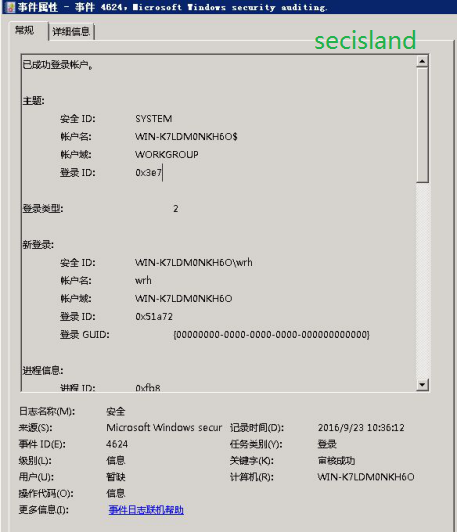

审核成功 2016/9/23 10:36:12 Microsoft Windows security auditing. 4624 登录

现在来分析下,首先是ID4648事件,该事件说明有人使用身份凭据在尝试登录,并且头字段中的用户名为SYSTEM。看看描述信息中有什么:

日志名称: Security

来源: Microsoft-Windows-Security-Auditing

日期: 2016/9/23 10:36:12

事件 ID: 4648

任务类别: 登录

级别: 信息

关键字: 审核成功

用户: 暂缺

计算机: WIN-K7LDM0NKH6O (目标机器名)

说明:

试图使用显式凭据登录。(说明有人在尝试登录)

主题:

安全 ID: SYSTEM

帐户名: WIN-K7LDM0NKH6O$(主机名加了$后缀)

帐户域: WORKGROUP (主机的域名,此例中主机在名称为“WORKGROUP”的工作组中)

登录 ID: 0x3e7

登录 GUID: {00000000-0000-0000-0000-000000000000}

使用了哪个帐户的凭据:

帐户名: wrh(登录使用的用户名)

帐户域: WIN-K7LDM0NKH6O (目标帐户域)

登录 GUID: {00000000-0000-0000-0000-000000000000}

目标服务器:

目标服务器名: localhost

附加信息: localhost

进程信息:

进程 ID: 0xfb8

进程名: C:\Windows\System32\winlogon.exe

网络信息:

网络地址: 127.0.0.1

端口: 0

接着是ID4624事件,看看描述信息:

日志名称: Security

来源: Microsoft-Windows-Security-Auditing

日期: 2016/9/23 10:36:12

事件 ID: 4624

任务类别: 登录

级别: 信息

关键字: 审核成功

用户: 暂缺

计算机: WIN-K7LDM0NKH6O

说明:

已成功登录帐户。

主题:

安全 ID: SYSTEM

帐户名: WIN-K7LDM0NKH6O$ (主机名加了$后缀)

帐户域: WORKGROUP

登录 ID: 0x3e7

登录类型: 2 (交互式登录)

新登录:

安全 ID: WIN-K7LDM0NKH6O\wrh

帐户名: wrh (登录的帐户名称)

帐户域: WIN-K7LDM0NKH6O

登录 ID: 0x51a72

登录 GUID: {00000000-0000-0000-0000-000000000000}

进程信息:

进程 ID: 0xfb8

进程名: C:\Windows\System32\winlogon.exe

网络信息:

工作站名: WIN-K7LDM0NKH6O

源网络地址: 127.0.0.1

源端口: 0

详细身份验证信息:

登录进程: User32

身份验证数据包: Negotiate

传递服务: -

数据包名(仅限 NTLM): -

密钥长度: 0

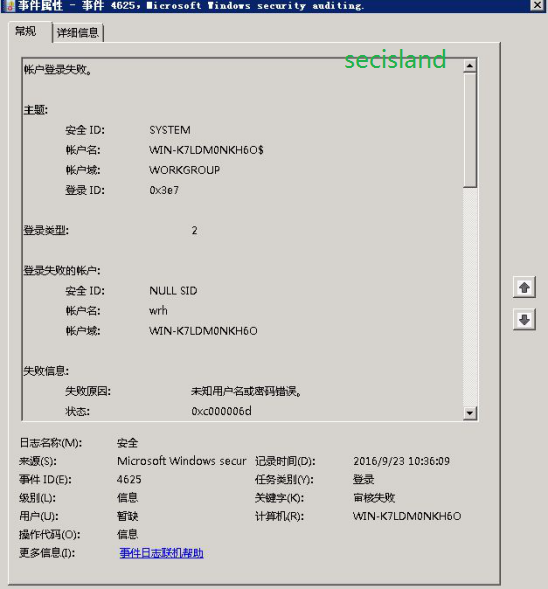

接下来看看失败的本地登录。失败登录会产生ID为4625的事件日志。

审核失败 2016/9/23 10:35:13 Microsoft Windows security auditing. 4625 登录

日志名称: Security

来源: Microsoft-Windows-Security-Auditing

日期: 2016/9/23 10:35:13

事件 ID: 4625

任务类别: 登录

级别: 信息

关键字: 审核失败

用户: 暂缺

计算机: WIN-K7LDM0NKH6O

说明:

帐户登录失败。

主题:

安全 ID: WIN-K7LDM0NKH6O\Administrator

帐户名: Administrator

帐户域: WIN-K7LDM0NKH6O

登录 ID: 0x1f903

登录类型: 2 (交互式登录)

登录失败的帐户:

安全 ID: NULL SID

帐户名: wrh (登录的帐户名称)

帐户域:

失败信息:

失败原因: 未知用户名或密码错误。(失败原因)

状态: 0xc000006e

子状态: 0xc000006e

进程信息:

调用方进程 ID: 0xec0

调用方进程名: C:\Windows\System32\dllhost.exe

网络信息:

工作站名: WIN-K7LDM0NKH6O

源网络地址: -

源端口: -

详细身份验证信息:

登录进程: Advapi

身份验证数据包: MICROSOFT_AUTHENTICATION_PACKAGE_V1_0

传递服务: -

数据包名(仅限 NTLM): -

密钥长度: 0

本文由赛克蓝德(secisland)原创,转载请标明出处,感谢!

2、使用RDP协议进行远程登录,这也是日常经常遇到的情况。

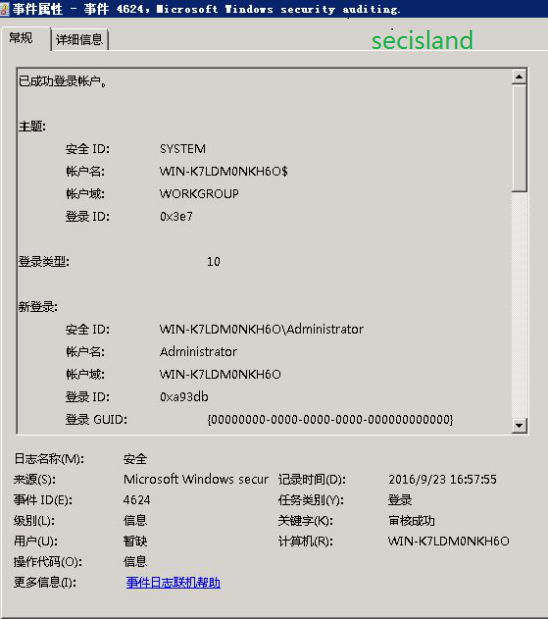

使用mstsc远程登录某个主机时,使用的帐户是管理员帐户的话,成功的情况下会有ID为4648、4624、4672的事件产生。首先是成功登录,如下图所示,从中可以看到ID为4624,审核成功,登录类型为10(远程交互)。并且描述信息中的主机名(源工作站)仍为被尝试登录主机的主机名,而不是源主机名。

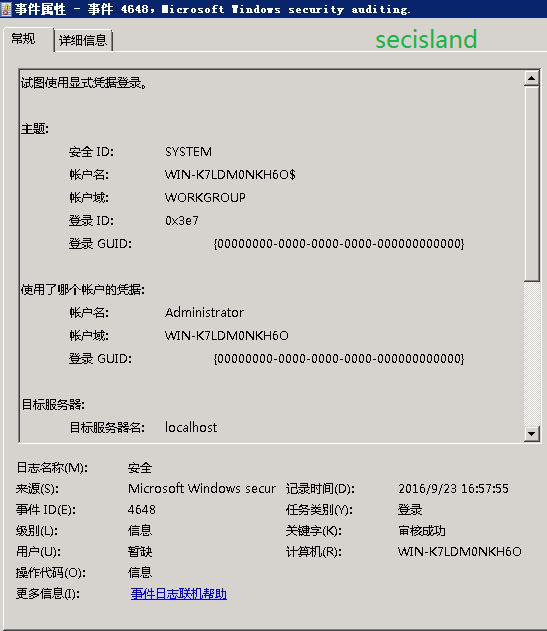

审核成功 2016/9/23 16:57:55 Microsoft Windows security auditing. 4648 登录

审核成功 2016/9/23 16:57:55 Microsoft Windows security auditing. 4624 登录

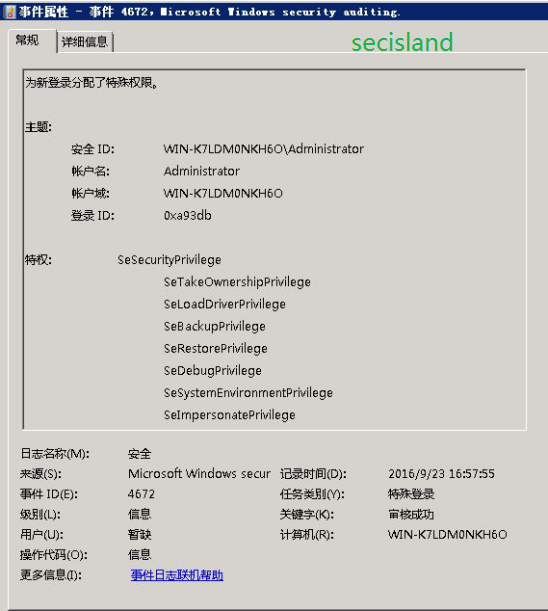

审核成功 2016/9/23 16:57:55 Microsoft Windows security auditing. 4672 特殊登录

现在来分析下,首先是ID4648事件,该事件说明有人使用身份凭据在尝试登录,并且头字段中的用户名为SYSTEM。看看描述信息中有什么:

日志名称: Security

来源: Microsoft-Windows-Security-Auditing

日期: 2016/9/23 16:57:55

事件 ID: 4648

任务类别: 登录

级别: 信息

关键字: 审核成功

用户: 暂缺

计算机: WIN-K7LDM0NKH6O

说明:

试图使用显式凭据登录。

主题:

安全 ID: SYSTEM

帐户名: WIN-K7LDM0NKH6O$

帐户域: WORKGROUP

登录 ID: 0x3e7

登录 GUID: {00000000-0000-0000-0000-000000000000}

使用了哪个帐户的凭据:

帐户名: Administrator

帐户域: WIN-K7LDM0NKH6O

登录 GUID: {00000000-0000-0000-0000-000000000000}

目标服务器:

目标服务器名: localhost

附加信息: localhost

进程信息:

进程 ID: 0xb3c

进程名: C:\Windows\System32\winlogon.exe

网络信息:

网络地址: 192.168.0.122 (源主机IP地址)

端口: 10898 (源主机端口)

接着是ID4624事件,看看描述信息:

日志名称: Security

来源: Microsoft-Windows-Security-Auditing

日期: 2016/9/23 16:57:55

事件 ID: 4624

任务类别: 登录

级别: 信息

关键字: 审核成功

用户: 暂缺

计算机: WIN-K7LDM0NKH6O

说明:

已成功登录帐户。

主题:

安全 ID: SYSTEM

帐户名: WIN-K7LDM0NKH6O$

帐户域: WORKGROUP

登录 ID: 0x3e7

登录类型: 10

新登录:

安全 ID: WIN-K7LDM0NKH6O\Administrator

帐户名: Administrator

帐户域: WIN-K7LDM0NKH6O

登录 ID: 0xa93db

登录 GUID: {00000000-0000-0000-0000-000000000000}

进程信息:

进程 ID: 0xb3c

进程名: C:\Windows\System32\winlogon.exe

网络信息:

工作站名: WIN-K7LDM0NKH6O

源网络地址: 192.168.0.122

源端口: 10898

详细身份验证信息:

登录进程: User32

身份验证数据包: Negotiate

传递服务: -

数据包名(仅限 NTLM): -

密钥长度: 0

从这里可以看出和本地登录至少有3个地方不一样,首先登录类型的ID为10,说明是远程交互式登录,其次是源网络地址和源端口。

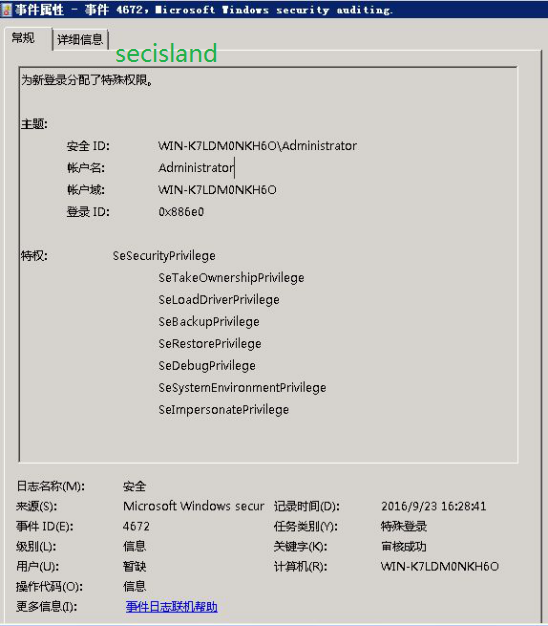

再来看看ID4672,特殊登录事件:

日志名称: Security

来源: Microsoft-Windows-Security-Auditing

日期: 2016/9/23 16:57:55

事件 ID: 4672

任务类别: 特殊登录

级别: 信息

关键字: 审核成功

用户: 暂缺

计算机: WIN-K7LDM0NKH6O

说明:

为新登录分配了特殊权限。

主题:

安全 ID: WIN-K7LDM0NKH6O\Administrator

帐户名: Administrator

帐户域: WIN-K7LDM0NKH6O

登录 ID: 0xa93db

特权: SeSecurityPrivilege

SeTakeOwnershipPrivilege

SeLoadDriverPrivilege

SeBackupPrivilege

SeRestorePrivilege

SeDebugPrivilege

SeSystemEnvironmentPrivilege

SeImpersonatePrivilege

所有为登录进程分配特殊权限的操作都属于“特殊登录”事件。特殊权限是指,帐户域WIN-K7LDM0NKH6O下的所有特权帐户,用户无法使用这些特权帐户登录系统,这些帐户是留给系统服务进程执行特权操作用的。

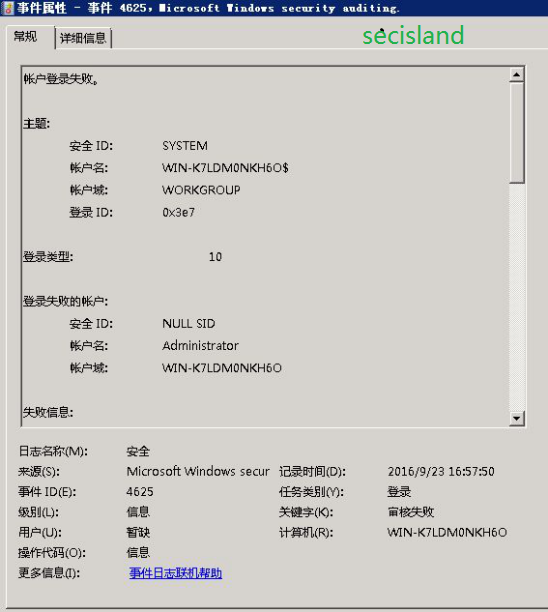

接下来看看失败的RDP协议登录。失败登录会产生ID为4625的事件日志。

审核失败 2016/9/23 16:57:50 Microsoft Windows security auditing. 4625 登录

日志名称: Security

来源: Microsoft-Windows-Security-Auditing

日期: 2016/9/23 16:57:50

事件 ID: 4625

任务类别: 登录

级别: 信息

关键字: 审核失败

用户: 暂缺

计算机: WIN-K7LDM0NKH6O

说明:

帐户登录失败。

主题:

安全 ID: SYSTEM

帐户名: WIN-K7LDM0NKH6O$

帐户域: WORKGROUP

登录 ID: 0x3e7

登录类型: 10

登录失败的帐户:

安全 ID: NULL SID

帐户名: Administrator

帐户域: WIN-K7LDM0NKH6O

失败信息:

失败原因: 未知用户名或密码错误。

状态: 0xc000006d

子状态: 0xc000006a

进程信息:

调用方进程 ID: 0xb3c

调用方进程名: C:\Windows\System32\winlogon.exe

网络信息:

工作站名: WIN-K7LDM0NKH6O

源网络地址: 192.168.0.122

源端口: 10898

详细身份验证信息:

登录进程: User32

身份验证数据包: Negotiate

传递服务: -

数据包名(仅限 NTLM): -

密钥长度: 0

使用不存在的用户名和错误密码分别登录失败,ID为4625,登录类型为10(远程交互)。审核失败,列出了登录失败的账户名和失败原因。

本文由赛克蓝德(secisland)原创,转载请标明出处,感谢!

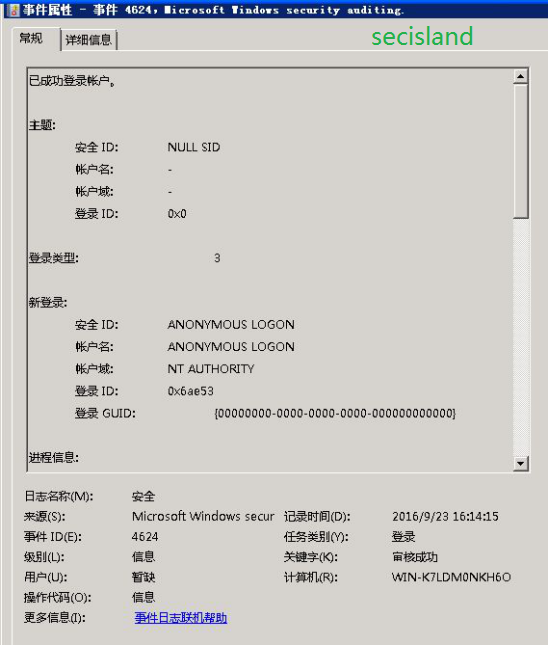

3、远程访问某台主机的共享资源,如某个共享文件夹。

首先是使用正确的用户名和密码访问远程共享主机,登录事件ID为4624,登录类型为3(Network),审核成功。列出了源网络地址和端口。

审核成功 2016/9/23 16:14:15 Microsoft Windows security auditing. 4624 登录

日志名称: Security

来源: Microsoft-Windows-Security-Auditing

日期: 2016/9/23 16:14:15

事件 ID: 4624

任务类别: 登录

级别: 信息

关键字: 审核成功

用户: 暂缺

计算机: WIN-K7LDM0NKH6O

说明:

已成功登录帐户。

主题:

安全 ID: NULL SID

帐户名: -

帐户域: -

登录 ID: 0x0

登录类型: 3

新登录:

安全 ID: ANONYMOUS LOGON

帐户名: ANONYMOUS LOGON

帐户域: NT AUTHORITY

登录 ID: 0x6ae53

登录 GUID: {00000000-0000-0000-0000-000000000000}

进程信息:

进程 ID: 0x0

进程名: -

网络信息:

工作站名: CHINA-CE675F3BC

源网络地址: 192.168.0.122

源端口: 10234

详细身份验证信息:

登录进程: NtLmSsp

身份验证数据包: NTLM

传递服务: -

数据包名(仅限 NTLM): NTLM V1

密钥长度: 0

如果访问共享资源使用的帐户名、密码正确,但是该用户对指定的共享文件夹没有访问权限时仍然会有ID为4624的认证成功事件产生。

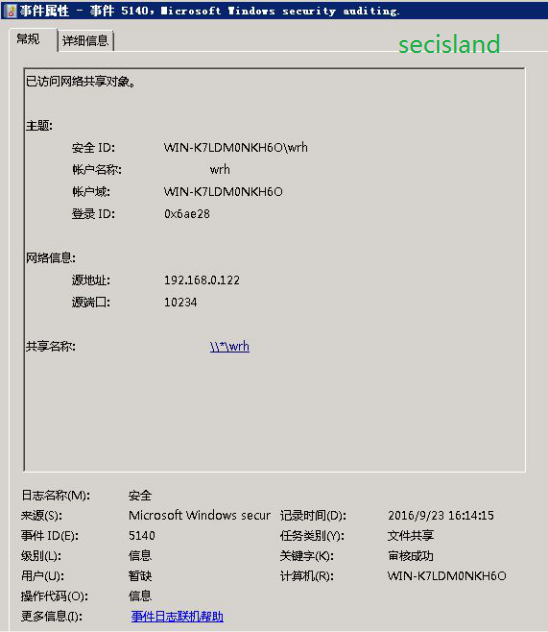

接下来的是事件ID为5140的文件共享日志,显示了访问的共享文件夹名称。

审核成功 2016/9/23 16:14:15 Microsoft Windows security auditing. 5140 文件共享

日志名称: Security

来源: Microsoft-Windows-Security-Auditing

日期: 2016/9/23 16:14:15

事件 ID: 5140

任务类别: 文件共享

级别: 信息

关键字: 审核成功

用户: 暂缺

计算机: WIN-K7LDM0NKH6O

说明:

已访问网络共享对象。

主题:

安全 ID: WIN-K7LDM0NKH6O\wrh

帐户名称: wrh

帐户域: WIN-K7LDM0NKH6O

登录 ID: 0x6ae28

网络信息:

源地址: 192.168.0.122

源端口: 10234

共享名称: \\*\wrh

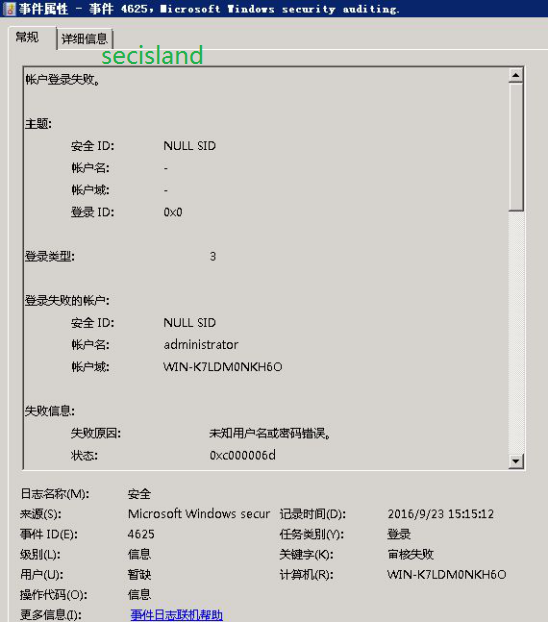

再来看看共享访问登录失败事件ID4625的日志信息:

审核失败 2016/9/23 15:15:12 Microsoft Windows security auditing. 4625 登录

日志名称: Security

来源: Microsoft-Windows-Security-Auditing

日期: 2016/9/23 15:15:12

事件 ID: 4625

任务类别: 登录

级别: 信息

关键字: 审核失败

用户: 暂缺

计算机: WIN-K7LDM0NKH6O

说明:

帐户登录失败。

主题:

安全 ID: NULL SID

帐户名: -

帐户域: -

登录 ID: 0x0

登录类型: 3

登录失败的帐户:

安全 ID: NULL SID

帐户名: administrator

帐户域: WIN-K7LDM0NKH6O

失败信息:

失败原因: 未知用户名或密码错误。

状态: 0xc000006d

子状态: 0xc000006a

进程信息:

调用方进程 ID: 0x0

调用方进程名: -

网络信息:

工作站名: CHINA-CE675F3BC

源网络地址: 192.168.0.122

源端口: 9323

详细身份验证信息:

登录进程: NtLmSsp

身份验证数据包: NTLM

传递服务: -

数据包名(仅限 NTLM): -

密钥长度: 0

同RDP协议远程登录,使用不存在的用户名和错误密码分别登录失败,ID为4625,登录类型为3(网络)。审核失败,列出了登录失败的账户名和失败原因。

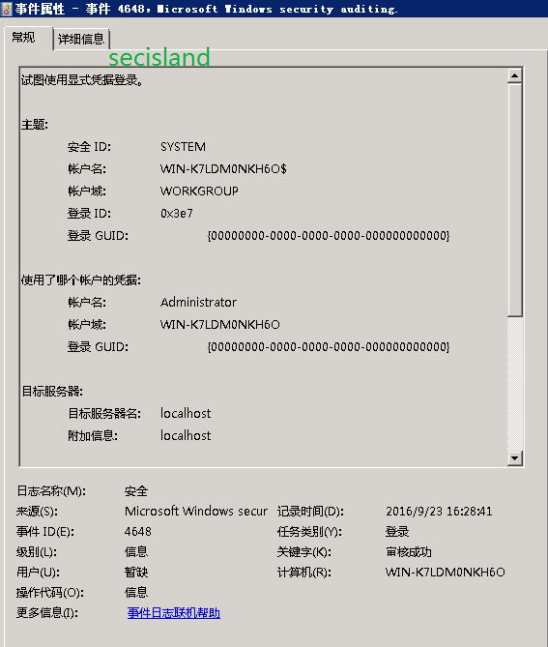

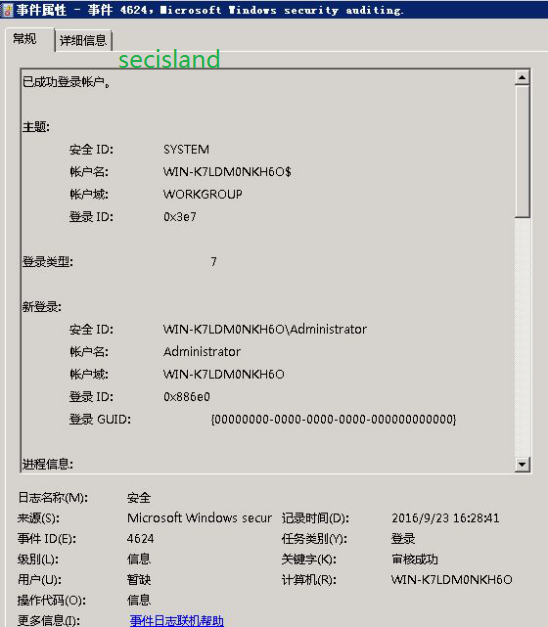

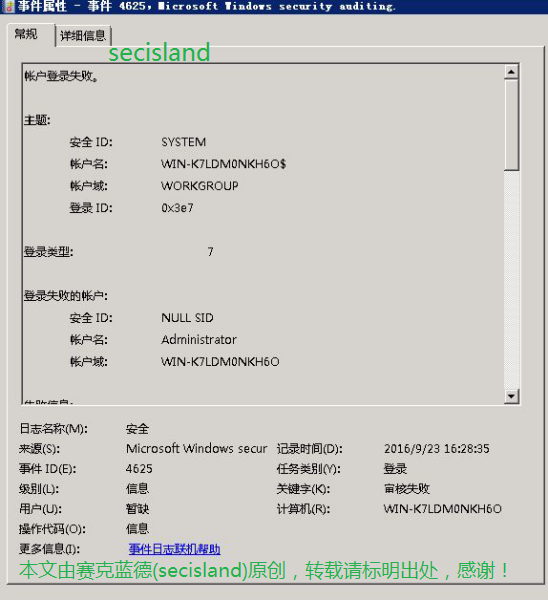

4、解锁登录

解锁登录和远程登录一样,成功的情况下会有ID为4648、4624、4672的事件产生。首先是成功登录,如下图所示,从中可以看到ID为4624,审核成功,登录类型为7(Unlock)。

审核成功 2016/9/23 16:28:41 Microsoft Windows security auditing. 4648 登录

审核成功 2016/9/23 16:28:41 Microsoft Windows security auditing. 4624 登录

审核成功 2016/9/23 16:28:41 Microsoft Windows security auditing. 4672 特殊登录

接下来看看失败的解锁登录。同样,失败登录会产生ID为4625的事件日志。

审核失败 2016/9/23 16:28:35 Microsoft Windows security auditing. 4625 登录

日志名称: Security

来源: Microsoft-Windows-Security-Auditing

日期: 2016/9/23 16:28:35

事件 ID: 4625

任务类别: 登录

级别: 信息

关键字: 审核失败

用户: 暂缺

计算机: WIN-K7LDM0NKH6O

说明:

帐户登录失败。

主题:

安全 ID: SYSTEM

帐户名: WIN-K7LDM0NKH6O$

帐户域: WORKGROUP

登录 ID: 0x3e7

登录类型: 7

登录失败的帐户:

安全 ID: NULL SID

帐户名: Administrator

帐户域: WIN-K7LDM0NKH6O

失败信息:

失败原因: 未知用户名或密码错误。

状态: 0xc000006d

子状态: 0xc000006a

进程信息:

调用方进程 ID: 0x204

调用方进程名: C:\Windows\System32\winlogon.exe

网络信息:

工作站名: WIN-K7LDM0NKH6O

源网络地址: 192.168.0.122

源端口: 10156

详细身份验证信息:

登录进程: User32

身份验证数据包: Negotiate

传递服务: -

数据包名(仅限 NTLM): -

密钥长度: 0

同样,使用不存在的用户名和错误密码分别登录失败,ID为4625,登录类型为7(unlock)。审核失败,列出了登录失败的账户名和失败原因。

最后我们总结一下“审计登录”事件:

· 在进程尝试通过显式指定帐户的凭据来登录该帐户时生成4648事件。

· 成功的登录通常会有4624事件产生,在创建登录会话后在被访问的计算机上生成此事件。

· 如果用户有特权会有4672事件产生。

· 通常情况下只需关注登录类型为2、3、7、10类型的4625登录失败事件。

本文由赛克蓝德(secisland)原创,转载请标明出处,感谢!

1609

1609

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?