联想网御 5.6.1 需求描述上图所示的网络有四个网络区段

5.6.1需求描述

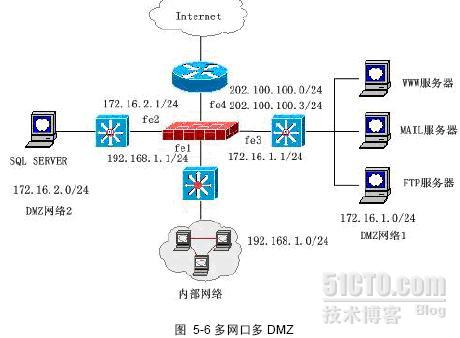

上图所示的网络有四个网络区段。其中内部网络区段的网络地址是192.168.1.0,掩码是

255.255.255.0;DMZ1 的网络地址是172.16.1.0,掩码是255.255.255.0;DMZ2 的网络地址

是172.16.2.0,掩码是255.255.255.0;fe4 所在网段的网络地址是202.100.100.0,掩码是

255.255.255.0。

fe1 工作在路由模式,IP 地址是192.168.1.1,掩码是255.255.255.0;fe2 工作在路由模式,

IP 地址是172.16.2.1,掩码是255.255.255.0;fe3 工作在路由模式,IP 地址是172.16.1.1,掩

码是255.255.255.0;fe4 工作在路由模式,IP 地址是202.100.100.3,掩码是255.255.255.0。

内部网络的网关指向192.168.1.1,DMZ1 的网关指向172.16.1.1,DMZ2 的网关指向

172.16.2.1,防火墙的缺省网关指向202.100.100.1。

防火墙的默认安全策略是禁止。区段间的安全策略是:允许内部网络区段访问DMZ1 的

http,smtp,pop3,ftp 服务,DMZ2 的所有服务,INTERNET 的http,smtp,pop3,ftp 服

务;允许DMZ1 访问DMZ2 的所有服务;允许INTERNET 访问DMZ1 的http,smtp,pop3,

ftp 服务。其他的访问都禁止。

5.6.2 配置步骤

1. 设备配置请参考上面的需求描述。

注意:在配置安全策略前,请先添加如下的资源:

LOCAL_NET:192.168.1.0,掩码255.255.255.0,网络地址。

DMZ1_NET:172.16.1.0,掩码255.255.255.0,网络地址。

DMZ2_NET:172.16.2.0,掩码255.255.255.0,网络地址。

WWW_SERVER:172.16.1.2,掩码255.255.255.255,主机地址。

MAIL_SERVER:172.16.1.3,掩码255.255.255.255,主机地址。

FTP_SERVER:172.16.1.4,掩码255.255.255.255,主机地址。

SQL_SERVER:172.16.2.2,掩码255.255.255.255,主机地址。

2. 策略配置>安全规则>:添加源地址是LOCAL_NET,目的地址是any,服务是http,动

作是允许的包过滤规则。

3. 策略配置>安全规则>:添加源地址是LOCAL_NET,目的地址是any,服务是smtp,动

作是允许的包过滤规则。

4. 策略配置>安全规则>:添加源地址是LOCAL_NET,目的地址是any,服务是pop3,

动作是允许的包过滤规则。

5. 策略配置>安全规则>:添加源地址是LOCAL_NET,目的地址是any,服务是ftp,动

作是允许的包过滤规则。

6. 策略配置>安全规则>:添加源地址是LOCAL_NET,目的地址是DMZ2_NET,服务是

any,动作是允许的包过滤规则。

7. 策略配置>安全规则>:添加源地址是DMZ1_NET,目的地址是DMZ2_NET,服务是

any,动作是允许的包过滤规则。

8. 策略配置>安全规则>:添加源地址是any,目的地址是DMZ1_NET,服务是http,动作

是允许的包过滤规则。

9. 策略配置>安全规则>:添加源地址是any,目的地址是DMZ1_NET,服务是smtp,动

作是允许的包过滤规则。

10. 策略配置>安全规则>:添加源地址是any,目的地址是DMZ1_NET,服务是pop3,动

作是允许的包过滤规则。

11. 策略配置>安全规则>:添加源地址是any,目的地址是DMZ1_NET,服务是ftp,动作

是允许的包过滤规则。

12. 策略配置>安全规则>:添加源地址是LOCAL_NET,目的地址是any,服务是any 的

NAT 规则。

13. 策略配置>安全策略>:添加公开地址是202.100.100.3,对外服务是http,内部地址是

WWW_SERVER,内部服务是http 的端口映射规则。

14. 策略配置>安全策略>:添加公开地址是202.100.100.3,对外服务是smtp,内部地址是

MAIL_SERVER,内部服务是smtp 的端口映射规则。

15. 策略配置>安全策略>:添加公开地址是202.100.100.3,对外服务是pop3,内部地址是

MAIL_SERVER,内部服务是pop3 的端口映射规则。

16. 策略配置>安全策略>:添加公开地址是202.100.100.3,对外服务是ftp,内部地址是

FTP_SERVER,内部服务是ftp 的端口映射规则。

转载于:https://blog.51cto.com/lbamboo/559973

2880

2880

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?