前面已经讲过了什么是彩虹表,如果还不知道什么是彩虹表的朋友请先看:普及彩虹表知识。接下来通过实例来介绍如何通过彩虹表破解windows Hash。再开始之前,有必要详细解释一下Windows Hash,Windows Hash有两种:LM(Lan Manage) Hash和NTLM(New Technology Lan Manage) Hash:

1. LM Hash: 将密码分成n(n为1-2)个7字节一段,不足的补0,然后每段加一个字节的校验,采用DES加密存储。

2. NTLM Hash: 采用MD4+RSA加密存储。

其中9X系列操作系统采用的是LM;2K、XP、2K3为了保持兼容性,同时采用了LM和NTLM;Vista,2008,Win7采用的是NTLM。

现在开始进入正题。先说一下思路吧:先通过pwdump6导出windows hash文件->使用ophcrach破解。文中会用到3个工具:pwdump6、XP free fast (彩虹表)、ophcrack,点击这些链接即可以到达下载页。

第一步:导出windows hash文件

此步骤要求在远程主机上有一个拥有administrators权限的用户账号,并且开启了IPC$,Admin$共享(默认是开启的),才能用pwdump获取windows hash。看到这里你也许会问:如果在远程主机上有管理权限的用户帐号了,那破解还有什么意义呢?其实意义可大了,比如你通过溢出或者Web***获得了远程主机的shell,为了不让管理员注意到,又能方便下次进入到此主机,我们就得破解现有用户的密码;同时,我们通过破解得到此主机上的密码,利用收集到的情报进行综合分析,很容易的就可以进入到网内的其他主机。废话到此打住,现在开始正式工作。将下载下来在pwdump解压,再命令提示符下切换到pwdump目录,执行如下命令:

pwdump.exe -u username -p password -o win.hash host #username为具有管理员权限的用户名; #password为密码; #host为开启了IPC$、admin$共享的计算机名或ip地址;

执行完成后会在pwdump目录下生成一个win.hash,这就是我们需要的Windows Hash文件。OK,第一步完成!

第二步:开始破解

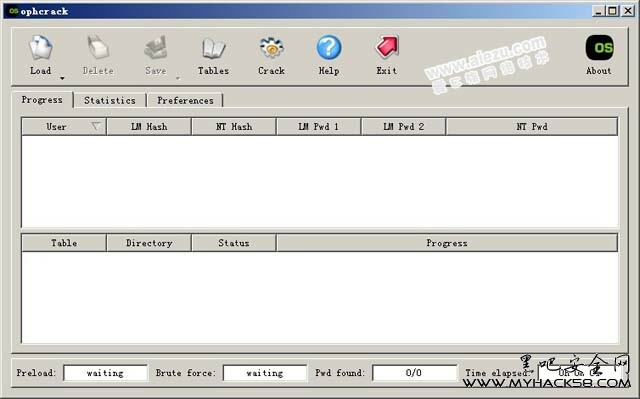

将下载下来的ophcreak安装好后运行ophcreak,ophcreak的界面如下:

A. 安装彩虹表:

点击"Tables"按钮弹出"Table Selection"界面,在"Table Selection"界面选这相应的彩虹表,我们下载的是XP free fast (703MB),所以这里我们选"XP free fast",然后点击"Install",选择解压后的彩虹表路径(路径中不能有汉字),点击确定,当彩虹表名字前面的圆点由红色变成了绿色,即完成了彩虹表的正确安装。

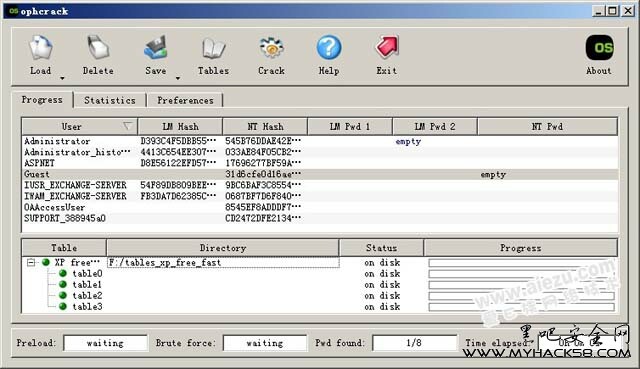

B. 加载Windows Hash:

点击"Load"按钮,在弹出的下拉菜单中选"pwdump file",选择我们刚才导出的"win.hash"文件,即完成了Windows Hash的载入。如下图所示:

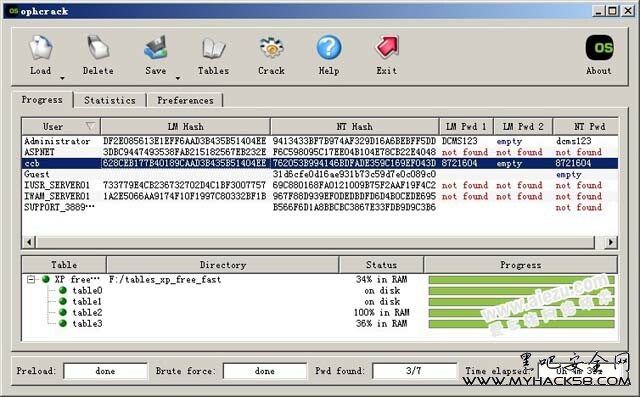

C. 开始破解

配置好后,点击Crack按钮,开始破解。呵呵,下面是我的破解结果,仅仅花了4分多钟,很快吧!

附录:

引用资料:

http://www.aiezu.com/soft/pwdump6.rar

http://ophcrack.sourceforge.net/tables.php

http://ophcrack.sourceforge.net/download.php?type=ophcrack

转载于:https://blog.51cto.com/webrobot/1653699

651

651

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?