-

第一次在工作中正式接触这方面的工作,恶补了一个星期表示仍然还是晕头转向,OWASP上看了一些相关的文档和工具介绍。

-

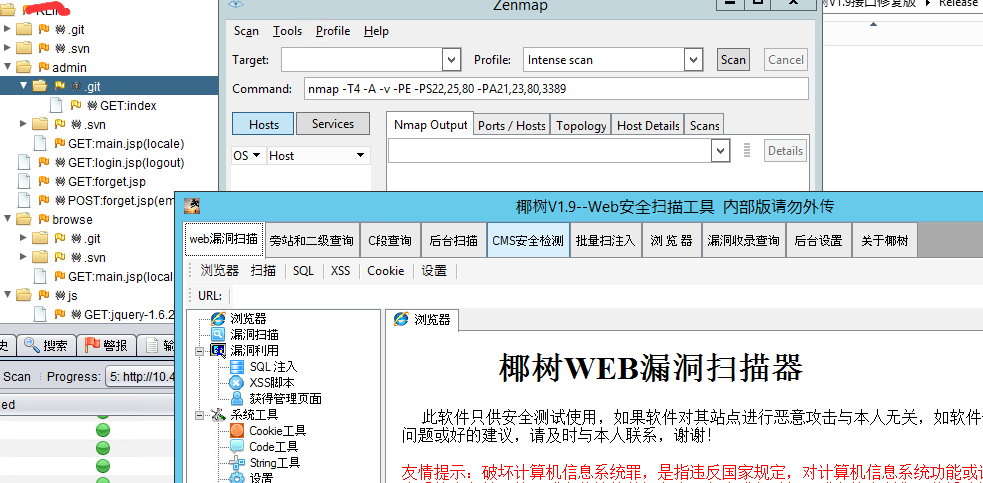

目前知道除了appscan外不是商业的工具

-

OWASP-ZAP,一款自动扫描包括蜘蛛HTTPS,XSS,sql注入的web等的页面扫描,使用过除了报告外没有感觉什么好的。还有待于继续深入研究比如selenium的接口还有一些URL的正则。配合OWASP其他工具等。

-

椰树:SQL注入,XSS脚本,Cookie.

-

Nmap:传说中的端口扫描之皇。

-

-

水太深有待深入研究,先写下这几个可用的工具

-

继续nmap研究: 安装下载客户端自动下一步就好,path环境变量在安装过程自动配置了,安装完看ui页面表示理解有点费事,git的ui一样不知道咋回事,这些小工具感觉命令行更容易看懂些。所以果断弃用UI。

-

nmap工具可以分别对主机、端口、版本、操作系统等实施扫描。

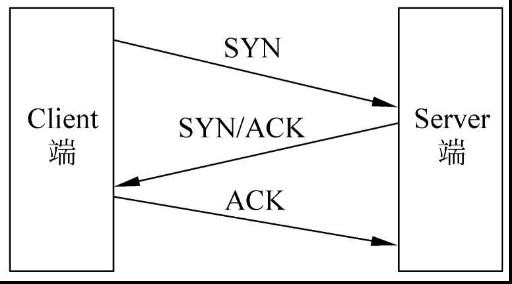

写不进去了表示要整理成自己的相当吃力,理解SYN主要的方式。 这是一种最为普通的扫描方法,这种扫描方法的特点是:扫描的速度快,准确性高,对操作者没有权限上的要求,但是容易被防火墙和IDS(防入侵系统)发现

- 运行的原理:通过建立TCP的三次握手连接来进行信息的传递

- Client端发送SYN;

- Server端返回SYN/ACK,表明端口开放;

- Client端返回ACK,表明连接已建立;

- Client端主动断开连接。

-

nmap扫描单个目标: 通过指定单个目标,使用Nmap工具可以实现一个基本的扫描。指定的目标可以是一个IP地址,也可以是主机名(Nmap会自动解析其主机名)。其中,语法格式如下所示: nmap 192.168.1.105 提示:Nmap工具默认扫描前1000个端口,即1-1000。如果用户想扫描1000以上端口的话,需要使用-p选项来指定。 于IP地址分为IPv4和IPv6两类。所以,使用Nmap工具扫描单个目标时,指定的IP地址可以是IPv4,也可以是IPv6。上例中指定扫描的目标是使用IPv4类地址。如果用户指定扫描目标地址是IPv6类地址时,需要使用-6选项。例如,扫描IP地址为fe80::20c:29ff:fe31:217的目标主机,则执行命令如下所示:

[root@router ~]# nmap -6 fe80::20c:29ff:fe31:217 Nmap扫描扫描多个目标

Nmap可以用来同时扫描多个主机。当用户需要扫描多个目标时,可以在命令行中同时指定多个目标,每个目标之间使用空格分割。其中,语法格式如下所示:

nmap [目标1 目标2 ...]

【示例2-5】使用Nmap工具同时扫描主机192.168.1.1、192.168.1.101和192.168.1.105。执行命令如下所示:

root[@localhost](https://my.oschina.net/u/570656) :~# nmap 192.168.1.1 192.168.1.101 192.168.1.105

Nmap扫描扫描一个目标列表

当用户有大量主机需要扫描时,可以将这些主机的IP地址(或主机名)写入到一个文本文件中。然后,使用Nmap工具进行扫描。这样避免在命令行中手工输入目标。其中,语法格式如下所示:

nmap -iL [IP地址列表文件]

以上语法中的-iL选项,就是用来从IP地址列表文件中提取所有地址的。其中,IP地址列表文件中包含了一列被扫描的主机IP地址。并且,在IP地址列表文件中的每个条目必须使用空格、Tab键或换行符分割。

【示例2-6】使用Nmap工具扫描list.txt文件中所有的主机。具体操作步骤如下所示:

(1)创建list.txt文本文件,并将扫描的主机IP地址写入到该文本文件中。如下所示:

root[@localhost](https://my.oschina.net/u/570656) :~# vi list.txt

192.168.1.1

192.168.1.100

192.168.1.101

192.168.1.102

192.168.1.103

192.168.1.104

192.168.1.105

以上就是在list.txt文件中,指定将要扫描的目标地址。

(2)扫描list.txt文件中指定的所有主机。执行命令如下所示: nmap -iL list.txt

扫描范围:

nmap 192.168.1-100.*

以上命令中星号(*)是一个通配符,表示0-255之间所有有效的主机。

- 扫描整个子网,命令如下:

nmap 192.168.1.1/24

- 扫描除过某一个ip外的所有子网主机,命令:

nmap 192.168.1.1/24 -exclude 192.168.1.1

-

全面扫描: nmap -A [目标]

-

扫描特定主机上的80,21,23端口,命令如下

nmap -p80,21,23 192.168.1.1

有点乱的基础回头继续整理吧。

- 参考资料:https://www.cnblogs.com/st-leslie/p/5115280.html http://www.mamicode.com/info-detail-888358 http://www.2cto.com/Article/201207/142903

1979

1979

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?