web应用程序安全攻防

随着网贷、购物和社交等一系列新型互联网产品的诞生,企业信息化的过程中越来越多的应用都架设在 Web 平台上,接踵而至的就是 Web 安全威胁的凸显。大量黑客利用网站操作系统的漏洞和 Web 服务程序的 SQL 注入漏洞等得到 Web 服务器的控制权限,轻则篡改网页内容,重则窃取重要内部数据,更为严重的则是在网页中植入恶意代码,使得网站访问者受到侵害。

web应用体系中的关键组件

- 浏览器:是一种用于检索并展示万维网信息资源的应用程序。这些信息资源可为网页、图片、影音或其他内容,它们由统一资源标志符标志。信息资源中的超链接可使用户方便地浏览相关信息。

- web服务器:一般指网站服务器,是指驻留于因特网上某种类型计算机的程序,可以向浏览器等Web客户端提供文档,也可以放置网站文件,让全世界浏览;可以放置数据文件,让全世界下载。目前最主流的三个Web服务器是Apache Nginx IIS

- web应用程序:一种可以通过Web访问的应用程序,程序的最大好处是用户很容易访问应用程序,用户只需要有浏览器即可,不需要再安装其他软件。

- 数据库:是以一定方式储存在一起、能与多个用户共享、具有尽可能小的冗余度、与应用程序彼此独立的数据集合。

- 传输协议:指在任何物理介质中允许两个或多个在传输系统中的终端之间传播信息的系统标准,也是指计算机通信或网上设备的共同语言。通信协议定义了通信中的语法学, 语义学和同步规则以及可能存在的错误检测与纠正。

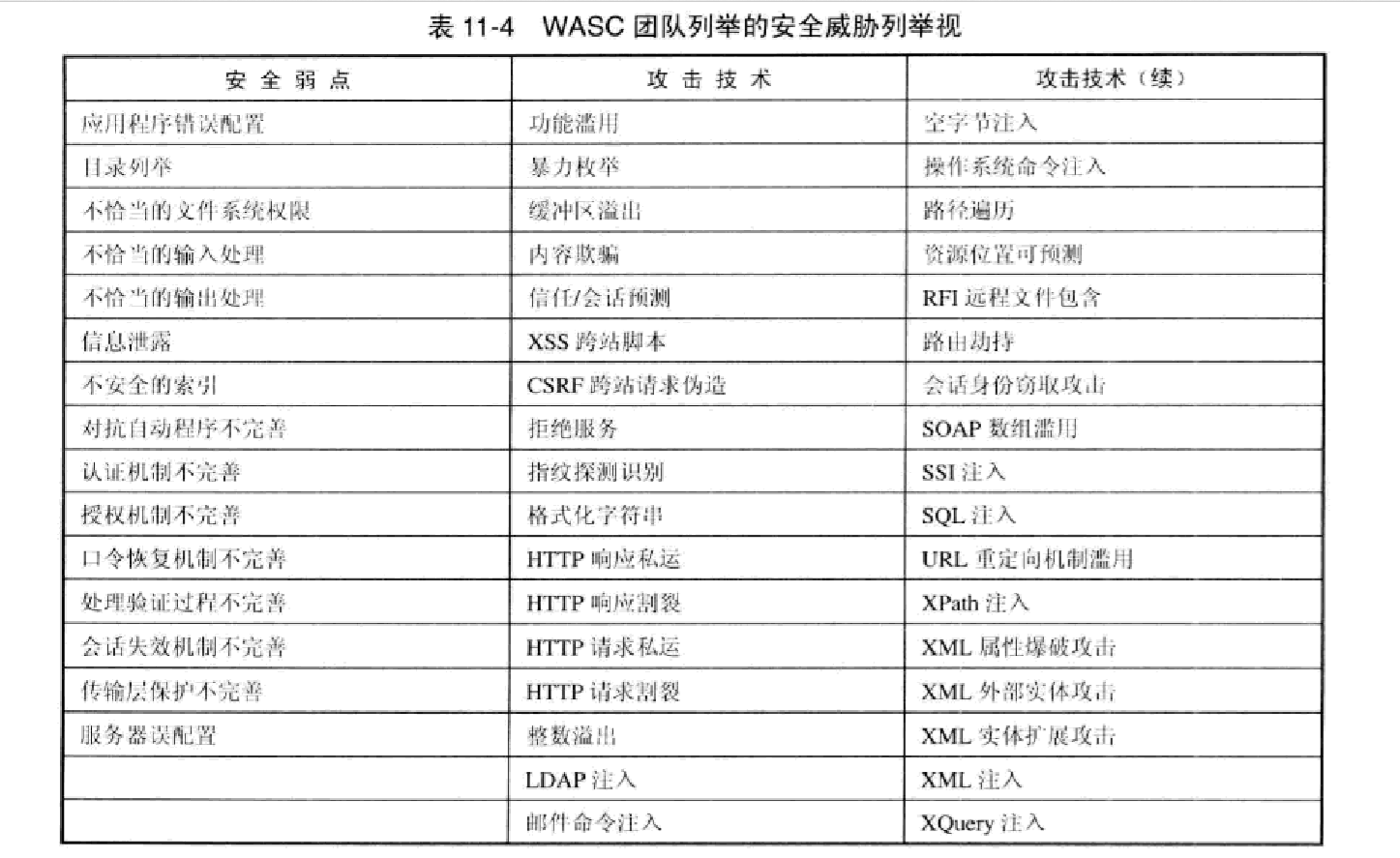

web应用安全威胁

- 针对浏览器和终端用户的web浏览安全威胁

- 针对传输网络的网络协议安全威胁

- 系统层安全威胁

- web服务器软件安全威胁

- web应用程序安全威胁

- web数据安全威胁

针对web应用程序探测发现漏洞

- 手工审查web应用程序结构和源代码

- 静态和动态生成的页面

- 目录结构

- 辅助性文件

- 输入表单

- 查询参数字符串

- 自动下载与镜像web站点页面

- 使用google hacking技术审查与探测web应用程序

- web应用程序安全评估与漏洞探测

web服务器平台中的安全漏洞分类

- 数据驱动的远程代码执行安全漏洞

- 服务器功能扩展模块漏洞

- 样本文件安全漏洞

- 源代码泄露

- 资源解析攻击

攻击web应用程序的技术角度分类

- 针对认证机制的攻击

- 授权机制的攻击

- 客户端攻击

- 命令执行攻击

- 信息暴露

- 逻辑攻击

安全威胁举例

web站点网络传输安全防护措施

- 尽量使用https协议,至少对登陆过程进行加密保护

- 通过加密的连接通道来管理web站点

- 对关键的web服务器设置静态绑定MAC-IP映射,在服务网段内进行ARP等各类欺骗攻击的检测与MAC封禁机制,在网关位置部署防火墙与入侵监测系统对web服务器实施保护与安全检测,采用冗余等机制来应对拒绝服务攻击。

web站点操作系统及服务安全设防措施

- 对web站点的操作系统与服务器软件进行及时的补丁更新。

- 对服务器的操作系统及开放服务进行远程安全漏洞扫描

- 采用提升系统与服务安全性的一般新设防措施

web应用程序安全设防措施

- 谨慎考虑是否采用动态页面技术、是否支持客户端执行代码、是否允许接收用户输入。

- 尽量使用具有良好安全声誉及稳定技术支持力量的web应用软件包,并定期更新、扫描漏洞。

- 只在必要是自主或外包开发web应用程序

- 使用日志功能

sql注入步骤

- 发现sql注入点

- 判断后台数据库类型

- 后台数据库管理员用户口令字猜解

- 上传ASP后门,得到默认账户权限

- 本地权限提升

- 利用数据库扩展存储过程执行shell命令

xss攻击防范措施

- 输入验证

- 输出净化

- 消除危险的输入点

web浏览器与安全攻防

web浏览器安全威胁位置

- 针对传输网络的网络协议安全威胁

- 针对web浏览器端系统平台的安全威胁

- 针对web浏览器软件及插件程序的渗透攻击威胁

- 针对互联网用户的社会工程学攻击威胁

网页木马攻击工具特性

- 多样化的客户端渗透攻击位置和技术类型

- 分布式、复杂的微观链接结构

- 灵活多变的混淆与对抗分析能力

网页挂马策略

- 内嵌HTML标签

- 恶意Script叫脚本

- 内嵌对象链接

- ARP欺骗挂马

网页木马检测与分析技术

- 基于特征码匹配的传统检测方法

- 基于统计与机器学习的静态分析方法

- 基于动态行为结果判定的监测分析方法

- 基于模拟浏览器环境的动态分析检测方法

1409

1409

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?