不要给主账号创建AK密钥

主账号具有该账户下所有云资源的完全操作权限,一旦泄露AK,将会导致您账户资产的极大风险。强烈建议您创建并使用RAM子用户来进行日常工作,遵循最小授权原则,使用RAM子用户AccessKey来进行API调用。 若已创建主账号ak,在删除前请先确认该ak是否在使用中,避免因删除影响现有业务。.

使用子用户进行日常工作

为需要访问云资源的人员或应用程序创建相应的子用户,为需要登录控制台的用户创建登录密码,为需要调用API的用户创建AccessKey,尽可能为每个子用户分配所需要的最小权限。

创建用户组进行授权

创建用户组,通过对用户组进行授权(而不是针对单个用户授权)的方式来提高授权效率,从而更好的管理子用户及其权限。

操作:

开通OSS,RAM

新建用户--勾选编程访问

新建用户组--添加组成员--权限管理(或者用户直接添加权限)

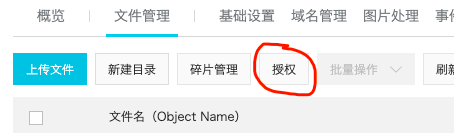

如果你想更小的权限,针对每个bucket每个子账号,可以先在RAM访问控制上创建用户,然后到存储空间选择bucket进行授权

通过 ActionTrail 监控 AccessKey 的使用

也就是你在阿里云上操作资源的审计事件记录下来,还可以放到OSS上。

更多参考云栖社区

还在写RAM policy授权脚本?试试通过Bucket Policy一键配置细颗粒度访问权限

https://yq.aliyun.com/articles/688585

安全管理最佳实践系列:账号安全管理

https://yq.aliyun.com/articles/335963

332

332

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?