简介:MD5是一种广泛使用的哈希算法,可将任意长度的数据转换为128位的固定输出,常用于数据校验和密码存储。本文介绍在Java中实现MD5加密的三个不同版本:基础版、加强版和超加强版,分别涵盖基本加密流程、加盐与多次迭代优化、以及结合密钥和HMAC的安全增强方案。文章旨在帮助开发者了解不同加密强度的实现方式,并指出MD5的安全局限性,推荐使用更安全的哈希算法如SHA-256。

1. MD5加密基本原理

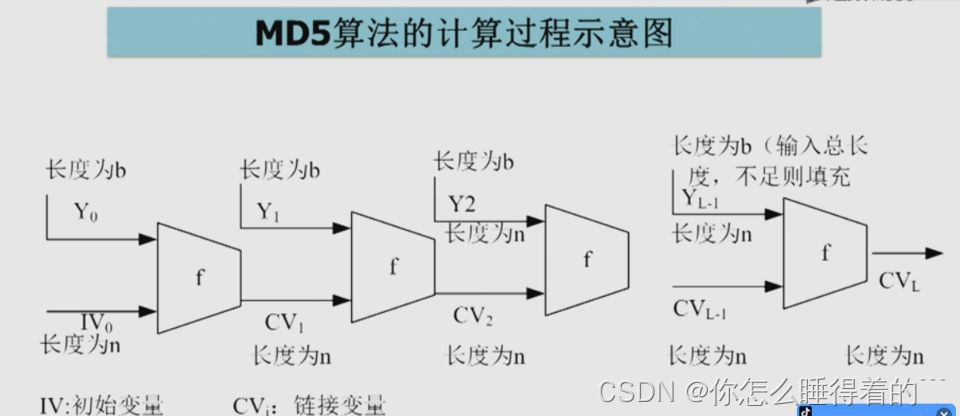

MD5(Message-Digest Algorithm 5)是一种广泛使用的哈希算法,由Ronald Rivest于1991年设计。它能将任意长度的输入数据转换为固定长度的128位(16字节)哈希值,通常以32位十六进制字符串表示。MD5算法的核心包括四轮循环操作,每轮对输入数据进行非线性函数变换、位移位和模运算,确保输出结果具有高度的“雪崩效应”——输入的微小变化会导致输出的巨大差异。

其处理流程包括以下关键步骤:

- 填充数据 :原始消息在末尾添加一个‘1’位,随后填充若干个‘0’位,最后附加64位的消息长度(bit数),使总长度对512取余为448。

- 初始化MD缓冲区 :使用四个32位寄存器A、B、C、D,初始化为固定值:

A: 0x01234567 B: 0x89ABCDEF C: 0xFEDCBA98 D: 0x76543210 - 主循环处理 :将填充后的消息按512位分组,每组再分为16个32位子块。四轮循环使用不同的非线性函数对缓冲区进行更新。

- 输出结果 :所有分组处理完成后,将A、B、C、D拼接并转换为16字节的摘要,最终输出为32位十六进制字符串。

MD5因其快速计算特性被广泛用于密码存储、文件完整性校验、数字签名等场景。但由于其存在碰撞攻击漏洞,已被证明不适用于高安全性要求的环境,如金融、身份认证等系统。尽管如此,理解MD5仍是学习现代哈希算法的基础。

2. Java中使用MessageDigest实现MD5

在现代信息安全体系中,Java 提供了丰富的加密 API 来支持开发者构建安全的应用程序。 java.security.MessageDigest 类是 Java 安全包中的核心类之一,用于实现各种哈希算法,包括 MD5、SHA-1、SHA-256 等。本章将深入讲解如何使用 MessageDigest 类在 Java 中实现 MD5 哈希计算,涵盖从基本类结构到具体实现步骤,再到常见问题的调试技巧。

2.1 MessageDigest类概述

MessageDigest 是 Java 中用于生成信息摘要的类,其本质是一个抽象类,提供了多种哈希算法的实现接口。开发者可以通过指定算法名称来获取其实例,并使用其方法进行数据的哈希计算。

2.1.1 Java加密体系结构简介

Java 的加密体系结构主要由以下几个核心包组成:

| 包名 | 功能说明 |

|---|---|

java.security | 提供基本的安全框架,如 MessageDigest 、 Signature 等 |

javax.crypto | 提供加密和解密功能,如 AES、DES 等对称加密算法 |

java.security.cert | 支持证书处理,用于数字签名验证 |

javax.net.ssl | 实现 SSL/TLS 协议,用于安全通信 |

MessageDigest 位于 java.security 包中,是 Java 安全模型中用于数据完整性验证的核心组件之一。它支持多种哈希算法,包括 MD2、MD5、SHA-1、SHA-256、SHA-384 和 SHA-512。

其基本使用流程如下:

graph TD

A[获取MessageDigest实例] --> B[更新输入数据]

B --> C[执行摘要计算]

C --> D[获取哈希值]

2.1.2 MessageDigest的使用流程

MessageDigest 的使用流程包括以下几个步骤:

-

获取实例

通过MessageDigest.getInstance(String algorithm)方法获取一个MessageDigest实例。传入的参数是算法名称,如"MD5"。 -

更新数据

使用update(byte[] input)方法将待处理的数据传入MessageDigest对象。 -

执行摘要计算

调用digest()方法执行哈希计算,返回一个字节数组byte[],表示哈希结果。 -

处理输出

哈希结果通常需要转换为十六进制字符串进行展示或存储。

以下是一个简单的示例:

import java.security.MessageDigest;

import java.security.NoSuchAlgorithmException;

public class MD5Example {

public static void main(String[] args) throws NoSuchAlgorithmException {

String input = "hello world";

MessageDigest md = MessageDigest.getInstance("MD5");

byte[] digest = md.digest(input.getBytes());

System.out.println("MD5 Digest: " + bytesToHex(digest));

}

// 将字节数组转换为十六进制字符串

private static String bytesToHex(byte[] bytes) {

StringBuilder sb = new StringBuilder();

for (byte b : bytes) {

sb.append(String.format("%02x", b));

}

return sb.toString();

}

}

代码逻辑分析:

- 第 5 行:使用

"MD5"作为参数调用MessageDigest.getInstance()方法,获取一个 MD5 算法的实例。 - 第 6 行:调用

digest()方法对输入字符串"hello world"的字节进行哈希计算,返回 16 字节的摘要。 - 第 7 行:定义

bytesToHex()方法将字节数组转换为十六进制字符串,便于查看和输出。

参数说明:

-

"MD5":指定使用的哈希算法名称。 -

input.getBytes():将字符串转换为字节数组,作为哈希计算的输入。 -

byte[] digest:哈希计算结果,长度为 16 字节(128 位)。

2.2 MD5加密的Java实现步骤

本节将详细讲解在 Java 中实现 MD5 加密的三个关键步骤:输入字符串的字节转换、执行哈希计算、输出十六进制摘要。

2.2.1 输入字符串的字节转换

Java 中的字符串是 Unicode 编码,而哈希算法处理的是字节流。因此,在使用 MessageDigest 之前,必须将字符串转换为字节数组。这个过程依赖于字符编码方式,如 UTF-8、ISO-8859-1 等。

示例代码如下:

String input = "hello world";

byte[] inputBytes = input.getBytes(StandardCharsets.UTF_8);

逻辑分析:

-

input.getBytes():默认使用平台的字符集编码,不推荐。 -

input.getBytes(StandardCharsets.UTF_8):显式指定 UTF-8 编码,确保跨平台一致性。

2.2.2 执行哈希计算

获取 MessageDigest 实例后,可以使用 digest() 方法执行哈希计算:

MessageDigest md = MessageDigest.getInstance("MD5");

byte[] digest = md.digest(inputBytes);

逻辑分析:

-

MessageDigest.getInstance("MD5"):创建一个 MD5 实例。 -

md.digest(inputBytes):传入字节数组进行哈希计算,返回一个 16 字节的摘要。

2.2.3 输出十六进制摘要

哈希结果是字节数组,为了便于查看或存储,通常需要将其转换为十六进制字符串。转换函数如下:

private static String bytesToHex(byte[] bytes) {

StringBuilder sb = new StringBuilder();

for (byte b : bytes) {

sb.append(String.format("%02x", b));

}

return sb.toString();

}

逻辑分析:

-

String.format("%02x", b):将每个字节格式化为两位十六进制表示,不足两位补 0。 - 使用

StringBuilder提高拼接效率。

完整示例:

import java.nio.charset.StandardCharsets;

import java.security.MessageDigest;

import java.security.NoSuchAlgorithmException;

public class MD5FullExample {

public static void main(String[] args) throws NoSuchAlgorithmException {

String input = "hello world";

MessageDigest md = MessageDigest.getInstance("MD5");

byte[] digest = md.digest(input.getBytes(StandardCharsets.UTF_8));

System.out.println("MD5: " + bytesToHex(digest));

}

private static String bytesToHex(byte[] bytes) {

StringBuilder sb = new StringBuilder();

for (byte b : bytes) {

sb.append(String.format("%02x", b));

}

return sb.toString();

}

}

输出结果:

MD5: 5eb63bbbe01eeed093cb22bb8f5acdc3

2.3 常见问题与调试技巧

在实际开发中,使用 MessageDigest 实现 MD5 时常常会遇到一些问题。本节将分析常见的错误原因,并提供调试建议。

2.3.1 字符编码的影响

不同编码方式(如 UTF-8、GBK)会导致相同的字符串生成不同的字节流,从而影响最终的哈希值。

示例:

String input = "你好";

byte[] utf8Bytes = input.getBytes(StandardCharsets.UTF_8); // 长度为6

byte[] gbkBytes = input.getBytes(Charset.forName("GBK")); // 长度为4

调试建议:

- 始终使用

StandardCharsets.UTF_8明确指定编码方式。 - 如果需要与第三方接口对接,确认对方使用的编码方式。

2.3.2 结果格式化处理

MD5 输出的字节数组通常需要转换为十六进制字符串,格式化错误可能导致结果不一致。

常见错误:

- 忽略负数处理:Java 中

byte是有符号类型,取值范围 -128~127,直接拼接可能导致异常。 - 使用

Integer.toHexString():不会自动补 0,导致位数不一致。

正确方式:

String.format("%02x", b & 0xff)

解释:

-

b & 0xff:将byte转换为无符号整数(0~255)。 -

%02x:强制输出两位十六进制数,不足补 0。

2.3.3 常见错误及解决方法

| 错误现象 | 原因 | 解决方案 |

|---|---|---|

NoSuchAlgorithmException | 算法名称错误或未注册 | 确认 "MD5" 正确,检查安全提供者 |

| 哈希值不一致 | 字符编码不一致 | 使用统一的编码方式(如 UTF-8) |

| 输出字符串不完整 | 格式化错误 | 使用 String.format("%02x", b & 0xff) |

| 输出包含大写字母 | 格式化格式问题 | 使用 %02x 输出小写, %02X 输出大写 |

调试建议:

- 打印原始字节数组确认输入是否一致。

- 对比标准测试向量(如

"hello world"的 MD5 应为5eb63bbbe01eeed093cb22bb8f5acdc3)。 - 使用在线 MD5 工具验证输出结果。

通过本章的详细讲解,你已经掌握了在 Java 中使用 MessageDigest 实现 MD5 加密的完整流程,包括类的使用方式、具体实现步骤以及常见问题的调试方法。这些知识为后续章节中实现更复杂的加盐和多次迭代加密打下了坚实基础。

3. MD5基础版加密流程与实践

在信息安全领域,MD5算法因其计算效率高、实现简单而被广泛应用于数据完整性校验、密码存储摘要生成等场景。本章将围绕MD5基础版加密的完整流程展开,通过代码实现、流程图解、标准验证及实际应用场景分析,帮助读者掌握MD5加密的核心步骤和实际操作方法。

3.1 基础MD5加密的实现逻辑

MD5加密的基本原理是将任意长度的输入数据转换为一个128位(16字节)的固定长度哈希值,输出通常以32位十六进制字符串形式呈现。基础版的MD5加密不涉及加盐(Salt)或多次迭代,是理解MD5算法最直接的入口。

3.1.1 加密流程图解

MD5加密的整个过程可以分为以下几个主要阶段:

graph TD

A[输入字符串] --> B[字节转换]

B --> C[MD5初始化]

C --> D[分块处理]

D --> E[循环压缩]

E --> F[最终哈希值]

F --> G[十六进制输出]

- 输入字符串 :用户输入需要加密的原始数据,如“hello”。

- 字节转换 :将字符串按照特定编码(如UTF-8)转换为字节数组。

- MD5初始化 :初始化MD5的状态寄存器A、B、C、D,设置初始值。

- 分块处理 :将字节数组填充并分割为512位的数据块。

- 循环压缩 :对每个512位块进行四轮压缩运算,更新寄存器状态。

- 最终哈希值 :所有数据块处理完毕后,将寄存器内容拼接成128位哈希值。

- 十六进制输出 :将128位二进制结果转换为32位十六进制字符串。

3.1.2 单次哈希计算的代码实现

下面以Java语言为例,使用 MessageDigest 类实现基础MD5加密功能:

import java.security.MessageDigest;

import java.security.NoSuchAlgorithmException;

public class MD5BasicExample {

public static void main(String[] args) {

String input = "hello";

try {

MessageDigest md = MessageDigest.getInstance("MD5"); // 获取MD5实例

byte[] digest = md.digest(input.getBytes()); // 执行哈希计算

StringBuilder hexString = new StringBuilder();

for (byte b : digest) {

String hex = Integer.toHexString(0xff & b); // 转换为16进制

if (hex.length() == 1) hexString.append('0'); // 补0

hexString.append(hex);

}

System.out.println("MD5加密结果:" + hexString.toString());

} catch (NoSuchAlgorithmException e) {

e.printStackTrace();

}

}

}

代码逐行解读与逻辑分析:

-

MessageDigest md = MessageDigest.getInstance("MD5"); - 获取MD5算法的实例对象,这是Java加密API的核心类。

-

byte[] digest = md.digest(input.getBytes()); - 执行哈希计算,输入字符串通过默认编码(如UTF-8)转换为字节数组,返回16字节的哈希值。

-

for (byte b : digest) - 遍历每个字节,将其转换为16进制字符串。

-

String hex = Integer.toHexString(0xff & b); - 位与操作确保负数转换为正整数,避免出现负号。

-

if (hex.length() == 1) hexString.append('0'); - 单位数前补0,确保每个字节输出两位十六进制。

-

System.out.println(...); - 输出最终的32位MD5摘要值。

参数说明:

| 参数名 | 类型 | 描述 |

|---|---|---|

| input | String | 需要加密的明文字符串 |

| md | MessageDigest | Java加密类,用于执行哈希计算 |

| digest | byte[] | MD5计算后的128位二进制结果(16字节数组) |

| hexString | StringBuilder | 构建最终十六进制字符串的容器 |

3.2 加密结果的输出与验证

为了确保实现的MD5加密算法正确无误,我们可以通过标准测试向量(Test Vector)进行比对,也可以与在线MD5生成器进行交叉验证。

3.2.1 标准测试向量的比对

MD5标准测试向量是公开验证的输入与输出对应关系,常用于验证加密实现是否正确。以下是一些常用测试向量:

| 输入 | 预期输出(MD5) |

|---|---|

| ”“(空字符串) | d41d8cd98f00b204e9800998ecf8427e |

| “a” | 0cc175b9c0f1b6a831c399e269772661 |

| “abc” | 900150983cd24fb0d6963f7d28e17f72 |

| “hello” | 5d41402abc4b2a76b9719d911017c592 |

运行上一节代码,输入“hello”,输出应为 5d41402abc4b2a76b9719d911017c592 ,与标准测试向量一致。

3.2.2 与在线MD5生成器的对比验证

除了使用标准测试向量,我们还可以通过访问在线MD5生成器网站,如 https://www.md5hashgenerator.com/ ,输入相同的明文字符串,比较输出结果是否一致。

例如,输入“hello”,在线生成器输出如下:

5d41402abc4b2a76b9719d911017c592

与Java程序输出完全一致,说明加密实现正确。

3.3 应用场景分析

MD5虽然存在安全漏洞,但在某些对安全性要求不高的场景中仍然具有实用价值。以下是一些典型的应用场景。

3.3.1 密码校验中的使用

在早期的系统中,MD5曾被广泛用于密码存储。用户注册时,系统将密码进行MD5加密后存储至数据库;登录时,对用户输入的密码进行同样的加密处理,与数据库中的摘要值比对。

String storedHash = "5d41402abc4b2a76b9719d911017c592"; // 数据库中存储的MD5

String inputPassword = "hello";

if (getMD5Hash(inputPassword).equals(storedHash)) {

System.out.println("密码匹配,登录成功");

} else {

System.out.println("密码错误");

}

// getMD5Hash方法即上节定义的MD5加密方法

⚠️ 注意 :该方法存在安全隐患,推荐使用加盐(Salt)和多次迭代机制提升安全性。

3.3.2 文件完整性校验示例

MD5常用于校验文件传输或存储过程中是否发生损坏。例如,用户下载一个文件后,可通过计算其MD5哈希值,并与官方提供的MD5值进行比对。

import java.io.FileInputStream;

import java.security.MessageDigest;

public class FileMD5Checker {

public static String getFileMD5(String filePath) throws Exception {

MessageDigest md = MessageDigest.getInstance("MD5");

try (FileInputStream fis = new FileInputStream(filePath)) {

byte[] buffer = new byte[8192];

int bytesRead;

while ((bytesRead = fis.read(buffer)) != -1) {

md.update(buffer, 0, bytesRead); // 逐步更新摘要

}

}

byte[] digest = md.digest();

StringBuilder sb = new StringBuilder();

for (byte b : digest) {

sb.append(String.format("%02x", b));

}

return sb.toString();

}

public static void main(String[] args) throws Exception {

String filePath = "example.txt";

System.out.println("文件MD5值:" + getFileMD5(filePath));

}

}

代码逻辑说明:

-

md.update(buffer, 0, bytesRead); - 每次读取文件的一部分数据,更新到MD5摘要中。

-

md.digest(); - 所有数据读取完成后,计算最终哈希值。

-

String.format("%02x", b); - 将字节转换为两位十六进制字符串,确保格式统一。

参数说明:

| 参数名 | 类型 | 描述 |

|---|---|---|

| filePath | String | 文件路径 |

| buffer | byte[] | 读取文件的缓冲区 |

| md | MessageDigest | MD5算法实例 |

| digest | byte[] | 最终生成的MD5哈希值 |

3.3.3 网络传输数据摘要验证

在网络通信中,发送方在发送数据前计算其MD5摘要,并随数据一同传输;接收方收到数据后重新计算MD5,与发送方提供的摘要进行比对,确保数据未被篡改。

例如,在HTTP接口中,客户端上传文件时附带其MD5值,服务端接收后重新计算并校验:

// 客户端发送数据时附带MD5摘要

String fileMD5 = getFileMD5("data.json");

sendToServer("data.json", fileMD5);

// 服务端接收并校验

String receivedMD5 = getReceivedMD5();

if (receivedMD5.equals(getFileMD5(receivedFile))) {

System.out.println("数据完整无误");

} else {

System.out.println("数据可能被篡改");

}

此方法虽然不能防止恶意篡改,但能有效检测传输过程中的随机错误或数据损坏。

小结

本章详细介绍了MD5基础版加密的实现逻辑,包括加密流程图解、Java代码实现、结果验证方法及典型应用场景。通过对标准测试向量和在线工具的比对,确保了代码实现的正确性;同时,通过密码校验、文件完整性验证和网络数据摘要校验等场景分析,展示了MD5在实际系统中的应用价值。下一章将深入探讨如何通过加盐(Salt)和多次迭代进一步提升MD5的安全性。

4. MD5加强版加盐(Salt)与多次迭代加密

在现代密码学实践中,仅使用原始MD5算法进行密码存储和验证已经无法满足安全性的要求。由于MD5本身不具备抗碰撞性和抗彩虹表攻击的能力,直接使用其进行密码哈希化存储极易受到攻击。为了增强MD5的安全性,通常会结合 加盐(Salt) 与 多次迭代(Iteration) 机制来提升密码存储的安全性。本章将深入解析Salt机制的原理与实现方式,讨论迭代次数对安全性的影响,并最终展示如何在Java中实现一个增强型的MD5加密方案,包括加盐、多次迭代及其在实际系统中的应用。

4.1 加盐(Salt)机制原理与作用

加盐(Salt)是现代密码学中用于增强哈希函数安全性的关键技术之一。它通过在原始数据中引入随机值,使得相同的明文输入生成不同的哈希值,从而抵御彩虹表攻击和预计算攻击。

4.1.1 Salt的定义与生成策略

Salt是一个随机生成的字符串或字节数组,通常在用户注册时生成,并与用户的哈希值一起存储。其作用是为每个用户的密码添加唯一性,防止攻击者通过彩虹表一次性破解多个用户密码。

Salt的生成策略:

| 策略 | 说明 | 安全性 |

|---|---|---|

| 固定Salt | 所有用户使用相同的Salt | 极低 |

| 用户唯一Salt | 每个用户使用独立生成的Salt | 高 |

| 时间戳Salt | 使用注册时间生成Salt | 中等,易被预测 |

| 随机生成Salt | 使用加密安全的随机数生成器生成 | 最佳实践 |

Java中生成Salt的代码示例:

import java.security.SecureRandom;

public class SaltGenerator {

public static byte[] generateSalt(int length) {

byte[] salt = new byte[length];

new SecureRandom().nextBytes(salt); // 使用加密安全的随机数生成器填充salt

return salt;

}

public static void main(String[] args) {

byte[] salt = generateSalt(16); // 生成16字节的salt

System.out.println("Generated Salt: " + bytesToHex(salt));

}

// 将byte[]转换为十六进制字符串

private static String bytesToHex(byte[] bytes) {

StringBuilder sb = new StringBuilder();

for (byte b : bytes) {

sb.append(String.format("%02x", b));

}

return sb.toString();

}

}

代码逻辑分析:

-

SecureRandom:Java中提供的加密安全的随机数生成器,适合用于生成Salt。 -

generateSalt(16):生成16字节(128位)的Salt,这是常见的长度,能有效防止碰撞。 -

bytesToHex():将生成的字节转换为十六进制字符串,便于存储和展示。

4.1.2 Salt在密码存储中的重要性

Salt的主要作用包括:

- 防止彩虹表攻击 :由于每个用户都有唯一的Salt,攻击者无法预先计算所有可能的密码哈希值。

- 增加暴力破解成本 :即使两个用户密码相同,不同的Salt也会导致哈希值不同。

- 提升系统安全性 :Salt机制是现代密码存储系统的标配,如PBKDF2、bcrypt、scrypt等算法均内置Salt机制。

4.2 多次迭代加密技术

多次迭代(Iteration)是另一种提升哈希算法安全性的方法。其基本思想是将哈希函数多次调用,以增加计算时间,从而提高暴力破解的时间成本。

4.2.1 迭代次数对安全性的影响

迭代次数越多,计算哈希所需的时间越长,这会显著增加攻击者暴力破解所需的成本。但同时也会增加系统验证用户密码的开销。因此,需在安全性和性能之间取得平衡。

| 迭代次数 | 计算时间(估算) | 安全性 | 适用场景 |

|---|---|---|---|

| 1000 | 1ms | 低 | 轻量级应用 |

| 10,000 | 10ms | 中 | 一般系统 |

| 100,000 | 100ms | 高 | 高安全性系统 |

| 1,000,000 | 1s | 极高 | 安全敏感系统 |

4.2.2 Java中实现多轮MD5加密

下面展示如何在Java中实现多次迭代的MD5加密。

import java.security.MessageDigest;

import java.security.NoSuchAlgorithmException;

public class MD5Iterated {

public static String md5Iterate(String input, int iterations) throws NoSuchAlgorithmException {

MessageDigest md = MessageDigest.getInstance("MD5");

byte[] hash = input.getBytes();

for (int i = 0; i < iterations; i++) {

md.reset(); // 重置摘要器

hash = md.digest(hash); // 更新哈希值

}

StringBuilder hexString = new StringBuilder();

for (byte b : hash) {

String hex = Integer.toHexString(0xff & b);

if (hex.length() == 1) hexString.append('0'); // 补零

hexString.append(hex);

}

return hexString.toString();

}

public static void main(String[] args) throws NoSuchAlgorithmException {

String password = "myPassword123";

int iterations = 10000;

String hashed = md5Iterate(password, iterations);

System.out.println("Iterated MD5 Hash: " + hashed);

}

}

代码逻辑分析:

-

MessageDigest.getInstance("MD5"):获取MD5摘要实例。 -

for (int i = 0; i < iterations; i++):进行指定次数的哈希计算。 -

md.reset():每次迭代前重置摘要器,防止残留数据影响结果。 -

md.digest(hash):执行MD5哈希计算,结果作为下一轮的输入。 -

hexString:将最终的哈希值转换为十六进制字符串。

4.3 综合应用:Salt + MD5 + 多次迭代

将Salt与多轮MD5结合使用,可以显著提升密码存储的安全性。本节将展示一个完整的Java实现方案,并分析其安全性与实际应用。

4.3.1 实现带Salt的MD5加密流程

以下是实现Salt + MD5 + 多次迭代的完整流程图:

graph TD

A[输入密码] --> B[生成随机Salt]

B --> C[将Salt与密码拼接]

C --> D[执行多次MD5哈希]

D --> E[输出最终哈希值]

Java实现代码:

import java.security.MessageDigest;

import java.security.NoSuchAlgorithmException;

import java.security.SecureRandom;

public class SaltedMD5 {

public static String hashPassword(String password, byte[] salt, int iterations) throws NoSuchAlgorithmException {

MessageDigest md = MessageDigest.getInstance("MD5");

byte[] input = (password + bytesToHex(salt)).getBytes();

for (int i = 0; i < iterations; i++) {

md.reset();

input = md.digest(input);

}

StringBuilder hexString = new StringBuilder();

for (byte b : input) {

String hex = Integer.toHexString(0xff & b);

if (hex.length() == 1) hexString.append('0');

hexString.append(hex);

}

return hexString.toString();

}

public static byte[] generateSalt() {

byte[] salt = new byte[16];

new SecureRandom().nextBytes(salt);

return salt;

}

private static String bytesToHex(byte[] bytes) {

StringBuilder sb = new StringBuilder();

for (byte b : bytes) {

sb.append(String.format("%02x", b));

}

return sb.toString();

}

public static void main(String[] args) throws NoSuchAlgorithmException {

String password = "securePass123";

byte[] salt = generateSalt();

int iterations = 10000;

String hashed = hashPassword(password, salt, iterations);

System.out.println("Salt: " + bytesToHex(salt));

System.out.println("Hashed Password: " + hashed);

}

}

代码逻辑分析:

-

generateSalt():生成16字节的随机Salt。 -

hashPassword():将密码与Salt拼接后,进行多次MD5哈希。 -

main():演示如何调用该方法生成带Salt的哈希值。 -

bytesToHex():将Salt转换为十六进制字符串用于输出。

4.3.2 安全性提升分析

| 特性 | 原始MD5 | Salt + MD5 | Salt + MD5 + 迭代 |

|---|---|---|---|

| 抗彩虹表攻击 | ❌ | ✅ | ✅ |

| 抗暴力破解 | ❌ | ✅ | ✅✅ |

| 抗碰撞攻击 | ❌ | ❌ | ❌ |

| 存储安全性 | 低 | 中 | 高 |

| 性能开销 | 低 | 低 | 中高 |

尽管MD5本身存在碰撞漏洞,但通过加盐与多次迭代的组合,可以有效防止常见攻击方式,使得MD5在某些遗留系统中仍具有一定的实用性。

4.3.3 实际系统中的应用案例

在一些旧系统或对性能敏感的嵌入式系统中,仍会使用MD5结合Salt与迭代的方式进行密码存储。例如:

- 企业内部系统 :为了兼容旧系统架构,采用Salt + MD5 + 迭代方案进行密码迁移。

- 小型物联网设备 :资源受限设备中使用轻量级加密方案,避免引入更复杂的算法如bcrypt。

- 临时过渡方案 :在系统升级过程中,作为从MD5向更安全算法过渡的临时措施。

通过本章的学习,读者应能理解Salt机制的原理与实现方式,掌握在Java中实现多轮MD5加密的方法,并能够将Salt与多次迭代技术结合使用,以提升密码存储的安全性。下一章将深入探讨MD5的安全性问题,并提出增强方案与替代算法建议。

5. MD5安全性分析与增强方案

5.1 MD5的安全性评估

MD5算法自1992年由Ronald Rivest提出以来,曾广泛用于数据完整性校验、密码存储等领域。然而,随着密码学研究的深入,MD5的安全性问题逐渐暴露。

5.1.1 MD5算法的已知漏洞

MD5算法存在以下主要安全漏洞:

| 安全漏洞类型 | 描述 |

|---|---|

| 碰撞攻击(Collision Attack) | 攻击者可以构造出两个不同的输入,生成相同的MD5哈希值。 |

| 前像攻击(Preimage Attack) | 在特定条件下,可逆向推测原始输入内容。 |

| 速度过快 | MD5计算速度快,容易被暴力破解和彩虹表攻击。 |

| 无密钥机制 | MD5本身不支持密钥机制,无法实现消息认证功能。 |

这些漏洞使得MD5不再适合用于高安全性要求的场景,如密码存储、数字签名、安全通信等。

5.1.2 碰撞攻击与彩虹表破解

碰撞攻击是MD5最严重的安全威胁之一。2004年,王小云团队首次成功实现了MD5的碰撞攻击,这意味着攻击者可以构造两个完全不同的输入,但输出相同的MD5哈希值。这使得伪造数字签名、篡改文件而不被察觉成为可能。

彩虹表(Rainbow Table)是一种预先计算好的哈希值与原始字符串的映射表。由于MD5输出固定,且计算速度快,攻击者可以使用彩虹表快速查找哈希值对应的原始字符串。尤其是对于常见密码或短字符串,这种攻击非常有效。

5.2 增强型加密方案探讨

尽管MD5本身存在安全缺陷,但在某些非安全敏感场景中仍可能被使用。通过结合其他加密机制,可以提升其安全性。

5.2.1 HMAC结合MD5的消息认证

HMAC(Hash-based Message Authentication Code)是一种基于哈希函数和密钥的消息认证机制。使用HMAC-MD5可以实现消息完整性验证和身份认证。

import javax.crypto.Mac;

import javax.crypto.spec.SecretKeySpec;

import java.util.Base64;

public class HmacMd5Example {

public static String hmacMd5(String data, String key) throws Exception {

Mac mac = Mac.getInstance("HmacMD5");

SecretKeySpec keySpec = new SecretKeySpec(key.getBytes(), "HmacMD5");

mac.init(keySpec);

byte[] digest = mac.doFinal(data.getBytes());

return Base64.getEncoder().encodeToString(digest);

}

public static void main(String[] args) throws Exception {

String data = "Hello, world!";

String key = "my-secret-key";

System.out.println("HMAC-MD5: " + hmacMd5(data, key));

}

}

- 代码说明 :

-

Mac.getInstance("HmacMD5"):获取HMAC-MD5实例。 -

SecretKeySpec:用于封装密钥。 -

Base64编码:将二进制结果转为可读字符串。

此方法通过引入密钥提升了MD5的认证能力,但仍然不建议用于高安全场景。

5.2.2 PBKDF2与MD5结合的密码存储

PBKDF2(Password-Based Key Derivation Function 2)是一种基于迭代的密码派生算法,可以与MD5结合使用以增强密码存储安全性。

import javax.crypto.SecretKeyFactory;

import javax.crypto.spec.PBEKeySpec;

import java.security.spec.KeySpec;

import java.util.Base64;

public class PBKDF2WithMD5 {

public static String hashPassword(String password, String salt) throws Exception {

KeySpec spec = new PBEKeySpec(password.toCharArray(), salt.getBytes(), 10000, 128);

SecretKeyFactory factory = SecretKeyFactory.getInstance("PBKDF2WithHmacMD5");

byte[] hash = factory.generateSecret(spec).getEncoded();

return Base64.getEncoder().encodeToString(hash);

}

public static void main(String[] args) throws Exception {

String password = "myPassword123";

String salt = "randomSaltValue";

System.out.println("PBKDF2+MD5 Hash: " + hashPassword(password, salt));

}

}

- 参数说明 :

-

PBEKeySpec:包含密码、盐值、迭代次数和密钥长度。 -

10000:迭代次数,越高越安全。 -

PBKDF2WithHmacMD5:使用HMAC-MD5作为底层哈希函数。

5.2.3 Key Mixing技术在MD5中的应用

Key Mixing是一种将密钥与原始数据混合后进行哈希处理的技术。例如:

import java.security.MessageDigest;

public class KeyMixingMD5 {

public static String mixAndHash(String data, String key) throws Exception {

String combined = key + data + key; // Key Mixing

MessageDigest md = MessageDigest.getInstance("MD5");

byte[] hash = md.digest(combined.getBytes());

StringBuilder hexString = new StringBuilder();

for (byte b : hash) {

String hex = Integer.toHexString(0xff & b);

if (hex.length() == 1) hexString.append('0');

hexString.append(hex);

}

return hexString.toString();

}

public static void main(String[] args) throws Exception {

System.out.println("Key Mixing MD5: " + mixAndHash("hello", "secret"));

}

}

- 逻辑说明 :

- 密钥前后混合,提高输入多样性。

- 即使输入相同,只要密钥不同,输出也会不同。

5.3 MD5的替代算法建议

5.3.1 SHA系列算法对比

| 算法 | 输出长度 | 抗碰撞性 | 安全推荐 |

|---|---|---|---|

| SHA-1 | 160位 | 弱(已被破解) | 不推荐 |

| SHA-256 | 256位 | 强 | 推荐 |

| SHA-384 | 384位 | 非常强 | 推荐 |

| SHA-512 | 512位 | 非常强 | 推荐 |

SHA-2系列算法目前仍被认为是安全的,推荐作为MD5的替代。

5.3.2 推荐现代加密实践

- 密码存储 :推荐使用PBKDF2、bcrypt或scrypt。

- 文件完整性校验 :推荐使用SHA-256或SHA-512。

- 消息认证 :推荐使用HMAC-SHA256。

5.3.3 Java中替代方案的实现示例

import java.security.MessageDigest;

import java.util.Base64;

public class SHA256Example {

public static String sha256(String input) throws Exception {

MessageDigest md = MessageDigest.getInstance("SHA-256");

byte[] hash = md.digest(input.getBytes());

return Base64.getEncoder().encodeToString(hash);

}

public static void main(String[] args) throws Exception {

System.out.println("SHA-256: " + sha256("Hello, world!"));

}

}

- 说明 :

-

MessageDigest.getInstance("SHA-256"):创建SHA-256哈希实例。 -

Base64编码:将字节结果转为字符串便于展示。

SHA-256相比MD5在抗碰撞性、输出长度和安全性上都有显著提升。

(本章完)

简介:MD5是一种广泛使用的哈希算法,可将任意长度的数据转换为128位的固定输出,常用于数据校验和密码存储。本文介绍在Java中实现MD5加密的三个不同版本:基础版、加强版和超加强版,分别涵盖基本加密流程、加盐与多次迭代优化、以及结合密钥和HMAC的安全增强方案。文章旨在帮助开发者了解不同加密强度的实现方式,并指出MD5的安全局限性,推荐使用更安全的哈希算法如SHA-256。

2365

2365

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?