PyJWT 和 python-jose 是两个用于处理 JSON Web Tokens (JWT) 的 Python 库。它们都有助于生成、解码、验证和管理 JWT,但它们在功能范围和设计哲学上有一些重要的区别。本篇介绍它们之间的一些差异,以及在项目中使用FastAPI+ python-jose 来处理访问令牌的生成以及一些例子代码供参考。

1、PyJWT 和 python-jose的差异

PyJWT

PyJWT 是一个专门处理 JWT 的 Python 库,它旨在简化 JWT 的创建和验证。

特点:

- 专注于 JWT: PyJWT 专门用于 JWT 的处理,不提供其他类型的加密或签名功能。

- 简单易用: PyJWT 提供了简单的 API,用于创建和验证 JWT。

- 支持常见的签名算法: 包括 HMAC (HS256, HS384, HS512) 和 RSA (RS256, RS384, RS512)。

- 轻量级: 由于 PyJWT 专注于 JWT,依赖少,安装和使用都很简便。

主要用法示例:

python-jose

python-jose 是一个更广泛的加密库,它不仅支持 JWT,还支持多种 JOSE (JSON Object Signing and Encryption) 标准,包括 JWS (JSON Web Signature)、JWE (JSON Web Encryption)、JWK (JSON Web Key)、JWA (JSON Web Algorithms) 等。

特点:

- 全面的 JOSE 支持: 除了 JWT,

python-jose还支持其他 JOSE 标准,因此功能更强大、更灵活。 - 多种加密与签名算法: 支持比 PyJWT 更多的算法,如直接加密 (dir)、对称密钥加密 (A256KW, A192KW, A128KW),以及 RSA 和 ECDSA 的多种模式。

- 丰富的功能: 提供更细粒度的控制,适合需要复杂加密和签名操作的应用场景。

- 相对复杂: 由于功能更广泛,

python-jose的使用复杂度比 PyJWT 更高。

主要用法示例:

差异总结

- 功能范围:

PyJWT专注于 JWT,适合需要简单 JWT 处理的项目;python-jose则支持整个 JOSE 标准,适合需要更复杂加密和签名操作的项目。 - 易用性:

PyJWTAPI 简单,易于上手;python-jose更强大,但同时也更复杂。 - 算法支持:

python-jose支持的算法更广泛,尤其是在需要高级加密或签名场景时更具优势。 - 使用场景: 如果你的项目只需要生成和验证 JWT,

PyJWT是一个不错的选择;如果你需要全面的 JOSE 支持,包括 JWS、JWE 等,或者需要复杂的加密和签名,python-jose是更好的选择。

2、使用 python-jose 处理 JWT

在使用 python-jose 处理 JWT 时,捕获和处理异常是一个重要的环节。

1) 安装 python-jose

首先,确保你已经安装了 python-jose:

2)使用 python-jose 的 JWT 模块

以下是一个使用 python-jose 的 JWT 处理的示例,包括如何捕获异常:

在处理 python-jose 的 JWT 时,正确地捕获和处理异常是关键。确保你的环境和工具能够正确识别异常类型,将有助于你更好地管理 JWT 错误。

如果我们需要再JWT的playload里面承载更多的信息,可以再claim中声明键值即可,你可以使用 python-jose 和 FastAPI 来实现 JWT 令牌生成操作。如下所示代码。

使用 FastAPI 和 python-jose 生成 JWT 令牌:

解释

-

FastAPI: 用于构建快速、现代的 Web API。 -

Request: 从FastAPI中导入,用于获取客户端的 IP 地址。 - JWT 配置: 使用常量配置 JWT 密钥、发行者、受众、加密算法和过期时间。

generate_token函数:

- 构建 JWT 的

claims,包含用户信息和额外的字段,如 IP 地址、角色类型等。 - 设置

exp字段定义 JWT 的过期时间。 - 使用

jwt.encode创建并签名 JWT。

get_token路由:

- 模拟从请求中获取用户信息(包括 IP 地址)。

- 调用

generate_token生成 JWT。 - 将 JWT 放入响应头中,返回给客户端。

3、在api中如何实现AllowAnonymous和验证授权

在 Python 的 FastAPI 框架中,你可以通过以下方式实现类似于 ASP.NET 中的 AllowAnonymous 和授权验证功能。

1)实现 JWT 授权验证中间件

首先,你需要一个依赖项来检查请求中是否包含有效的 JWT 令牌。如果令牌无效或缺失,依赖项将拒绝请求。通过这种方式,只有标记为“允许匿名”的路由才会跳过验证。

2)安装依赖

确保安装了 python-jose 用于处理 JWT,以及 fastapi:

3) 创建授权依赖

你可以创建一个名为 get_current_user 的依赖项,用于验证 JWT 令牌并提取用户信息。如果没有提供或验证失败,抛出 HTTPException。

get_current_user:用于解析和验证 JWT。如果令牌无效或缺失,会抛出 HTTPException,返回 401 状态码。

具体使用的时候,我们可能把用户信息缓存在Redis里面提高处理效率。

4)实现 AllowAnonymous 功能

在 FastAPI 中,你可以通过 Depends 来实现条件授权。对于需要授权的路由,只需将 get_current_user 作为依赖传递给路由函数。而无需授权的路由,可以直接定义。

- 公共路由 (

/public):可以直接访问,不需要任何身份验证。 - 受保护路由 (

/protected):必须提供有效的 JWT 令牌才能访问。 - 登录路由 (

/token):生成一个 JWT 令牌,可以用于受保护的路

Depends(get_current_user):在需要保护的路由中,通过依赖项注入 get_current_user,确保只有通过身份验证的用户才能访问。

在 FastAPI 中,建议通过依赖项注入(Depends)来获取当前用户的信息,而不是直接访问 request.user。这种方式更加灵活并且与 FastAPI 的设计哲学更一致。

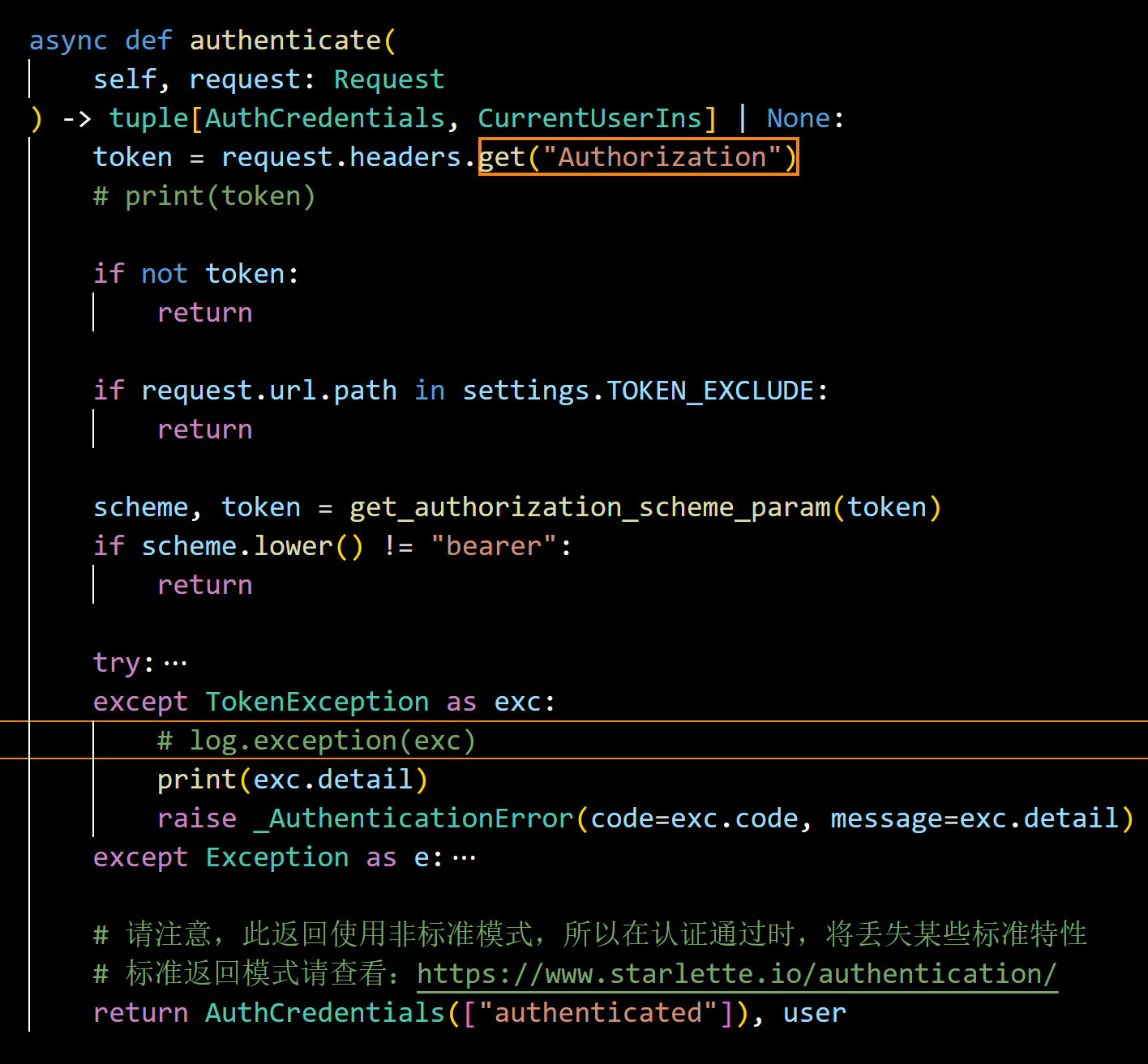

在具体项目中,我们为了方便,往往通过中间件的方式进行定义和处理授权的过程。

通过authentiate函数处理验证用户令牌的有效性。

我们一般再main.py入口中加入中间件的处理即可。

4、一些错误处理

当你在解码 JWT 时遇到 "Invalid audience" 错误,通常意味着在生成或解码 JWT 时,aud (audience) 声明没有正确设置或验证。以下是解决这个问题的步骤和说明:

1) 理解 aud (Audience) 声明

-

aud是 JWT 中的一个可选声明,通常用于指定 JWT 的接收者(受众)。在解码 JWT 时,jwt.decode会检查这个声明是否与预期的值匹配。

设置和检查 aud 声明,生成 Token 时设置 aud

如果你希望 JWT 包含 aud 声明,可以在生成 token 时传递它。例如:

解码 Token 时验证 aud

在解码 JWT 时,指定 audience 参数以匹配生成时的 aud:

2)Token decode failed: Subject must be a string.

"Token decode failed: Subject must be a string" 错误通常是由于 sub (subject) 声明的值不是字符串引起的。sub 是 JWT 中常用的一个声明,用来标识 token 的主体,比如用户 ID 或用户名。JWT 标准要求 sub 的值必须是字符串。

检查 sub 声明的值

首先,确保在生成 token 时,sub 声明的值是一个字符串:

如果 sub 的值是一个非字符串类型(如整数或其他对象),请将其转换为字符串:

3)schema如何移除敏感字段

在处理数据模型和模式(schema)时,特别是当涉及到敏感信息(如密码、身份信息等)时,有时需要从输出或序列化结果中移除这些敏感字段。根据你使用的库或框架,处理敏感字段的方法会有所不同。以下是一些常见的方法来移除敏感字段:

使用 Pydantic 的 exclude 参数

如果你在使用 Pydantic(例如在 FastAPI 中),你可以使用模型的 dict 方法的 exclude 参数来排除敏感字段。

使用 SQLAlchemy 的 __mapper_args__

如果你使用 SQLAlchemy 并且希望从序列化结果中排除敏感字段,可以使用模型的 __mapper_args__ 进行配置。例如:

自定义序列化方法

如果你使用自定义模型或类,并且没有使用特定的库,你可以实现自定义序列化方法来排除敏感字段。

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?