http://blog.csdn.net/gaa_ra/article/details/6277657

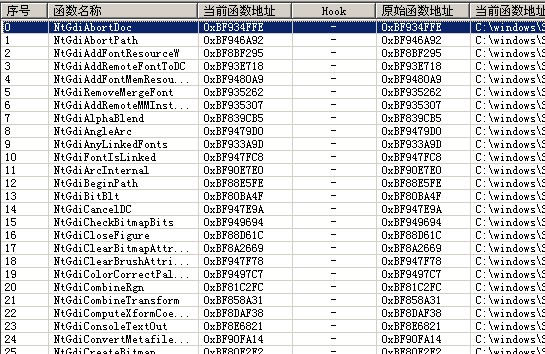

内核当中已经导出了KeServiceDescriptorTable,可以直接在Windbg当中使用dd命令查看,对于Shadow SSDT的地址,在WinXP当中,地址是KeServiceDescriptorTable-0x40.为了查看win32k的SYSTEM_SERVICE_TABLE,记得要切换到具有图形界面的进程上下文当中才能正确查看.KeServiceDescriptorTableShadow包含了4个SYSTEM_SERVICE_TABLE结构,但是只用了前两个,第一个和KeServiceDescriptorTable一样,查看ntoskrnl.exe的服务.而第二个这是查看win32k.sys的服务.

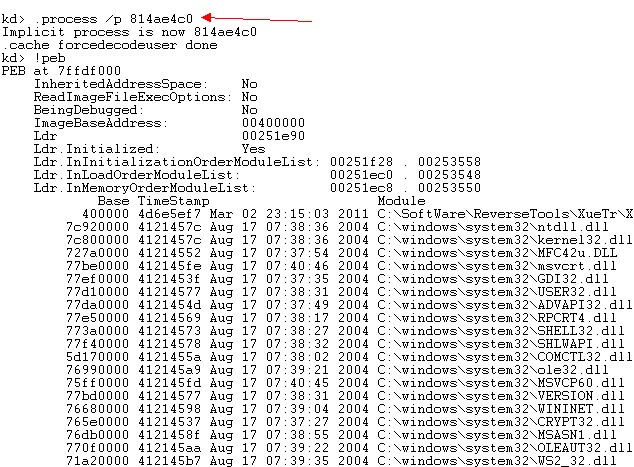

ring3下3个重要的系统dll,KERNEL32.dll,USER32.dll和GDI32.dll在内核中的实现对应关系为KERNEL32.dll->Ntoskrnl.exe,USER32.dll,GDI32.dll->Win32k.sys.为了查看win32k.sys的服务表,必须进入拥有用户Session的进程上下文(不过如果你想对ShadowSSDT里的函数用u命令还是要切到有GUI的进程中),win32k.sys才会被加载.具体命令流程如下:

1. !Process 0 0 //枚举进程,!命令

2. .process /p xxxxxxxx //xxxxxxxx表示_EPROCESS地址, .命令

3. dd poi[KeServiceDescriptorTable-0x40+0x10] //+0x10表示跳过ntoskrnl的SYSTEM_SERVICE_TABLE

有图有真相,如果发现在windbg无法查看shadow SSDT的童鞋可以参考一下^_^

update: 2011-11-22 更正关于进程上下文的错误,感谢honkerhzt兄弟的指点

6872

6872

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?