SQL注入攻击,是黑客对数据库进行攻击的常用手段之一。

那么,什么是SQL注入?

SQL注入是怎么发生的?

如何防止SQL注入?我们今天就来了解一下!

总结:

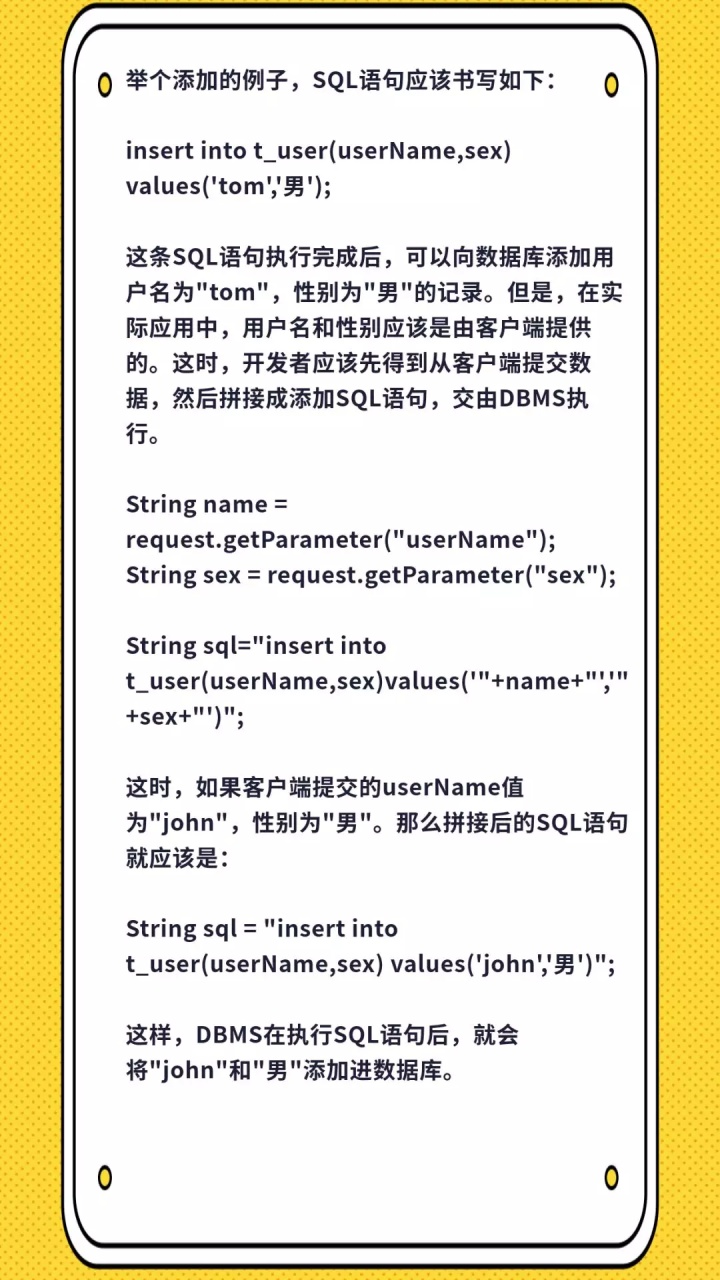

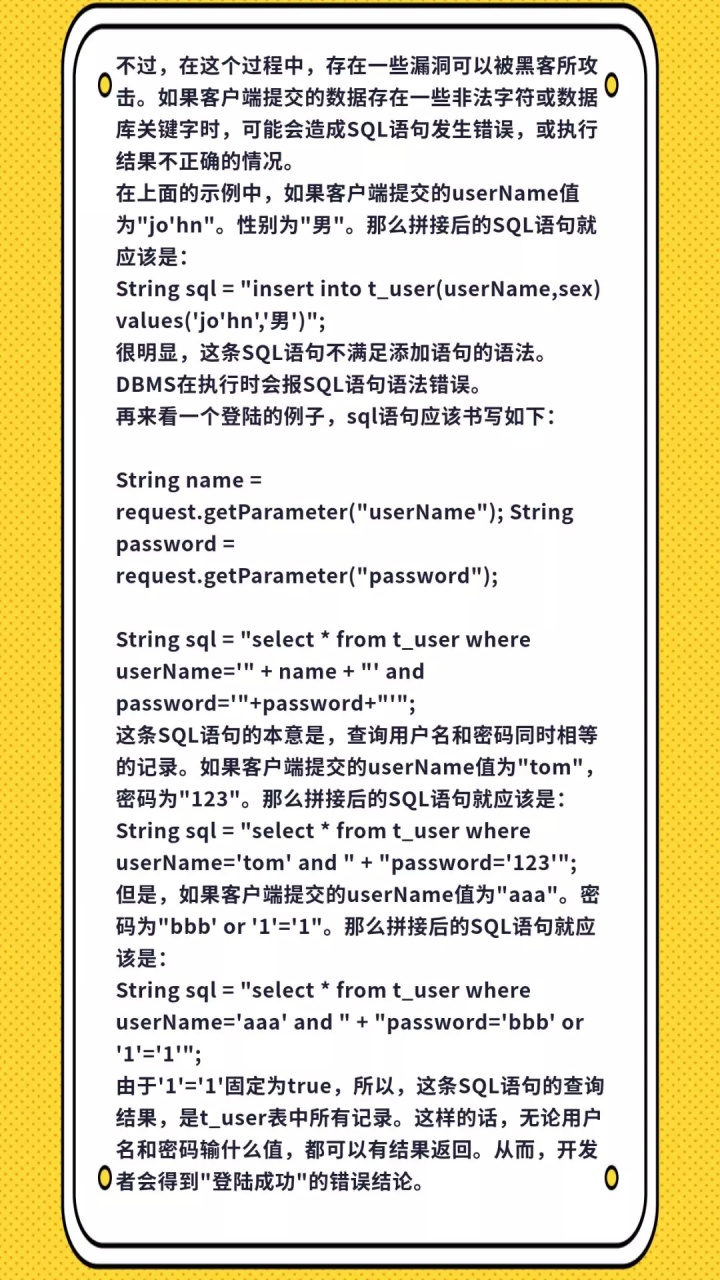

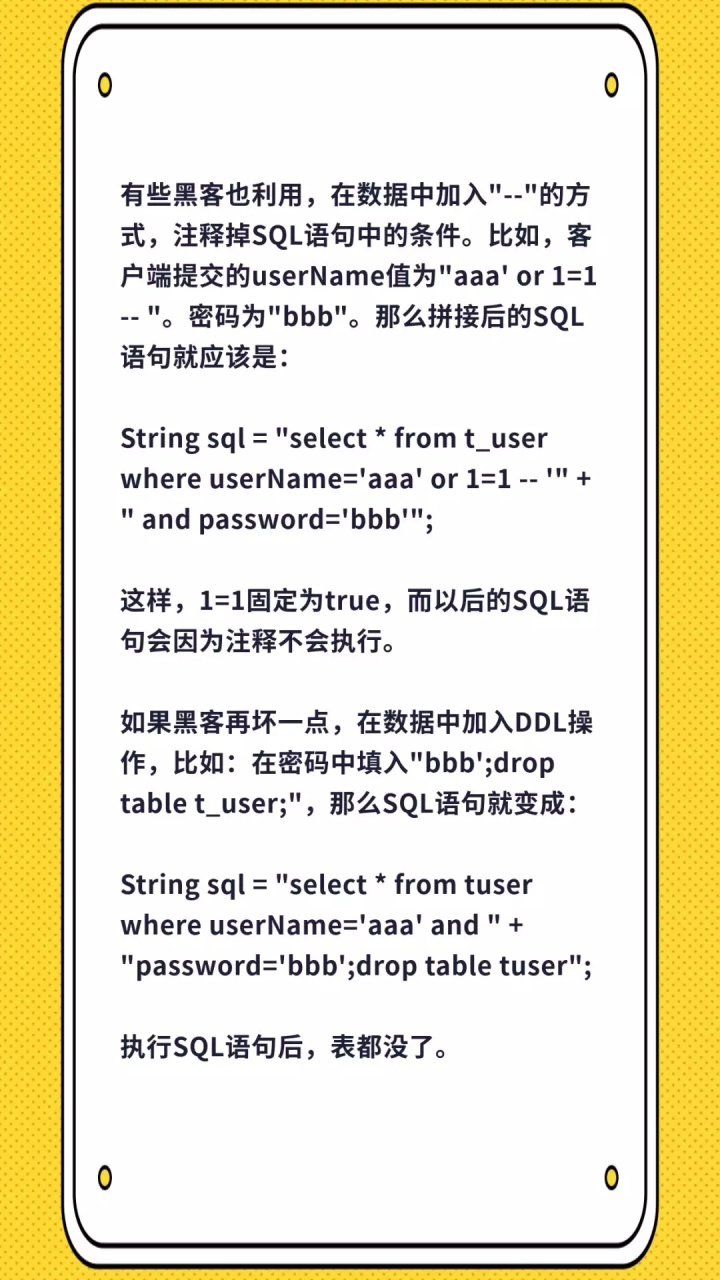

一、所谓SQL注入,是将客户机提交或Web表单递交的数据,拼接成SQL语句字符串时。如果客户端提交的数据有非法字符或SQL语句关键字时,会造成执行的SQL语句语法错误,或执行结果不正确的情况。通过SQL注入,黑客可以最终达到欺骗服务器,执行恶意的SQL语句,甚至破坏数据库结构的目的。

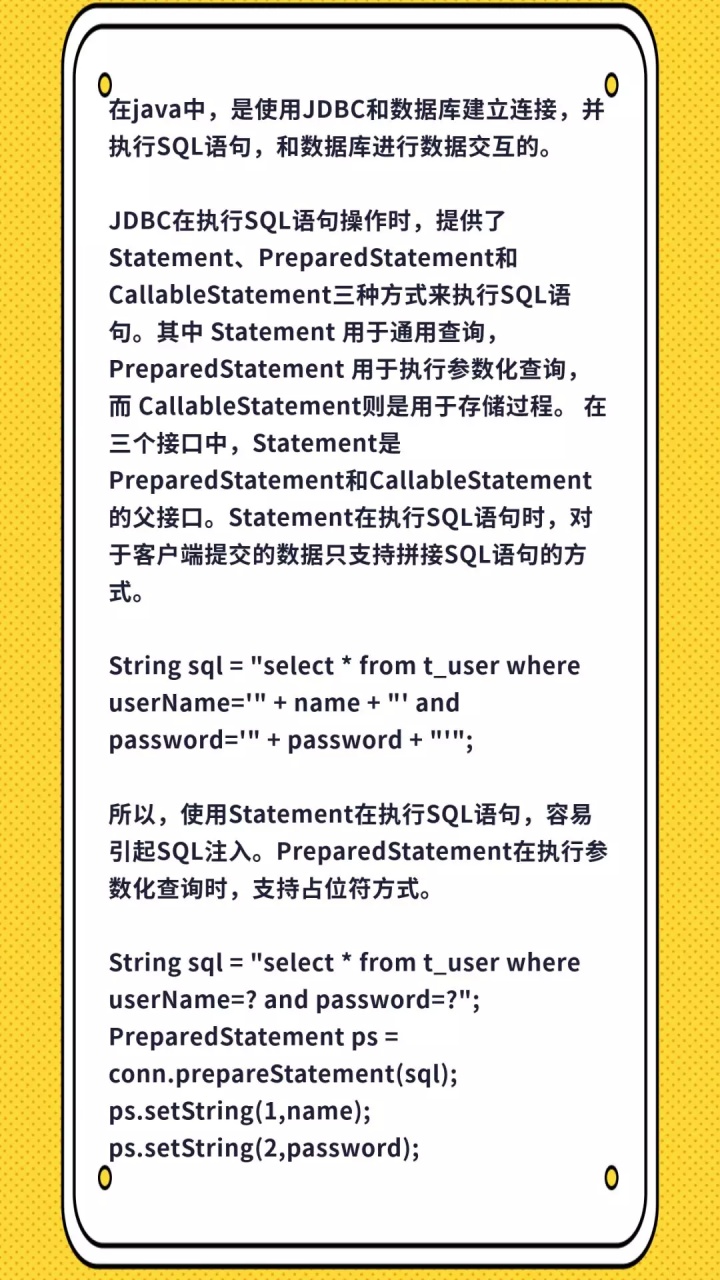

二、在JDBC中使用PreparedStatement的参数化查询,数据库系统不会将参数的内容,视为SQL指令的一部分来处理。可以有效防止SQL注入。

三、开发JDBC时,尽量采用 PreparedStatement执行SQL语句,相比Statement有以下优势: a、可以防止SQL注入 b、可以预编译SQL语句,多次查询时速度快 c、防止数据库缓冲区溢出 d、代码的可读性可维护性好

944

944

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?