Secure Shell(SSH)介绍

SSH概述

SSH是Secure Shell(安全外壳)的简称,标准协议端口号22。

Telnet缺少安全的认证方式,而且传输过程采用TCP进行明文传输,存在很大的安全隐患。单纯提供Telnet服务容易招致DoS(Deny of Service)、主机IP地址欺骗、路由欺骗等恶意攻击。

随着人们对网络安全的重视,传统的Telnet和FTP通过明文传送密码和数据的方式,已经慢慢不被人接受。SSH(Secure Shell)是一个网络安全协议,通过对网络数据的加密,解决了这个问题。它在一个不安全的网络环境中,提供了安全的远程登录和其他安全网络服务。

SSH通过TCP进行数据交互,它在TCP之上构建了一个安全的通道。另外SSH服务除了支持标准端口22外,还支持其他服务端口,以防止受到非法攻击。

SSH支持Password认证、DSA认证、ECC认证和RSA认证,对数据进行DES、3DES、AES等加密,保护了数据的完整性和可靠性,保证了数据的安全传输。特别是对于RSA、DSA和ECC认证的支持,对称加密和非对称加密的混合应用,密钥的安全交换,最终实现了安全的会话过程。

由于SSH数据加密传输,认证机制更加安全,SSH已经越来越被广泛使用,成为了当前最重要的网络协议之一。

SSH协议有两个版本:SSH1(SSH1.5)协议和SSH2(SSH 2.0)协议,两者是不同的协议,不兼容。SSH2.0在安全、功能和性能上均比SSH 1.5有优势。

设备支持STelnet的客户端和服务器端,以及SFTP的客户端和服务器端,均支持SSH1(SSH1.5)协议和SSH2(SSH 2.0)协议。

STelnet是Secure Telnet的简称,使得用户可以从远端安全登录到设备,提供交互式配置界面,所有交互数据均经过加密,实现安全的会话。

SFTP是Secure FTP的简称,使得用户可以从远端安全地登录到设备上进行文件管理,这样使远程系统升级等需要文件传送的地方,增加了数据传输的安全性。同时,由于提供了客户端功能,可以在本设备上安全FTP到远程设备,进行文件的安全传输。

华为SSH配置

<1>创建本地RSA密钥对

[Huawei]rsa local-key-pair create

<2>配置VTY登录界面

[Huawei]user-interface vty 0 4进入虚拟终端

[Huawei-ui-vty0-4]authentication-mode aaa认证模式AAA

[Huawei-ui-vty0-4]protocol inbound ssh 配置允许登录接入用户类型的协议(all | ssh | telnet)

<3>创建用户以及密码

[Huawei]aaa 进入AAA[Huawei-aaa]local-user admin password cipher admin privilege level 3设置用户名密码、用户等级

<4>打开服务以及认证方式

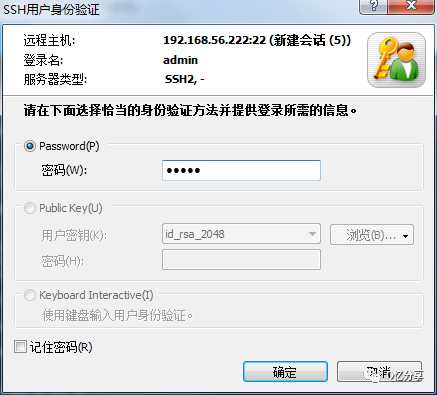

[Huawei]stelnet server enable 打开SSH[Huawei]ssh user admin authentication-type password 认证模式为密码模式[Huawei]ssh user admin service-type stelnet 服务方式

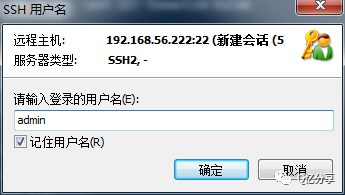

<4>实现

锐捷SSH配置

1、开启交换机的web服务功能

Ruijie#configure terminal

Ruijie(config)#enable service ssh-server

2、生成加密密钥:

Ruijie(config)#crypto key generate dsa------>加密方式有两种:DSA和RSA,可以随意选择

Choose the size of the rsa key modulus in the range of 512 to 2048

and the size of the dsa key modulus in the range of 360 to 2048 for your

Signature Keys. Choosing a key modulus greater than 512 may take

a few minutes.

How many bits in the modulus [512]:------>直接敲回车

% Generating 512 bit DSA keys ...[ok]

3、配置交换机的管理IP地址

Ruijie(config)#interface vlan 1

Ruijie(config-if-VLAN 1)# ip address 192.168.1.1 255.255.255.0

需求一:SSH时仅使用密码登入交换机

Ruijie(config)#line vty 0 4------> 进入SSH密码配置模式,0 4表示允许共5个用户同时SSH登入到交换机

Ruijie(config-line)#login ------>启用需输入密码才能SSH成功

Ruijie(config-line)#password ruijie------> 将SSH密码设置为ruijie

Ruijie(config-line)#exit------> 回到全局配置模式

Ruijie(config)#enable password ruijie------>配置进入特权模式的密码为ruijie

Ruijie(config)#end ------>退出到特权模式

Ruijie#write ------>确认配置正确,保存配置

注意事项:如果要限制用户使用telnet登录,只能使用SSH登录,则需要调整配置,默认情况下telnet和SSH均可登录。

Ruijie(config)#line vty 0 4

Ruijie(config-line)#transport input ssh

需求二:SSH时使用用户名及密码登入交换机

Ruijie(config)#line vty 0 4------>进入SSH密码配置模式,0 4表示允许共5个用户同时SSH登入到交换机

Ruijie(config-line)#login local------>启用SSH时使用本地用户和密码功能

Ruijie(config-line)#exit------>回到全局配置模式

Ruijie(config)#username admin password ruijie------>配置远程登入的用户名为admin,密码为ruijie

Ruijie(config)#enable password ruijie------>配置进入特权模式的密码为ruijie

Ruijie(config)#end ------>退出到特权模式

Ruijie#write ------>确认配置正确,保存配置

注意事项:如果要限制用户使用telnet登录,只能使用SSH登录,则需要调整配置,默认情况下telnet和SSH均可登录。

Ruijie(config)#line vty 0 4

Ruijie(config-line)#transport input ssh

千里之行,始于足下

4128

4128

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?