漏洞公告

近日,安恒应急响应中心监测发现XXL-JOB存在未授权访问导致的远程命令执行漏洞公告,相关链接参考:

https://github.com/xuxueli/xxl-job/issues/2026

根据描述,在XXL-JOB 未开启xxl.job.accessToken配置的场景中,恶意攻击者可以通过未授权访问接口实现远程命令执行效果,从而获得目标系统管理权限,建议部署该组件的用户及时关注官方版本更新或采取临时缓解措施加固系统。

影响范围

XXL-JOB远程命令执行漏洞影响以下版本:

XXL-JOB v2.2.0和之前版本,建议关注官方更新版本

Github下载:

https://github.com/xuxueli/xxl-job/releases

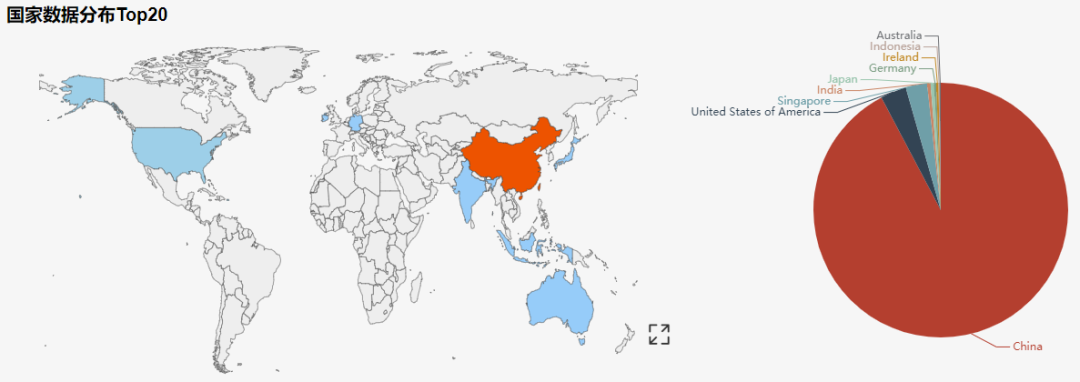

通过安恒研究院SUMAP平台对全球部署的XXL-JOB进行统计,最新查询分布情况如下:

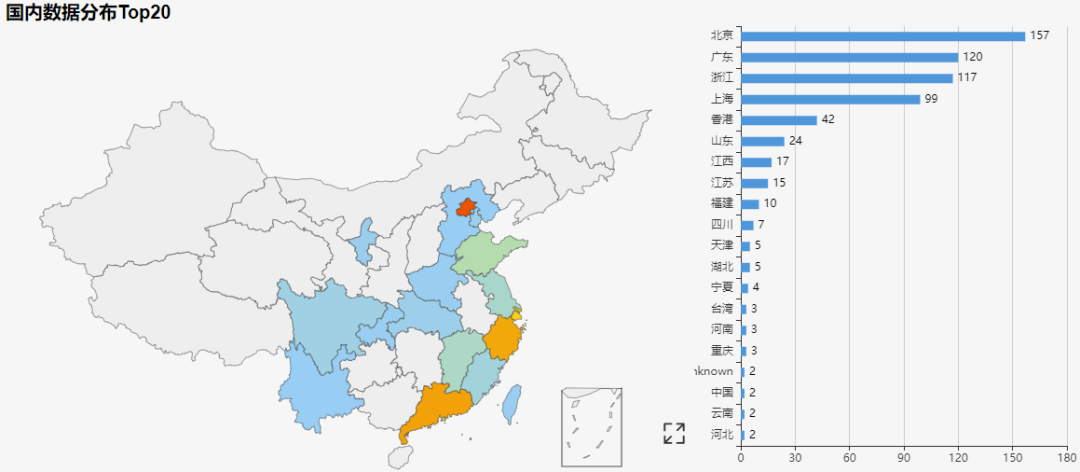

国内分布:

漏洞描述

XXL-JOB远程命令执行漏洞,调度中心和执行器xxl.job.accessToken未开启xxl.job.accessToken配置的场景中(xxl.job.accessToken=空值),恶意攻击者可以通过未授权访问接口实现远程命令执行效果,从而获得目标系统管理权限。

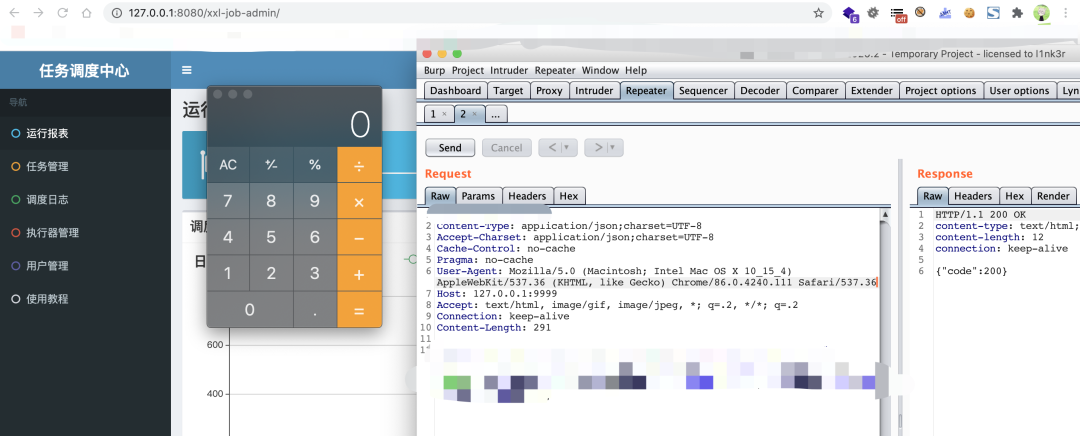

通过网上公开的配置指南发现基本都未关注该项增加授权验证配置,导致XXL-JOB部署后默认即存在漏洞,安恒应急响应中心已验证该漏洞的可利用性:

缓解措施

高危:目前漏洞利用细节和利用代码虽暂未公开,但根据漏洞类型和场景分析,预计很快会出现公开的利用方式,建议部署该组件的用户及时关注官方版本更新或采取临时缓解措施加固系统。

临时缓解措施(增加授权验证):

在调度中心和执行器都配置Token(xxl.job.accessToken=“增加Token”)

安恒应急响应中心

2020年10月

1527

1527

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?