背景介绍

3月6日,RSA大会上,NSA发布了一款功能强大、免费的开源逆向分析工具:Ghidra。

该反汇编工具类似于IDA,基于JAVA开发,是一款适用于Windows、Mac和Linux的跨平台反汇编工具,用户还可以使用Java或Python开发自己的Ghidra插件或者脚本,Ghidra在过去数年里一直被用于NSA相关的网络安全任务当中。

山石网科CERT对该工具进行了详细分析,梳理了具体的安装使用方法。

同时,在本届RSA大会上,美国知名网络安全杂志Cyber Defense Magazine为中国网络安全行业的领军企业——山石网科,颁发了包括:数据中心安全、网络安全分析、云安全等三个极具前瞻性和创新的重要奖项。山石网科全面的数据中心防护能力再次受到国际认可。

下载地址

官网地址: https://Ghidra-sre.orggithub地址: https://github.com/NationalSecurityAgency/Ghidra网盘地址:https://pan.baidu.com/s/14p2VZrwru0xAQPkNVq6MKg 提取码:wsve安装方法

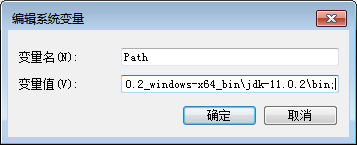

1.java环境

Ghidra需要JDK 11+以上的版本才能使用

下载安装JDK后,系统变量java_home和path中增加jdk路径

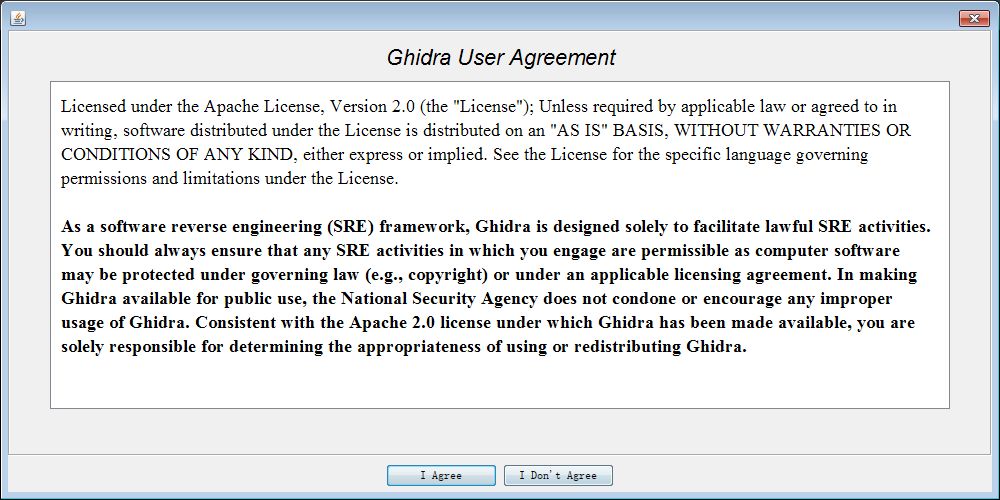

2.运行Ghidra

运行GhidraRun.bat(Windows)或GhidraRun(linus 或macOS),就可以启动Ghidra

Ghidra Server支持多人协作一起完成逆向任务

具体使用

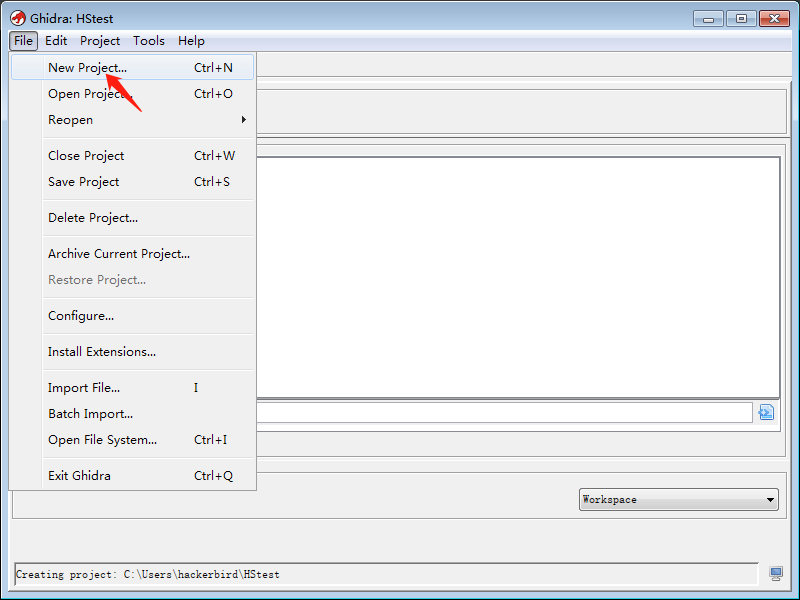

按照项目进行管理,需要创建一个项目

项目生成完会创建一个目录

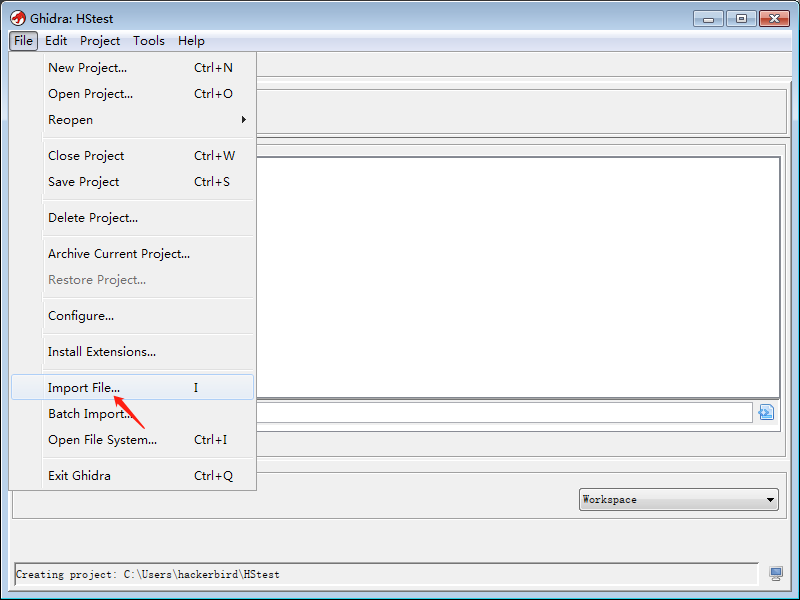

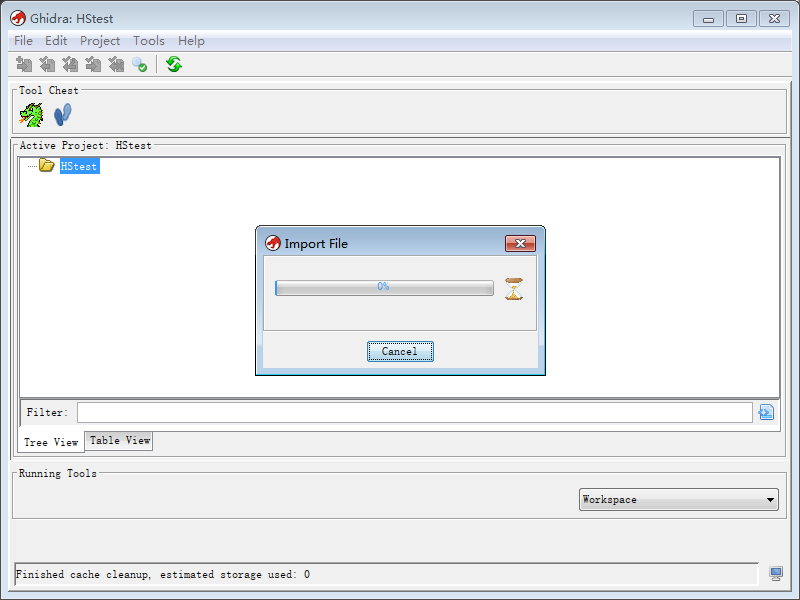

创建好项目就可以导入要编译的文件

反编译测试一个程序

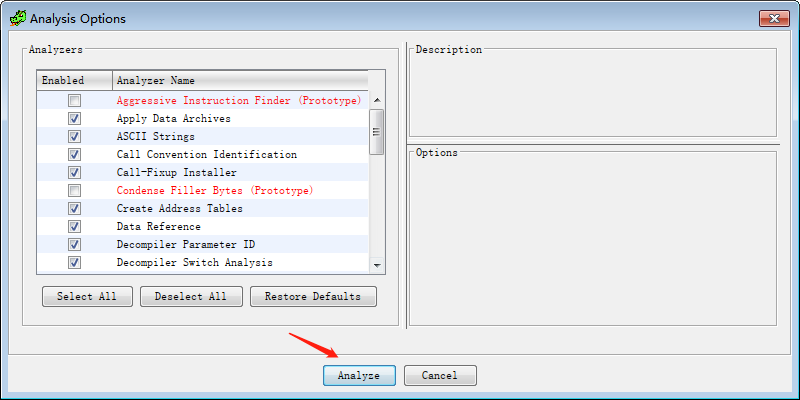

相应的分析选项,点击开始分析

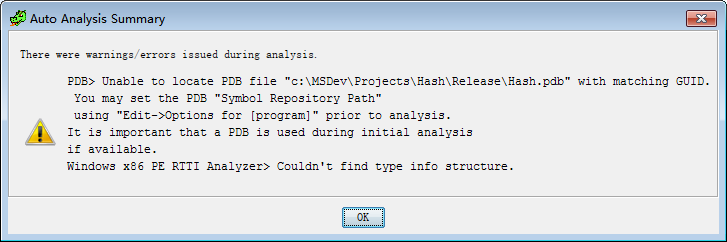

需要手动加载符号表

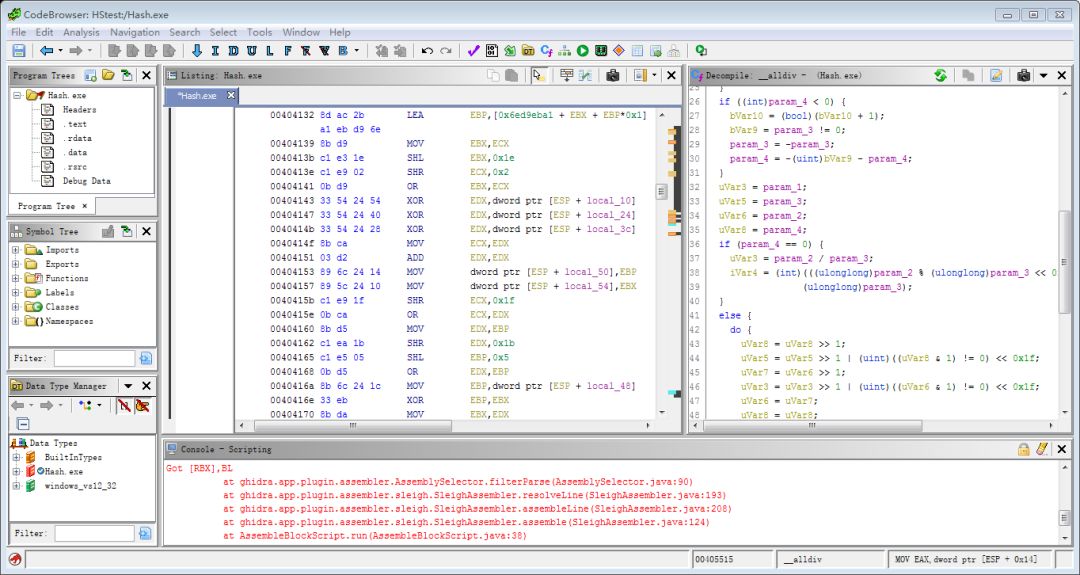

分析完后的界面如下

功能介绍

1.Navigation菜单

是一些主要选项

2.windows菜单

类似于IDA中view->opensubview

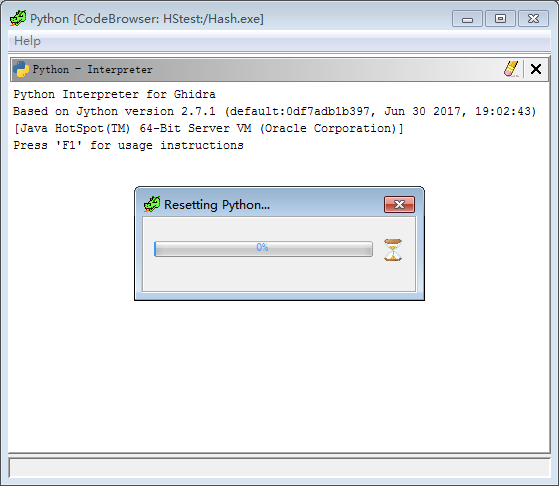

Python功能提供了类似IDAPython的功能

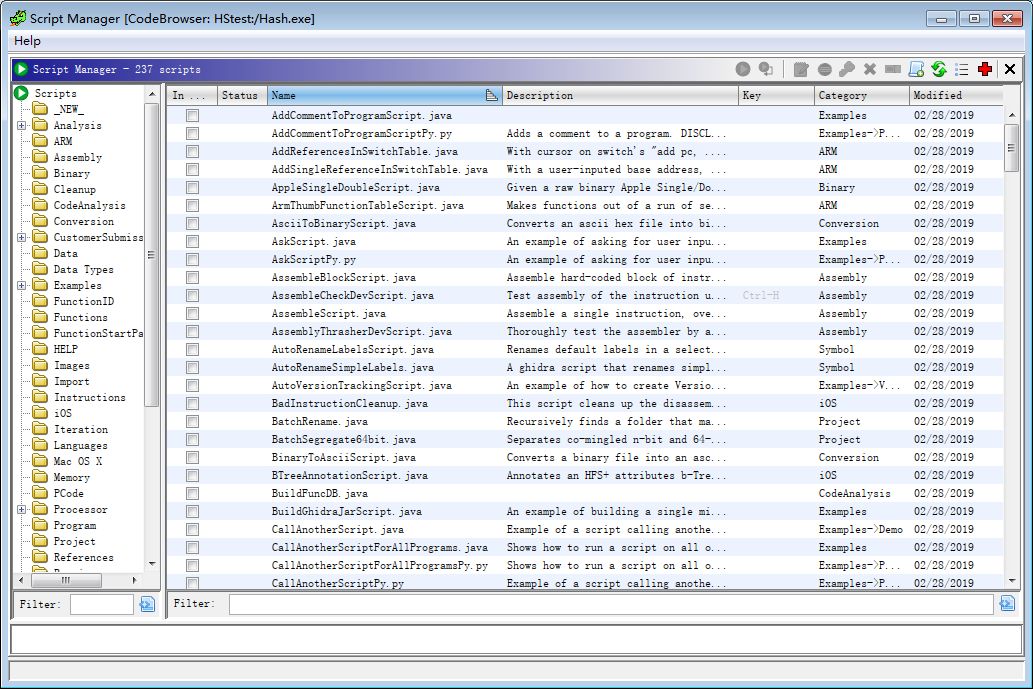

Script Manager中有许多java脚本

这些脚本选中后可以直接运行

3.快捷键

crtl+shift+E(搜索)

ctrl+E(反汇编),有点java的感觉

右键查看引用

总结

目前来看Ghidra具有反编译功能,查看、定位反编译后的代码相较于IDA有优势,但是处理某些混淆后代码的能力还比较欠缺,在一些界面功能上也还有较大的差距

参考链接

https://Ghidra-sre.org/CheatSheet.html

https://github.com/NationalSecurityAgency/Ghidra

如需帮助请咨询

hscert@hillstonenet.com

山石瞭望是山石网科一群热爱生活、热爱工作、专注网络安全的安全工程师团队,依赖多年的安全经验搜罗全网,从而推出的一个安全动态和威胁情报共享平台,每天定时推送,可为用户提供及时最新的威胁动态。最终帮助用户更好的了解企业面临的威胁,从传统的“知己”过渡到“知彼知己”。

企业关注山石瞭望,提升企业的安全能力。

个人关注山石瞭望,保护自己的个人信息。

1095

1095

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?