CENTOS FIREWALLD防火墙学习笔记(五)-Firewalld防火墙阻止ICMP攻击方法

ICMP很多都很熟悉,提到ICMP大家首先想到的就是ping,其实,ping是一个程序,是用来探测主机到主机之间是否可通信的软件,ping使用的是ICMP协议。ICMP(Internet Control Message Protocol,Internet控制消息协议)协议规定:目的主机必须返回ICMP回送应答消息给源主机。如果源主机在一定时间内收到应答,则认为主机可达。

ICMP攻击就是利用ICMP协议进行攻击,ICMP攻击有很多种,比如:"Ping of Death"、ICMP flood(ICMP洪水攻击)、redirect攻击等等。

"Ping of Death"的原理是当发送的数据包大小超过64KB(规定最大64KB)后接收信息的主机就会出现内存分配错误,进一步会导致TCP/IP堆栈崩溃,甚至主机死机!

ICMP Flood(即ICMP 洪水攻击):当 ICMP ping 产生的大量回应请求超出了系统的最大限度,以至于系统耗费所有资源来进行响应直至再也无法处理有效的网络信息流,这就是 ICMP 洪水攻击。

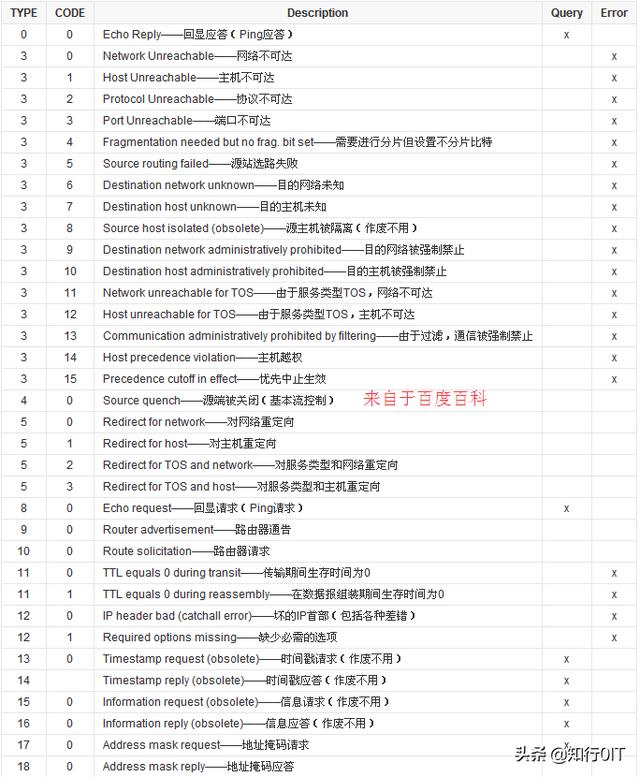

先简单介绍一下ICMP类型:

ICMP数据包主要含三部分:类型(TYPE)、代码(CODE)、附加数据,类型和代码属于包头,

FirewallD有专门针对ICMP报文的配置方法,非常简单,只需要将支持的ICMP类型配置到所有使用的zone中就可以了。

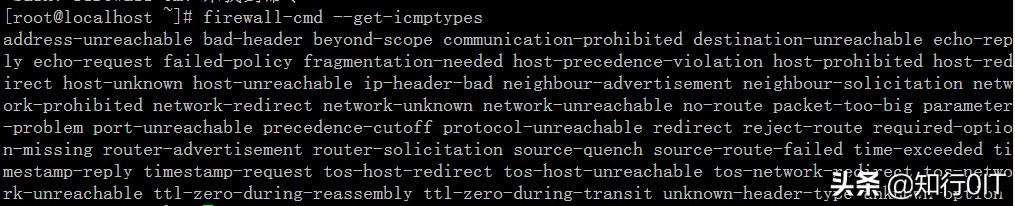

FirewallD查看支持的类型的命令:

firewall-cmd --get-imcptypes

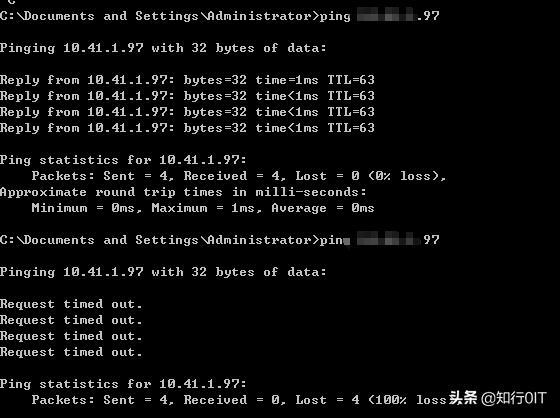

最简单的防御措施,直接禁ping,使用drop和reject,所有ICMP类型都会阻塞。

命令:firewall-cmd --add-rich-rule='rule protocol value=icmp drop'

执行前可以ping通该主机,执行后无法ping通该主机

如果永久生效,请加参数--permanent。

也可以根据type类型进行针对性的防御,跟icmptype相关的命令主要有四个:

firewall-cmd [--permanent] [--zone=zone] --list-icmp-blocks

firewall-cmd [--permanent] [--zone=zone] --add-icmp-block=

firewall-cmd [--permanent] [--zone=zone] --remove-icmp-block=

firewall-cmd [--permanent] [--zone=zone] --query-icmp-block=

分别用于列出所有icmp类型和添加、删除、查询某个具体的icmp类型。

FirewallD只可以阻止指定类型的icmp包。而drop和reject阻止所有icmp类型。

需要说明的是FirewallD配置的icmp类型,只针对进入的包,而对主机发出的包,不会执行拦截。

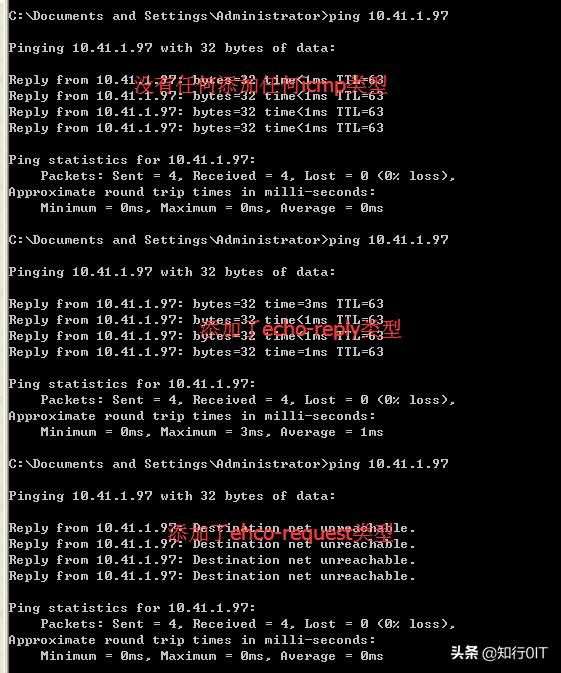

具体拦截哪种类型,请大家根据应该自己实际情况进行设定,比如拦截echo-reply和echo-request,前者是回应ping信息的包,一般来说我们应该将阻止,后者主要用于接收ping请求,阻塞后,主机将不可被ping。

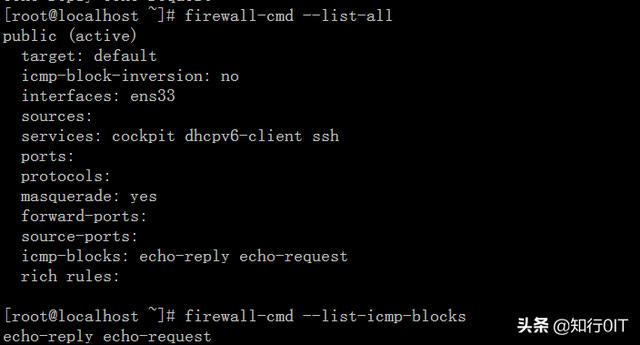

测试如下:

先添加echo-reply类型,再添加echo-request类型

firewalld针对icmp攻击的具体做法需要根据实际情况来设定:

destination-unreachable:当收到这种类型数据包之后相应地址的连接将会被断开,如果是攻击者伪造的数据包,那么会将我们的很多正常连接断开。当将其设置到zone中后我们本机发送的请求还是可以收到destination-unreachable类型回复的,只是直接发给我们的destination-unreachable数据包进不来了,所以建议大家可以阻止。

echo-request:主要用于接收ping请求,阻塞之后我们的主机将不可被ping,不过打开后又有可能被攻击,做法是设置开通的频率,比如1秒钟只可以被ping一次。

echo-reply:这是回应ping信息的包,一般来说我们应该将其阻止,因为他跟destination-unreachable一样,如果是我们本机发出的即使设置了阻止也还是可以接收到的。

parameter-problem:当接收到的报文参数错误,无法解析时会返回这种类型的报文。

redirect:重定向消息。

router-advertisement和router-solicitation:这是一对报文,他们的作用是用来发现路由设备的地址,主机发出router-solicitation类型数据包来查找路由设备,路由设备可以发出router-advertisement类型ICMP数据包来告诉主机自己是路由设备

source-quench:当源地址设备(比如路由设备)资源紧张时就会发出这种数据包

time-exceeded:数据包超时。

510

510

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?