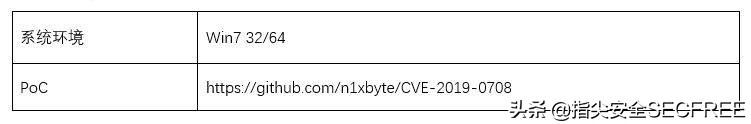

漏洞信息

2019年5月14日微软官方发布安全补丁,修复了Windows远程桌面服务的远程代码执行漏洞CVE-2019-0708(https://portal.msrc.microsoft.com/en-US/security-guidance/advisory/CVE-2019-0708),此漏洞是预身份验证且无需用户交互(无需验证系统账户密码),这就意味着此漏洞能够通过网络蠕虫的方式被利用。

利用方式是通过远程桌面端口3389,RDP协议进行攻击。通过rdp协议进行连接发送恶意代码执行命令到服务器中去。如果被攻击者利用,会导致服务器入侵、中病毒及拒绝服务等危害,像WannaCry、永恒之蓝漏洞一样大规模的感染。

漏洞概要

漏洞测试

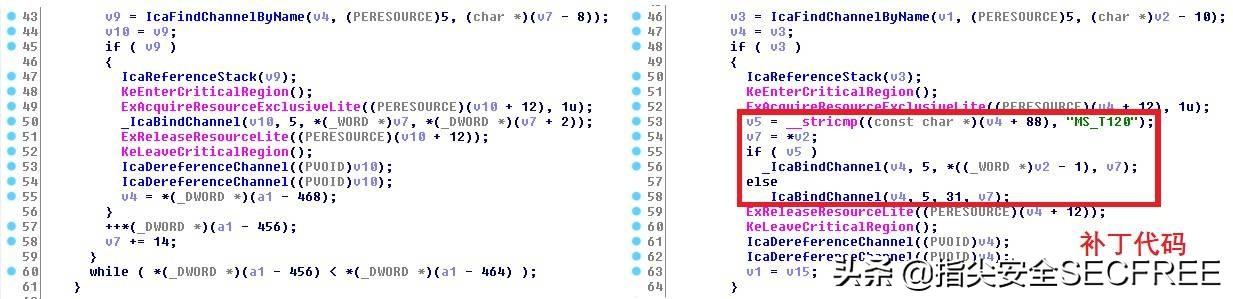

补丁比较

通过分析补丁前后差异在于 termdd.sys 文件的 IcaBindVirtualChannels 及 IcaReBindVirtualChannels ,增加了对 MS_T120 协议通道的判定,如果是通道协议名为 MS_T120 ,则设定 IcaBindChannel 的第三个参数为 31 。

服务端在初始化时,会创建名为MS_T120、 Index 为 31 的通道,在收到 MCS Connect Initial 数据封包后进行通道创建和绑定操作,在 IcaBindVirtualChannels 函数中进行绑定时, IcaFindChannelByName 函数只根据通道名进行通道查找。当通道名为 MS_T120 (不区分大小写)时,会找到系统内部通道 MS_T120 的通道并与之绑定,绑定后,通道索引会即被更改为新的通道索引。

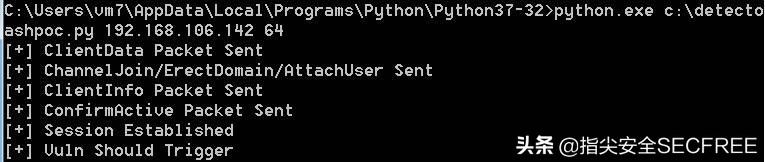

PoC测试

能够导致蓝屏的PoC代码已经在公开渠道发布,经测试可确认其可行性。

漏洞修复补丁及安全建议

https://portal.msrc.microsoft.com/en-us/security-guidance/advisory/CVE-2019-0708#ID0EWIAC

安全设置为计算机右键属性-远程选项-仅允许运行使用网络基本身份验证的远程桌面的计算机连接(更安全)(N),选择该项确认即可防止漏洞的攻击。

1133

1133

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?