原标题:安全小课堂第123期【富文本存储型XSS漏洞挖掘】

邮件、论坛、日志发布等UGC类(用户产生内容)业务构成在线生活的重要部分。作为供用户创造内容的“生产力工具”,其背后隐藏着巨大的攻击面。其中,最易产生的问题是XSS。

XSS(Cross-site ing)是一种常见的web漏洞,借助XSS攻击者可以窃取隐私敏感数据,甚至产生蠕虫对业务带来灾难性影响。

JSRC安全小课堂第123期,邀请到Martin作为讲师就如何通过模糊测试手段,挖掘UGC类业务中潜藏的富文本存储型XSS为大家进行分享。同时感谢小伙伴们的精彩讨论。

富文本存储型XSS和普通XSS有什么区别?

Martin:

核心区别在于业务场景。

普通反射/存储型XSS通常可以使用编程语言提供的函数(例如,PHP中的htmlspecialchars函数),将包括但不限于、’、”、&等特殊符号转义为HTML实体解决。

但在许多UGC(User Generated Content)业务场景下,并不能“一刀切”。业务需要引入“富文本”,允许用户实现各类文字、图片效果。相关场景场景包括但不限于博客文章、邮件、论坛等编辑展示。

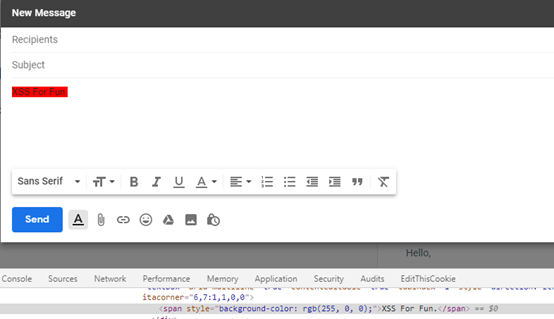

以Gmail为例,就需要允许用户使用标签,配合style属性,实现一个邮件内容高亮效果。

此场景下,将特殊符号转义为HTML实体的“一刀切”方法就行不通了。所以,这时一般业务后端会

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

885

885

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?