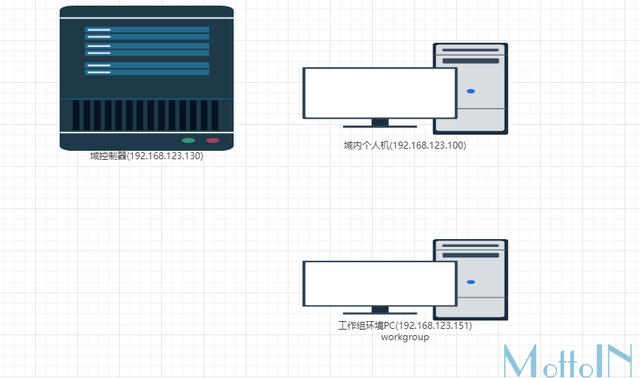

当前环境

假设我们拥有192.168.123.151台机器权限,对域内进行信息收集

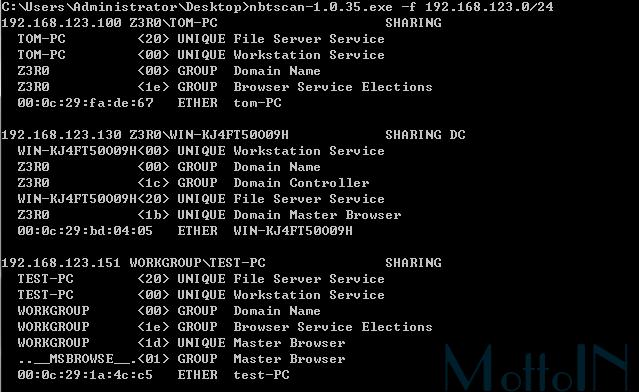

定位域控制器

通过smb扫描获取域名和域控制器

可以看到直接域控制器位于

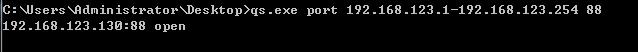

192.168.123.130 Z3R0WIN-KJ4FT50O09H也可以通过端口识别域控制器

88端口(Kerberos 协议)

389端口(ldap协议)

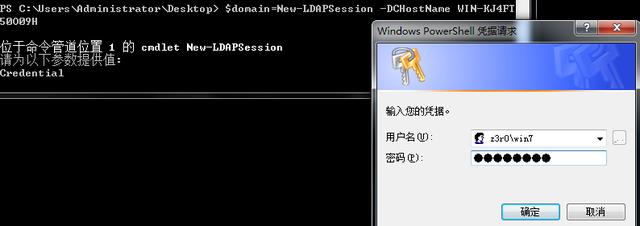

一、有域用户帐号密码情况

使用LDAP来获取信息

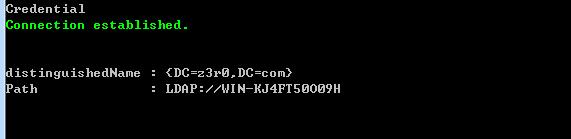

https://raw.githubusercontent.com/chango77747/AdEnumerator/master/ADEnumerator.psm1C:UsersAdministratorDesktop>powershell -exec bypassWindows PowerShell版权所有 (C) 2009 Microsoft Corporation。保留所有权利。PS C:UsersAdministratorDesktop> import-module .ADEnumerator.psm1PS C:UsersAdministratorDesktop> $domain=New-LDAPSession -DCHostName WIN-KJ4FT50O09H输入域用户帐号密码

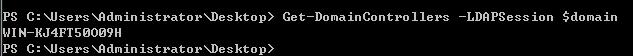

获取域控制器列表

PS C:UsersAdministratorDesktop> Get-DomainControllers -LDAPSession $domain

获取所有用户

PS C:UsersAdministratorDesktop> Get-AllADUsers -LDAPSession $domainAccount Name------- ----Administrator AdministratorGuest GuestAdministrators AdministratorsUsers UsersGuests GuestsPrint Operators Print OperatorsBackup Operators Backup OperatorsReplicator ReplicatorRemote Desktop Users Remote Desktop UsersNetwork Configuration Operators Network Configuration OperatorsPerformance Monitor Users Performance Monitor UsersPerformance Log Users Performance Log UsersDistributed COM Users Distributed COM UsersIIS_IUSRS IIS_IUSRSCryptographic Operators Cryptographic OperatorsEvent Log Readers Event Log ReadersCertificate Service DCOM Access Certificate Service DCOM Accesskrbtgt krbtgtDomain Computers Domain ComputersDomain Controllers Domain ControllersSchema Admins Schema AdminsEnterprise Admins Enterprise AdminsCert Publishers Cert PublishersDomain Admins Domain AdminsDomain Users Domain UsersDomain Guests Domain GuestsGroup Policy Creator Owners Group Policy Creator OwnersRAS and IAS Servers RAS and IAS ServersServer Operators Server OperatorsAccount Operators Account OperatorsPre-Windows 2000 Compatible Access Pre-Windows 2000 Compatible AccessIncoming Forest Trust Builders Incoming Forest Trust BuildersWindows Authorization Access Group Windows Authorization Access GroupTerminal Server License Servers Terminal Server License ServersAllowed RODC Password Replication Group Allowed RODC Password Replication GroupDenied RODC Password Replication Group Denied RODC Password Replication GroupRead-only Domain Controllers Read-only Domain ControllersEnterprise Read-only Domain Controllers Enterprise Read-only Domain ControllersDnsAdmins DnsAdminsDnsUpdateProxy DnsUpdateProxyxp xpwin7 win7Dsrmtest Dsrmtesttest testserver08 server08获取某个用户信息

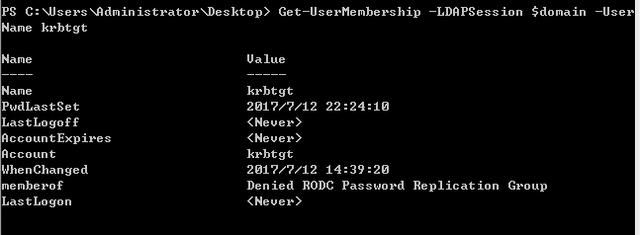

PS C:UsersAdministratorDesktop> Get-UserMembership -LDAPSession $domain -UserName krbtgt

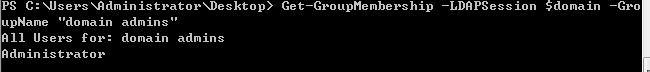

获得属于指定组的成员的用户帐户

PS C:UsersAdministratorDesktop> Get-GroupMembership -LDAPSession $domain -GroupName "domain admins"

获取所有组的列表

SAMAccountName Description-------------- -----------Administrators 管理员对计算机/域有不受限制的完全访问权Users 防止用户进行有意或无意的系统范围的更...Guests 按默认值,来宾跟用户组的成员有同等访...Print Operators 成员可以管理域打印机Backup Operators 备份操作员为了备份或还原文件可以替代...Replicator 支持域中的文件复制Remote Desktop Users 此组中的成员被授予远程登录的权限Network Configuration Operators 此组中的成员有部分管理权限来管理网络...Performance Monitor Users 此组的成员可以从本地和远程访问性能计...Performance Log Users 该组中的成员可以计划进行性能计数器日...Distributed COM Users 成员允许启动、激活和使用此计算机上的...IIS_IUSRS Internet 信息服务使用的内置组。Cryptographic Operators 授权成员执行加密操作。Event Log Readers 此组的成员可以从本地计算机中读取事件...Certificate Service DCOM Access 允许该组的成员连接到企业中的证书颁发...Domain Computers 加入到域中的所有工作站和服务器Domain Controllers 域中所有域控制器Schema Admins 架构的指定系统管理员Enterprise Admins 企业的指定系统管理员Cert Publishers 此组的成员被允许发布证书到目录Domain Admins 指定的域管理员Domain Users 所有域用户Domain Guests 域的所有来宾Group Policy Creator Owners 这个组中的成员可以修改域的组策略RAS and IAS Servers 这个组中的服务器可以访问用户的远程访...Server Operators 成员可以管理域服务器Account Operators 成员可以管理域用户和组帐户Pre-Windows 2000 Compatible Access 允许访问在域中所有用户和组的读取访问...Incoming Forest Trust Builders 此组的成员可以创建到此林的传入、单向...Windows Authorization Access Group 此组的成员可以访问 User 对象上经过计...Terminal Server License Servers 此组的成员可以使用有关许可证颁发的信...Allowed RODC Password Replication Group 允许将此组中成员的密码复制到域中的所...Denied RODC Password Replication Group 不允许将此组中成员的密码复制到域中的...Read-only Domain Controllers 此组中的成员是域中只读域控制器Enterprise Read-only Domain Controllers 该组的成员是企业中的只读域控制器DnsAdmins DNS Administrators 组DnsUpdateProxy 允许替其他客户端(如 DHCP 服务器)执行...二、没有域用户帐号密码情况

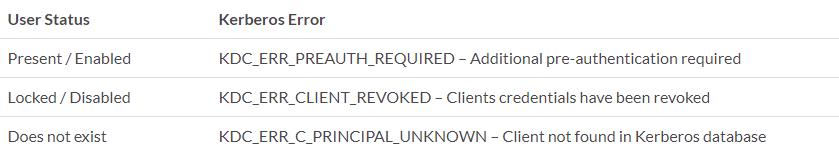

通过域控制器上的kerberos协议中的错误代码来枚举用户

很多时候无法在目标上运行工具,可以做一个socks代理来传递流量,达到枚举用户效果

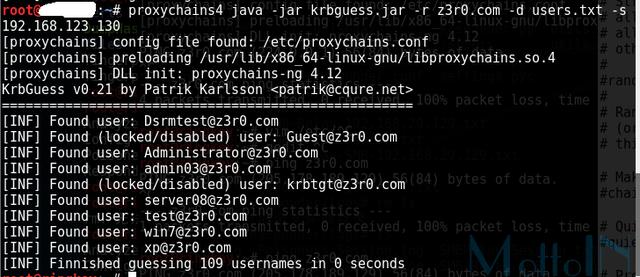

使用krbguess这个小工具,下载地址如下

http://www.cqure.net/tools/krbguess-0.21-bin.tar.gzproxychains4 java -jar krbguess.jar -r z3r0.com -d users.txt -s 192.168.123.130

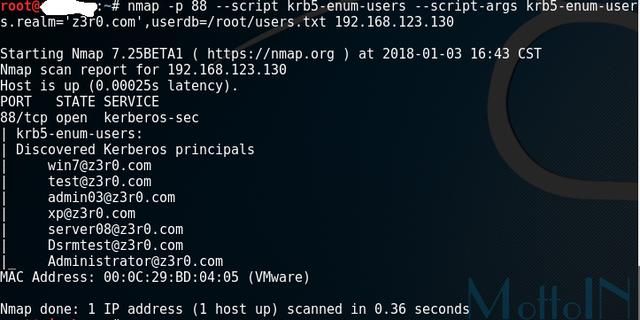

使用nmap枚举

nmap -p 88 --script krb5-enum-users --script-args krb5-enum-users.realm='z3r0.com',userdb=/root/users.txt 192.168.123.130

metasploit也集成了这个模块

auxiliary/gather/kerberos_enumusers原创文章,作者:鹰小编,如若转载,请注明出处:http://www.mottoin.com/article/intranet/113352.html

351

351

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?